La confianza es la base de toda conexión exitosa, y esto nunca es más cierto que cuando se trata de las interacciones con sus clientes.

Independientemente de cómo interactúen los clientes con usted: en línea, a través de aplicaciones móviles o en persona, esperan que sus datos estén protegidos.

Una brecha de seguridad que comprometa su información daña la confianza que tanto le ha costado generar y puede poner en peligro su negocio. Una gestión fragmentada de la identidad pone a las empresas y a sus clientes en riesgo de sufrir costosas brechas de seguridad.

Es fundamental que su empresa cuente con soluciones de gestión de identidades y accesos de clientes (CIAM) porque protegen los datos de sus clientes y garantizan una experiencia de cliente coherente en cada nivel de su organización.

Esta guía le explicará cómo proteger los datos de los clientes utilizando la herramienta CIAM. Además, hablaremos de cómo los datos de los clientes son fundamentales para una empresa y de cómo el software CIAM puede resultar inestimable.

También proporcionaremos algunos consejos valiosos sobre cómo puede proteger los datos de los clientes con una solución CIAM. Venga, echemos un vistazo.

Ahora, echemos un vistazo a algunas de las mejores soluciones CIAM para su negocio.

LoginRadius

LoginRadius es una conocida plataforma CIAM de nivel empresarial que se centra en la gestión de identidades B2C.

Varias opciones de despliegue en la nube y en las instalaciones están disponibles con LoginRadius sin necesidad de ningún código. La solución CIAM proporciona SSO y varias opciones de autenticación, incluyendo inicio de sesión sin contraseña, social, teléfono y autenticación multifactor.

Características principales:

- Proporciona integración con más de 150 aplicaciones en la nube.

- LoginRadius afirma reducir los costes de ingeniería hasta en un 95% con su solución CIAM lista para implantar.

- Es posible autenticar mediante MFA, credenciales sociales o un sistema tradicional de nombre de usuario/correo electrónico.

Okta

Okta es una de las ofertas de más rápido crecimiento en el sector de la gestión de identidades y accesos de clientes. Más de 7000 integraciones preconfiguradas hacen de Okta una gran elección para el SSO y la autenticación.

Además, ofrece autenticación B2B, acceso mejorado al servidor y un directorio universal para facilitar la gestión de usuarios. Además, Okta ofrece pruebas de identificación gratuitas tanto a clientes como a trabajadores.

Características principales:

- Las capacidades de gestión de la identidad y el acceso de los clientes incluyen la gestión del ciclo de vida, la autenticación multifactor adaptable, las pasarelas de acceso y la gestión del acceso a las API, entre otras.

- Puede hacer que sus productos sean más seguros utilizando una tecnología de seguridad denominada autenticación multifactor adaptable (MFA).

- Permite a los usuarios iniciar sesión con sus cuentas de Facebook, Google, Twitter o LinkedIn.

PingIdentity

PingIdentity es una plataforma CIAM que ofrece a los usuarios varias opciones de autenticación y control de acceso.

Además de SSO, autenticación sin contraseña e implementación de confianza cero, Ping Identity también ofrece opciones de despliegue híbrido. También puede utilizarla para modernizar su antiguo sistema de gestión de identidades.

Características principales:

- Es posible controlar el acceso seguro a través de APIs y apps.

- Utiliza algoritmos de inteligencia artificial de última generación para detectar anomalías y asegurar la información confidencial y las operaciones corporativas.

- Su sitio web y sus plataformas móviles pueden supervisarse y protegerse contra el fraude en tiempo real.

- Para confirmar la identidad de un usuario, las empresas pueden utilizar políticas de autenticación personalizadas.

Frontegg

Con Frontegg, los desarrolladores de aplicaciones pueden gestionar fácilmente a sus usuarios desde los procesos de autenticación más sencillos hasta los más sofisticados, incluyendo estructuras organizativas complejas (multi-tenancy), autorización de grano fino, gestión de API-token, un portal de administración de autoservicio, aplicación de suscripciones, inicio de sesión único (SSO) y mucho más.

Características principales:

- Control de Acceso: Frontegg ofrece un sencillo control de acceso de seguridad para aplicaciones, servicios y APIs.

- SSO: Integre Frontegg para soportar el inicio de sesión único (SSO). Para una seguridad total, hace uso de protocolos como SAML y OIDC.

- Autenticación Multi-Factor: Frontegg puede agregar autenticación multifactor si requiere una capa adicional de protección. Frontegg proporciona una interfaz sencilla para habilitar MFA.

- Gestión de Usuarios: Los usuarios pueden crear fácilmente sus organizaciones invitando a usuarios y miembros, gracias al diseño multi-tenant de Frontegg. Para todos los usuarios, sirve como un portal dinámico de administración de autoservicio.

Auth0

Las empresas pueden mejorar su seguridad con la ayuda de Auth0, una conocida plataforma que proporciona diversos servicios de seguridad.

Para las empresas B2C, esta plataforma ofrece soluciones de gestión de la identidad del cliente como la gestión de contraseñas, el registro sin contraseña, la detección de anomalías y la gestión centralizada.

Características principales:

- Proporciona una amplia selección de Quickstarts y SDK para cada plataforma y enfoque de desarrollo.

- Proporciona autenticación multifactor para los clientes.

- Puede integrar sus sistemas de identificación de forma coherente en todas las plataformas y propiedades.

Onelogin

OneLogin es el líder del sector en la gestión de la identidad y el acceso de los clientes (CIAM) que iguala la atención prestada a la seguridad con las experiencias personalizadas de los consumidores que utilizan los sitios digitales de una empresa. Está respaldada por la IA, y su autenticación SmartFactor garantiza una visión en tiempo real de todos los intentos de inicio de sesión permitiendo una respuesta rápida a las actividades de alto riesgo.

Sus flexibles API permiten una implementación segura y flujos de autenticación personalizables junto con la autenticación multifactor (MFA) basada en políticas. Además, migra sin problemas desde las soluciones CIAM existentes sin ninguna interrupción.

La sincronización en tiempo real es el caso de OneLogin, ya que esto garantiza que cualquier cambio realizado en las cuentas de usuario tanto en OneLogin como en las aplicaciones conectadas se refleje en un estado real en relación con la lógica empresarial para una mayor eficiencia.

Con OneLogin, la experiencia del usuario es sencilla pero intuitiva en todos los dispositivos, ya que su sistema permanece invisible para los usuarios finales.

| ✅ Pros | ❌Cons |

|---|---|

| API flexibles para conectar cualquier aplicación | Necesidad de pagar por funciones avanzadas |

| 99.fiabilidad y tiempo de actividad del 99 | Puede ser costoso para grandes organizaciones |

| Visibilidad en tiempo real de los intentos de inicio de sesión | Es necesario mejorar la aplicación móvil |

| Umbrales para ajustar los requisitos de autenticación | Limitación de personalización |

¿Cuánto cuesta Onelogin?

Puede probar el servicio Onelogin a partir de 4 $ /usuario/mes. También tiene precios individuales para varios módulos como Inicio de sesión único (SSO), Autenticación multifactor (MFA), Autenticación SmartFactor y muchos otros.

ForgeRock

Mejore la captación, retención y fidelización de clientes con la ayuda de la solución Customer Identity and Access Management (CIAM) de ForgeRock. CIAM de ForgeRock es una solución que gestiona las identidades de los clientes de tal forma que ofrece seguridad a los clientes y, al mismo tiempo, redefine su experiencia al utilizar diferentes tipos de perfiles disponibles para cada canal.

Esta tecnología puntera permite el acceso sin contraseña y ofrece varias opciones de autenticación, creando una experiencia en línea sin fricciones para los consumidores. Las sólidas funciones de seguridad para salvaguardar la información sensible y la gestión del consentimiento conforme protegen la privacidad de los datos.

Gracias a estas características, a saber, el registro social, la elaboración progresiva de perfiles y las capacidades de autoservicio, la facilidad de uso ha mejorado y los índices de conversión de clientes se han multiplicado por 2 con respecto al método anterior.

De hecho, según el Estudio de Impacto Económico Total de Forrester, sus clientes fueron testigos de un retorno de más del 186% en los últimos tres años. Alberga capacidades avanzadas como un motor de orquestación de identidades, que ayuda en la medida de seguridad de Confianza Cero contra brechas y fraudes.

| ✅ Pros | ❌Cons |

|---|---|

| Mitigación del fraude basada en la identidad | Requiere experiencia para implementarse |

| Perfiles de cliente unificados | No admite API |

| Gestión integral del ciclo de vida | Complejidad en la personalización de la interfaz de usuario |

| Plataforma de identidad impulsada por IA |

¿Es caro ForgeRock?

Debe ponerse en contacto con el equipo de ventas, ya que la información sobre precios está publicada en su sitio web.

Omada

La plataforma de identidad Omada aporta una dimensión robusta a las soluciones de gobierno y administración de identidades (IGA). Esta plataforma de base dinámica no sólo ayuda a las empresas a seguir el ritmo de las normativas internas y externas, sino que también refuerza considerablemente la matriz de seguridad al tiempo que agiliza los flujos de trabajo de identidad.

Omada Identity es una solución IGA verdaderamente vanguardista diseñada para las empresas modernas. Es una plataforma fácil de usar que no requiere codificación, lo que le proporciona una visibilidad total de su entorno.

Además, tiene la capacidad de personalizarla por completo para satisfacer requisitos específicos y agilizar los flujos de trabajo gracias a las funciones de automatización incorporadas. Gobierne la identidad y el acceso en todos los sistemas y aplicaciones en una plataforma centralizada, garantizando la máxima seguridad y conformidad y manteniendo la eficiencia al máximo.

Dispone de soluciones locales, Omada Identity Cloud, entre otras, que las organizaciones encuentran más adecuadas para gestionar eficazmente diferentes tipos de identidades a lo largo de su ciclo de vida.

| ✅ Pros | ❌Cons |

|---|---|

| Visión general del cumplimiento y pista de auditoría | Proceso de configuración complejo |

| Análisis de identidades | Dificultad de personalización |

| Gobernanza para el tejido de identidades | No se dispone de integración de IA |

| Gobernanza y aprovisionamiento automatizados |

¿Cuánto cuesta Omanda?

La empresa no ha publicado la información sobre precios. Puede rellenar el formulario para obtener una demostración del software.

Microsoft Entra Verified ID

Verified ID de Microsoft Entra es un servicio de identidad gestionada que automatiza la verificación de credenciales y potencia la interacción con preservación de la privacidad entre dos o más partes, incluidas organizaciones, empresas o personas.

Simplifique el proceso de verificación de su identidad e interactúe con confianza dentro de la red de confianza de personas, empresas y sus dispositivos con Verified ID.

Microsoft Entra Verified ID dota a su organización de una verificación en tiempo real de las credenciales de identidad bajo la premisa de su sensibilidad al tiempo que garantiza la privacidad de los usuarios. Este servicio está construido sobre principios que adoptan estándares abiertos y un sistema de identificadores descentralizado que permite a una organización interactuar de forma segura con sus usuarios.

Utiliza credenciales verificables W3C para emitir y verificar identidades a través de la API REST de Azure para garantizar que la seguridad está a un nivel primordial en cada paso.

| ✅ Pros | ❌Cons |

|---|---|

| Fácil configuración y despliegue | Complejidades de integración |

| Verificación automatizada | Configuración compleja |

| Interacciones protegidas de la privacidad | |

| Visión general del identificador descentralizado |

¿Es gratuito Microsoft Entra ID?

Sí, es gratuito con las suscripciones a la nube de Microsoft, como Microsoft Azure, Microsoft 365 y otras. Microsoft también proporciona 30 días de prueba gratuita. Su precio comienza en 4,90 £ por usuario/mes.

CyberArk Customer Identity

Proteja sus sitios web y aplicaciones con CyberArk Customer Identity para mejorar las funciones de seguridad. La integración de sitios web y aplicaciones es muy fluida con la plataforma, lo que proporciona a los clientes un entorno totalmente controlado para un proceso de inicio de sesión sin fricciones.

Garantice la seguridad de la información de sus usuarios conforme a las leyes de privacidad, todas las opciones de consentimiento y la verificación de identidad: ahora todo está en sus manos. Póngase manos a la obra rápidamente gracias a los widgets prediseñados y a las API abiertas, cuyo esfuerzo de desarrollo es mínimo.

Maximiza el inicio de sesión de sus clientes gracias a su avanzada tecnología impulsada por IA, que identifica los riesgos y permite la autenticación en función del riesgo asociado.

Su Directorio en la Nube, altamente escalable y versátil, gestiona los ciclos de vida de los clientes creando, actualizando o eliminando sus cuentas directamente dentro de nuestro sistema para ayudar a gestionar sus identidades más fácilmente.

| ✅ Pros | ❌Cons |

|---|---|

| Acceso dinámico con privilegios | No es posible elaborar informes personalizados |

| Políticas basadas en riesgos | Retos de integración |

| Acceso sin VPN a las aplicaciones web locales. | Elevada curva de aprendizaje durante la implantación inicial |

| Políticas a medida activadas por controles adaptativos. |

¿Es CyberArk gratuito?

El software puede utilizarse de forma gratuita durante 30 días en su periodo de prueba. Debe ponerse en contacto con ellos a través de su página de ventas para obtener detalles sobre su información de precios.

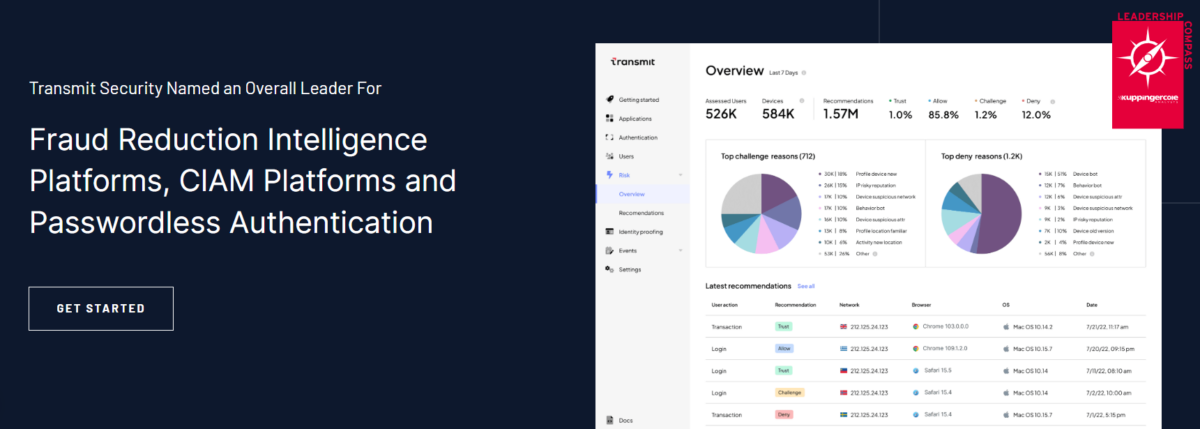

TrasmitSecurity

TransmitSecurity es una de las empresas líderes que ofrece a sus clientes una moderna plataforma CIAM para la ciberseguridad y la gestión de identidades.

La moderna plataforma CIAM de Transmit ofrece servicios de autenticación sólida y autorización con capacidad de respuesta para garantizar la protección contra el fraude, así como servicios de orquestación completos, para atender los complejos retos que se presentan a las organizaciones hoy en día.

Desde empresas de la lista Fortune 500, organizaciones sin ánimo de lucro y bancos globales hasta fintech, su gama de clientes abarca el comercio minorista, los sistemas sanitarios, las telecomunicaciones, el transporte y mucho más.

Tecnologías como las herramientas de sustitución de contraseñas y las capacidades de autenticación de pila completa integradas en API y servicios modulares nativos de la nube ayudan a las empresas a salvaguardar sus identidades digitales al tiempo que mejoran las medidas de seguridad y las experiencias de los usuarios.

| ✅ Pros | ❌Cons |

|---|---|

| Autenticación biométrica | Falta de plataforma de IA |

| Se integra perfectamente con los Mac | SDK no fácil de usar (WEB y móvil) |

| Autorización basada en el riesgo y de grano fino | Requiere mejores análisis de los registros de autenticación |

| Autenticación sin contraseña y sin aplicaciones | Integración tediosa y compleja |

¿Cuánto cuesta TrasmitSecurity?

La empresa ofrece planes de precios a medida que equipan todo lo que necesita para prosperar y escalar de forma segura su organización. Debe ponerse en contacto con ellos a través de su página de precios para conocer los detalles al respecto.

Exploremos la importancia de los datos de los clientes para su empresa y el papel fundamental de la gestión de la identidad y el acceso de los clientes para salvaguardar la información confidencial de los clientes. También profundizaremos en las características clave de CIAM.

¿Por qué los datos de los clientes son valiosos para su empresa?

Según el Wall Street Journal, se ha producido un aumento del 10,3% en el gasto en marketing entre abril de 2021 y 2022. En otro estudio se descubrió que aproximadamente el 49% de las empresas utilizan los datos de los consumidores a la hora de determinar cómo promocionar a los clientes potenciales.

Esto ilustra la importancia de los datos de los clientes para las organizaciones. Eche un vistazo más de cerca a algunos factores que hacen que los datos de los consumidores sean valiosos.

#1. La información del cliente equivale a una mejor experiencia del cliente

Para proporcionar a sus consumidores una experiencia maravillosa, es importante conocer sus gustos e intereses. Al conocer a sus clientes, puede hacer que cada interacción sea relevante para ellos.

Por lo tanto, es necesario proporcionar a la gente lo que quiere. Todos los bienes y servicios que proporcione y los mensajes que utilice para ponerse en contacto con sus clientes deben cumplir esta norma.

#2. Apoyo social

Los consumidores tienen en cuenta la prueba social a la hora de realizar sus compras. Más del 90% de los consumidores afirman leer blogs y reseñas en las redes sociales antes de realizar una compra.

Utilizando los datos de los clientes, Amazon ofrece pruebas sociales a través de valoraciones y reseñas de productos, incitando a los clientes a comprar y demostrando su compromiso con las opiniones imparciales de los consumidores.

#3. Datos de clientes = Mejor juicio comercial

Es imposible tomar decisiones estratégicas eficaces sin datos. Hacer conjeturas con conocimiento de causa y perder más de lo que se gana requiere estrategias basadas en datos.

#4. Información del cliente = Marketing más exitoso

¿Sabía que el coste de adquisición de nuevos clientes es cinco veces mayor que el de mantenimiento de los existentes?

Una forma rápida y sencilla de satisfacer a sus clientes es conocer sus nombres y su paradero.

Le ayudará a decidir qué contenidos crear y cómo avanzar en el marketing. Si la mayoría de sus clientes son baby boomers, ¿debería centrarse en Facebook o Instagram? ¿Sería el correo electrónico una mejor forma de comunicarse? Necesita datos sobre los consumidores para responder a todas estas preguntas.

Conservar a los clientes es más fácil si los conoce bien.

Papel del CIAM en la protección de la información confidencial de los clientes

La CIAM protege de forma segura las identidades de los consumidores. Si su consumidor utiliza la misma contraseña para muchos servicios y aplicaciones sin CIAM, puede correr el riesgo de sufrir un robo de identidad.

Mediante notificaciones push, contraseñas de un solo uso o verificación biométrica, las soluciones de identificación del consumidor y gestión de accesos confirman varias veces la identidad del cliente. Además, los clientes pueden acceder fácilmente a los servicios y aplicaciones gracias a la página de inicio de sesión segura de la solución de software.

Además, la tecnología de inicio de sesión único de CIAM facilita el acceso a todos los canales apropiados, reduciendo así las barreras de la experiencia del usuario. Uno de los principales objetivos de los servicios de CIAM es ayudar a los clientes a defender sus identidades y cuentas contra los piratas informáticos malintencionados.

Características principales de un CIAM

#1. El comienzo de una relación digital: El registro del usuario

El registro del usuario es el primer paso de un proceso CIAM que transforma a los visitantes desconocidos e inactivos de un sitio web en usuarios conocidos y registrados. Sin embargo, si el proceso de registro es difícil, los consumidores desistirán, perjudicando los resultados de la empresa.

El proceso de registro debe ser sencillo, fácil de usar y seguro, a la vez que recopila información crítica que identifique al consumidor. Algunas soluciones CIAM ofrecen varios métodos para probar la identidad de un usuario, como la verificación del correo electrónico, que puede utilizarse para determinadas cuentas y transacciones.

#2. Detectar el fraude

Un sistema CIAM debe ser capaz de consumir información sobre fraudes para seleccionar las técnicas de autenticación adecuadas y autorizar o denegar el acceso o la realización de transacciones.

#3. Autenticación

CIAM utiliza cada vez más el inicio de sesión social, la autenticación multifactor (MFA) y la autenticación adaptativa (autenticación basada en el riesgo) en lugar de la autenticación con nombre de usuario y contraseña.

Al utilizar el inicio de sesión social, un usuario puede acceder a una aplicación de terceros sin tener que registrarse de nuevo. El sistema CIAM recoge los rasgos de identidad de un usuario utilizando un IDP de terceros, como Facebook, Twitter, LinkedIn o Google.

#4. Perfilado progresivo

La elaboración progresiva de perfiles puede ayudar a las empresas a construir un perfil completo de sus usuarios a lo largo del tiempo. Las cuentas de usuario suelen tener unas pocas características cuando se crean.

Una empresa puede pedir más información identificativa a un cliente después de que éste se familiarice con la empresa. Esto puede incluir el nombre de la empresa, el cargo y la información de contacto.

#5. Inicio de sesión único (SSO)

Mediante el uso del inicio de sesión único (SSO), los usuarios pueden acceder a las propiedades digitales de una empresa con un solo conjunto de credenciales. El uso del inicio de sesión único en las implementaciones IAM actuales es cada vez más popular.

Es esencial que los sistemas CIAM soporten protocolos de federación comunes como SAML, OAuth y OIDC entre los sitios web de la empresa.

#6. Soporte para todos los canales

En el mundo actual, se accede a los servicios de Internet a través de diversos dispositivos, como ordenadores portátiles, teléfonos móviles, quioscos, sistemas de juego y asistentes digitales personales. Por lo tanto, es importante dar prioridad a la experiencia del usuario en todos los canales para los sistemas CIAM.

El papel de los CIAM en un entorno omnicanal puede incluir desde la gestión de las preferencias de los clientes en todos los canales hasta la autenticación de los consumidores en múltiples medios.

#7. Gestión de perfiles de usuario

A través de los portales de autoatención al cliente que ofrecen las soluciones CIAM, los clientes y los administradores delegados deberían poder definir sus preferencias de forma explícita.

Además, estas preferencias deben guardarse en un único perfil de cliente para que los clientes puedan experimentar un servicio coherente e individualizado en todos los canales.

#8. Gestión de la privacidad y el consentimiento

Las organizaciones deben cumplir las leyes y directrices que el gobierno y otras organizaciones empresariales imponen en relación con la recopilación de datos de los usuarios.

Para garantizar el cumplimiento del almacenamiento local de los datos y de los mandatos adicionales sobre privacidad, las soluciones CIAM deben ofrecer políticas centralizadas de gobernanza del acceso a los datos, funciones de interfaz de usuario que permitan a los clientes especificar preferencias concretas centradas en el usuario, de modo que puedan controlar el modo en que la empresa utiliza sus datos, y otras capacidades para garantizar el almacenamiento local de los datos.

Palabras finales

Los CIAM dan más poder a las empresas, permitiéndoles adaptarse continuamente a las necesidades cambiantes de los clientes y las empresas.

Estos puntos deben tenerse en cuenta a la hora de elegir el sistema CIAM adecuado para su empresa, es decir, la autenticación multifactor, la privacidad y el cumplimiento, la escalabilidad, la alta disponibilidad, las API y los análisis.