El software de gestión de vulnerabilidades le ayuda a proteger sus aplicaciones web y su infraestructura contra las amenazas a la seguridad y mantiene su negocio seguro.

La demanda de gestión de vulnerabilidades se está disparando en estos días y, para seguir siendo competitivo en el mundo actual, su organización debe estar al día de las tendencias del mercado.

Muchas organizaciones confían en numerosas soluciones de software y aplicaciones para aumentar la productividad y mejorar la experiencia del cliente. Sin embargo, estas apps y soluciones son propensas a vulnerabilidades que pueden exponer a su organización a un ciberataque.

Para proteger a su organización contra estos riesgos, debe implantar un sólido programa de gestión de vulnerabilidades como parte de su estrategia general de gestión de riesgos informáticos.

La gestión de vulnerabilidades implica identificar, evaluar, gestionar y notificar las brechas de seguridad en los sistemas, el software y las soluciones que se ejecutan en ellos. La importancia de la gestión de vulnerabilidades ha crecido significativamente con el tiempo, y ahora se considera una parte fundamental de la seguridad de una organización.

Heimdal

La solución de gestión de parches y activos de Heimdal es un software de vanguardia que aborda el reto crítico de las vulnerabilidades. Esta solución proporciona a las organizaciones una potente herramienta para gestionar y controlar la seguridad de sus activos informáticos, garantizando que permanezcan a salvo de las amenazas más recientes.

Una de las características clave del producto es su capacidad para detectar y parchear automáticamente las vulnerabilidades del software. La solución está diseñada para buscar vulnerabilidades en tiempo real, identificando cualquier amenaza que pueda estar al acecho en el sistema. Una vez identificada una vulnerabilidad, el software descarga e instala automáticamente los parches necesarios, eliminando el riesgo de explotación.

Otra característica crucial es su capacidad para gestionar y controlar eficazmente los activos de software. El producto permite a los administradores rastrear y supervisar los activos de software, garantizando que todas las aplicaciones estén actualizadas y sean seguras. Esta característica es especialmente importante en las grandes organizaciones, donde puede ser un reto realizar un seguimiento de los activos en diferentes departamentos y ubicaciones.

La solución de gestión de parches y activos de Heimdal también proporciona a las organizaciones información en tiempo real sobre su postura de seguridad del software. Genera informes detallados sobre las vulnerabilidades y el estado de los parches, lo que permite a los administradores de TI identificar rápidamente los riesgos potenciales y tomar medidas correctivas. La solución de gestión de vulnerabilidades de Heimdal es una herramienta esencial para las organizaciones que buscan gestionar y controlar eficazmente sus activos de software. Les permite desplegar y parchear cualquier sistema operativo Microsoft y Linux, software de terceros y propietario, sobre la marcha, desde cualquier lugar del mundo y según cualquier calendario.

En última instancia, su capacidad para detectar y parchear vulnerabilidades automáticamente, gestionar activos de software de forma eficaz y proporcionar información en tiempo real sobre la postura de seguridad la convierten en una solución imprescindible para cualquier empresa que se tome en serio la ciberseguridad.

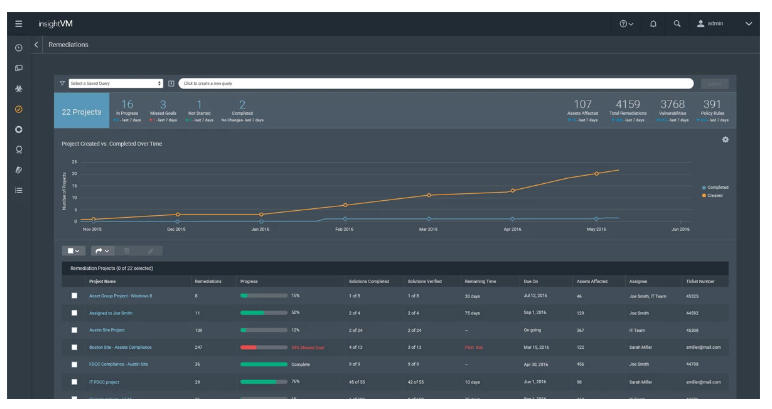

Rapid7 InsightVM de

Rapid7 InsightVM es famoso por identificar y evaluar automáticamente las vulnerabilidades de la organización.

Rapid7 InsightVM destaca por sus exhaustivos informes. Muestra cuadros de mando en directo que contienen todos los datos en torno a las vulnerabilidades. Con la ayuda de esta información, el software ayuda a mitigar los riesgos de forma que se reduzca su probabilidad de afectar al sistema.

La solución está totalmente automatizada. Recopila información vital sobre vulnerabilidades, obtiene soluciones para los fallos encontrados e instala parches en el momento en que el administrador del sistema los aprueba.

Características

- Los informes son bastante completos y los resultados son fáciles de entender.

- Permite realizar escaneos basados en credenciales.

- Las amenazas identificadas tienen muchos detalles sobre su naturaleza y planes de mitigación.

El precio de InsightaVM depende del número de activos; el paquete mínimo comienza a partir de 250 activos con 2,19 $/mes o 26,25 $/año por activo y llega hasta más de 1250 activos por 1,62 $/mes o 19,43 $/año por activo.

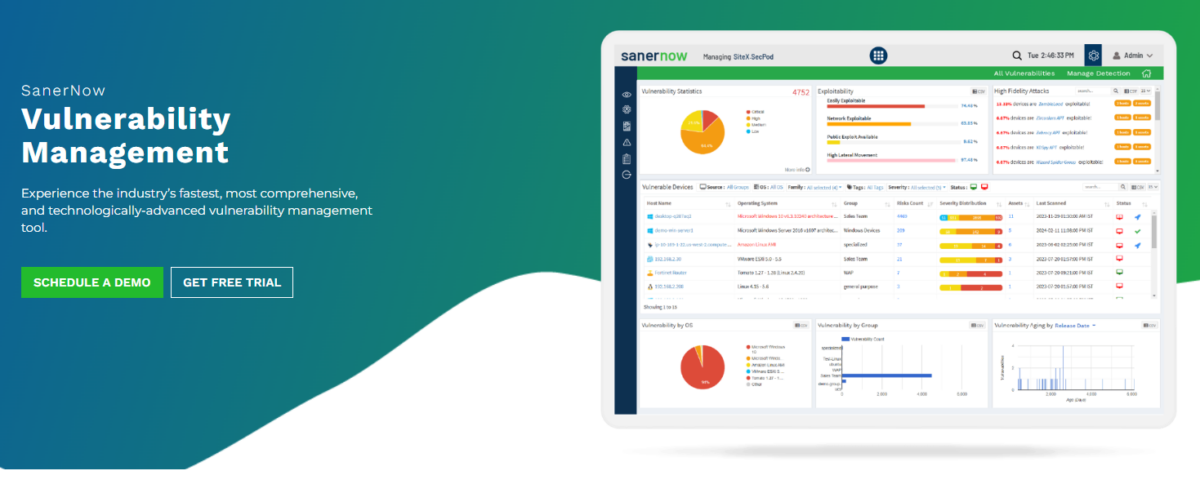

SecPod SanerNow

SecPod SanerNow ofrece un software de gestión de vulnerabilidades continuo, automatizado y avanzado para los equipos de seguridad de TI modernos. Impulsado por el feed de vulnerabilidades más grande del mundo construido de forma nativa con 175.000 comprobaciones, SanerNow ejecuta las exploraciones más rápidas para detectar y remediar vulnerabilidades automáticamente en menos de 5 minutos con parches integrados.

Junto con los CVE, SanerNow va un paso más allá para descubrir otras vulnerabilidades como configuraciones erróneas, parches que faltan y anomalías en la postura de seguridad en el entorno de TI y proporciona cientos de controles de seguridad necesarios para remediarlas rápidamente desde la misma consola. Las capacidades de gestión continua de vulnerabilidades y exposición (CVEM) de SanerNow sustituyen a las herramientas tradicionales del mercado.

SanerNow Vulnerability Management, ofrece los siguientes beneficios.

- Descubra vulnerabilidades y más allá desde una consola unificada

- Evalúe y priorice los riesgos para una remediación más inteligente

- Remedie vulnerabilidades a tiempo con parches integrados y cientos de controles de seguridad

- Automatice la gestión de vulnerabilidades de principio a fin, desde la exploración hasta la implantación

- Aproveche el feed de inteligencia de vulnerabilidades más grande del mundo construido de forma nativa con 175.000 comprobaciones para una detección precisa

- Ejecute las exploraciones de vulnerabilidades más rápidas del sector en 5 minutos

- Evalúe las vulnerabilidades en función de la criticidad, el nivel de explotabilidad y los ataques de alta fidelidad

- Ejecute todas las tareas de gestión de vulnerabilidades desde una única consola y un agente ligero y multifuncional

- Realice el escaneado de la red sin necesidad de hardware adicional.

- Esté preparado para las auditorías en cualquier momento con una amplia gama de informes preconstruidos y personalizables

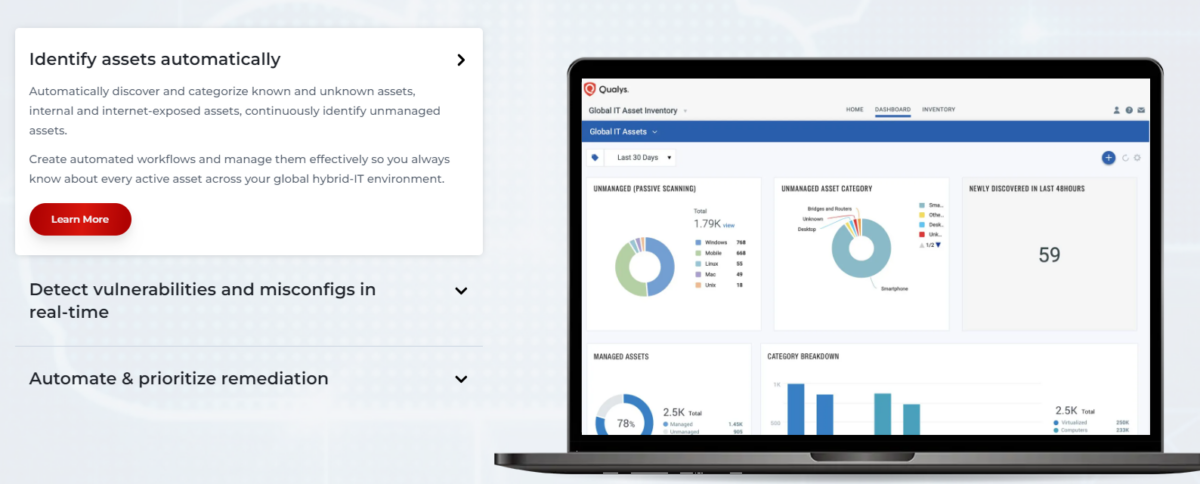

Qualys VMDR 2.0

Qualys VMDR 2.0 le permite supervisar todos sus activos informáticos desde un único panel de control. El software recopila y analiza de forma proactiva los datos de esos activos para identificar posibles vulnerabilidades.

Ayuda a los usuarios a identificar las amenazas en una fase temprana y a mitigar el riesgo antes de que causen daños importantes.

Características

- La interfaz es bastante intuitiva.

- Los informes son muy completos y ayudan a identificar las vulnerabilidades rápidamente

- Le ayuda a realizar exploraciones basadas en la dirección IP en lugar de en las URL

Qualys VMDR 2.0 notifica a los usuarios tan pronto como se identifica una amenaza en tiempo real, lo que garantiza tiempo suficiente para corregirla.

ManageEngine

ManageEngine Vulnerability Manager Plus es uno de los mejores programas de gestión de vulnerabilidades, ya que identifica y corrige vulnerabilidades. Al tratarse de un paquete de gestión de vulnerabilidades, ManageEngine ofrece escáneres de vulnerabilidades y gestores de parches, además de otras utilidades.

Mientras que la mayoría de las herramientas de software de gestión de vulnerabilidades ofrecen escaneos mensuales, el ManageEngine realiza escaneos cada 90 minutos. También cuenta con un gestor de configuración que reorganiza los ajustes de los dispositivos mal gestionados y evita que cambien.

Características

- Realiza escaneos de vulnerabilidades cada 90 minutos.

- Lanza automáticamente acciones de reparación

- Incluye un gestor de configuración que organiza los ajustes mal gestionados

ManageEngine dispone de tres paquetes: Free Edition para PYMES de hasta 25 ordenadores, Professional y Enterprise. Professional es para ordenadores en una red LAN, y enterprise es para ordenadores en una red WAN.

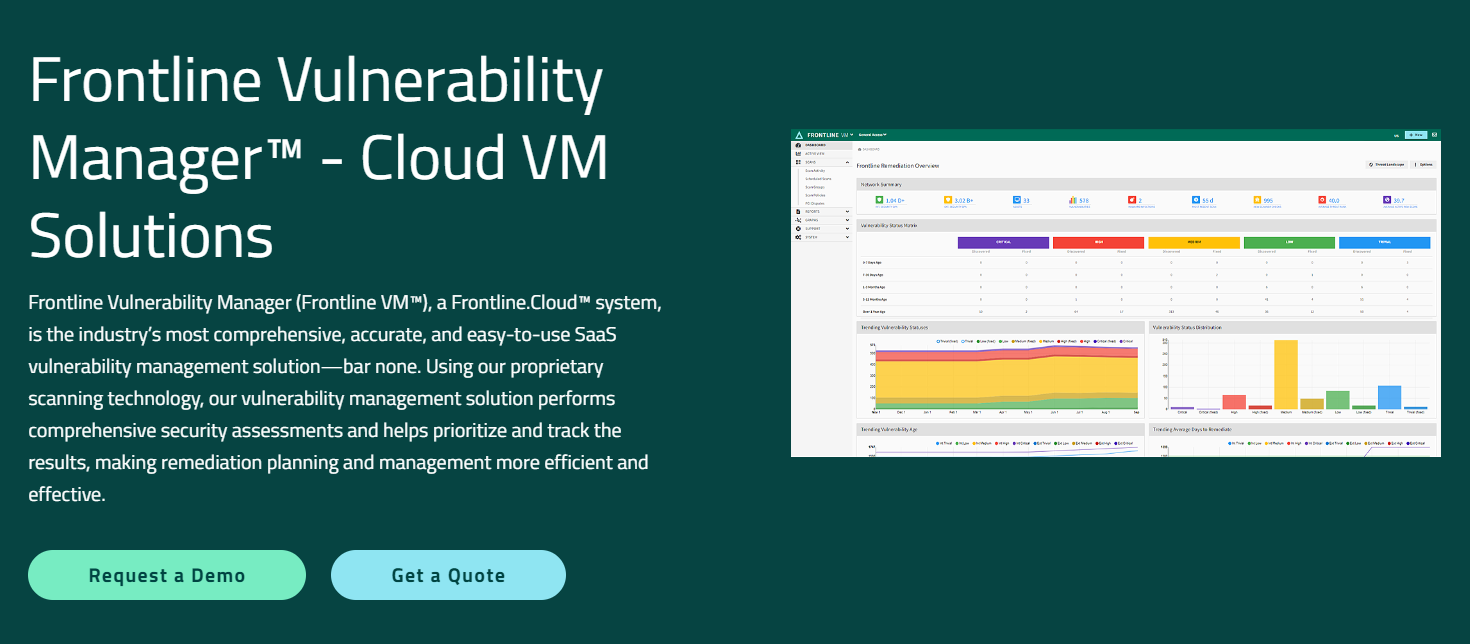

Frontline

Frontline Vulnerability Manager de Digital Defense es uno de los programas de gestión de vulnerabilidades más completos y precisos. A través de su tecnología de escaneo patentada, la aplicación realiza evaluaciones de seguridad en profundidad y prioriza y rastrea los resultados, haciendo que su remediación sea rápida y fácil.

Características

- Gran atención al cliente

- Fácil programación de escaneos

Incluso puede ejecutar pruebas de auditoría de conformidad a través de la aplicación y generar etiquetas automáticas para cada activo. Una vez evaluados, aborda las vulnerabilidades y genera un informe. Puede crear informes personalizables en torno a la gestión de vulnerabilidades y parches específicos de los activos en función de varias opciones de filtrado.

Flexera

Flexera es un software de gestión de vulnerabilidades basado en SaaS para organizaciones con sistemas híbridos complejos. Ofrece la visión más completa y transparente de sus activos de TI. A continuación, puede utilizar estos datos para planificar su viaje digital en la nube, modernizando los procesos empresariales existentes.

Características

- Ideal para organizaciones medianas y empresariales.

- Ofrece una visión precisa de los datos

La herramienta se actualiza constantemente y es compatible con múltiples arquitecturas de nube. También permite a los usuarios optimizar los ingresos nuevos y periódicos mediante una gestión flexible de las licencias, la entrega y el ciclo de vida de los derechos de uso de los clientes.

Nessus

Nessus emplea una estrategia de gestión de vulnerabilidades basada en riesgos para encontrar y corregir fallos en la red, el sitio web y las aplicaciones web de su sistema. Le ofrece una imagen completa de la infraestructura de sistemas de su organización y escanea cada rincón para encontrar sistemáticamente los puntos débiles más oscuros.

Este software de gestión de vulnerabilidades utiliza hábilmente la información sobre amenazas para prever qué vulnerabilidades constituyen un grave riesgo para la seguridad de su sistema. También proporciona análisis cruciales y perspectivas prácticas a los equipos de seguridad y a los desarrolladores para ayudarles a reducir los riesgos graves.

Características

- Dispone de una gran capacidad de personalización para adaptarse a las necesidades de cada usuario.

- Ofrece datos, información y perspectivas de alta calidad sobre las vulnerabilidades.

- Cubre una amplia gama de precisión y cobertura.

Tenable Nessus tiene dos planes disponibles, Nessus Expert y Nessus Professional.

Nessus Expert es adecuado para desarrolladores, PYMES, pen testers y consultores, y su precio comienza a partir de 8.838 dólares por un año. Nessus Professional está diseñado para profesionales de la seguridad, y su precio comienza en 4.000 dólares por un año.

También dispone de un servicio de asistencia 24*365 días por adelantado y formación a petición con un coste adicional.

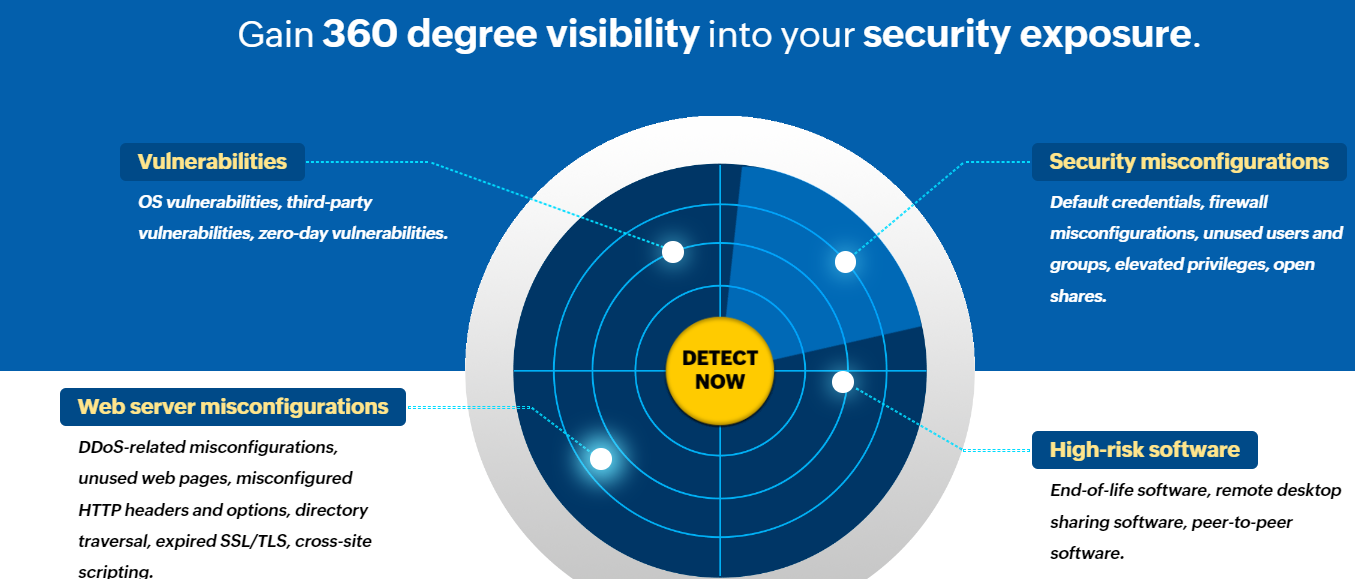

BreachLock

BreachLock es una plataforma SaaS basada en la nube para la exploración y evaluación de vulnerabilidades. Ayuda a encontrar fallos explotables con las pruebas de penetración manuales de AWS. Está asegurada mediante autenticación de dos factores y no requiere hardware ni software adicional.

Características

- Proporciona una visión general de 360 grados de las vulnerabilidades del sistema

- El software proporciona soluciones de pruebas rápidas.

- Utiliza pruebas de penetración manuales de AWS para identificar los fallos.

El software de gestión de vulnerabilidades de BreachLock ejecuta escaneos mensuales impulsados por IA. También notifica a los usuarios por correo electrónico cuando se identifica alguna vulnerabilidad.

A continuación, entendamos los fundamentos de la gestión de vulnerabilidades.

¿Por qué es necesario un software de gestión de vulnerabilidades?

El software de gestión de vulnerabilidades protege su red contra las vulnerabilidades conocidas, dificultando que los atacantes se dirijan a su organización.

El software logra esto escaneando su red en busca de cualquier problema de compatibilidad de software, actualizaciones faltantes y defectos generales del software. Se establecen prioridades de reparación para las vulnerabilidades.

También garantiza el cumplimiento de todos los requisitos normativos y protege a su organización de cualquier multa o sanción impuesta por cualquier autoridad reguladora por incumplimiento de cualquier disposición. Le ayuda a salvar el dinero y la reputación de su organización.

¿Cómo funciona el software de gestión de vulnerabilidades?

El uso de software de gestión de vulnerabilidades ayuda a las empresas a automatizar el proceso de gestión de vulnerabilidades en sus aplicaciones y su red.

Utilizan diferentes herramientas para identificar e informar de las vulnerabilidades en los sistemas de la organización.

Una vez descubiertas estas vulnerabilidades, se evalúa el riesgo asociado a ellas en varios contextos para decidir el mejor curso de acción.

Estas herramientas de software ayudan a las empresas a priorizar el control de los riesgos potenciales para la infraestructura de seguridad de la organización.

No debe confundirlas con un antivirus o un cortafuegos. Éstos son reactivos y gestionan las amenazas cuando se producen. Sin embargo, el software de gestión de vulnerabilidades es proactivo.

Etapas del ciclo de vida de la gestión de vulnerabilidades

El proceso de gestión de vulnerabilidades implica los siguientes pasos:

#1. Descubrir vulnerabilidades

El primer paso para encontrar una vulnerabilidad es escanear su red y realizar una evaluación de la vulnerabilidad. Este paso ayuda a identificar las desconfiguraciones y los errores de codificación que pueden explotar una aplicación/sistema. Una vez que conozca las posibles vulnerabilidades, es hora de evaluarlas.

#2. Priorice los activos

No todas las vulnerabilidades son similares. Además, el tratamiento para cada una de ellas también es diferente. Por lo que usted sabe, las vulnerabilidades más críticas podrían estar atrasadas, no sólo recién descubiertas.

Para establecer los niveles de gravedad de estas vulnerabilidades, puede asignar una tarjeta de puntuación de riesgos para priorizar qué vulnerabilidad debe tratarse primero.

#3. Tratamiento de las vulnerabilidades

Una vez que haya descubierto y priorizado las vulnerabilidades, es hora de pasar a la acción. En este paso, se empieza por aplicar un procedimiento de gestión de parches. Después, su equipo de ingenieros reparará y probará cada vulnerabilidad.

La solución puede ser tanto a corto como a largo plazo.

#4. Informar de las vulnerabilidades

Es crucial recopilar los datos recogidos durante los pasos anteriores y presentar esta información de forma documentada. Sus informes de evaluación de vulnerabilidades deben adaptarse a diferentes audiencias en función de su necesidad de detalles técnicos. Mientras que la dirección desea que se comuniquen las tendencias de alto nivel, los equipos de seguridad necesitan informes claros para facilitar una remediación sin problemas.

#5. Mejore sus esfuerzos

Una vez que haya tomado las medidas necesarias para eliminar estas vulnerabilidades, un paso importante es mejorar sus esfuerzos. Le ayudará a identificar qué métodos funcionaron bien y cuáles no.

La evaluación de los resultados puede determinar las mejoras a largo plazo y utilizarse después para las necesidades presupuestarias.

Características principales de un software de gestión de vulnerabilidades

Puede elegir el software de gestión de vulnerabilidades en función de los requisitos de seguridad y las funciones que ofrezcan. Aquí hemos recopilado una lista de las características más importantes para ayudarle a seleccionar el mejor software de gestión de vulnerabilidades:

Alcance y cobertura

La característica más fundamental del software de gestión de vulnerabilidades es su alcance y cobertura. La vitalidad y eficacia del escaneado vienen determinadas por su ámbito de aplicación y cobertura. Puede asegurarse de lo siguiente:

- El software proporciona escaneado con credenciales

- El software puede realizar un escaneado avanzado con feeds y plugins

- El software puede incluir o excluir páginas específicas

Precisión

El software de gestión de vulnerabilidades le ofrece la flexibilidad de realizar escaneos regulares, y también deberían venir con POC (solicitud de aportación de pruebas) junto con otros servicios necesarios.

Las empresas experimentarán una mejora significativa de la productividad al obtener una justificación más exhaustiva y descartar los falsos positivos antes de confiar a los desarrolladores la reparación de una vulnerabilidad notificada.

Remediación de informes

La función de elaboración de informes en cualquier aplicación de gestión de vulnerabilidades es crucial. Le ofrece una visión de 360 grados de la seguridad de sus activos. Incluso puede generar información detallada sobre las vulnerabilidades mencionadas en el informe.

La función de elaboración de informes suele incluir los siguientes detalles

- Número de exploraciones completadas

- Número de lagunas identificadas

- Acciones de reparación

- Resumen general del sistema

- Problemas de seguridad por activo

- Problemas de seguridad por vulnerabilidad

- Recomendaciones para la corrección

Puntuación global del riesgo

El escaneado de los activos de la organización ayuda a las empresas a identificar dónde existen ciertas vulnerabilidades. Sin embargo, es importante encontrar un equilibrio entre las prioridades de riesgo y los recursos existentes antes de tomar ninguna medida.

El software de gestión de vulnerabilidades con esta función destaca las puntuaciones de riesgo en tres categorías: bajo, medio y crítico.

Las puntuaciones de riesgo se asignan en función del volumen y la gravedad de las vulnerabilidades identificadas en sus aplicaciones y redes.

Evaluación de políticas

Reforzar su red es tan importante como identificar y corregir las vulnerabilidades. El escaneado de vulnerabilidades también incluye políticas integradas, que le ayudarán a comparar su infraestructura de seguridad con estándares del sector como OWASP Top 10, SANS 25 y WASC, entre otros.

También puede añadir comprobaciones personalizadas para mitigar los riesgos exclusivos de su entorno.

Función de autenticación avanzada

El escaneado sin autenticación sólo detecta certificados caducados, contraseñas débiles y software sin parches. La elección de un software de gestión de vulnerabilidades de primera categoría le permite utilizar una función de autenticación fácil de usar.

También escanea aplicaciones protegidas por contraseña sin registrar las macros de inicio de sesión.

Conclusión

Los propietarios de empresas necesitan soluciones que vayan un paso por delante y puedan ayudar a prevenir las amenazas a la seguridad antes de que ataquen a sus sistemas.

Las herramientas de gestión de vulnerabilidades le ayudan a hacer exactamente eso. Los programas mencionados permiten a los equipos de seguridad comprender claramente las amenazas a las que se enfrentan y utilizar los remedios adecuados para solucionarlas.