NMAP (Network Mapper), es una de las famosas herramientas de código abierto para realizar escaneos de red, auditorías de seguridad y encontrar vulnerabilidades en la infraestructura de red.

Uno de los usos conocidos más populares de NMAP es encontrar los puertos abiertos en la red. NMAP puede instalarse en Windows, Linux, macOS y muchos más.

En esta guía rápida, le explicaré cómo instalar NMAP en el SO Windows y algunos ejemplos de uso.

Instalación de NMAP

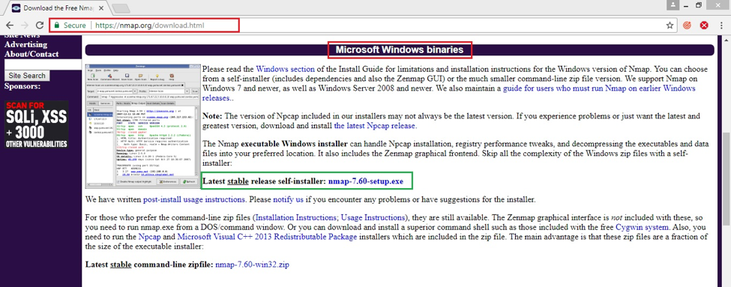

- Vaya al enlace de descarga de Nmap y descargue la última versión estable

o, utilice el enlace directo aquí para descargar

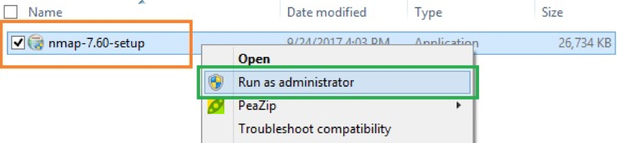

- Vaya a la ubicación donde se descargó el archivo

- Haga clic con el botón derecho en el archivo EXE y pulse «Ejecutar como administrador»

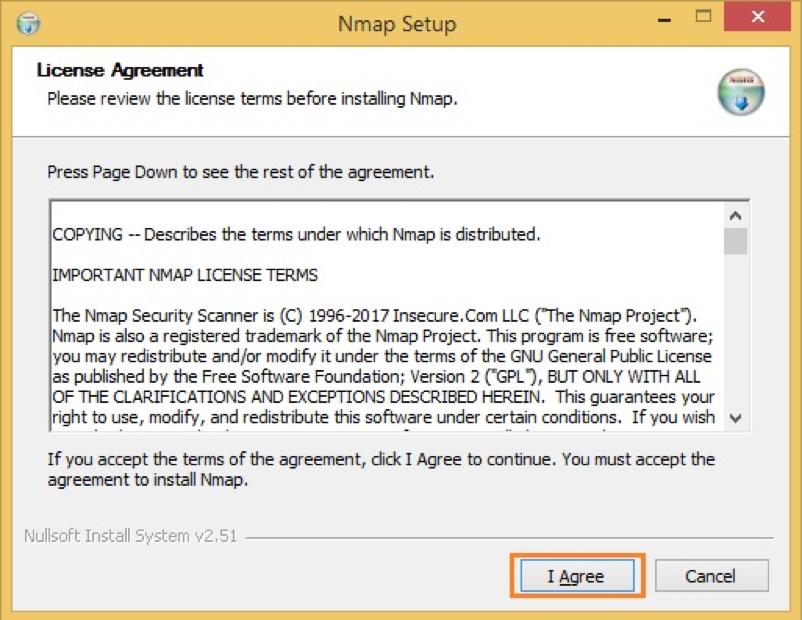

- Se iniciará el proceso de instalación, acepte el acuerdo de licencia

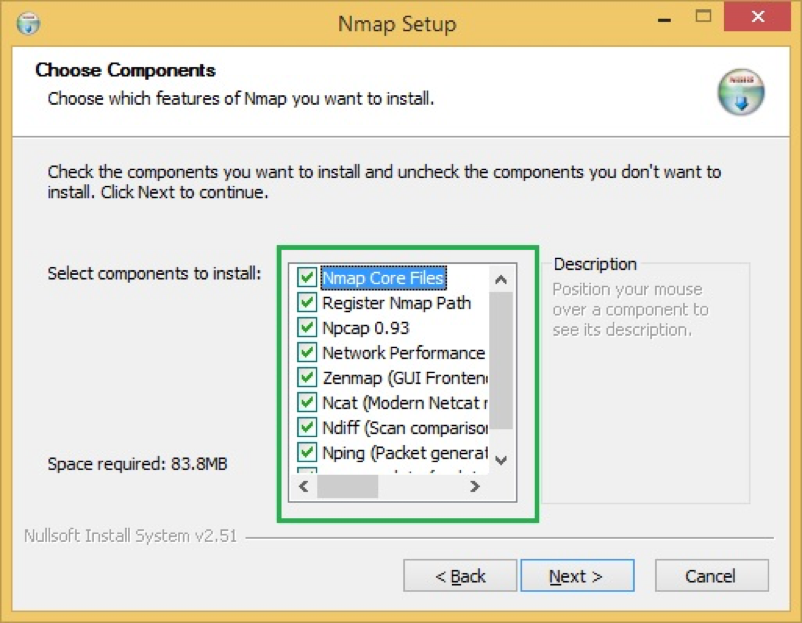

- Puede elegir qué componentes instalar, pero sería bueno instalarlos todos

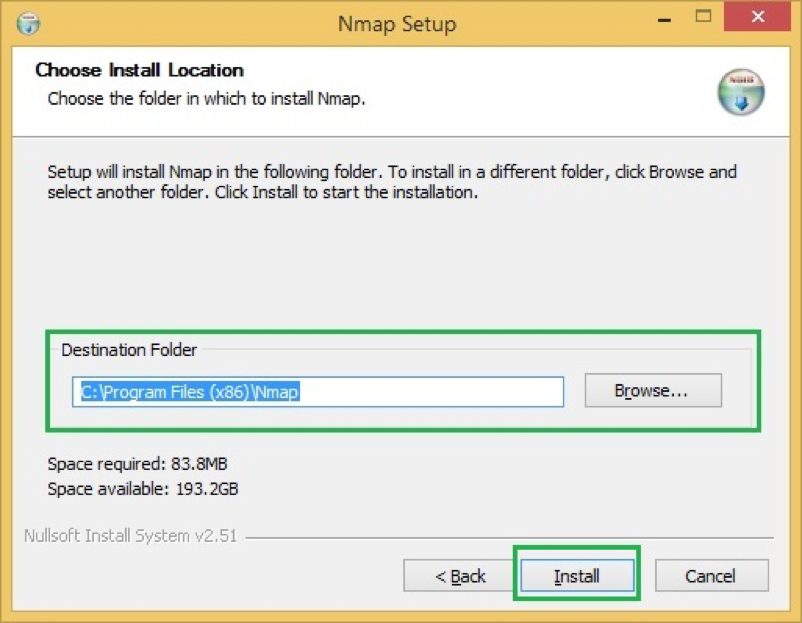

- Por defecto, se instalará en

C:Archivos de programa (x86)Nmappero no dude en cambiar si es necesario

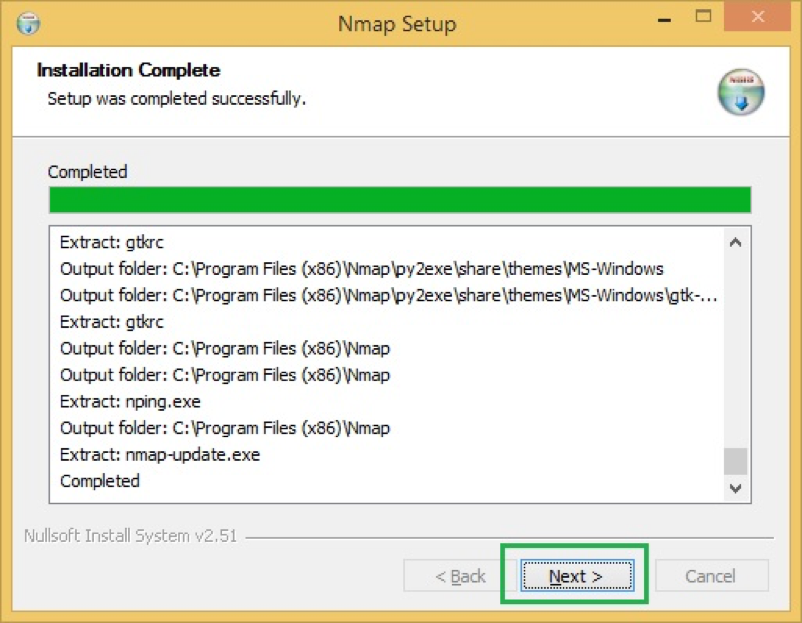

- Comenzará a instalar NMAP y una vez hecho; obtendrá una confirmación

- Esto concluye que NMAP se ha instalado con éxito.

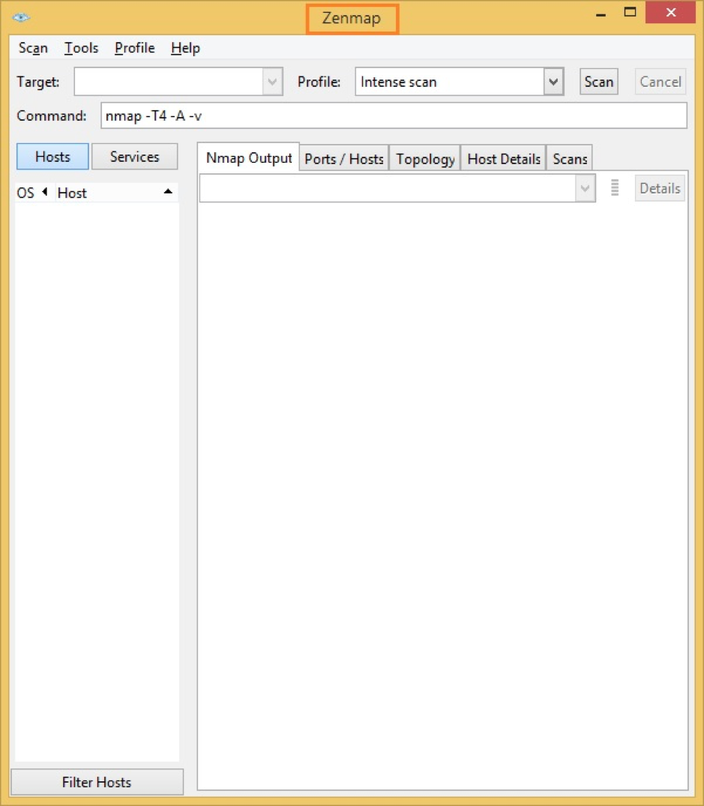

Siga adelante y juegue con la herramienta para hacerse una idea de cómo funciona. Aquí tiene algunos ejemplos.

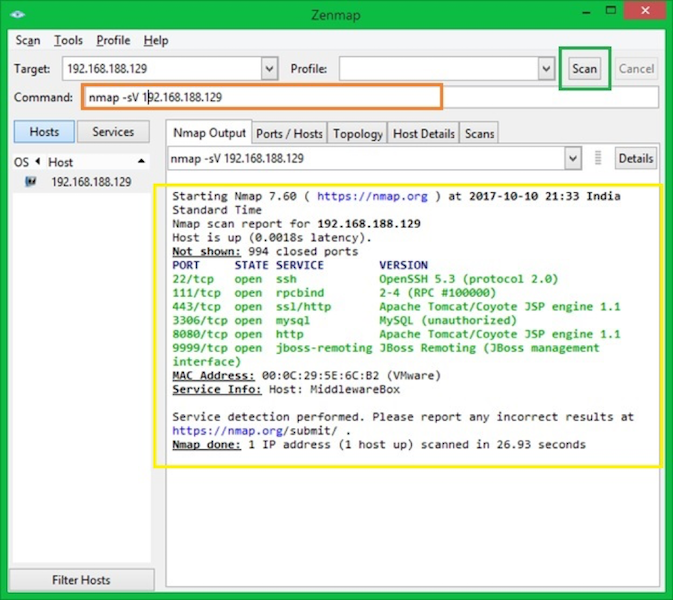

Detectar la versión

Uno de los amplios usos de NMAP es detectar el sistema operativo y las tecnologías en ejecución.

nmap -sV $objetivo

-el argumento de comando sV detectará las versiones y el estado de los servicios en ejecución

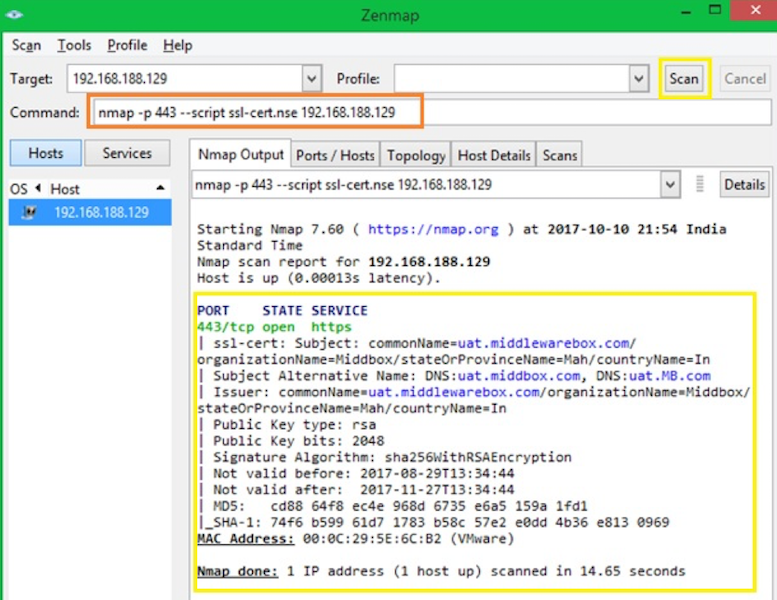

Comprobación de la información del certificado

OpenSSL se utiliza sobre todo para realizar operaciones con certificados como generación, verificación, modificación, etc. Sin embargo, también puede hacer ciertas cosas con NMAP.

nmap -p $port --script ssl-cert.nse $target

En caso de que se lo esté preguntando, ssl-cert.nse el script se instala junto con NMAP. Está disponible en la ubicación por defecto C:Archivos de programa x86)Nmapscripts

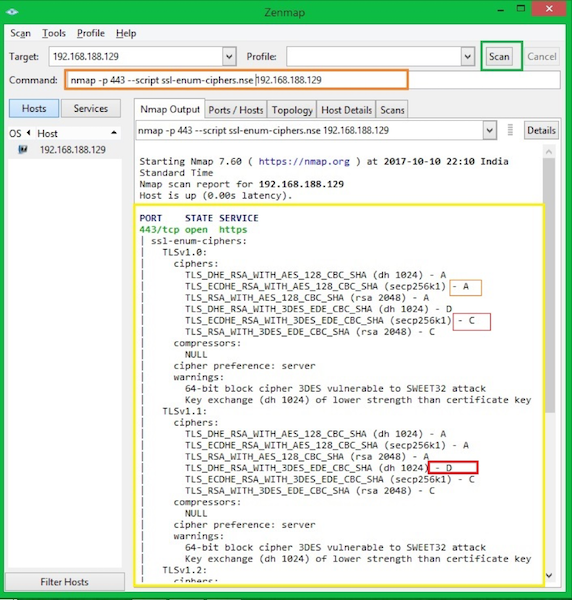

Comprobación de la información de cifrado

el scriptssl-enum-cihpers.nse puede utilizarse para validar la información de cifrado SSL.

nmap -p $puerto --script ssl-enum-ciphers.nse $objetivo

Cada conjunto de cifrado se muestra con una calificación en letras (de la A a la F) que indica la solidez de la conexión. El grado se basa en la fortaleza criptográfica del intercambio de claves y del cifrado de flujo.

La elección del algoritmo de integridad del mensaje (hash) no es un factor. La línea de salida que comienza con la menor fortaleza muestra la fortaleza del cifrado más débil ofrecido.

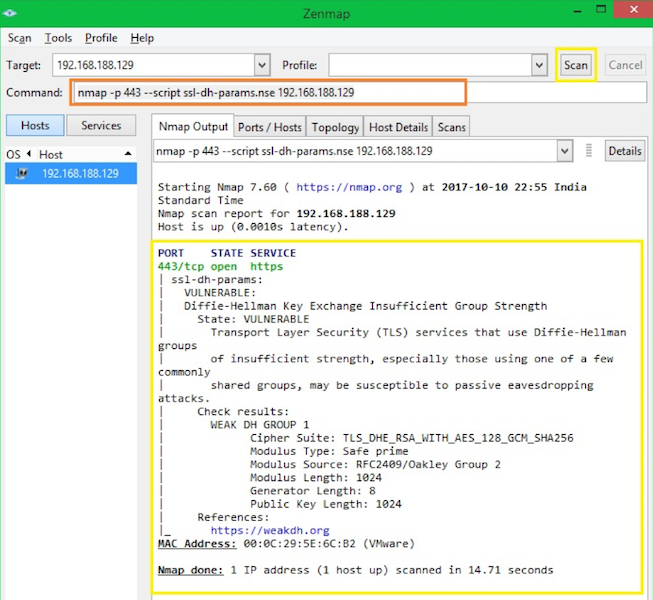

Para detectar la vulnerabilidad DH (Diffie-Hellman), puede utilizar la siguiente sintaxis.

nmap -p $port --script ssl-dh-params.nse $target

Espero que estas rápidas instrucciones le ayuden a instalar y familiarizarse con NMAP en el sistema operativo Windows.

Si desea dominar el uso de NMAP, consulte este curso en línea de Jimmy Larsson.