Los correos electrónicos de suplantación de identidad infligen constantemente un daño considerable a los internautas. Veamos cómo mantenerse alejado.

El término «Phishing» se originó en la década de 1990, combinando «fishing» (pescar) y «phreak» (que significa hacker o pirata informático). Literalmente, phishing se refiere a los estafadores que intentan «pescar» información sensible de las personas utilizando cebos en línea, como enlaces en correos electrónicos o SMS.

Normalmente, el objetivo de los piratas informáticos son las credenciales de inicio de sesión para la banca en línea, los perfiles de las redes sociales, etc., pero la instalación de malware también puede ser un objetivo principal. En este último caso, se trata de tender futuras trampas con spyware, scareware o ransomware.

Y no se trata de incidentes aislados. Según estas estadísticas, el 90% de las violaciones de datos son el resultado de ataques de phishing. Además, aproximadamente el 92% del malware se envía por correo electrónico, lo que convierte a esta forma de comunicación en línea en la favorita de los estafadores.

En esencia, el problema es más importante de lo que podamos imaginar, y a menudo es sólo cuestión de tiempo que alguien sea víctima de estos fraudes en línea.

Para mejorarlo, este artículo comparte cómo detectar los correos electrónicos de phishing y algunas herramientas útiles para que nuestros correos electrónicos sean seguros.

Cómo detectar los correos electrónicos de phishing

#1. Compruebe el remitente

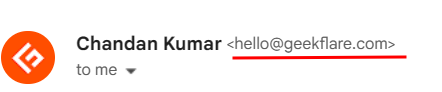

El primer paso es comprobar el nombre del remitente. Pero lo más importante es fijarse en el nombre del dominio.

Por ejemplo, esta dirección de correo electrónico es nuestra, y puedo decirlo por el nombre del dominio (@geekflare.com/es).

Muy a menudo, los usuarios ven el nombre pero se olvidan apresuradamente de verificar la fuente original de la comunicación. Piensan que es de alguien que conocen, dando información personal a los malos actores.

#2. Verifique los enlaces

Los correos electrónicos de phishing son en su mayoría inofensivos si no hace clic en nada de su contenido, incluidos los archivos adjuntos.

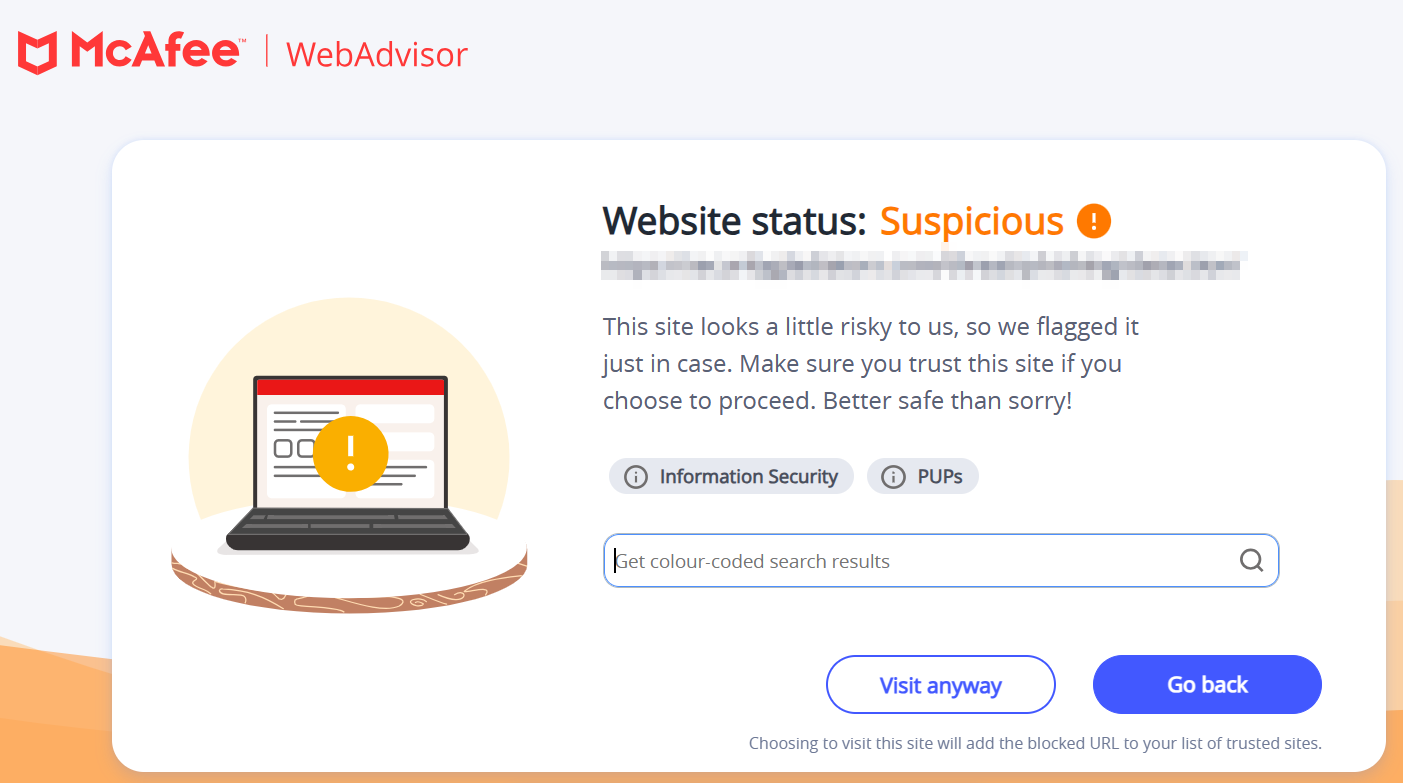

Además, el software antivirus avanzado o los servicios de correo electrónico pueden alertar sobre los enlaces fraudulentos que pueda tener el mensaje.

Por ejemplo, mi software antivirus me avisa de cualquier peligro potencial:

Pero el problema de este tipo de herramientas es la abundancia de falsos positivos. En ese caso, también se puede copiar y pegar el enlace en cualquier motor de búsqueda, como Google search, para hacerse una idea de la intención del remitente.

Otro indicador de los enlaces seguros es que empiezan por https:// y no por http://. Pero hay que tener en cuenta que, aunque https indica una conexión segura, no siempre apunta a un sitio web legítimo y no suplantador.

También hay que verificar los errores ortográficos, ya que las versiones de aspecto similar proporcionan un beneficio añadido a los piratas informáticos.

Otro truco astuto con el que se engaña a personas inocentes es el uso de acortadores de URL como Bitly. En tal caso, uno puede pegar los enlaces en expansores de URL, como CheckshortURL, para atisbar el destino real.

También se puede intentar contactar con el remitente a través de otros canales de comunicación para verificar la autenticidad del correo electrónico.

#3. Idioma

A pesar de la sofisticación de los ataques de phishing, la gramática parece ser su eterna debilidad. Los delatores habituales de los correos electrónicos de phishing son los saludos generalizados (por ejemplo, Estimado usuario) o un cuerpo del mensaje que muestra una mala estructuración del lenguaje.

El correo electrónico puede carecer de profesionalidad o hablar en un tono abiertamente personal. O, simplemente, puede solicitar información sensible con despreocupación. Además, este tipo de correos a menudo intentan transmitir una sensación de urgencia, empujando al usuario a hacer clic sin darle tiempo a pensar racionalmente.

En general, esto no es algo que podamos definir en blanco y negro, y es el lector quien tiene la responsabilidad de buscar cualquier señal de alarma.

#4. Archivos adjuntos

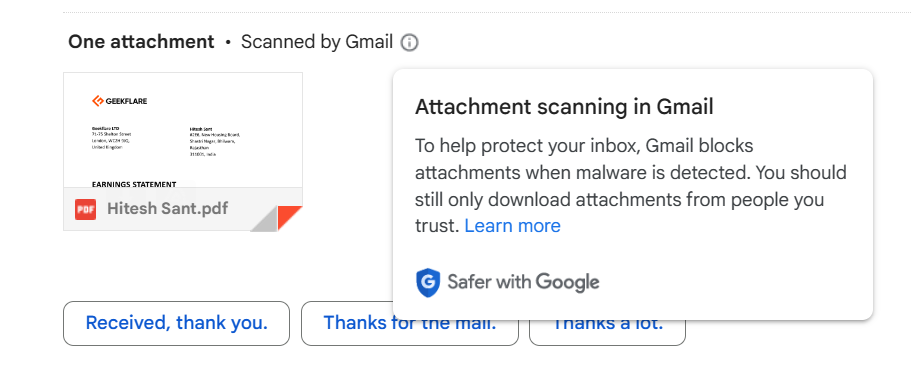

Los correos electrónicos de phishing pueden contener archivos adjuntos que, al hacer clic, pueden ejecutar scripts maliciosos en su dispositivo para instalar programas maliciosos, incluidos ransomware, spyware, etc. Además, estos programas dañinos pueden alterar la caché DNS, llevándole a réplicas maliciosas de sitios web auténticos incluso después de introducir la dirección web correcta.

Un potente software antivirus hace de guardián en tales situaciones. Además, las funciones de seguridad integradas pueden escanear los archivos y alertar al usuario para que no los abra.

La regla general en este caso es no abrir los archivos incrustados hasta estar completamente seguro de los resultados. Estas son algunas señales de advertencia.

Herramientas para detectar correos electrónicos de phishing

A continuación, le presentamos algunas herramientas que pueden ayudarle a detectar los correos electrónicos de phishing.

CheckPhish

CheckPhish es un escáner gratuito de URL y sitios web creado para Microsoft Outlook. Se trata de una herramienta impulsada por IA que identifica elementos visuales y texto para ver si hay algo dudoso en el correo entrante.

Entre bastidores, cada URL enviada se envía a través de un navegador sin cabeza para capturar información crucial como una captura de pantalla en vivo, el idioma de la página web, DOM, WHOIS, etc. A continuación, esta información se envía a múltiples modelos de aprendizaje profundo para comprobar logotipos de marcas, formularios de registro e intenciones.

Esto ayuda a analizar y alertar en caso de varias categorías de estafas de phishing, como estafas de soporte técnico, estafas de farmacia, estafas de tarjetas regalo, sitios de streaming ilegales, cryptojacking, etc.

CheckPhish también informa si su correo electrónico ha estado expuesto a filtraciones de datos. Por último, dispondrá de datos sobre todos los escaneos históricos en su panel de control.

Además de este escáner, CheckPhish también ofrece una API antiphishing para casos de uso avanzados.

isitphish

Hecho para desarrolladores, isitphish le ayuda a mantener a sus usuarios a salvo de los ataques de phishing, incluidos los disfrazados de correos electrónicos, mensajes o cualquier otra forma de comunicación digital.

Basado en el aprendizaje automático, isitphish afirma tener una precisión del 97%. Se puede aprovechar su cliente API Python para integrar esta herramienta antiphishing en sus productos.

Se basa en la infraestructura de AWS, lo que le garantiza unos tiempos de actividad excelentes.

Uno puede probar isitphish con su plan básico, que ofrece 1000 llamadas al mes. Lo bueno es que el soporte técnico no está limitado a las suscripciones de pago. Además, todos los planes permiten realizar 1000 consultas simultáneas, incluido el nivel gratuito para siempre.

OPSWAT

El MetaDefender Email Gateway Security de OPSWAT funciona con métodos predictivos heurísticos avanzados y algoritmos de aprendizaje automático para proporcionar excelentes capacidades antiphishing y antispam.

Cada correo entrante pasa por una serie de comprobaciones, incluidas múltiples listas negras y filtros de contenido, antes de aterrizar en la bandeja de entrada del usuario. Esto ayuda a OPSWAT a defender al usuario contra intentos de phishing, ingeniería social, estafas de chantaje y mucho más.

Además de las comprobaciones de reputación de IP, dominio y URL, OPSWAT despliega un análisis de URL por tiempo de clic. Envía los clics del hipervínculo a través de la nube MetaDefender para realizar comprobaciones adicionales de reputación frente a 30 recursos en línea.

En general, la idea es confiar en la concienciación del usuario y aprovechar múltiples protocolos para mantener la bandeja de entrada del usuario segura y limpia.

Email Veritas

Email Veritas (o eVeritas) combina el procesamiento del lenguaje natural, la IA y el análisis de estilometría para luchar contra peligros como el spear phishing, el correo electrónico comercial comprometido, el malvertising, etc.

Dispone de complementos de navegador para codificar por colores los distintos correos electrónicos en función del nivel de detección de amenazas. Además, Email Veritas dispone de complementos para Google Workspace y Microsoft Outlook, que vienen con integración API nativa. También puede beneficiarse de su Secure Email Gateway para proteger cualquier infraestructura de TI basada en la nube contra las amenazas entrantes y la pérdida de datos.

eVeritas cuenta con múltiples soluciones de seguridad, como el Detector de phishing, el Simulador de phishing y la API de comprobación de URL.

Sensibilización y tecnología

Normalmente, se pide a la gente que tenga cuidado con las amenazas de phishing en línea. Sin embargo, el gran volumen de estos ataques significa que es fácil convertirse en víctima.

Aquí es precisamente donde la tecnología entra en escena. Una persona concienciada con la tecnología y dotada de herramientas antiphishing tiene las mejores posibilidades de sobrevivir en este panorama de amenazas en línea en constante evolución.