Lorsque nous pensons aux logiciels malveillants/virus, nous imaginons généralement un logiciel malveillant censé corrompre le système d’exploitation de notre appareil, voler des données stockées ou empêcher l’accès à nos données. Ce raisonnement ne tient généralement pas compte de l’éléphant dans la pièce : les enregistreurs de frappe.

Les enregistreurs de frappe sont l’un des types de logiciels malveillants les plus dangereux, si ce n’est le plus dangereux. L’objectif d’un enregistreur de frappe est de voler les mots de passe de vos comptes et vos informations financières, ce qui conduit directement à une perte financière et d’identité.

En plus d’être dangereuses, les mesures traditionnelles de protection contre les logiciels malveillants, comme les antivirus, ne sont pas suffisantes pour vous protéger contre les enregistreurs de frappe.

Dans cet article, nous allons nous plonger dans le monde des enregistreurs de frappe. Je vous expliquerai ce qu’ils sont et, surtout, comment vous pouvez vous protéger contre ce type de logiciel malveillant sournois et dangereux.

Qu’est-ce qu’un enregistreur de frappe ?

La fonction de base d’un enregistreur de frappe est de suivre et d’enregistrer les frappes du clavier. Il stocke généralement tout ce que vous tapez au clavier dans un fichier caché, puis envoie ce fichier au pirate par courrier électronique ou le télécharge sur un serveur/site web.

Le pirate peut alors utiliser ces données pour voler les mots de passe que vous saisissez lors de la connexion ainsi que les informations relatives à votre carte de crédit. Dans le cadre d’une attaque ciblée, il peut également dérober des informations sensibles et des plans d’entreprise.

Il existe deux types de keyloggers : les keyloggers logiciels et les keyloggers matériels. Tous deux volent des informations mais fonctionnent de manière différente et requièrent des solutions de protection différentes.

#1. Enregistreurs de frappe logiciels

Il s’agit du type d’enregistreur de frappe le plus courant, généralement utilisé pour des attaques à grande échelle non ciblées. Une fois installés sur un PC, ils fonctionnent en arrière-plan et enregistrent et envoient des données sans se dévoiler.

Ils sont créés pour fonctionner à l’aide de l’API Windows ou du noyau Windows. Les enregistreurs de frappe basés sur l’API Windows fonctionnent comme un programme normal et se cachent généralement en agissant comme un programme légitime. Vous pouvez les trouver en cours d’exécution dans le gestionnaire des tâches ou dans la liste des programmes installés.

Les enregistreurs de frappe basés sur le noyau Windows ont des privilèges plus élevés et peuvent se cacher dans d’autres processus Windows. Ils sont plus difficiles à détecter par un utilisateur sans l’aide d’un programme antivirus qui recherche spécifiquement les comportements de type rootkit. En outre, ils ont un meilleur accès aux informations car ils disposent de privilèges au niveau du système, contrairement à ceux basés sur l’API Windows, qui sont limités au niveau de privilège de l’utilisateur.

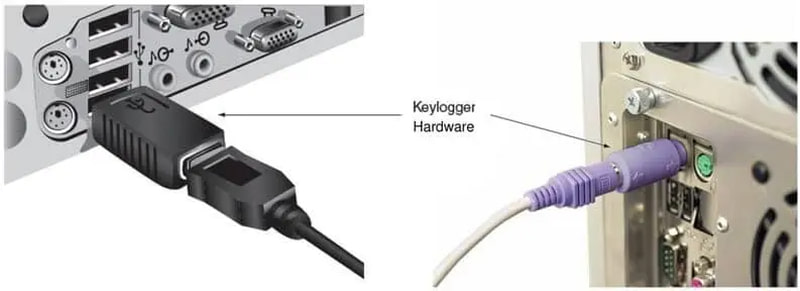

#2. Enregistreurs de frappe matériels

Un enregistreur de frappe matériel est un dispositif physique qui est attaché au fil du clavier ou au port USB pour voler des données. Ils ne sont généralement pas accompagnés d’un logiciel, de sorte qu’il est impossible pour un utilisateur ou un antivirus de les détecter à partir du système d’exploitation. Toutefois, cela signifie également qu’ils se limitent à l’enregistrement des frappes au clavier.

Certains enregistreurs de frappe avancés peuvent également installer un logiciel ou un micrologiciel pour enregistrer davantage de données et exécuter des tâches. Mais bien sûr, ils deviennent alors détectables par les antivirus. Les données enregistrées peuvent être renvoyées au pirate à l’aide d’un dispositif sans fil intégré ou d’un logiciel de partage de données. Le pirate peut également retirer physiquement l’appareil, si possible, pour consulter les données.

Comme il s’agit d’un dispositif physique, un enregistreur de frappe matériel est utilisé dans le cadre d’une attaque ciblée, généralement dans une entreprise, pour voler des informations sensibles.

Utilisation légale ou illégale des enregistreurs de frappe

En général, les enregistreurs de frappe sont considérés comme illégaux ou du moins contraires à l’éthique. Cependant, ils peuvent être utilisés légalement, en fonction de l’usage que vous en faites et de la législation de votre pays à leur égard.

Dans la plupart des cas, l’installation d’un enregistreur de frappe sur un appareil qui vous appartient n’est pas considérée comme illégale. La plupart des applications de surveillance d’appareils proposées aux parents et aux employeurs pour surveiller les enfants ou les employés intègrent un enregistreur de frappe.

Toutefois, certains pays peuvent avoir des lois qui imposent le consentement préalable de l’individu. L’ECPA aux États-Unis et la PIPEDA au Canada obligent les employeurs à obtenir le consentement de leurs employés. Cependant, de nombreux pays et États autorisent la surveillance cachée, ce qui explique l’existence d’applications d’espionnage et d’applications anti-spyware.

Bien entendu, tout enregistreur de frappe installé sans consentement sur un appareil qui n’appartient à personne est illégal.

Quel est le degré de dangerosité des enregistreurs de frappe ?

Les enregistreurs de frappe ont pour seul objectif de voler des informations sensibles qui peuvent être dangereuses si elles tombent entre de mauvaises mains, et ils y parviennent très bien. Contrairement aux attaques par hameçonnage, qui reposent sur le fait que les utilisateurs saisissent par erreur des informations sur une page web malveillante, les enregistreurs de frappe peuvent carrément voler tout ce qui est tapé au clavier.

Les pirates sont également très doués pour filtrer les données volées, par exemple en n’ouvrant que les données contenant le signe @ ou des chiffres. Vous trouverez ci-dessous quelques bonnes raisons pour lesquelles les enregistreurs de frappe peuvent être dangereux.

Ils ne sont pas seuls

De nombreux enregistreurs de frappe modernes ne se contentent pas d’enregistrer les frappes. Si vous êtes victime d’un enregistreur de frappe, il y a de fortes chances que l’activité du clavier ne soit pas la seule à être enregistrée. Les informations qu’ils peuvent voler comprennent le contenu du presse-papiers, vos activités au sein du système d’exploitation, les URL auxquelles vous accédez et des captures d’écran de votre activité.

Ils affectent aussi bien les PC que les smartphones

Les enregistreurs de frappe constituent une menace à la fois pour les PC et les smartphones, les enregistreurs de frappe pour smartphones étant peut-être encore plus sophistiqués que leurs homologues pour PC. Comme les smartphones disposent de meilleures autorisations pour suivre exactement ce qui se passe sur le téléphone, les enregistreurs de frappe peuvent voler et afficher des données d’une meilleure manière.

Ils peuvent conduire à des attaques d’ingénierie sociale

La plupart des attaques d’ingénierie sociale sophistiquées, et même les attaques de phishing, utilisent un enregistreur de frappe pour en savoir plus sur l’individu. Même s’ils ne peuvent pas voler les informations du compte en raison d’une sécurité accrue (nous y reviendrons plus tard), ils peuvent en apprendre davantage sur la personne pour mener une attaque d’ingénierie sociale.

Violation de la vie privée et chantage

Comme ils peuvent enregistrer tout ce qui est tapé, ils peuvent aussi lire les messages que vous envoyez à d’autres personnes sur les médias sociaux ou par courrier électronique. S’il s’agit d’une attaque ciblée, le pirate peut faire chanter l’utilisateur pour toute activité illicite censée rester privée.

Comment se protéger contre les enregistreurs de frappe ?

Comme pour tout autre logiciel malveillant, vous pouvez éviter que votre PC soit infecté par un enregistreur de frappe en utilisant les outils de protection appropriés et en ne téléchargeant pas de logiciels malveillants. Vous pouvez également adopter certaines pratiques qui vous protégeront même si votre PC est infecté. Vous trouverez ci-dessous toutes les façons possibles de vous protéger contre les enregistreurs de frappe :

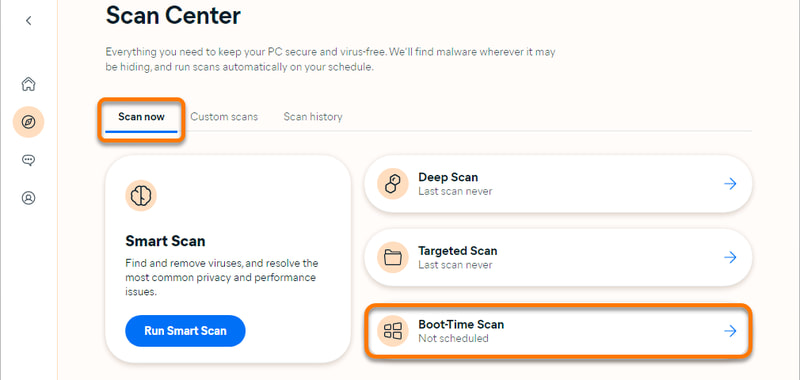

#1. Procurez-vous un antivirus doté d’un anti-enregistreur de frappe

Un antivirus de base ne fonctionnera pas très bien contre les enregistreurs de frappe. Vous avez besoin d’une solution solide qui dispose à la fois d’un scanner de keylogger et d’un scanner de rootkit. Avast One offre non seulement une protection anti-malware et une protection en ligne exceptionnelles, mais il possède également un outil de suppression des enregistreurs de frappe et un scanner de rootkits.

Sa protection active empêchera l’installation de la plupart des keyloggers, qu’ils soient basés sur l’API Windows ou sur le noyau.

#2. Utilisez un logiciel de cryptage de la frappe

Un logiciel de cryptage de la frappe cryptera votre frappe au niveau du noyau pour s’assurer que seule l’application dans laquelle vous tapez peut lire les données. Cela empêche tout enregistreur de frappe de voir les frappes. Ces applications ont généralement une liste prédéfinie d’applications qu’elles peuvent crypter, assurez-vous donc que le logiciel prend en charge les applications que vous utilisez.

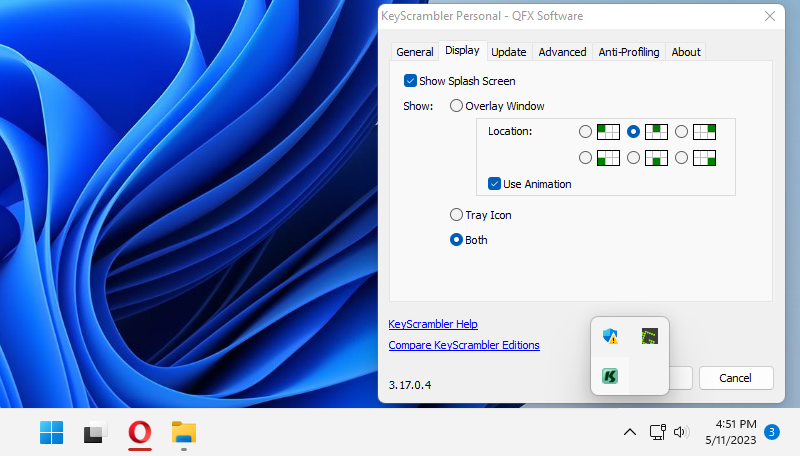

Je vous recommande KeyScrambler, qui prend en charge des centaines d’applications, y compris les navigateurs, les applications autonomes et les applications professionnelles. Le plus intéressant, c’est que sa version gratuite permet au moins de sécuriser vos frappes dans le navigateur, alors que la plupart des autres logiciels n’ont même pas de version gratuite.

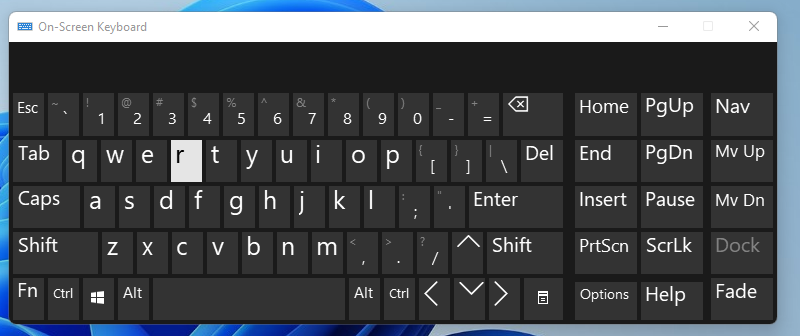

#3. Utilisez un clavier virtuel

De nombreux enregistreurs de frappe ne suivent pas les mots tapés au clavier virtuel. Pour les informations sensibles telles que les identifiants de connexion, vous pouvez ouvrir le clavier virtuel pour saisir les mots à l’aide de clics de souris. Sous Windows, vous pouvez appuyer sur la combinaison de touches Ctrl Windows O pour lancer le clavier virtuel.

#4. Évitez les liens et les téléchargements suspects

La plupart des enregistreurs de frappe s’installent sur l’ordinateur en se faisant passer pour des logiciels légitimes ou sont associés à des logiciels légitimes. Ne téléchargez pas de contenu provenant de sources non fiables et soyez très prudent lors de l’installation pour éviter d’installer accidentellement des éléments supplémentaires.

Les contenus illégaux ou contraires à l’éthique ont généralement plus de chances de contenir des logiciels malveillants tels qu’un enregistreur de frappe. Évitez donc de télécharger des contenus protégés par des droits d’auteur, des hacks/cheats, des outils de correction automatique et la plupart des choses qui impliquent le torrenting.

Les liens suspects reçus par courrier électronique sont également à proscrire, car ils peuvent mener à une page web susceptible de télécharger automatiquement un enregistreur de frappe.

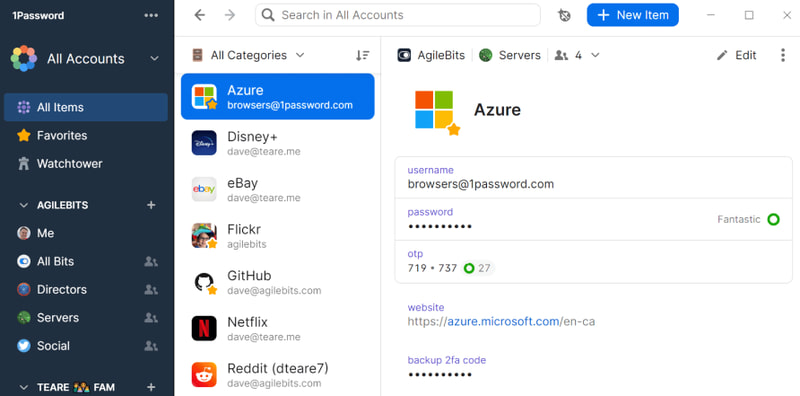

#5. Utilisez un gestionnaire de mots de passe

Un gestionnaire de mots de passe protège tous vos mots de passe dans un coffre-fort crypté et remplit automatiquement les identifiants de connexion chaque fois que cela est nécessaire, sans qu’il soit nécessaire d’utiliser le clavier. Comme le clavier n’est pas utilisé pour taper le mot de passe, un enregistreur de frappe ne peut pas voler les informations d’identification.

1Password est un gestionnaire de mots de passe qui offre beaucoup d’espace pour stocker les mots de passe et les documents et qui fonctionne à la fois sur les PC et les smartphones. Malheureusement, vous devez toujours taper le mot de passe principal utilisé pour authentifier un gestionnaire de mots de passe, qui peut être volé. Cela peut toutefois être évité grâce à la vérification en deux étapes (nous y reviendrons).

#6. Activez la vérification en 2 étapes lorsque c’est possible

lavérification en deux étapes ajoute une couche supplémentaire de sécurité en demandant une authentification supplémentaire, généralement effectuée par un appareil secondaire. Même si votre mot de passe est compromis, par exemple par un enregistreur de frappe, le pirate doit toujours avoir accès à l’appareil secondaire.

Tous les gestionnaires de mots de passe et la plupart des applications/services populaires proposent une fonction de vérification en deux étapes. Des services populaires comme Google, Dropbox, Facebook, Slack, Twitter, 1Password, Zapier et Apple Accounts, entre autres, proposent une vérification en deux étapes.

#7. Évitez les appareils publics

Les appareils publics peuvent être équipés d’un logiciel ou d’un enregistreur de frappe matériel pour voler des informations. Évitez d’utiliser des appareils publics pour accéder à des informations sensibles. Si vous devez y accéder, changez au moins vos informations d’identification par la suite à partir d’un ordinateur sûr.

#8. Limitez l’installation de logiciels en tant qu’administrateur

Si vous êtes responsable de l’administration des PC d’une entreprise, empêcher l’installation de logiciels est un bon moyen de prévenir l’installation de keylogger. Comme la plupart des PC de travail n’ont pas besoin de logiciels supplémentaires pour fonctionner, vous pouvez configurer Windows pour qu’il n’autorise pas l’installation de logiciels par les utilisateurs.

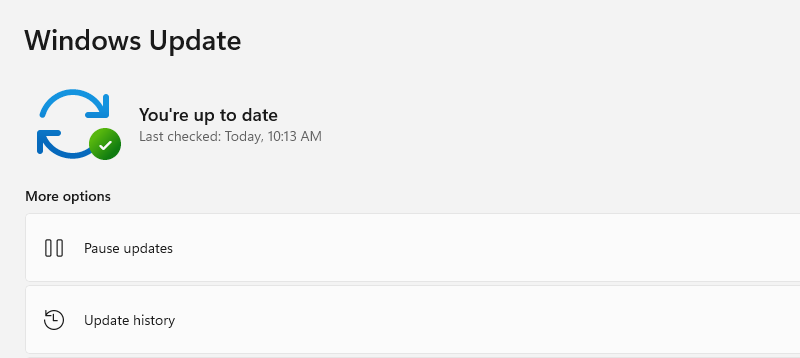

#9. Maintenez votre système d’exploitation à jour

Un système d’exploitation obsolète peut présenter des failles de sécurité susceptibles d’être exploitées pour installer et exécuter des enregistreurs de frappe. Cela vaut aussi bien pour les PC que pour les smartphones. Vous devez disposer du système d’exploitation le plus récent, mais il doit être suffisamment récent pour recevoir les correctifs de sécurité.

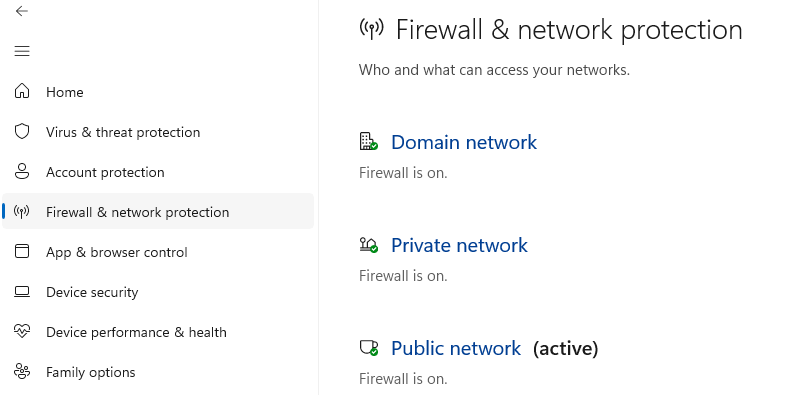

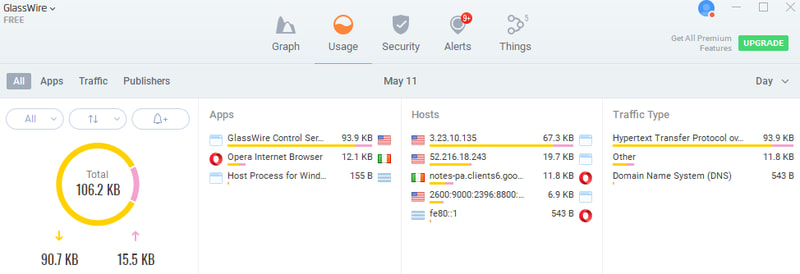

#10. Activez toujours le pare-feu

Pour Windows, assurez-vous que le pare-feu n’est pas désactivé. Les enregistreurs de frappe ont besoin d’établir des connexions suspectes. Ils sont généralement bloqués par le pare-feu lorsqu’ils tentent de renvoyer des données au pirate. Vous pouvez également essayer d’utiliser GlassWire, qui suit chacune de vos connexions (nous y reviendrons).

Comment détecter si votre ordinateur est infecté ?

Si vous pensez que votre PC a été infecté malgré les mesures de protection, il existe un certain nombre d’indices et d’outils qui peuvent vous aider à le confirmer. Vous trouverez ci-dessous quelques indices courants :

#1. Ralentissement soudain des performances du PC

De nombreux facteurs peuvent affecter les performances d’un PC, comme des paramètres non optimisés ou un mauvais état du matériel. Cependant, s’il s’agit d’une baisse soudaine, elle peut être due à un enregistreur de frappe. Ces logiciels malveillants sont généralement mal codés et certains d’entre eux renvoient continuellement des données aux pirates, ce qui peut affecter les performances de l’ordinateur.

Cela est particulièrement vrai si les mouvements de votre clavier et de votre souris sont décalés. Par exemple, tout ce que vous tapez a un délai de 200 ms, et il en va de même pour les mouvements de la souris. De plus, si le curseur de la souris disparaît de manière aléatoire, il pourrait s’agir d’un enregistreur de frappe.

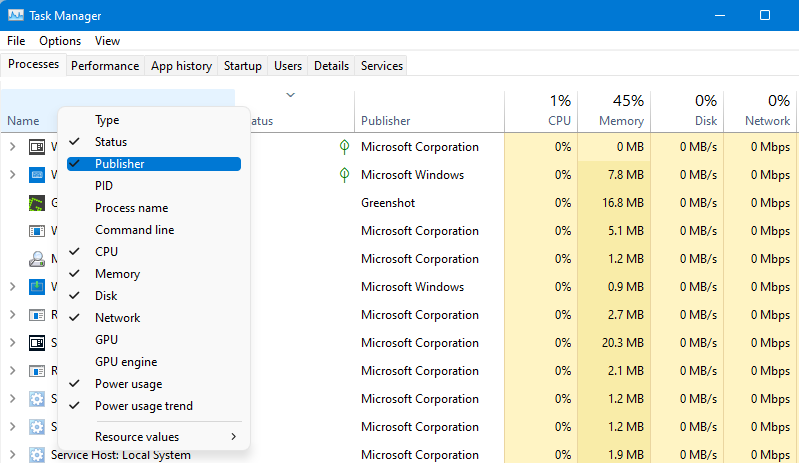

#2. Utilisez le gestionnaire des tâches

Le gestionnaire des tâches peut afficher les processus exacts ouverts. S’il s’agit d’un keylogger basé sur l’API Windows, il apparaîtra dans le Gestionnaire des tâches. Ouvrez le Gestionnaire des tâches en appuyant sur la combinaison de touches Ctrl Shift Esc.

Cliquez avec le bouton droit de la souris sur la zone d’en-tête supérieure et activez l’option Éditeur. Cela vous permettra de passer en revue tous les processus liés à Windows, car ils ont tous Microsoft comme éditeur. Pour le reste, recherchez les processus relatifs aux applications que vous n’avez pas installées ou dont vous ne savez pas grand-chose. Si vous en trouvez un, faites une recherche en ligne pour savoir s’il s’agit d’un programme légitime ou non.

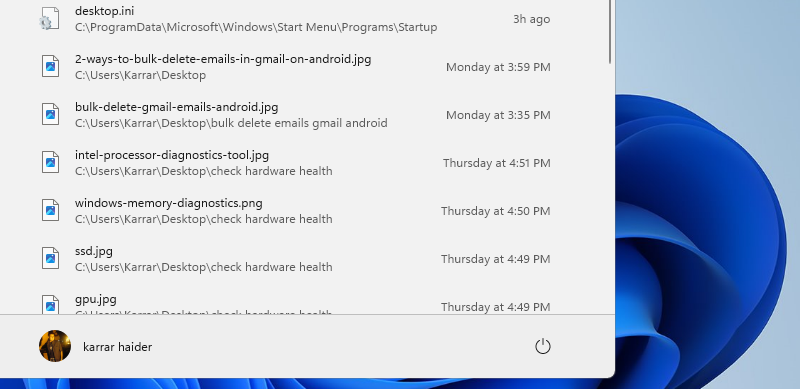

#3. Vérifiez les fichiers récemment consultés

Étant donné que les enregistreurs de frappe enregistrent généralement les données dans un fichier caché, celui-ci devrait apparaître dans les fichiers récents de Windows chaque fois qu’il est modifié. Cette zone n’affiche que les fichiers récemment ouverts par l’utilisateur, de sorte que tout fichier que vous ne vous souvenez pas avoir ouvert doit éveiller vos soupçons. Vous pouvez rechercher le fichier coupable en ligne ou essayer d’afficher ses données en l’ouvrant dans le bloc-notes.

Pour accéder aux fichiers récents dans Windows 11, ouvrez le menu Démarrer et cliquez sur le bouton Plus en bas à droite. Vous verrez alors apparaître tous les fichiers récemment ouverts/modifiés.

#4. Détecter les enregistreurs de frappe matériels

Un enregistreur de frappe matériel a généralement la forme d’une clé USB avec un port USB à l’arrière où le câble du clavier est inséré. Il est très facile à détecter, mais il en existe d’autres, plus rusés, qui peuvent se comporter comme un chargeur ou un câble USB. Certains d’entre eux peuvent même être installés à l’intérieur de l’unité centrale, à l’abri des regards.

Si vous avez des doutes, vérifiez tous les ports USB et le câble du clavier, c’est le meilleur moyen de trouver un enregistreur de frappe. Vous pouvez également ouvrir le boîtier de l’unité centrale et voir si quelque chose de supplémentaire est connecté aux ports USB.

#5. Utilisez un traqueur de réseau

Un traqueur de réseau comme GlassWire fonctionnera non seulement comme un pare-feu pour arrêter les connexions suspectes, mais il vous informera également de chaque connexion. Par défaut, il est configuré pour vous avertir à chaque fois qu’une connexion à un nouveau serveur est établie. Vous pouvez voir exactement quelle application a créé la connexion et vers quel serveur.

Grâce à ces informations, vous pouvez détecter manuellement les connexions suspectes, même si GlassWire ne les détecte pas automatiquement.

Que faire si votre PC est infecté ?

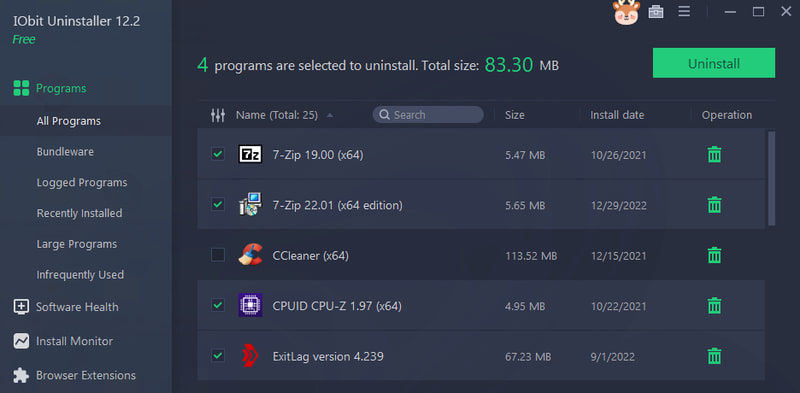

Vous avez découvert que votre PC est infecté et peut-être même que vous avez découvert l’application exacte, qui est un enregistreur de frappe. La solution est simple : débarrassez-vous-en. La plupart des enregistreurs de frappe basés sur l’API Windows vous permettront de les désinstaller facilement, comme n’importe quelle autre application, bien que certains puissent résister.

Vous trouverez ci-dessous quelques conseils pour vous débarrasser de l’infection, qu’elle soit connue ou non :

Utilisez un programme de désinstallation

Si vous avez détecté l’application keylogger, il est préférable de la supprimer à l’aide d’un programme de désinstallation tiers. Cette application supprimera non seulement l’application principale, mais aussi toutes les données associées, y compris les entrées de registre. De plus, si l’application résiste à la désinstallation, un désinstalleur supprimera tout ce qui lui est associé pour l’empêcher de fonctionner.

IObit Uninstaller est mon application préférée à cet effet. Vous pouvez sélectionner le keylogger dans la liste des programmes ou parcourir le PC et ajouter son fichier exécutable. Si, pour une raison quelconque, vous ne parvenez toujours pas à le supprimer, essayez de lancer Windows en mode sans échec et de le supprimer à nouveau.

Effectuez une analyse approfondie à l’aide d’un antivirus

Une fois encore, je vous recommande Avast One. Il dispose d’une analyse en profondeur et d’une analyse au démarrage. L’analyse en profondeur recherche les logiciels malveillants dans tous les recoins de votre système d’exploitation. S’il ne parvient pas à trouver et à supprimer le keylogger, l’analyse au démarrage analysera le PC avant même que le système d’exploitation et les applications au niveau du noyau n’interfèrent avec l’analyse.

Restaurez ou réinstallez le système d’exploitation

Les deux méthodes ci-dessus devraient fonctionner. Toutefois, si rien ne fonctionne, vous avez la possibilité de réinitialiser l’ordinateur au lieu de vous occuper d’un appareil infecté. Il existe plusieurs façons de procéder. Vous pouvez restaurer le PC à une date antérieure à son infection, le réinitialiser complètement ou même le désinstaller complètement et installer un nouveau système d’exploitation.

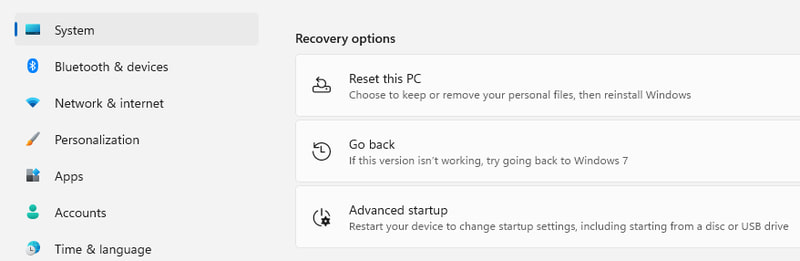

Dans les paramètres de Windows, allez dans Système > Récupération pour trouver ces options. Si vous optez pour une réinitialisation complète, veillez à sauvegarder les données importantes.

Dernières réflexions 💭

Il suffit généralement de lire avant de cliquer sur quelque chose et d’éviter les contenus illégaux ou contraires à l’éthique pour rester à l’abri de la plupart des attaques de logiciels malveillants. Si vous êtes prudent, même le Windows Defender de base et le pare-feu suffisent à vous protéger. Toutefois, pour les plus conscients, Avast One et GlassWire constituent une bonne combinaison de protection contre les enregistreurs de frappe et autres logiciels malveillants.

Vous pouvez également explorer certains scanners de suppression de virus gratuits ou payants.