La découverte des sous-domaines d’un domaine est un élément essentiel de la reconnaissance du piratage, et ce grâce à des outils en ligne qui vous facilitent la vie.

Le fait d’avoir un sous-domaine non sécurisé peut entraîner un risque sérieux pour votre entreprise, et récemment, il y a eu quelques incidents de sécurité où le pirate a utilisé des astuces de sous-domaine.

L’incident le plus récent concerne Vine, dont le code complet pouvait être téléchargé à partir d’un sous-domaine vulnérable.

Si vous êtes propriétaire d’un site web ou chercheur en sécurité, vous pouvez utiliser les outils suivants pour trouver les sous-domaines de n’importe quel domaine.

Outils de recherche de sous-domaines rapides et précis

WhoisXML (Recherche de sous-domaines)

Les outils de recherche de sous-domaines WhoisXML API permettent aux utilisateurs de découvrir facilement les sous-domaines d’un nom de domaine. La ligne de produits des sous-domaines est alimentée par un référentiel complet qui comprend 2,3 milliards d’enregistrements de sous-domaines avec 1 million de sous-domaines ajoutés chaque jour.

Les outils permettent d’effectuer des recherches sur n’importe quel nom de domaine cible et révèlent la liste de tous les sous-domaines trouvés pour le domaine avec l’horodatage de la première fois que l’enregistrement a été vu et la dernière mise à jour pour un enregistrement spécifique.

La gamme de produits comprend un/une :

- Une API avec des requêtes de sortie aux formats XML et JSON pour une intégration facile

- Un flux de données avec des fichiers disponibles dans un format CSV unifié et cohérent, mis à jour quotidiennement et hebdomadairement. Téléchargez l’échantillon CSV pour tester les données dans votre environnement

- Outil de recherche GUI qui crée des rapports avec des liens partageables

Consultez cette fiche produit pour savoir comment les données de sous-domaines de WhoisXML API peuvent répondre à des besoins spécifiques.

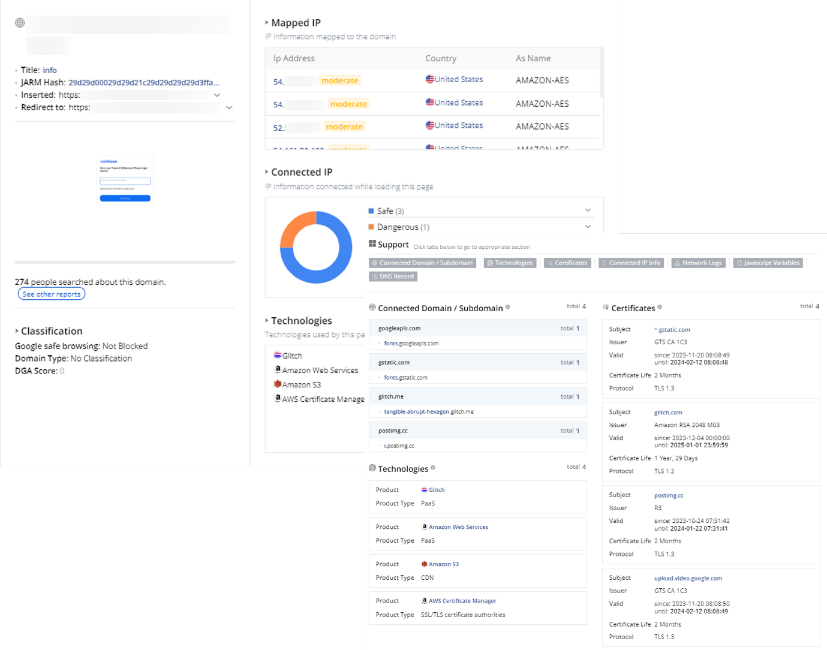

Criminal IP

Criminal IP est un moteur de recherche de Cyber Threat Intelligence (CTI) qui offre une gamme de fonctionnalités pour simplifier le processus de recherche de domaines et d’actifs informatiques.

Grâce à la fonction de recherche par domaine, vous pouvez facilement obtenir des informations détaillées sur un domaine spécifique, y compris les domaines et sous-domaines qui y sont liés.

Il vous suffit de saisir le nom du domaine pour avoir accès à tous les détails essentiels dont vous avez besoin. Les informations fournies par Domain Search Criminal IP vont au-delà des domaines et sous-domaines connectés. En outre, vous aurez accès à des informations cruciales comme celles-ci :

- Redirections de pages (fournit les pages redirigées à partir d’un domaine spécifique)

- Informations sur l’IP connectée (fournit le statut de sécurité de l’adresse IP connectée à ce domaine)

- Cookies (fournit des informations sur les cookies collectés par un domaine)

- Technologies utilisées par un site web.

- Phishing Record, Suspicious HTML Element, Suspicious Program, Suspicious Favicon, et bien d’autres encore.

Criminal IP propose un plan gratuit et diverses options pour les plans payants. Vous pouvez choisir le plan qui vous convient le mieux.

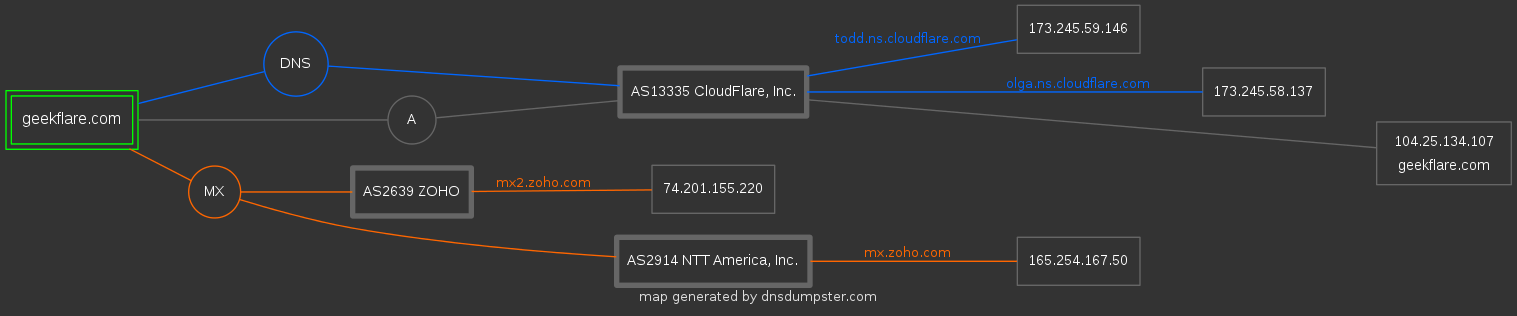

DNS Dumpster

DNSDumpster est un outil de recherche de domaines qui permet de trouver des informations sur les hôtes. C’est le projet de HackerTarget.com.

Il ne s’agit pas seulement d’un sous-domaine, mais il vous donne des informations sur le serveur DNS, l’enregistrement MX, l’enregistrement TXT et un excellent mappage de votre domaine.

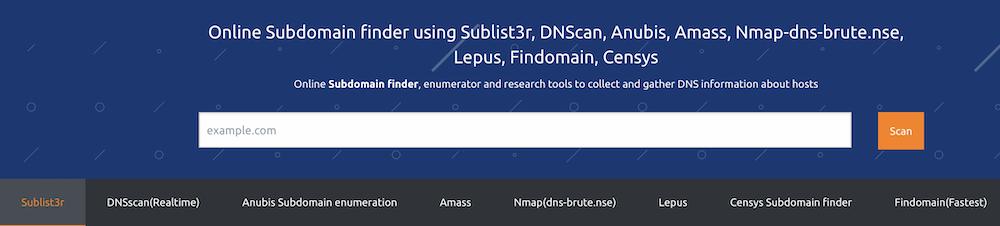

NMMAPPER

Un outil en ligne pour trouver des sous-domaines en utilisant Anubis, Amass, DNScan, Sublist3r, Lepus, Censys, etc.

J’ai essayé NMMAPPER pour l’un des domaines, et les résultats étaient exacts. Allez-y et essayez-le pour votre travail de recherche.

Sublist3r

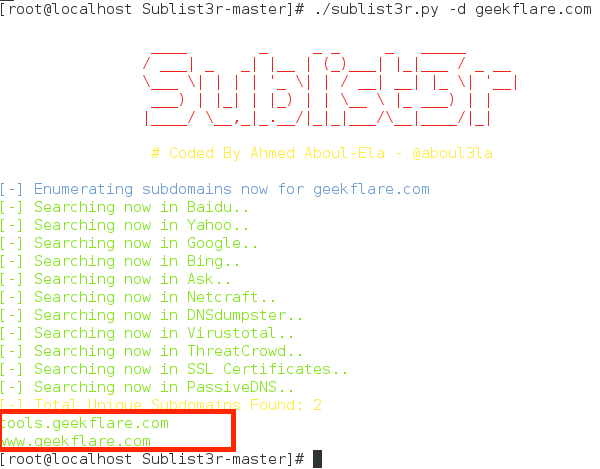

Sublist3r est un outil Python qui permet de trouver des sous-domaines à l’aide d’un moteur de recherche. Actuellement, il prend en charge Google, Yahoo, Bing, Baidu, Ask, Netcraft, Virustotal, ThreatCrowd, DNSdumpster et PassiveDNS.

Sublist3r n’est supporté que par la version 2.7 de Python et a peu de dépendances dans une bibliothèque.

Vous pouvez utiliser cet outil sous Windows, CentOS, Rehat, Ubuntu, Debian ou tout autre système d’exploitation basé sur UNIX. L’exemple suivant est tiré de CentOS/Linux.

- Connectez-vous à votre serveur Linux

- Téléchargez la dernière version de Sublist3r

wget https://github.com/aboul3la/Sublist3r/archive/master.zip .Extrayez le fichier téléchargé

décompressez master.zip- Cela créera un nouveau dossier appelé “Sublist3r-master”

Comme je l’ai mentionné précédemment, il a les dépendances suivantes, et vous pouvez l’installer à l’aide d’une commande yum.

yum install python-requests python-argparseVous êtes maintenant prêt à découvrir le sous-domaine en utilisant la commande suivante.

./sublist3r.py -d votredomaine.com

Comme vous pouvez le voir, il a découvert mes sous-domaines.

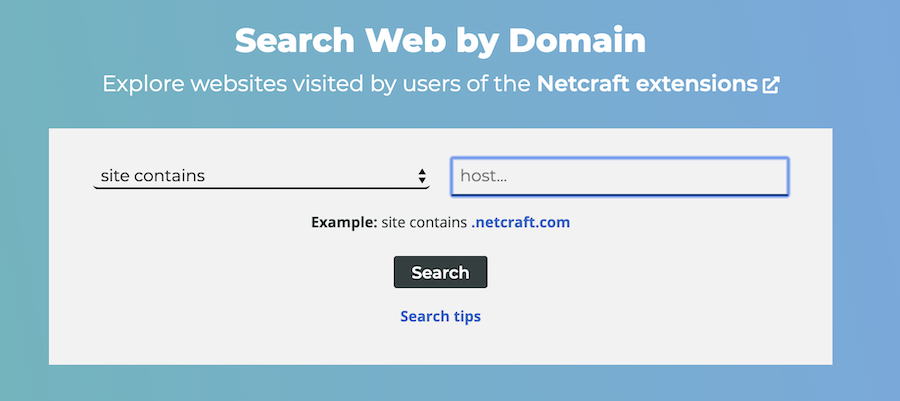

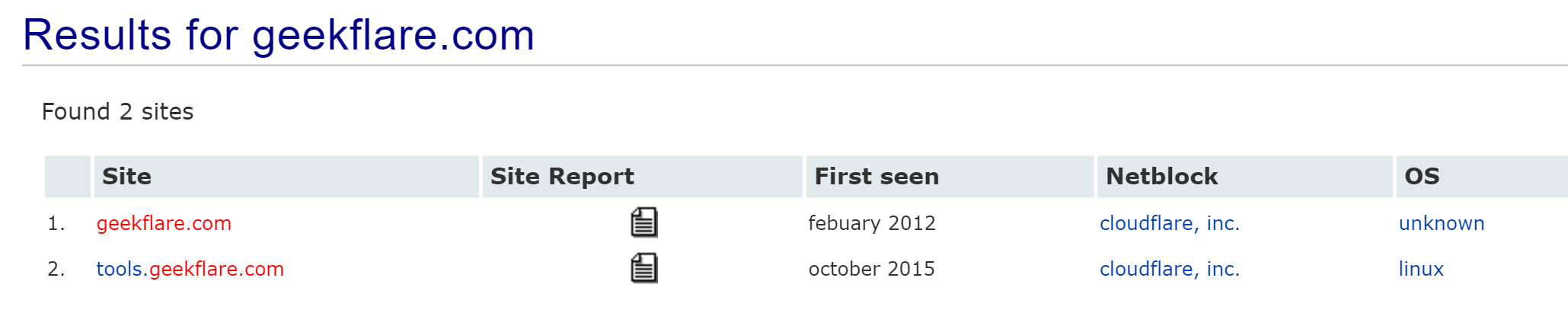

Netcraft

Netcraft dispose d’un grand nombre de bases de données de domaines, et vous ne pouvez pas vous en passer pour trouver des informations sur les sous-domaines publics.

Le résultat de la recherche contiendra tous les domaines et sous-domaines avec les informations suivantes : première vue, bloc de réseau et système d’exploitation.

Si vous avez besoin de plus d’informations sur le site web, cliquez sur rapport sur site, et vous obtiendrez des tonnes d’informations sur les technologies, le classement, etc.

Detectify

Detectify peut analyser des sous-domaines en fonction de centaines de mots prédéfinis, mais vous ne pouvez pas le faire pour un domaine dont vous n’êtes pas propriétaire.

Cependant, si vous avez autorisé un utilisateur, vous pouvez activer la découverte de sous-domaines dans l’aperçu sous les paramètres.

SubBrute

SubBrute est l’un des outils d’énumération de sous-domaines les plus populaires et les plus précis. Il s’agit d’un projet communautaire qui utilise le résolveur ouvert comme proxy, de sorte que SubBrute n’envoie pas de trafic aux serveurs de noms de domaine.

Il ne s’agit pas d’un outil en ligne, et vous devez l’installer sur votre ordinateur. Vous pouvez utiliser un système d’exploitation Windows ou UNIX, et l’installation est très facile. La démonstration suivante est basée sur CentOS/Linux.

- Connectez-vous à votre CentOS/Linux

- Téléchargez la dernière version de SubBrute

wget https://github.com/TheRook/subbrute/archive/master.zip .- Décompressez le fichier zip téléchargé

décompressez master.zipUn nouveau dossier appelé “subbrute-master” sera créé. Allez dans ce dossier et exécutez le fichier subbrute.py avec le domaine.

./subbrute.py votredomaine.comCela prendra quelques secondes et vous obtiendrez tous les sous-domaines trouvés.

Knock

Knock est un autre outil de découverte de sous-domaines basé sur Python et testé avec la version 2.7.6 de Python. Il trouve le sous-domaine d’un domaine cible à l’aide d’une liste de mots.

- Vous pouvez le télécharger et l’installer sur un système d’exploitation basé sur Linux.

wget https://github.com/guelfoweb/knock/archive/knock3.zip .- Extrayez le fichier zip téléchargé à l’aide de la commande unzip

unzip knock3.zip- le fichier sera extrait et créera un nouveau dossier,“knock-knock3“

- Allez dans ce dossier et installez le logiciel avec la commande suivante

python setup.py installUne fois installé, vous pouvez rechercher les sous-domaines en suivant la commande suivante

./knockpy.py votredomaine.comKali Linux DNSRecon

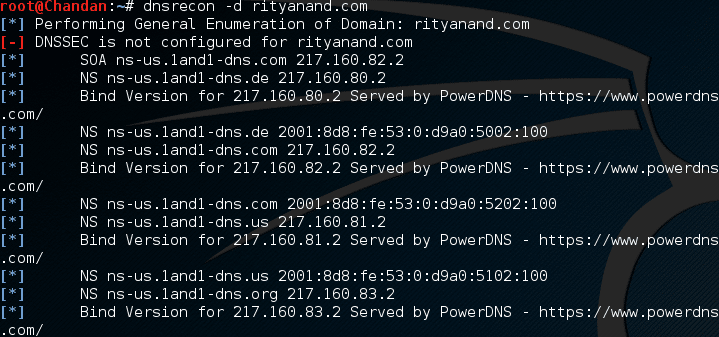

Kali Linux est une excellente plateforme pour un chercheur en sécurité, et vous pouvez utiliser DNSRecon sur Kali sans rien installer.

Il vérifie tous les enregistrements NS pour les transferts de zone, les enregistrements DNS globaux, la résolution des caractères génériques, les enregistrements PTR, etc.

Pour utiliser DNSRecon, exécutez ce qui suit, et vous aurez terminé.

dnsrecon -d votredomaine.com

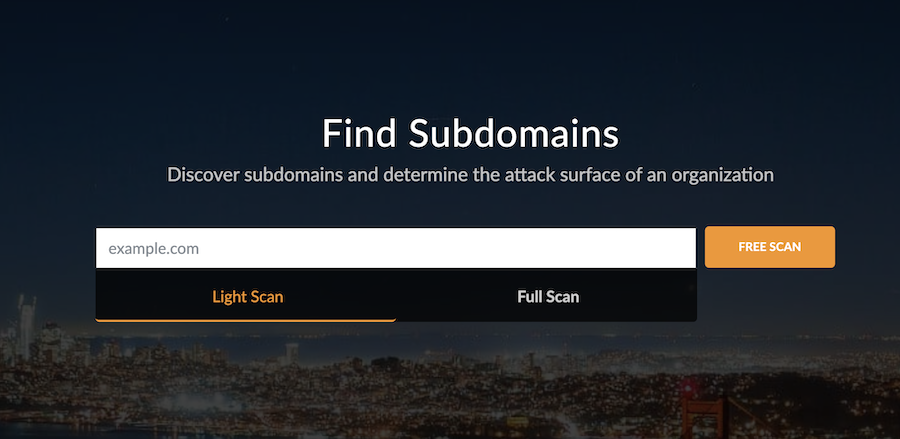

Pentest Tools

Les outils de pentest recherchent des sous-domaines en utilisant plusieurs méthodes telles que le transfert de zone DNS, l’énumération DNS basée sur une liste de mots, et les moteurs de recherche publics.

Vous pouvez enregistrer les résultats au format PDF.

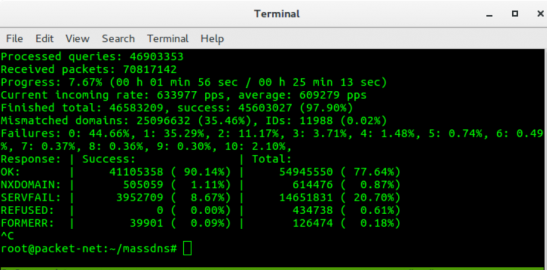

MassDNS

Si vous souhaitez résoudre des noms de domaine en masse, MassDNS est l’outil qu’il vous faut. Cet outil peut résoudre plus de 350 000 noms de domaine par seconde ! Il utilise des résolveurs accessibles au public et convient aux personnes qui souhaitent résoudre des millions, voire des milliards de noms de domaine.

L’un des problèmes que vous pouvez rencontrer en utilisant cet outil est qu’il peut augmenter la charge sur les résolveurs publics et conduire à ce que votre adresse IP soit signalée comme abusive. Cet outil doit donc être utilisé avec prudence.

Amass

Amass a été créé pour aider les professionnels de la sécurité de l’information à cartographier les surfaces d’attaque du réseau et à découvrir des actifs externes.

L’utilisation de cet outil est entièrement gratuite et il compte parmi ses clients la grande société informatique Accenture.

Conclusion

En utilisant les outils ci-dessus, j’espère que vous serez en mesure de découvrir des sous-domaines du domaine cible pour votre recherche de sécurité.