Voyons comment vous pouvez tirer parti de RASP pour protéger vos applications.

La raison en est évidente : les atteintes à la cybersécurité se multiplient dans le monde entier, mettant en difficulté les particuliers et les entreprises.

Aujourd’hui, les applications sont l’une des cibles préférées des cybercriminels, qui sont toujours à la recherche de vulnérabilités dans votre application. S’ils y parviennent, il y a de fortes chances qu’ils parviennent à violer vos données et à vous nuire.

Face à de tels problèmes de sécurité, il est naturellement difficile de trouver une solution efficace.

Quelle est donc la solution ?

L’une des solutions consiste à laisser vos applications se protéger elles-mêmes.

Vous êtes confus ?

Laissez-moi vous expliquer qu’il existe une technologie appelée RASP ( Runtime Application Self-Protection ). Grâce à elle, vos applications peuvent s’entourer d’un bouclier qui identifiera et bloquera les menaces en ligne en temps réel.

Dans cet article, nous allons voir comment vos applications peuvent devenir autonomes pour leur protection grâce aux outils RASP qui vous aideront à incorporer cette technologie dans vos applications.

Commençons par le commencement !

Qu’est-ce que RASP ?

L’autoprotection des applications en cours d’exécution (RASP) est la technologie qui entre en jeu lorsqu’une application s’exécute. Et lorsqu’elle commence à fonctionner, RASP la protège contre les intrants malveillants en analysant le comportement de l’application et le contexte de ce comportement. Il surveille et détecte en permanence les attaques et les atténue immédiatement sans nécessiter d’intervention humaine.

RASP intègre la sécurité à une application en cours d’exécution, quel que soit l’endroit où elle se trouve sur le serveur. Il intercepte les appels de vos applications vers les systèmes pour s’assurer qu’ils sont sécurisés et valide les demandes au sein de votre application directement. Il protège à la fois les applications web et non web et n’affecte jamais la conception de votre application.

Un logiciel RASP est construit ou intégré à l’environnement d’exécution d’une application pour exécuter sa fonction de protection de l’application.

Quelle est la différence avec un WAF traditionnel ?

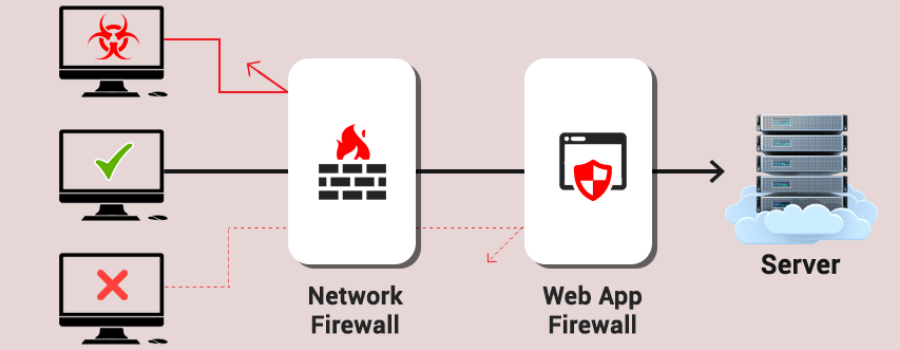

Le RASP est différent d’un WAF traditionnel ou d’un pare-feu d’application web. En effet, les WAF sont étroitement liés aux codes d’application susceptibles d’être exploités.

Un WAF inspecte toutes les requêtes HTTP entrantes à la recherche d’une charge utile d’attaque et de schémas d’utilisation suspects, et bloque ou signale la requête s’il trouve quelque chose d’anormal. Mais il ne peut pas dire comment l’application traitera ces données, ce qui peut donner lieu à des faux positifs.

En outre, le développement des applications modernes s’est orienté vers un modèle de déploiement continu, ce qui entraîne une évolution constante des surfaces d’attaque. Il devient donc très difficile pour un WAF de suivre l’évolution des modèles d’utilisation.

Le RASP, quant à lui, facilite les déploiements, offre de meilleurs contrôles, quel que soit le langage de programmation, et fonctionne avec une plus grande précision. Contrairement aux WAF, le RASP s’adapte automatiquement à n’importe quel environnement ou langage et utilise la connaissance du contexte pour surveiller les menaces.

Au lieu de deviner à l’aveugle la charge utile, la technologie RASP détecte les données complètes, qui peuvent parfois inclure des données transformées, en fonction de la manière dont votre application les utilisera, et c’est exactement ce que le terme “contextuel” signifie ici.

Le RASP a généralement beaucoup moins de faux positifs que les WAFs. En outre, alors qu’un WAF fournit un mur solide pour sécuriser l’application en première ligne, le RASP fournit un bouclier robuste pour protéger votre application de l’intérieur grâce à ses capacités innovantes.

Avantages de l’utilisation de RASP

- Comme RASP prend des décisions éclairées basées sur la détection contextuelle ainsi que sur une architecture d’application riche combinant une vue statique et dynamique, il y a beaucoup moins de faux positifs.

- RASP est capable de protéger votre application contre une variété de risques, y compris les 10 principales vulnérabilités de l’OWASP, les injections, la désérialisation non sécurisée, le caractère aléatoire faible, IDOR, l’activité suspecte du client, SSRF/CSRF, et bien plus encore.

- Adaptation rapide aux architectures d’applications et possibilité de protéger des normes non Web telles que RPC ou XML.

- Sans listes noires, règles de trafic pour la configuration ou processus d’apprentissage, les solutions RASP sont faciles à maintenir. C’est la raison pour laquelle les gens l’aiment, s’y fient et apprécient le temps et les coûts qu’elles permettent d’économiser.

- La RASP permet la prise en charge de l’informatique dématérialisée. Étant donné que les solutions RASP sont autoprotégées, le code reste protégé à tout moment, quel que soit l’endroit où se trouve l’application. Sa configuration peut être incluse dans les scripts de construction, générant et conteneurisant votre application sans avoir à mettre à jour le pare-feu ou les règles du réseau.

Maintenant que vous en savez plus, explorons quelques-unes des meilleures solutions RASP suivantes que vous pouvez déployer pour votre application.

Fortifier

Surveillez vos applications et protégez-les contre les vulnérabilités et les attaques courantes en temps réel avec Fortify Application Defender de Microfocus.

Il fait la différence entre les requêtes légitimes et les menaces dangereuses dans les applications .NET et Java, tout en protégeant les applications de production contre les attaques de type “zero-day”. Ses solutions de sécurité des applications de bout en bout couvrent l’ensemble du cycle de développement.

Fortify offre une visibilité sur la journalisation ainsi que sur les données d’exploitation associées aux applications web, en plus des détails de la ligne de code. Il vous permet également d’envoyer des exploits et des événements de journalisation à un gestionnaire de journaux ou à un SIEM sans avoir à modifier le code source pour assurer la visibilité de la sécurité et la conformité.

Vous obtiendrez un système de défense robuste et stratifié qui assure la sécurité de vos applications et minimise les frais généraux de l’environnement de production. Il comprend 32 catégories de règles de sécurité qui vous protègent contre les violations de sécurité, notamment les scripts intersites, les injections SQL, les violations de la vie privée, etc.

Bénéficiez d’une sécurité instantanée grâce à un déploiement rapide et flexible, sans modifier une seule ligne de code ni suivre de formation sur le WAF. Vous pouvez contrôler votre protection à partir d’une console de gestion centralisée et conviviale.

OpenRASP

OpenRASP est une solution RASP open-source de Baidu. Elle intègre le moteur de protection directement dans son serveur d’application à l’aide d’instruments. Vous pouvez suivre différents événements tels que les opérations de fichiers, les requêtes réseau, les requêtes de base de données, etc.

Lors d’une attaque, un WAF associe les requêtes malveillantes des pirates à sa signature électronique et leur refuse l’accès. Mais OpenRASP adopte une approche différente en accrochant les fonctions sensibles, en les examinant et en bloquant les entrées qui sont introduites dans les fonctions.

Cette procédure offre des avantages tels que

- Elle ne permet qu’aux attaques réussies de déclencher des alarmes, ce qui réduit le nombre de faux positifs et améliore le taux de détection

- Elle rend l’analyse médico-légale plus rapide et plus facile grâce à l’enregistrement détaillé de la trace de la pile

- Il est insensible aux protocoles mal informés

Vous pouvez également obtenir des cas de test qui correspondent directement aux cyberattaques du TOP 10 de l’OWASP. OpenRASP fonctionne bien sur Java et PHP. Il s’intègre aux SOC et SIEM existants et enregistre les alarmes en JSON, ce qui est facile à récupérer par des collecteurs de logs tels que Flume, rsylog et LogStash.

Signal Sciences

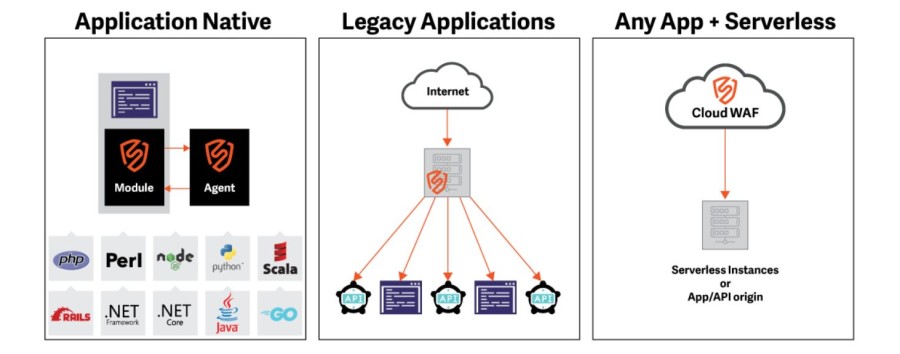

Le logiciel facile à installer de Signal Sciences prend en charge divers langages de programmation et frameworks, notamment PHP, Scala, Perl, Node.js, Python, Java, Go, .NET et Rails, et les protège contre les attaques tout en maintenant leurs performances. Il peut s’intégrer dans une chaîne d’outils DevOps pour une visibilité plus large, entre les équipes.

Signal Sciences protège 40 000 applications par an en moyenne, a réussi à fournir un excellent service à la clientèle et prend en charge 100 plateformes multi-cloud et hybrides.

C’est l’un des leaders du marché en matière de RASP en raison de sa fiabilité, de sa facilité de gestion opérationnelle, de sa protection évolutive et de ses diverses options de déploiement, quel que soit l’endroit où votre application opère.

Vous bénéficierez d’une protection allant bien au-delà des 10 principales vulnérabilités OWASP, notamment les robots malveillants, la prise de contrôle de comptes, les DDoS d’applications, les abus d’API, et bien plus encore. Il prend en charge de multiples architectures, d’une application native à des applications héritées, sans serveur et des conteneurs. Comme il s’agit d’une solution hybride-SaaS, vous pouvez la déployer directement dans vos applications avec un seul changement de DNS, sans avoir besoin d’agents.

Les informations et les alertes de sécurité en libre-service vous aident à consolider votre posture de sécurité et à rester proactif en permanence.

Jscrambler

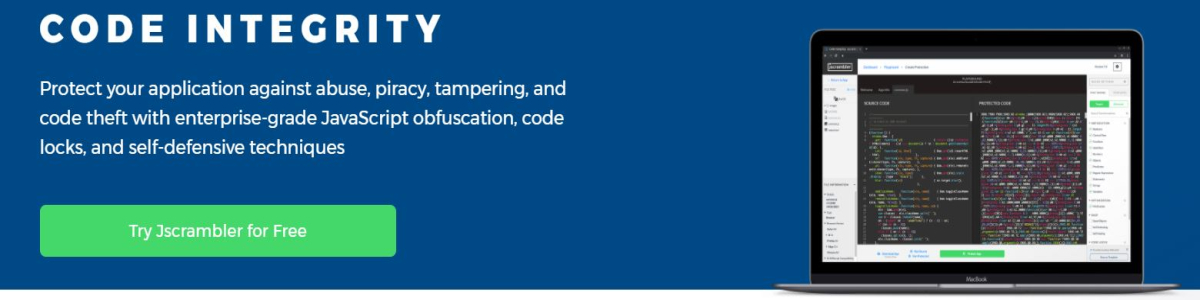

Utilisez Code Integrity de Jscrambler pour protéger vos applications contre les abus, la falsification, le vol de code et le piratage grâce à l’obscurcissement de JavaScript, aux techniques défensives et aux verrous de code au niveau de l’entreprise.

Chaque fois que vous protégez vos codes JavaScript à l’aide de Jscrambler, vous obtenez une version hautement sécurisée qui dissimule la logique essentielle et conserve intacte la fonctionnalité d’origine. Vous serez en mesure de détecter les tentatives d’altération et de débogage tout en fragmentant votre application à dessein afin d’empêcher les attaquants de modifier ou même d’analyser vos codes.

Jscrambler vous permet de verrouiller vos codes et de les exécuter uniquement dans certains domaines, navigateurs, plages de dates et systèmes d’exploitation. En cas de violation d’un verrou, votre application sera interrompue. Mettez en place des réactions automatiques pour prévenir les attaques, telles que des redirections d’attaquants, l’appel de fonctions personnalisées et des notifications en temps réel.

Jscrambler offre une protection renforcée grâce à la surveillance des menaces JavaScript. Il surveille en temps réel l’ensemble des codes protégés dont vous disposez et vous avertit en cas d’incident. Grâce à un tableau de bord clair, vous pouvez accéder aux statistiques et aux données pertinentes concernant vos applications protégées et ajuster la sécurité pour garantir leur performance optimale.

Intégrez Jscrambler de manière transparente dans votre pipeline CD/CI pour vous assurer que toutes les versions déployées sont parfaitement sécurisées. Il est toujours à jour grâce aux spécialistes JS qui peuvent vous assister en permanence. Il est compatible avec les principaux langages, frameworks et navigateurs.

Hdiv

Hdiv renforce votre application de l’intérieur afin qu’elle puisse prendre en charge sa protection pendant le développement et qu’elle la protège où qu’elle soit. Il fournit une liste blanche en temps réel, des performances proactives et ne nécessite pas que vous appreniez à coder.

Hdiv détecte rapidement les bogues de sécurité et/ou les problèmes de sécurité syntaxique afin de mieux protéger vos applications tout au long de leur cycle de développement. Il intègre les capacités IAST nécessaires à la protection contre les bogues et à la validation de la liste blanche en temps réel afin de vous protéger contre les attaques visant votre logique commerciale.

La simplicité est un autre attribut de Hdiv et il est intégré dans le SDLC sans besoin de réglage pendant la phase de production. Il simplifie l’ensemble des opérations et le déploiement de vos applications, y compris les API, les applications Web et les microservices.

En outre, Hdiv vous aide à mettre en œuvre les besoins de conformité nécessaires tels que GDPR et PCI, qui sont appliqués directement sans que vous ayez à vous soucier des modifications de l’application. En bref. Démarrez avec Hdiv en quelques minutes en :

- Téléchargeant l’agent Hdiv à l’aide d’une seule ligne de code

- Configurez-le et incluez la bibliothèque de Hdiv dans votre application

- Exécutez-le, puis redémarrez votre application.

Hdiv prend en charge des technologies telles que .NET, Java, Spring, React, AngularJS, ASP.NET, REST, et plus encore pour vos applications que vous pouvez déployer dans n’importe quel environnement physique ou cloud.

Mise à jour : Sqreen a été racheté par Datadog.

Imperva

Obtenez une sécurité supérieure pour vos applications grâce à Imperva, une marque bien connue dans le domaine des solutions de cybersécurité. Elle protège les applications contre les menaces en ligne de différentes sortes afin que vous puissiez vous concentrer sur votre logique commerciale au lieu de vous noyer dans les problèmes de sécurité.

Vos applications natives du cloud nécessitent une sécurité plus importante que la sécurité périmétrique en raison des scénarios de sécurité actuels, c’est pourquoi Imperva assure la sécurité de l’intérieur et accompagne vos applications.

Le RASP d’Imperva est intégré à un environnement d’exécution d’applications capable de protéger contre les attaques de type ” zero-day ” et les dix principales vulnérabilités de l’OWASP, il est très précis et ne nécessite aucun réglage. En outre, vous bénéficiez d’une protection contre le détournement de clics, les requêtes volumineuses, les réponses HTTP et l’altération des méthodes, les contenus malformés, les redirections non validées et les traversées de chemin.

Grâce à Imperva, vous êtes à l’abri des injections telles que les injections de commandes, les injections intersites, les scripts intersites, les injections CSS et HTML, les injections JSON et XML, les violations d’accès aux bases de données, les injections OGNL et les injections SQL.

Sa sécurité approfondie aide vos applications dans les domaines les plus faibles tels que les cookies et le transport non sécurisés, les activités réseau non autorisées, l’enregistrement de données sensibles, l’authentification faible, la mise en cache de la navigation et la cryptographie. Lorsque le RASP est associé à un WAF, il offre une sécurité prête à l’emploi, et c’est ce que fait Imperva.

Vous bénéficiez ainsi d’une protection globale contre les DDoS, les script kiddies, les bots malveillants, les menaces externes, etc. Imperva utilise une technique brevetée orientée vers la grammaire pour défendre les applications sans correctifs ni signatures, tout en vous épargnant des coûts opérationnels supplémentaires.

Il est équipé d’une protection contre les menaces d’initiés qui est attachée à l’exécution des applications pour les protéger contre les initiés malveillants et négligents. Vous bénéficiez d’une plus grande visibilité sur les différents problèmes liés à vos applications en un seul endroit, y compris les classifications d’attaques, les données réseau, le système d’exploitation, les sessions utilisateur, les noms de fichiers, l’exécution de code et les bases de données.

Il prend en charge des plateformes telles que Java, .NET, Nodejs, Oracle, PostgreSQL, MySQL, SQL Server, IBM DB2, IBM Radar, Elastic, etc. et fonctionne pour tous les types d’applications, y compris les API, les applications héritées et les applications conteneurisées.

Conclusion

La cybersécurité est cruciale et vous ne devez pas l’ignorer. Protégez vos applications des menaces et des exploits qui peuvent être plus dangereux que vous ne l’auriez imaginé.

Au lieu de cela, vous pouvez utiliser une solution RASP efficace comme celles que j’ai mentionnées dans cet article pour protéger votre application contre différents types de vulnérabilités et de menaces.