Toutes les 39 secondes, une attaque de pirates informatiques se produit quelque part sur la planète !

C’est une bonne idée d’avoir des codes d’accès enregistrés sur votre téléphone, mais de nouvelles clés et applications peuvent rendre la procédure beaucoup plus facile et plus sûre.

Cela semble fou, n’est-ce pas ? Dans le monde d’aujourd’hui, il est courant de lire des histoires d’utilisateurs dont les comptes ont été piratés. La sécurité en ligne est devenue une priorité absolue. En matière de cybersécurité, une seule couche de protection ne suffit pas. Même si un mot de passe complexe protège bien vos données, il peut toujours être piraté.

Lisez aussi: Liste de contrôle de la cybersécurité pour les petites et moyennes entreprises

Lorsque vous utilisez des applications ou des logiciels de réseaux sociaux populaires, vous pouvez souhaiter activer des fonctions de sécurité supplémentaires, telles que l’authentification à deux facteurs, également appelée authentification multifactorielle (MFA).

L’authentification à deux facteurs (2FA) ajoute une deuxième couche de sécurité, vous offrant une protection encore plus grande contre les menaces en ligne.

Les applications d’authentification peuvent être le meilleur choix de sécurité pour sécuriser notre procédure de connexion. Toutefois, n’oubliez pas que toutes les applications d’authentification ne sont pas en mesure de fournir le service le plus sûr. Seules quelques applications ont été officiellement reconnues pour ce service, et j’en ai compilé une liste pour vous. Si vous souhaitez en savoir plus sur ces applications et les utiliser, consultez les caractéristiques de chacune d’entre elles ci-dessous.

Remarque: si vous souhaitez en savoir plus sur le 2FA, son fonctionnement et les différents types de 2FA, faites défiler la liste jusqu’à la fin pour plus d’informations.

YubiKey

C’est un peu l’exception, mais YubiKey de Yubico est l’étalon-or de l’authentification à deux facteurs.

Il s’agit d’une clé physique qui offre une sécurité optimale. Toutefois, vous pouvez également l’utiliser avec l’application d’authentification YubiKey si une plateforme spécifique ne prend pas en charge l’authentification matérielle.

Yubico propose de nombreux produits, et l’explication de chacun d’entre eux n’entre pas dans le cadre de cette liste. Nous nous concentrerons donc sur la série 5, la plus récente au moment où nous écrivons ces lignes.

Ces clés conformes à la norme IP68 ne nécessitent pas de piles pour fonctionner et sont solidement construites pour durer longtemps.

La configuration est facile et la clé fonctionne parfaitement avec des applications populaires comme Gmail et Facebook. Ces clés prennent en charge des protocoles tels que FIDO2, U2F, OTP, Smart Card, etc.

YubiKey existe en différentes tailles et formes et convient à la plupart des appareils modernes.

Les versions standard sont très sûres, mais il existe également des modèles certifiés FIPS, que vous pouvez obtenir en payant un peu plus cher.

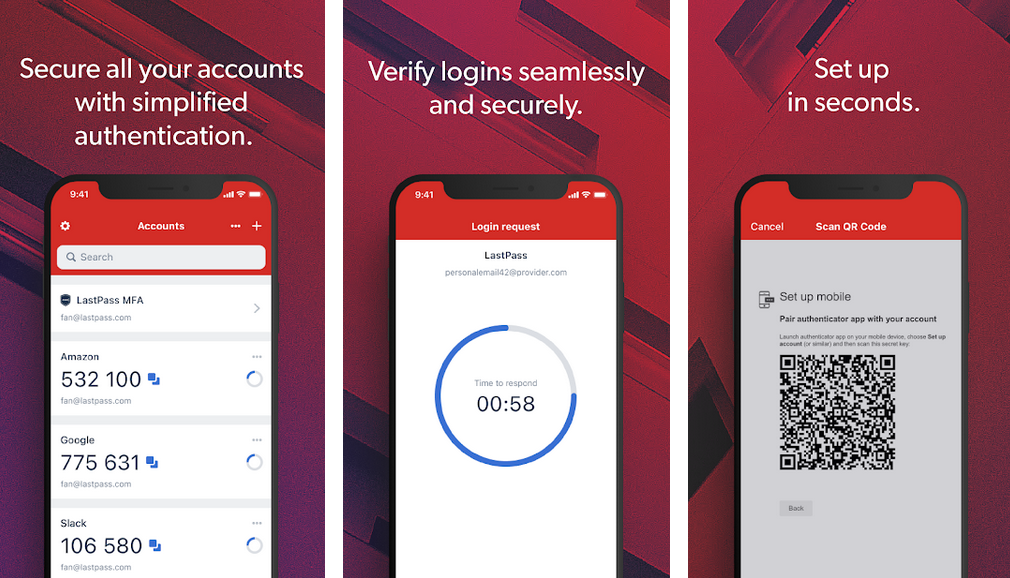

LastPass

LastPass Authenticator ne fait pas partie des populaires gestionnaires de mots de passe personnels. Il s’agit plutôt d’une application d’authentification autonome qui fonctionne à la fois sur les appareils Android et iOS. Ce logiciel offre l’authentification à deux facteurs la plus sécurisée qui soit. Vous pouvez également utiliser ce programme pour sécuriser un nombre illimité de comptes.

L’installation et l’activation de cette application seront simples si vous possédez déjà un compte LastPass. Elle offre plusieurs fonctionnalités, notamment

- Notification push d’un simple clic

- Compatible avec la smartwatch

- Sauvegarde dans le nuage

Cette application est disponible au téléchargement pour Android, iOS et Windows.

Google Authenticator

Le programme d’authentification à deux facteurs le plus populaire est Google Authenticator. Il s’agit d’une application à installer sur votre téléphone portable, qui vous donne un code d’authentification en temps réel qui change toutes les 30 secondes. Google vous propose de l’utiliser pour tous vos comptes Google. Vous pouvez toutefois l’utiliser pour un grand nombre d’autres sites web. La prise en charge de Wear OS, un thème sombre et la prise en charge hors ligne font partie des fonctionnalités supplémentaires.

Google Authenticator comprend plusieurs fonctionnalités telles que :

Il est entièrement gratuit, propre, fonctionnel et dispose d’une large base d’utilisateurs. En fin de compte, vous pourrez ajouter de nombreux comptes à cette application. Elle est disponible pour Android et iOS.

Elle est également disponible en tant qu’extension Chrome.

Microsoft Authenticator

Microsoft Authenticator, un outil d’authentification fiable conçu par Microsoft Corporation, peut fournir la meilleure sécurité 2FA. C’est l’option la plus appropriée, car elle offre à la fois sécurité et commodité. Microsoft Authenticator garantit une sécurité stricte en vérifiant la validité de votre appareil et de votre réseau, ainsi qu’en délivrant des TOTP.

De plus, l’interface utilisateur de l’application est belle et bien conçue, ce qui la rend plus facile à utiliser. Vous pouvez télécharger cette application pour Android et iOS.

Authy

Authy est l’un des programmes d’authentification à deux facteurs les plus fiables. Il fonctionne de la même manière que les versions de Google et de Microsoft. Il vous fournit des codes que vous utilisez pour vérifier votre connexion. Il fonctionne très bien. Le logiciel inclut la prise en charge hors ligne, la synchronisation des appareils et la compatibilité avec les principaux sites web et types de comptes.

Si vous ne souhaitez pas utiliser les applications de Google ou de Microsoft, il s’agit d’une alternative intéressante. Authy est efficace dans ce qu’il fait et possède des fonctionnalités intéressantes et extrêmement utiles.

- Protection par mot de passe

- Sauvegarde dans le nuage

- Synchronisation multi-appareils

Authy est également entièrement gratuit, sans achat d’applications ni publicité. Vous pouvez la télécharger pour Android et iOS.

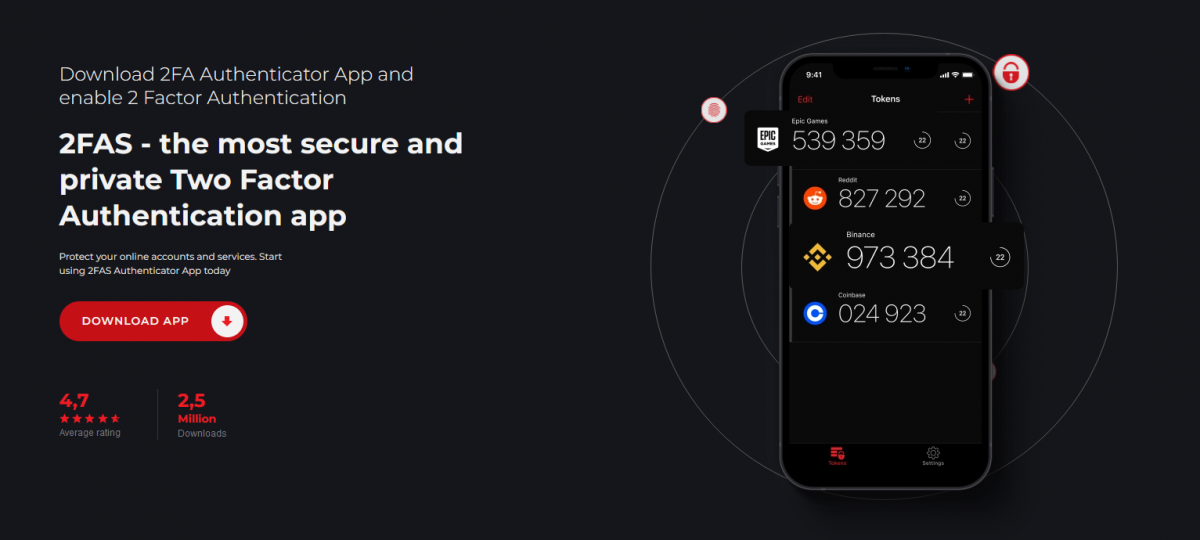

2FA Authenticator

2FA Authenticator (2FAS) est une excellente option si vous souhaitez un logiciel d’authentification élégant. Pour l’authentification TOTP à six chiffres, il s’agit d’une excellente application. Cette application offre des fonctionnalités telles que l’authentification par code QR et d’autres qui facilitent la connexion et la rendent plus sûre. Elle vous permet d’éviter complètement le problème d’une saisie erronée involontaire et de gagner du temps. En outre, cet outil d’authentification robuste est compatible avec plus de 500 sites web sociaux et autres.

Sa simplicité limite les modifications dans une certaine mesure, mais il fonctionne toujours admirablement. Disponible au téléchargement pour iOS et Android.

Duo Mobile

Les applications d’authentification les plus puissantes pour les appareils Android nous ont été offertes par Duo Security LLC. Duo Mobile est conçu pour assurer la sécurité de votre connexion. Il est livré avec un service d’authentification à deux facteurs que vous pouvez utiliser avec n’importe quelle application ou site web. Ce programme vous avertit également lorsqu’il est utilisé. Une fois que vous avez vérifié le message, vous pouvez être sûr que votre prochaine connexion sera sécurisée.

Vous pourrez utiliser cette application pour gérer pratiquement tous les aspects de l’authentification 2FA. Vous pouvez la télécharger pour Android et iOS.

Aegis Authenticator

Aegis n’est pas l’application d’authentification à 2 facteurs la plus connue, mais c’est une application décente. Elle présente de nombreux points communs avec andOTP, mais elle ajoute quelques fonctions supplémentaires. Par exemple, vous pouvez verrouiller l’application et n’autoriser l’accès qu’après avoir saisi un code PIN, un mot de passe ou une empreinte digitale. Ce degré de sécurité supplémentaire est remarquable. Le programme prend en charge les méthodes d’authentification HOTP et TOTP et fonctionne avec la plupart des sites web.

Enfin, vous pouvez sauvegarder votre compte et l’exporter vers un nouvel appareil si vous en recevez un, et vous pouvez l’importer depuis Authy et andOTP. L’application est également gratuite et open-source. Si vous souhaitez consulter le code, vous pouvez le faire ici. Vous pouvez télécharger Aegis pour Android sur Google Play.

Bien que vous ayez vu les meilleures applications 2FA que vous pouvez utiliser aujourd’hui, vous ne les avez peut-être pas utilisées dans le passé. Je suis donc là pour vous rassurer en vous expliquant ce qu’est l’authentification à deux facteurs et comment elle fonctionne.

Qu’est-ce que l’authentification à deux facteurs ?

L’authentification à deux facteurs, souvent appelée vérification en deux étapes, est une fonction de sécurité qui protège vos comptes en ligne en ajoutant une couche de sécurité supplémentaire.

Au lieu d’utiliser un seul facteur pour vérifier votre identité, comme un mot de passe, vous en utilisez deux : votre mot de passe et un mot de passe à usage unique (OTP) qui vous est envoyé par SMS ou par courrier électronique.

Prenons un exemple pour vous aider à comprendre. Quelles sont les conditions requises pour vous connecter à votre compte de messagerie ?

- Votre adresse électronique

- Votre mot de passe

C’est ce qu’on appelle la vérification en une seule étape. Il suffit de saisir les informations d’identification et de se connecter. Mais réalisez-vous à quel point ce processus peut être dangereux ? N’importe qui peut mettre la main sur votre adresse électronique. Les pirates peuvent en effet accéder à votre compte si votre mot de passe n’est pas assez fort ! (S’il s’agit de “123456”, vous courez un grand danger)

C’est pourquoi le 2FA a été créé. Même si quelqu’un possède votre adresse électronique et votre mot de passe, il ne pourra pas accéder à vos comptes. l’option 2FA ajoute une deuxième couche de sécurité en vous demandant de soumettre un ensemble d’informations d’identification auxquelles vous seul, en tant qu’utilisateur légitime, avez accès. Les personnes non autorisées ne pourront donc pas accéder à vos données sensibles.

De nombreux sites web et services célèbres permettent désormais l’authentification à deux facteurs pour garantir la sécurité des connexions. Mais comment cela fonctionne-t-il exactement ?

How Does 2FA Work?

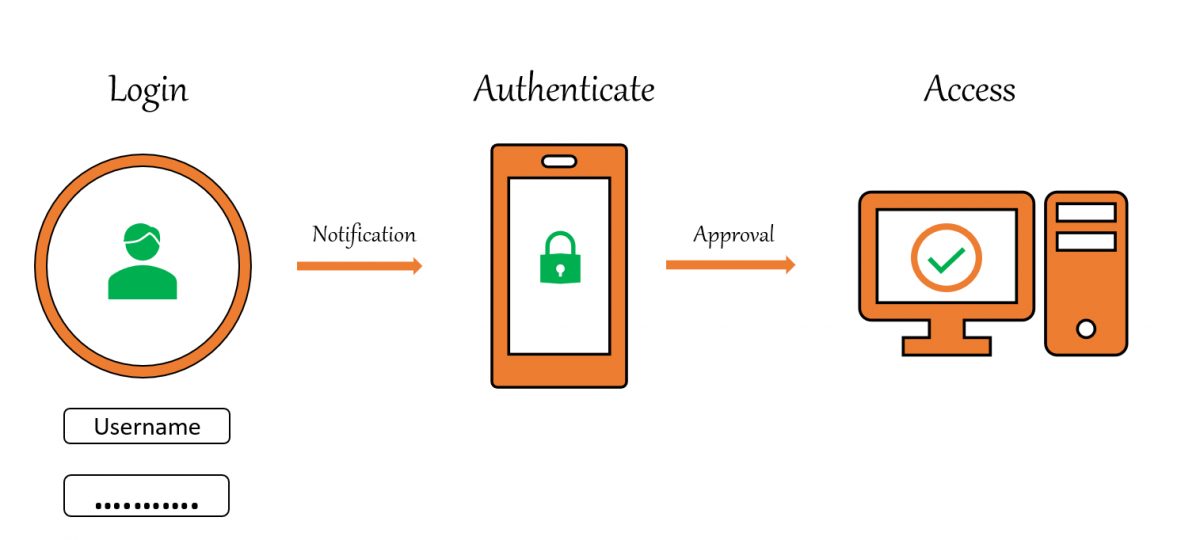

Les différentes méthodes d’authentification à deux facteurs utilisent d’autres processus, mais elles partagent toutes un flux de travail standard.

Une transaction 2FA se déroule généralement comme suit :

- L’utilisateur saisit ses identifiants de connexion pour accéder au site web ou au service.

- Un serveur d’authentification vérifie le mot de passe et, s’il est correct, l’utilisateur est qualifié pour le deuxième facteur.

- Le serveur d’authentification fournit un code unique au dispositif de deuxième facteur de l’utilisateur.

- En confirmant l’authentification supplémentaire, l’utilisateur valide son identité.

Si les processus sous-jacents de l’authentification multifactorielle sont essentiellement les mêmes d’un fournisseur à l’autre, il existe de nombreuses façons de la mettre en œuvre, et toutes les approches ne se valent pas. Examinons les différents types de 2FA.

Types of Two-Factor Authentications

Jetons un coup d’œil sur les sites web et les applications les plus populaires qui mettent en œuvre l’authentification multifactorielle de nos jours.

- 2FA par e-mail

- 2FA par SMS

- 2FA basé sur la voix

- 2FA basée sur un jeton logiciel/TOTP

- 2FA basé sur la bio-métrie

- Sous forme de notification push

- 2FA basé sur un jeton matériel

Différentes entreprises et services utilisent les types d’authentification ci-dessus pour fournir une couche de sécurité supplémentaire à leurs clients et utilisateurs.

Remarque importante

NE SUPPRIMEZ PAS un compte de média social directement à partir de l’application 2FA. Vous risquez d’être bloqué pour le reste de votre vie.

Pour désactiver la vérification en deux étapes, commencez par vous rendre dans les paramètres de sécurité ou de confidentialité de ce service, puis désactivez-la à partir de là. Ensuite, vous pouvez soit supprimer ce compte de ces applications d’authentification à deux facteurs, soit les désinstaller complètement.

Conclusion

La vérification en deux étapes est nécessaire pour assurer la sécurité de vos comptes, de vos conversations, de vos fichiers et de vos données. Même si votre nom d’utilisateur et votre mot de passe sont volés ou piratés, la vérification en deux étapes protégera votre compte tant que l’attaquant n’a pas un accès physique à votre téléphone. La mise en place de cette fonction prend moins de deux minutes et renforce la sécurité. Je l’utilise pour tous mes comptes.