Protégez vos applications web avec le pare-feu

Des milliers de sites web sont piratés chaque jour en raison d’une mauvaise configuration ou d’un code vulnérable. Le pare-feu des applications web (WAF) est l’un des meilleurs moyens de protéger votre site web contre les menaces en ligne.

Si votre site web est disponible sur l’internet, vous pouvez utiliser des outils en ligne pour rechercher les vulnérabilités d’un site web et vous faire une idée de son niveau de sécurité. Ne vous inquiétez pas s’il s’agit d’un site intranet ; vous pouvez utiliser le scanner de serveur web Nikto open source.

Les WAF commerciaux peuvent être coûteux, et si vous recherchez une solution gratuite pour protéger votre site web à l’aide d’un WAF, les Web Application Firewall open-source suivants peuvent vous être utiles.

ModSecurity

ModSecurity de TrustWave est l’un des pare-feu d’application web les plus populaires, et il prend en charge Apache HTTP, Microsoft IIS et Nginx.

Les règles gratuites de ModSecurity vous seront utiles si vous recherchez la protection suivante.

- Scripts intersites

- Cheval de Troie

- Fuite d’informations

- Injection SQL

- Attaques web courantes

- Activité malveillante

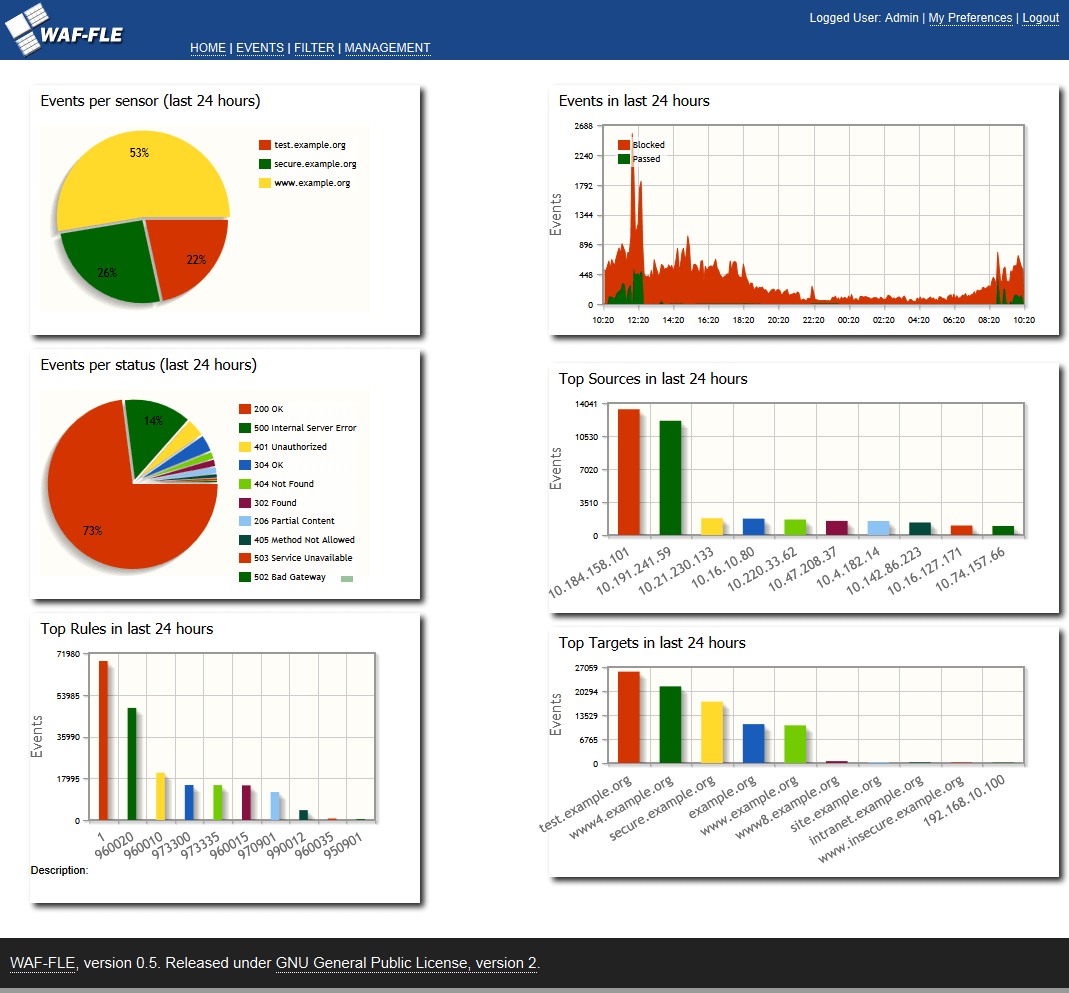

ModSecurity n’a pas d’interface graphique, et si vous en cherchez une, vous pouvez envisager d’utiliser WAF-FLE. Il vous permet de stocker, de rechercher et de visualiser l’événement dans une console.

NAXSI

NAXSI est Nginx Anti-XSS & SQL Injection. Ainsi, comme vous pouvez le deviner, il ne concerne que le serveur web Nginx et vise principalement à protéger contre les attaques de type cross-site scripting & SQL injection.

NAXSI ne filtre que les requêtes GET et PUT, et la configuration par défaut agira comme un pare-feu DROP-by-default, vous devez donc ajouter la règle ACCEPT pour qu’il fonctionne correctement.

WebKnight

WebKnight WAF est destiné à Microsoft IIS. Il s’agit d’un filtre ISAPI qui sécurise votre serveur web en bloquant les mauvaises requêtes. WebKnight est utile pour sécuriser les éléments suivants.

- Débordement de mémoire tampon

- Transversalité des répertoires

- Encodage de caractères

- Injection SQL

- Blocage des robots malveillants

- Hotlinking

- Force brute

- Et bien d’autres choses encore..

Dans une configuration par défaut, toutes les requêtes bloquées sont enregistrées, et vous pouvez les personnaliser en fonction de vos besoins. WebKnight 3.0 dispose d’une interface web d’administration où vous pouvez personnaliser les règles et effectuer des tâches d’administration, y compris des statistiques.

Shadow Daemon

Shadow Daemon détecte, enregistre et prévient les attaques web en filtrant les requêtes provenant de paramètres malveillants. Il est livré avec une interface propre où vous pouvez effectuer l’administration et gérer ce WAF. Il prend en charge les langages PHP, Perl et Python.

Il peut détecter les attaques suivantes

- Injection SQL

- Injection XML

- Injection de code

- Injection de commande

- XSS

- Accès à une porte dérobée

- Inclusion de fichiers locaux/à distance

Conclusion

L’open source est gratuit, mais vous ne bénéficiez d’aucune assistance. Cela signifie que vous devez compter sur votre propre expertise et sur le soutien de la communauté. Si vous recherchez un WAF commercial, vous pouvez donc vous référer à celui qui suit.

- Cloudflare (basé sur le cloud)

- Incapsula (basé sur le cloud)

- F5 ASM

- TrustWave ModSecurity règles commerciales

- SUCURI (dans le nuage)

J’espère que cela vous aidera à vous faire une idée des pare-feux d’application web open-source pour différentes plateformes.