Die Authentifizierung im Contact Center bezieht sich auf den Prozess der Überprüfung der Identität eines Kunden bei eingehenden oder ausgehenden Anrufen.

Leider haben es Betrüger auf Contact Center abgesehen, um ausgeklügelte Angriffe durchzuführen, die Kundenkonten kompromittieren, zu Kontoübernahmen führen und Unternehmen und Verbrauchern Schaden zufügen. Für Unternehmen ist es wichtig, Kundenkonten zu schützen, indem sie die Identität von Anrufern überprüfen, um solche Vorfälle und ihre schwerwiegenden Folgen zu verhindern.

Callcenter (Kontaktzentren) stehen vor der Herausforderung, ein Gleichgewicht zwischen der Gewährleistung von Sicherheit und Authentifizierung und der Bereitstellung eines nahtlosen Kundenerlebnisses zu finden. Während Unternehmen bei der Sicherheit ihrer Konten keine Kompromisse eingehen dürfen, können sie auch nicht riskieren, ihre Kunden zu verärgern. All diese Faktoren machen es notwendig, Methoden zur Anruferauthentifizierung zu implementieren, die einen reibungslosen Ablauf für die Anrufer garantieren.

Was ist Call Center-Authentifizierung?

Call Center-Authentifizierung ist der Prozess, den ein Kontakt- oder Call Center einsetzt, um die Identität eines Anrufers zu überprüfen und zu authentifizieren. Dieser Prozess stellt sicher, dass das Unternehmen die Identität des Anrufers sicher überprüfen kann und dass der Anrufer berechtigt ist, Änderungen an PII und Kundendaten vorzunehmen oder darauf zuzugreifen.

Bewährte Praktiken für die Authentifizierung von Call Centern

Um die Sicherheit von Kundenkonten zu gewährleisten, sollten Unternehmen Best Practices für die Call Center-Authentifizierung implementieren, die ein Gleichgewicht zwischen Kundenerlebnis, Sicherheit und Effizienz herstellen.

1. Gleichgewicht zwischen Effizienz und Sicherheit

Die Implementierung robuster Sicherheitsmaßnahmen sollte nicht auf Kosten langer Wartezeiten oder komplexer Authentifizierungsprozesse gehen. Unternehmen müssen ein Gleichgewicht zwischen Sicherheit und Effizienz finden, um ein besseres Kundenerlebnis zu gewährleisten. Sie können passive Authentifizierungsmethoden nutzen, die Anrufer nahtlos im Hintergrund verifizieren.

2. Kontextbezogene, risikobasierte Authentifizierung

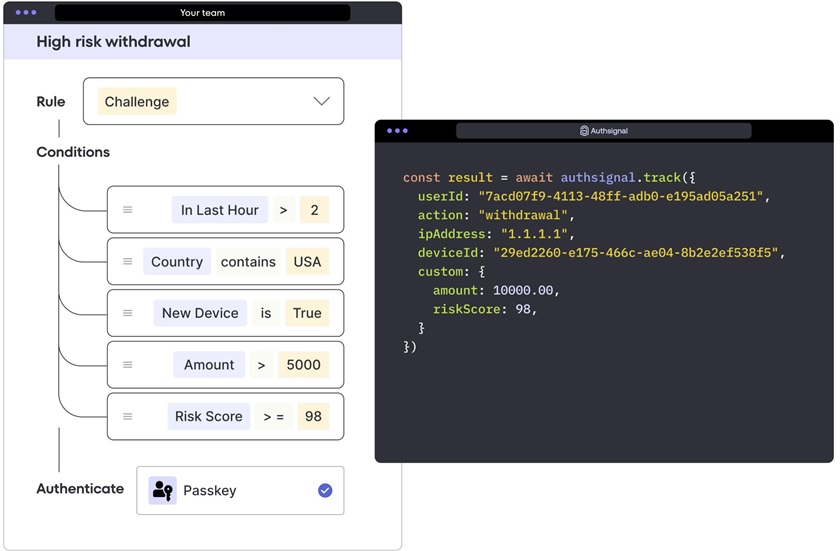

Unternehmen können adaptive Authentifizierungsprotokolle wie die No-Code Rules Engine von Authsignal nutzen. Sie hilft bei der flexiblen Einbeziehung von Authentifizierungsmaßnahmen auf der Grundlage von Verhaltensmustern und Geräteauthentifizierung. Unternehmen können die Authsignal API in ihre Arbeitsabläufe integrieren, um einen umfassenden Schutz zu gewährleisten und gleichzeitig die Produktivität der Mitarbeiter zu steigern.

3. Einhaltung gesetzlicher Vorschriften

Unternehmen müssen bei der Implementierung passiver Authentifizierungslösungen regulatorische Standards wie GDPR, PCI-DSS oder HIPAA einhalten. Durch die Einhaltung dieser und anderer Branchenvorschriften werden sensible Kundendaten geschützt und rechtliche Risiken im Zusammenhang mit Datenschutzverletzungen gemindert.

4. Kompatibilität bei der Integration

Die Authentifizierungslösungen, für die sich Unternehmen entscheiden, müssen sich nahtlos in die bestehende Call Center-Infrastruktur, CRM-Systeme und Kommunikationskanäle integrieren lassen. Dies gewährleistet eine reibungslose Einführung der Methoden und minimiert die Unterbrechung des laufenden Betriebs.

5. Kontinuierliche Verbesserung

Unabhängig davon, welche Methode Unternehmen für die Anruferauthentifizierung verwenden, sollten sie diese regelmäßig bewerten, um die Prozesse zu optimieren. Dazu ist es unerlässlich, Leistungskennzahlen zu überwachen, Feedback von Kunden und Anrufern einzuholen und Analysen zu nutzen, um Verbesserungsmöglichkeiten zu erkennen und die Authentifizierungsstrategien zu verfeinern.

6. Biometrische Spracherkennung

Die Einbeziehung der Stimmbiometrie ist zwar eine weit verbreitete Technologie, aber aufgrund von Deepfake- und KI-gesteuerten Stimmklon-Technologien gefährdet. Neuere Technologien wie die Passkey-Authentifizierung ersetzen die Stimmbiometrie.

7. Multi-Faktor-Authentifizierung

Die Multi-Faktor-Authentifizierung bietet eine zusätzliche Sicherheitsebene für den Authentifizierungsprozess des Anrufers, indem der Anrufer aufgefordert wird, mehr als einen Nachweis für die Identitätsprüfung zu erbringen. Dabei werden in der Regel Passwörter, OTP, Fingerabdrücke und FIDO2 Passkeys kombiniert.

Herausforderungen der Call Center-Authentifizierung

Unternehmen sehen sich bei der Implementierung von Authentifizierungsansätzen in Call Centern auch mit Herausforderungen konfrontiert, wie z.B. der Abwägung zwischen Kundenerfahrung und Sicherheit und der Entwicklung von betrügerischen Aktivitäten.

Ausgewogenheit zwischen Sicherheit und Kundenerlebnis (CX)

Strenge Authentifizierungsverfahren können für legitime Anrufer frustrierend sein. Langwierige Überprüfungsprozesse können die durchschnittliche Bearbeitungszeit der Supportmitarbeiter erhöhen und die Kundenzufriedenheit senken. Sichere Methoden sollten jedoch nahtlos implementiert werden, um die Unterbrechung der Kundenreise so gering wie möglich zu halten. Das richtige Gleichgewicht zwischen diesen beiden Aspekten zu finden, ist oft eine große Herausforderung.

Migrierende Herausforderer

Die Migration zu einem neuen System, um die Sicherheit zu erhöhen, kann eine Herausforderung sein, vor allem, wenn herkömmliche Arbeitsabläufe oder Call Center-Systeme im Einsatz sind. Es ist jedoch wichtig zu wissen, dass eine Migration nicht immer notwendig ist und dass die damit verbundenen Kosten vermieden werden können.

Mit Authsignal können Sie Ihre Authentifizierungsmethoden problemlos aktualisieren, ohne dass eine Migration erforderlich ist. Seine einfachen APIs ermöglichen Ihnen die Integration von risikobasierten FIDO2 Passkeys und biometrischen Authentifizierungsabläufen.

Sich entwickelnde Betrugstaktiken

Mit den Fortschritten der KI-Technologie, insbesondere mit Deep Fakes und Tools zum Klonen von Stimmen, werden herkömmliche Sicherheitsmaßnahmen wie die wissensbasierte Authentifizierung (Knowledge-Based Authentication, KBA) und die Stimmbiometrie zunehmend gefährdet.

Betrüger nutzen diese ausgefeilten KI-Tools und machen sich Datenschutzverletzungen zunutze, bei denen sensible wissensbasierte Informationen gestohlen und im Dark Web verkauft werden. Auf diese Weise können sie Sicherheitsprotokolle, die sich auf persönliches Wissen oder Stimmverifizierung stützen, mit erschreckender Leichtigkeit aushebeln. Um diese Bedrohungen zu bekämpfen, müssen Callcenter ihre Authentifizierungsstrategien ständig neu bewerten und aktualisieren und sicherere, KI-resistente Technologien integrieren, die den sich entwickelnden Betrugstaktiken wirksam begegnen können.

Ältere Systeme

Viele Callcenter verwenden eine veraltete Infrastruktur, die nicht mit modernen Authentifizierungslösungen umgehen kann. Die Aktualisierung von Sicherheitsmaßnahmen ist für diese Unternehmen in der Regel mit komplexen und kostspieligen Systemüberholungen verbunden. Authsignal bietet jedoch eine nahtlose Alternative. Diese anpassungsfähige Lösung lässt sich mühelos in jedes bestehende System integrieren und erhöht die Sicherheit, ohne dass kostspielige Migrationen erforderlich sind.

Mit Authsignal können Unternehmen ihre Authentifizierungskapazitäten effizient aufrüsten und so robuste Sicherheit bei minimalen Unterbrechungen und Kosten gewährleisten.

Aktive vs. Passive Authentifizierung

| Parameter | Aktive Authentifizierung | Passive Authentifizierung |

|---|---|---|

| Beispiele | Benutzername, Geburtsdatum, Sicherheitsfragen, Stimmbiometrie | Passwort, FIDO2 Passkeys, OTP, biometrische Gesichtserkennung, Geolokalisierung, IP-Reputation, Fingerabdruck auf dem Gerät |

| Sicherheitsstufe | Geringe Sicherheit | Robustere Sicherheit, insbesondere bei Verwendung von FIDO2 Passkeys |

| Komplexität der Implementierung | Einfach oder komplex, abhängig von der Authentifizierungsmethode | Einfach oder komplex, je nach Anbieter |

| Skalierbarkeit | Schwierig, erfordert mehr Einstellungen. | Hochgradig skalierbar, je nach Anbieter |

| Aufwand für den Kunden | Explizite Aktion seitens der Benutzer | Minimaler oder geringer Aufwand auf Seiten des Benutzers |

| Widerstandsfähigkeit gegen Betrug | Hochgradig anfällig | Je nach Methode ist es weniger anfällig und kann phishing-resistent sein. |

| Kundenerlebnis | Es kann zu Reibungsverlusten bei der Anmeldung und langen Bearbeitungszeiten für Anrufe kommen. | Ein nahtloses Erlebnis für die Kunden |

| Kosten | Hohe Kosten, längere Anrufzeiten und mehr Mitarbeiter im Call Center. | Geringere Personalkosten. Mehr Zeit für die Bearbeitung von Kundenanliegen. |

Wie Sie die Bearbeitungszeit von Anrufen reduzieren und Betrugsrisiken mindern

Die Verifizierung von Anrufen zielt darauf ab, die Abläufe in einem Call Center zu rationalisieren und betrügerische Aktivitäten zu verhindern. Durch die Verifizierung von Anrufern mit Methoden wie FIDO2 Passkeys und Gesichtsbiometrie können Unternehmen langwierige Prozesse mit Sicherheitsfragen vermeiden. Dadurch verringert sich die Bearbeitungszeit für Anrufe, die von menschlichen Agenten und Call Center-Automatisierungssoftware verwaltet werden.

Außerdem stärkt die Multi-Faktor-Authentifizierung die Sicherheit der Benutzerdaten und macht es Betrügern schwerer, sich als legitime Anrufer auszugeben. Sie sorgt nicht nur für schnellere Anrufe, sondern senkt auch das Betrugsrisiko. Insgesamt verbessert die Anruferauthentifizierung sowohl das Kundenerlebnis als auch die Effizienz der Mitarbeiter.

Phishing-resistente Multi-Faktor-Authentifizierung (MFA)

Die Multi-Faktor-Authentifizierung (MFA) erhöht die Sicherheit, indem sie mehrere Formen der Identitätsüberprüfung von Anrufern verlangt. Dieser Ansatz umfasst in der Regel eine Kombination aus “etwas, das Sie wissen” (z. B. ein Passwort oder eine PIN), “etwas, das Sie haben” (z. B. ein Gerät, das mit phishing-resistenten FIDO2-Passkeys ausgestattet ist) und “etwas, das Sie sind” (z. B. biometrische Identifikatoren, einschließlich Fingerabdrücke oder Gesichtserkennung).

Durch die Integration dieser unterschiedlichen und sicheren Elemente reduziert MFA das Risiko eines unbefugten Zugriffs erheblich und stärkt die allgemeinen Sicherheitsprotokolle.

Biometrische Authentifizierung

Bei diesem Ansatz werden eindeutige biologische Merkmale wie Fingerabdrücke, Stimmauthentifizierung oder Gesichtszüge verwendet, um die Identität eines Anrufers zu überprüfen. Während diese schwer zu fälschenden Merkmale ein hohes Maß an Sicherheit bieten, kann der Datenschutz für die Benutzer ein Problem darstellen.

Verhaltensbasierte Authentifizierung

Bei der Verhaltensauthentifizierung werden die Sprachmuster, die Tippgeschwindigkeit und andere Verhaltensmerkmale eines Anrufers analysiert, z. B. die menschliche Interaktion während des Anrufs. Sie kann passiv im Hintergrund während eines Gesprächs eingesetzt werden. Diese Methode funktioniert jedoch am besten, wenn sie mit anderen Techniken kombiniert wird.

Zukünftige Trends der Call Center-Authentifizierung

Die Zukunft der Callcenter-Authentifizierung wird sich aufgrund der rasanten Entwicklung von KI und Deep Fake-Technologien deutlich verändern. Diese Entwicklungen stellen neue Risiken dar, da sie Stimmen und Verhaltensweisen geschickt imitieren können, was das Potenzial für raffinierten Betrug erhöht. Da herkömmliche Sicherheitsmethoden wie die Stimmbiometrie für diese Bedrohungen anfällig werden, sind robustere, Phishing-resistente Lösungen unabdingbar.

Hier kommt FIDO2 Passkeys ins Spiel, eine Sicherheitsmaßnahme der nächsten Generation, die entwickelt wurde, um diese KI-gesteuerten Risiken zu bekämpfen. Diese Passkeys beruhen nicht auf wiederholbaren Daten wie Stimmen oder Passwörtern, was sie äußerst resistent gegen Phishing-Versuche macht. Ihre Implementierung in Callcentern bietet eine robuste Verteidigung gegen KI-gestützten Betrug und stellt sicher, dass Authentifizierungsprozesse reibungslos und sicher gegen ausgeklügelte Bedrohungen verankert sind.

Sprechen Sie mit einem Experten, um die Bearbeitungszeit von Anrufen zu reduzieren und Betrugsrisiken zu mindern.

Häufig gestellte Fragen

Die passive Authentifizierung kann durchgeführt werden, ohne dass Kunden umständliche Sicherheitsfragen beantworten müssen. Sie führt die Verifizierung nahtlos im Hintergrund während der Anrufverbindung durch, wodurch die Frustration und die Wartezeiten der Kunden verringert und ihre Zufriedenheit erhöht werden.

Sprachbiometrie, Verhaltensanalyse und künstliche Intelligenz sind die wichtigsten Technologien, die zur Verlagerung hin zur passiven Call Center-Authentifizierung beitragen. Diese Methoden können eine nahtlose Authentifizierung durchführen, ohne die Benutzererfahrung der Anrufer zu beeinträchtigen.

Call Center können die Einhaltung gesetzlicher Vorschriften bei der passiven Authentifizierung durch folgende Maßnahmen sicherstellen:

Holen Sie die ausdrückliche Zustimmung der Anrufer ein

Speichern und verwalten Sie die Authentifizierungsdaten sicher

Befolgen Sie Datenschutzbestimmungen wie GDPR und CCPA

Prüfen Sie die Authentifizierungsprozesse regelmäßig und legen Sie Wert auf Transparenz