Haben Sie in letzter Zeit eine E-Mail von Ihrem CEO erhalten, in der Sie aufgefordert werden, Geld an einen “Verkäufer” zu überweisen? Tun Sie es nicht! Es handelt sich um einen CEO-Betrug oder Whaling-Phishing-Betrug. Whaling-Phishing ist eine Art cyberbasierter Angriff, bei dem CEOs und leitende Angestellte das Ziel sind. Beim Whaling-Phishing wird eine E-Mail verschickt, in der versucht wird, sich als leitender Angestellter auszugeben, um an Geld, sensible Informationen oder Zugang zu gelangen.

Hier sind einige wichtige Punkte über Walfang-Phishing:

- Durch Recherche und Social Engineering wird sogar über Social Media-Kanäle gearbeitet

- Personalisierung der E-Mail, damit sie glaubwürdig wirkt

- Der Schreibstil eines hochrangigen Fachmanns wird kopiert, so dass die E-Mail den Anschein erweckt, von einer Autoritätsperson zu stammen

In diesem Artikel habe ich meine Erfahrungen mit CEO-Betrug aus erster Hand geschildert und anhand einiger Beispiele erklärt, wie er funktioniert. Außerdem habe ich aufgezeigt, wie Sie den Phishing-Betrug verhindern können, denn Aufklärung ist das A und O!

Lassen Sie uns mit einer kleinen Hintergrundgeschichte beginnen.

CEO Fraud passierte mir fast zwei Monate, nachdem ich bei Geekflare als Vollzeitautorin angefangen hatte.

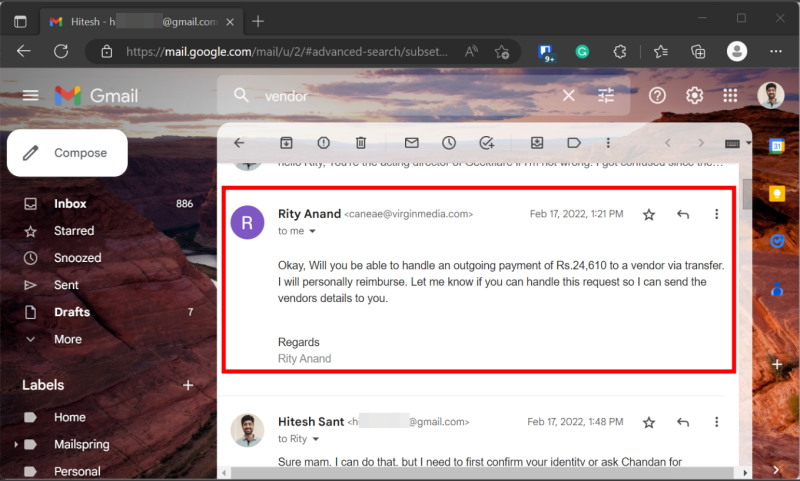

Es war nicht sofort ersichtlich, da der Betrüger einen bekannten Domainnamen Virgin Media(caneae@virginmedia.com) verwendete und ich dachte, dass mein CEO irgendwie mit diesem Telekommunikationsunternehmen verbunden war, da beide ihren Sitz in Großbritannien haben.

Also antwortete ich auf das anfängliche “Ich möchte Ihnen eine Aufgabe übertragen, haben Sie Zeit?” positiv. Als Nächstes schilderte der Absender eine Aufgabe, die eine Überweisung von 24.610 INR (ca. 300 $) an einen Lieferanten umfasste, deren Einzelheiten ich Ihnen mitgeteilt hätte, wenn ich zugestimmt hätte.

Dies machte mich jedoch etwas misstrauisch und ich bat den Absender, seine Identität nachzuweisen, bevor ich etwas überweisen konnte. Ein paar E-Mails später gab der Betrüger auf und ich schickte das Gespräch an meinen eigentlichen CEO und die IT-Abteilung von Virgin Media.

Obwohl ich für den Umgang mit dieser Art von Betrug nicht geschult war, hatte ich Glück, nicht in diese Falle zu tappen.

Aber wir sollten uns nicht auf reines Glück verlassen, sondern dies im Voraus wissen und andere aufklären.

Was ist CEO-Betrug oder Whaling-Phishing?

Was mir passiert ist, fällt eigentlich unter Spear-Phishing, einen Angriff, der auf eine bestimmte Organisation oder einige ihrer Mitarbeiter abzielt. Ein solcher Angriff wird als Whaling-Phishing bezeichnet, wenn es sich bei der Zielperson um einen hochrangigen Mitarbeiter (z. B. einen leitenden Angestellten) einer Institution handelt.

Das Federal Bureau of Investigation, USA, ordnet diese Betrügereien unter dem Begriff Business Email Compromise (BEC) oder Email Account Compromise (EAC) ein.

Email scams accounted for nearly $2.4 billion in losses in 2021, per the FBI Internet Crime Report.

FBI Internet Crime Report

sie verursachten laut diesem Internet Crime Report im Jahr 2021 Verluste in Höhe von fast 2,4 Milliarden Dollar.

Geografisch gesehen ist Nigeria mit 46% der CEO-Betrugsfälle das Land Nummer eins, gefolgt von den USA (27%) und Großbritannien (15%).

Wie funktioniert Whaling Phishing?

Für CEO-Betrug sind keine technischen Fähigkeiten oder kriminelles Know-how erforderlich. Alles, was Sie brauchen, ist eine zufällige E-Mail und Social Engineering, um Sie dazu zu bringen, Geld zu überweisen oder sensible Daten für weitere illegale Aktionen preiszugeben.

Schauen wir uns ein paar Möglichkeiten an, wie bösartige Akteure dies ‘derzeit’ tun

Beispiele für Whaling Phishing

Typ 1

Eine zufällige E-Mail-Adresse, die sich als CEO ausgibt und um Geld bittet, ist die einfachste Form solcher Tricksereien. Und diese Form ist leicht zu erkennen. Alles, worauf Sie achten müssen, ist die E-Mail-Adresse(und nicht der Name).

Im Allgemeinen verrät der Domänenname(xyz@companyname.com) den Betrug. Die E-Mail-Adresse kann jedoch auf eine renommierte Organisation hinweisen (wie in meinem Fall). Hier ist ein offensichtliches Beispiel für einen Betrug.

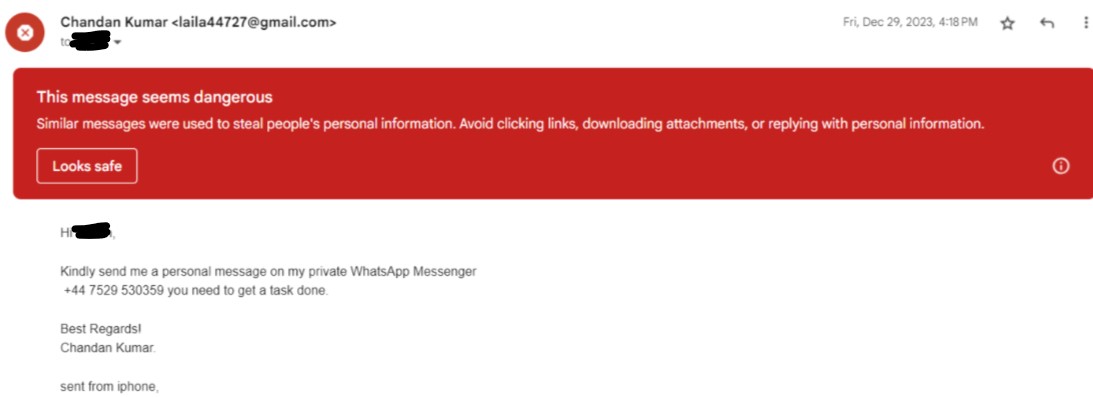

Diese Auszeichnungen verleihen dem Betrug zusätzliche Legitimität, so dass auch uninformierte Fachleute darauf hereinfallen können. Außerdem kann die E-Mail-Adresse echt aussehen, aber leichte, unbemerkte Änderungen aufweisen, wie @gmial.com anstelle von @gmail.com.

Und schließlich kann sie von einer legitimen, aber kompromittierten E-Mail-Adresse stammen, was es extrem schwierig macht, den Betrug zu erkennen.

Typ 2

Eine andere, raffiniertere Technik verwendet Videoanrufe. Dazu gehört eine “verwaltete” E-Mail-Adresse eines hochrangigen Beamten, der “dringende” Online-Sitzungsanfragen an seine Mitarbeiter, meist aus der Finanzabteilung, sendet.

Als nächstes sehen die Teilnehmer ein Bild ohne Ton (oder mit einem gefälschten Ton) mit der Behauptung, die Verbindung funktioniere nicht wie erwartet.

Anschließend bittet der “Geschäftsführer” darum, eine Überweisung auf unbekannte Bankkonten zu veranlassen, von denen das Geld nach einem erfolgreichen Betrug über andere Kanäle (lesen Sie Kryptowährungen) abgeschöpft wird.

Typ 3

Diese Variante von Typ 1 zielt auf Geschäftspartner und nicht auf Mitarbeiter ab und erhält einen Namen – Rechnungsbetrug -, der besser zu seiner Vorgehensweise passt.

In diesem Fall erhält der Kunde eines Unternehmens eine E-Mail mit der Aufforderung, dringend eine Rechnung auf ein bestimmtes Bankkonto zu überweisen.

Hier ist die Erfolgsquote am höchsten, da er normalerweise über eine gehackte Firmen-E-Mail-Adresse durchgeführt wird. Und da die Kommunikation in der Geschäftswelt – manchmal ausschließlich – per E-Mail erfolgt, führt dies zu enormen finanziellen und Reputationsverlusten für das Zielunternehmen.

Wie Sie Whaling Phishing verhindern können

Als Angestellter fällt es schwer, eine Anfrage Ihres eigenen CEOs abzulehnen. Diese Psyche ist der Hauptgrund dafür, dass die Täter mit einer zufälligen E-Mail leicht Erfolg haben.

Neben der Hinterfragung finanzieller Forderungen ist es am besten, um ein Videomeeting zu bitten, bevor Sie ‘kooperieren’

Außerdem müssen Sie in den meisten Fällen nur die E-Mail-Adresse sorgfältig prüfen. Möglicherweise gehört sie nicht zu Ihrer Organisation oder der Name des Unternehmens ist falsch geschrieben.

Außerdem kann eine Institution nicht alle Domainendungen registrieren. Hüten Sie sich also davor, eine E-Mail von xyz@company.net zu erhalten, wenn die offizielle Adresse xyz@company.com lauten sollte .

Schließlich könnte es sein, dass Sie E-Mails von einer Unternehmensadresse erhalten, die von “außen” oder von einem böswilligen internen Mitarbeiter betrieben wird. Der Schlüssel zu einer solchen Situation ist eine mündliche Bestätigung oder die Einbindung mehrerer Führungskräfte, bevor Sie eine Zahlung leisten.

Und der effektivste Weg, Ihr Unternehmen zu schützen, wenn Sie eines leiten, ist die Einbeziehung von Phishing-Simulationen in die routinemäßige Mitarbeiterschulung. Denn diese Betrüger entwickeln sich ständig weiter. Eine einmalige Warnung wird Ihren Mitarbeitern also nicht viel nützen.

Einpacken!

Leider sind wir in hohem Maße von geschäftlichen E-Mails abhängig, so dass Kriminelle oft große Schlupflöcher ausnutzen.

Zwar gibt es noch keinen Ersatz für diese Form der Kommunikation, aber wir können Geschäftspartner in Anwendungen wie Slack oder sogar WhatsApp hinzufügen. So können Sie schnell feststellen, ob etwas verdächtig erscheint, und solche Rückschläge vermeiden.

PS: Wenn ich Sie wäre, würde ich mir diesen Artikel über die Arten von Cyberkriminalität nicht entgehen lassen, um meine Internetkenntnisse zu erweitern.