Finden Sie Schwachstellen in Ihrer Netzwerkinfrastruktur vor allen anderen.

Eine Netzwerkinfrastruktur, die für bekannte oder unbekannte Risiken anfällig ist, ist gefährlich. Die Frage ist jedoch, wie Sie die Bedrohungen herausfinden können

Hinweis: Hier geht es nicht darum, Schwachstellen in einer Website zu finden. Im Folgenden werde ich über das Auffinden von Sicherheitsrisiken in der Netzwerkinfrastruktur sprechen.

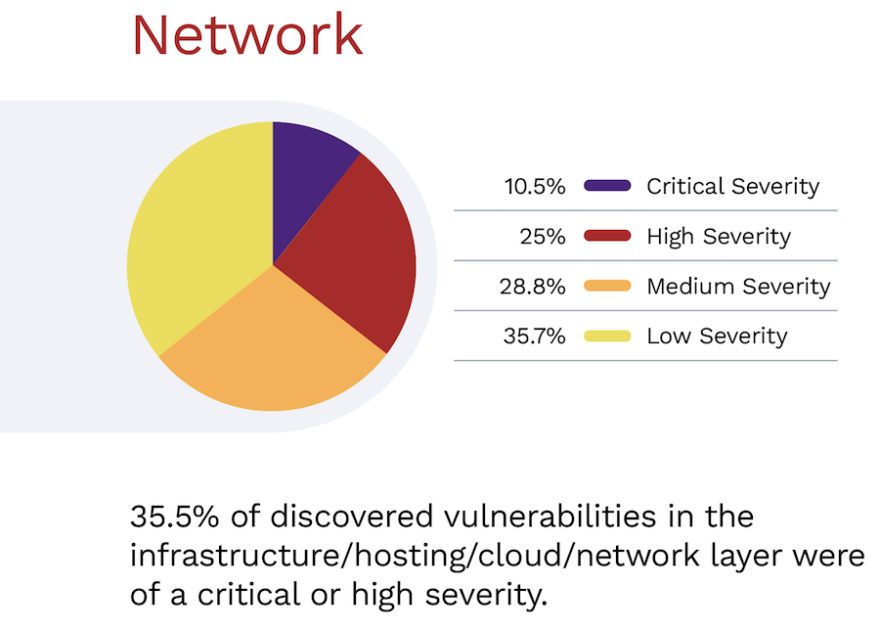

Der neueste Bericht von edgescan zeigt, dass mehr als 35% der entdeckten Netzwerkschwachstellen einen hohen oder kritischen Schweregrad haben.

Es gibt viele Netzwerkscanner, und nicht alle erfüllen die Anforderungen. Um es Ihnen leichter zu machen, habe ich eine Liste der besten Netzwerk-Schwachstellen-Scanner zusammengestellt.

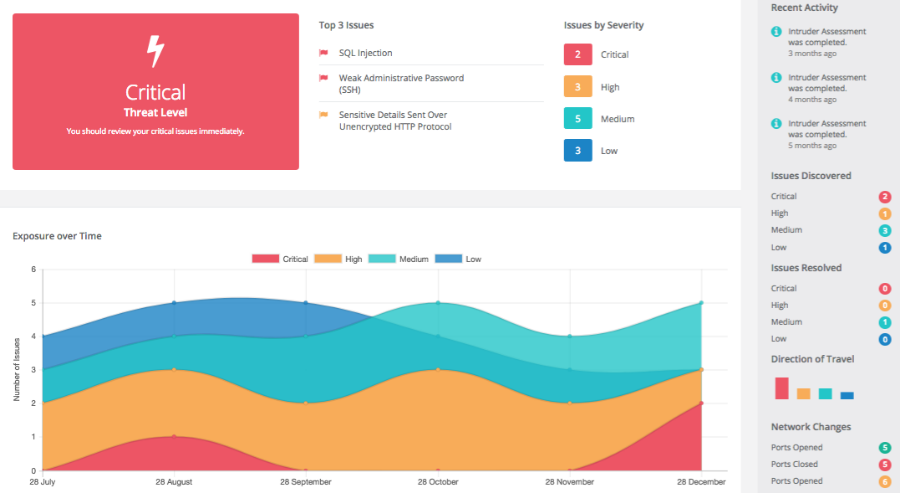

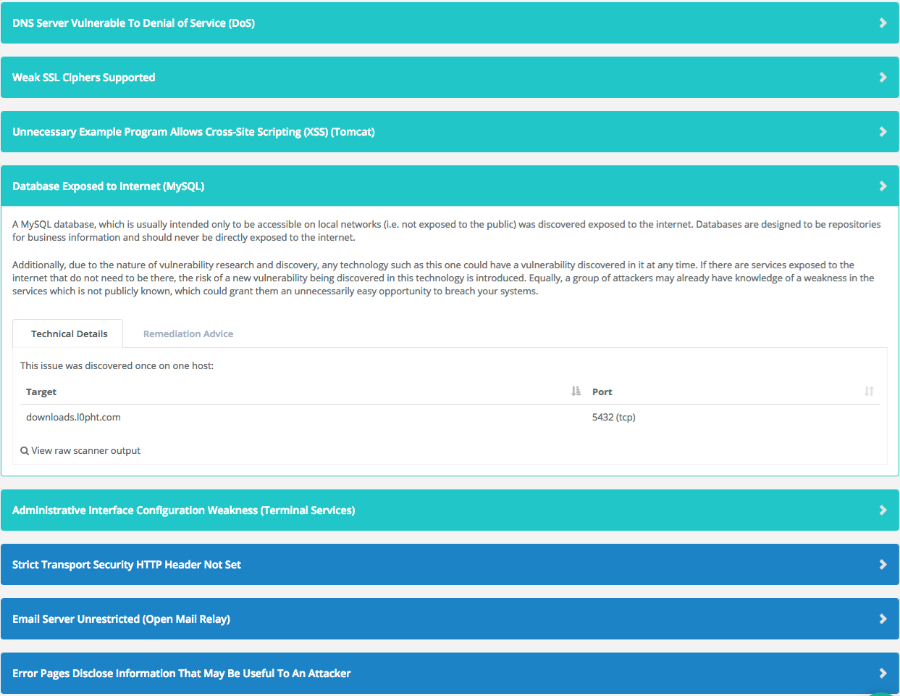

Intruder

Intruder ist ein proaktiver Schwachstellen-Scanner, der Sie scannt, sobald neue Schwachstellen entdeckt werden.

Intruder wurde für externe Systeme entwickelt und erkennt über 10.000 Sicherheitslücken, darunter WannaCry, Heartbleed und SQL Injection, und hilft Ihnen, Ihre Angriffsfläche zu verringern, indem es Ports und Dienste markiert, die nicht dem Internet ausgesetzt sein sollten.

Weitere einzigartige Funktionen sind die AWS- und Slack-Integration, die es Intruder ermöglicht, zu verfolgen, welche Systeme Sie mit dem Internet verbinden und Sie zu benachrichtigen, wenn neue Schwachstellen entdeckt werden. Die Integration mit Jira bedeutet, dass neue Probleme direkt an Ihr Entwicklungsteam gesendet werden können.

Intruder ist bei Startups und mittelständischen Unternehmen sehr beliebt, da es das Schwachstellenmanagement für kleine Teams vereinfacht.

Intruder bietet eine 14-tägige kostenlose Testversion an, damit Sie alle Funktionen selbst in Aktion erleben können.

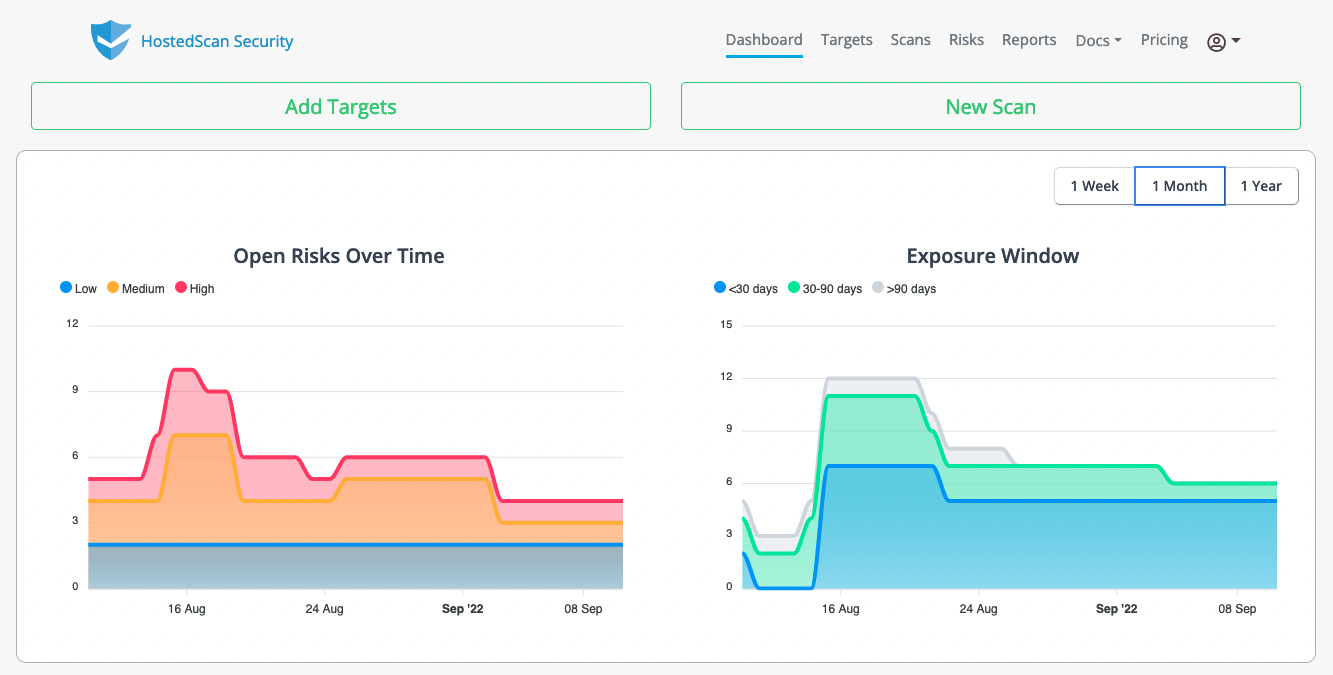

HostedScan Sicherheit

HostedScan Security bietet eine leistungsstarke und umfassende Reihe von Schwachstellen-Scans für Netzwerke, Server, Webanwendungen und IT-Anlagen.

Mit HostedScan können Sie Schwachstellen-Scans für alle Ihre externen Systeme durchführen. HostedScan bietet einen Netzwerk-Schwachstellen-Scan auf der Grundlage von OpenVAS, dem branchenführenden Open-Source-Netzwerkscanner. Außerdem bietet HostedScan einen TCP-Port-Scan, einen UDP-Port-Scan und einen Webanwendungs-Scan, um Probleme wie SQL-Injection und Cross-Site-Scripting zu finden.

HostedScan verfügt über Dashboards, Berichte und Funktionen zur Verwaltung von Schwachstellenrisiken, die Ihnen helfen, Ihre Sicherheitslage zusammenzufassen und Ihre Angriffsfläche zu kartieren. Sie können Ihre Teammitglieder zu dem Konto einladen, geplante Scans für eine kontinuierliche Sicherheitsüberwachung einrichten und APIs Webhooks verwenden, um die Schwachstellen-Scans in Ihre eigenen Prozesse und Anwendungen zu integrieren.

Die flexiblen und erschwinglichen Preispläne machen es zu einer beliebten Wahl für kleine und mittlere Unternehmen sowie für IT-Auftragnehmer und Managed Security Service Provider (MSSPs).

HostedScan Security verfügt über eine kostenlose Stufe, mit der Sie das Produkt vor dem Kauf testen können.

AlienVault USM

AlientVault USM (Unified Security Management), jetzt AT&T, ist eine unternehmenstaugliche Lösung für On-Premise- oder Cloud-Infrastrukturen.

USM ist als SaaS verfügbar, d.h. Sie müssen sich nicht um die Installation von Software und deren Einrichtung kümmern. Sie können es in wenigen Minuten starten, um die gesamte Infrastruktur zu scannen. Es unterstützt die wichtigsten Clouds wie Azure und AWS.

Neben dem Scan von Netzwerkschwachstellen hilft es auch bei der Erkennung von Assets, der Verhaltensüberwachung, der Erkennung von Eindringlingen sowie der Ereignis- und Protokollverwaltung. Mit dem übersichtlichen Dashboard können Sie sich einen Überblick über die Sicherheitslage Ihrer Infrastruktur verschaffen und eine detaillierte Ansicht aufrufen, um die Risiken zu verstehen und zu mindern.

Für die Einhaltung von Vorschriften stehen Ihnen vorgefertigte Berichtsvorlagen wie PCI-DSS, NIST CSF, HIPPA, ISO 27001 zur Verfügung. AlienVault lässt sich gut mit Cloud-basierten Sicherheitsprodukten (Cloudflare, SOPHOS, ServiceNow, Google Workspace, Cisco Umbrella, Okta, McAfee EPO, usw.) integrieren und verfügt über mehr als 350 Plugins.

InsightVM

Ein preisgekrönter Nexpose Schwachstellen-Scanner inspiriert InsightVM von Rapid7. InsightVM ist Live-Schwachstellen-Management und Endpunkt-Analyse.

Mit Hilfe von InsightVM können Sie das Risiko für neue und bestehende Netzwerke erfassen, überwachen und analysieren.

Einige der Funktionen sind:

Leistungsstarke Analysen – Sie erhalten fortschrittliche Analysen der Bedrohungslage mit umsetzbaren Informationen über Risiken für eine schnellere Abhilfe.

Kontinuierliche Überwachung – insight agent überwacht automatisch und kontinuierlich Endpunkte auf Schwachstellen und bietet Live-Überwachung. Er bietet dynamische Überwachung für AWS, VMware und Azure.

Liveaboards – ein klickbares Dashboard mit Echtzeitdaten für den CISO und den Systemadministrator, um die Sicherheit der Infrastruktur zu analysieren.

Risikobewertungen – Schwachstellen werden mit dem Standard-CVSS-Rating versehen, damit Sie vorrangig Maßnahmen ergreifen können.

Integration – Integrieren Sie mit Ihren bevorzugten Tools, einschließlich Metaspoilt, InsightIDR, Nexpose, ServiceNow, McAfee, Splunk usw.

Sie können InsightVM mit einer KOSTENLOSEN Testversion für 30 Tage testen.

Acunetix

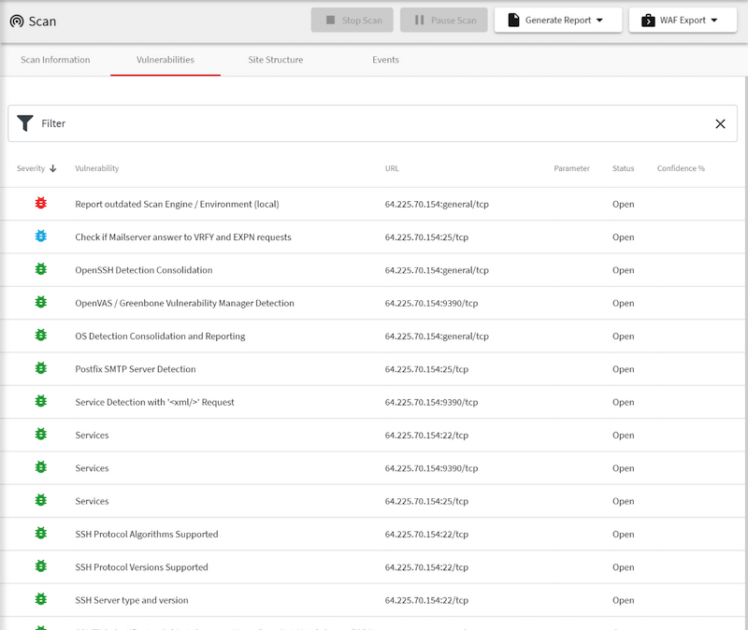

Acunetix Netzwerkscanner testet die Netzwerkumgebung auf mehr als 50.000 bekannte Schwachstellen und Fehlkonfigurationen.

Acunetix nutzt den OpenVAS-Scanner, um einen umfassenden Netzwerksicherheitsscan durchzuführen. Es handelt sich um einen Online-Scanner, d.h. die Scanergebnisse sind auf dem Dashboard verfügbar, wo Sie den Bericht, das Risiko und die Bedrohungen aufschlüsseln können.

Risikopunkte sind mit dem Standard-Bedrohungs-Score und umsetzbaren Informationen verknüpft, so dass es für Sie einfach ist, Abhilfe zu schaffen.

Einige der folgenden Überprüfungen werden durchgeführt.

- Sicherheitsüberprüfung von Routern, Firewalls, Load Balancern, Switches usw

- Überprüfung schwacher Passwörter bei Netzwerkdiensten

- Prüfen Sie DNS-Schwachstellen und Angriffe

- Prüfen Sie die Fehlkonfiguration eines Proxy-Servers, TLS/SSL-Chiffren, Webserver.

Acunetix bietet eine 14-tägige Testversion an. Probieren Sie es aus, um zu sehen, wie es funktioniert.

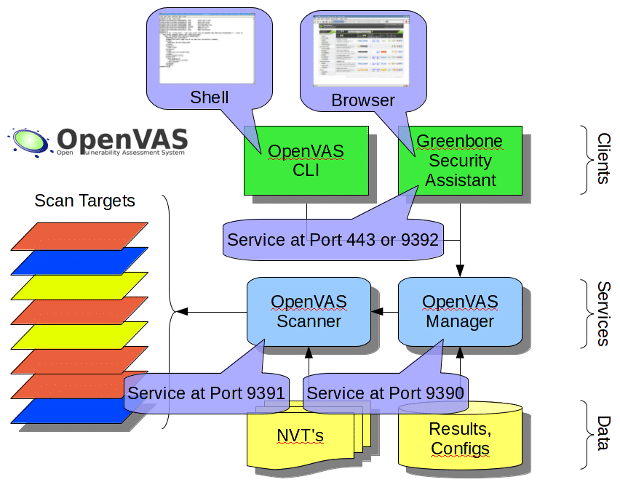

OpenVAS

Eine der bekanntesten Open-Source-Lösungen zum Scannen und Verwalten von Sicherheitslücken.

OpenVAS ist ein Framework, das viele Dienste und Tools enthält und sich perfekt für die Prüfung von Schwachstellen im Netzwerk eignet.

Die Community Edition von OpenVAS kann kostenlos genutzt werden und basiert auf einem Open-Source-Modell. Wenn Sie jedoch Support und umfangreiche Funktionen wünschen, können Sie Greenbone abonnieren.

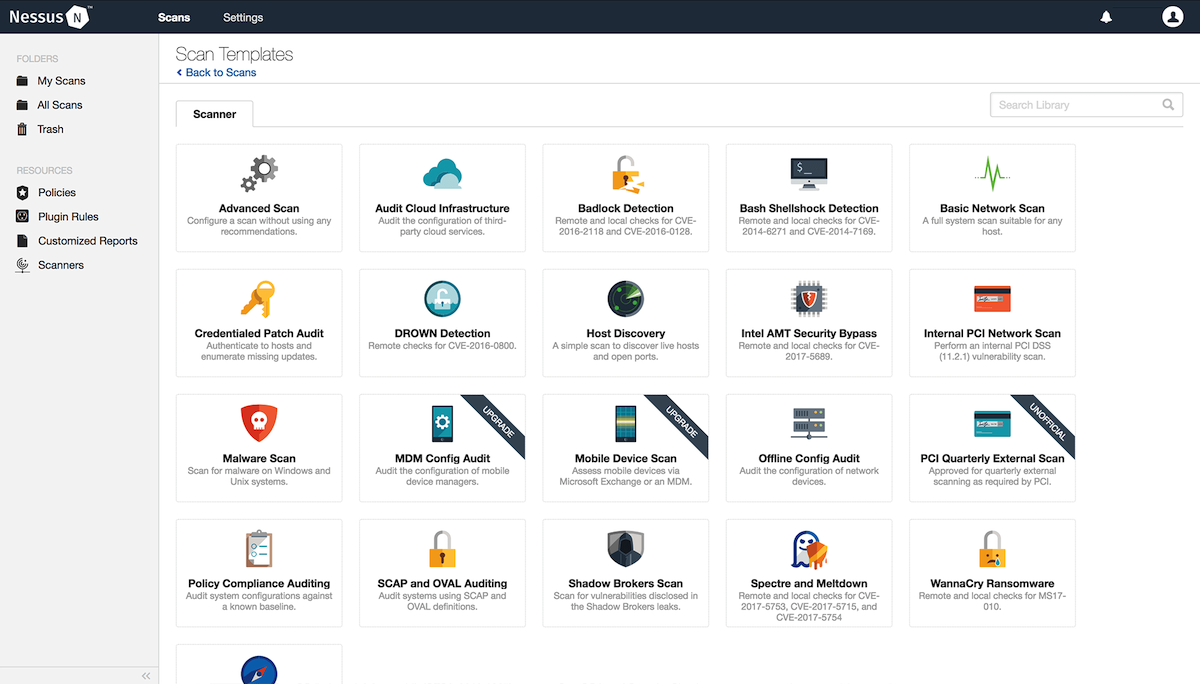

Nessus

Nessus von Tenable ist eines der beliebtesten Programme zur Verwaltung von Schwachstellen und wird von Millionen von Benutzern verwendet. Es deckt zahlreiche Asset-Typen ab.

- Betriebssysteme

- Hypervisoren

- Netzwerkgeräte

- Datenbank

- Web-Server

- Firewall

Nessus ist schnell in der Erkennung und hat eine hohe Genauigkeit bei geringen Fehlalarmen.

Einige der großartigen Funktionen von Nessus von Tenable sind:

- Detaillierte Berichte

- Berichte können über eine API automatisch heruntergeladen werden

- Bereit für die Prüfung von Compliance und sensiblen Inhalten.

- Kann IPv4/IPv6 und hybride Netzwerke scannen

- Einsatz als Software oder virtuelle Appliances

- Verfügbar vor Ort oder in der Cloud

- Eine Risikobewertung basierend auf CVSS

Mehr als 24.000 Unternehmen vertrauen auf Nessus. Sie bieten eine KOSTENLOSE Testversion für sieben Tage an.

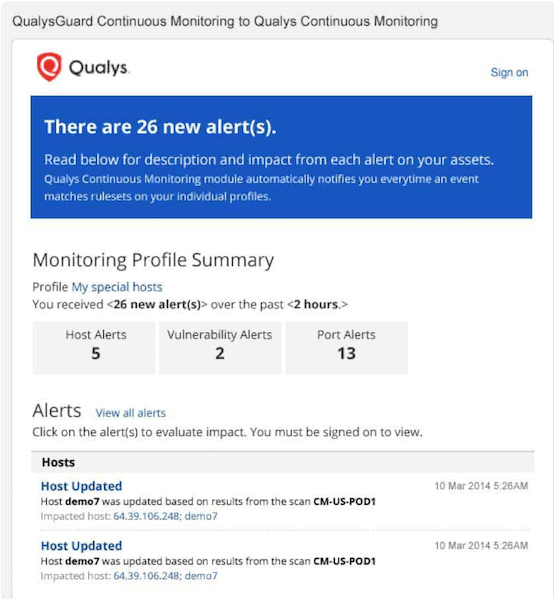

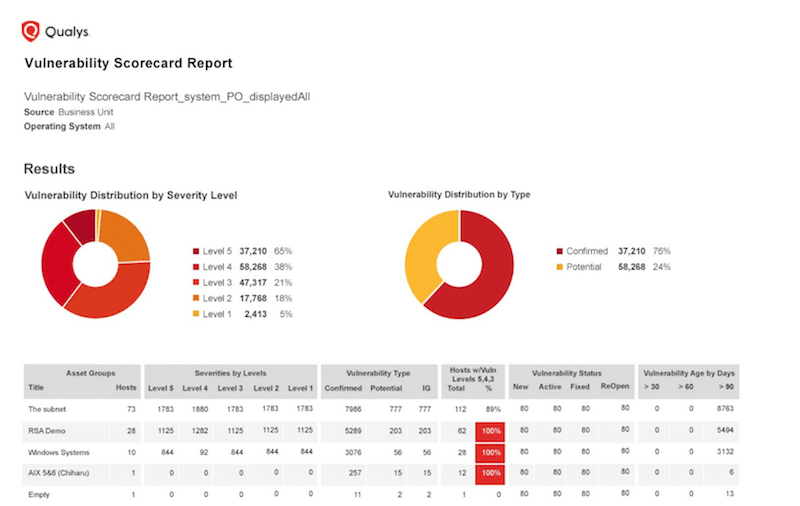

Qualys

Schützen Sie Ihr Rechenzentrum und Ihre Netzwerke mit Qualys.

Qualys bietet eine Reihe von Sicherheitsprodukten zum Schutz der gesamten Infrastruktur. Mit Hilfe der kontinuierlichen Überwachung können Sie Ihr Netzwerk überwachen und sich in Echtzeit über Bedrohungen und Systemveränderungen informieren lassen.

Und mit Hilfe der Anwendung zur Verwaltung von Schwachstellen können Sie die Geräte entdecken, erkennen und schützen.

Sie können mit der Testversion loslegen, um sie zu testen.

Fazit

Die Verwaltung von Schwachstellen im Netzwerk ist eine Herausforderung. Ich hoffe, dass die oben genannten Lösungen Ihnen dabei helfen, Sicherheitsrisiken in Ihrer Infrastruktur zu finden, damit Sie diese vorrangig entschärfen können.