El software NAC realiza una evaluación de la postura de seguridad de los dispositivos conectados.

Imagine que está vigilando la entrada a una fiesta elegante. Tiene una lista de VIP y su trabajo consiste en asegurarse de que sólo entran ellos.

Puede hacerlo manualmente como un antiguo gorila con un portapapeles y una lista de invitados😅.

Por eso necesita exactamente un software automatizado que le facilite todo esto.

El software NAC es como tener a The Flash como asistente.

Comprueba los dispositivos a la velocidad del rayo asegurándose de que sólo pasan los aparatos invitados. Se acabaron las comprobaciones lentas y manuales que le hacen sentirse como un perezoso.

He aquí un rápido resumen del mejor software de control de acceso a la red (NAC) del que hablaré a continuación.

¿Qué es el software NAC?

NAC son las siglas en inglés de Control de Acceso a la Red.

El software NAC es una solución de ciberseguridad diseñada para gestionar y asegurar el acceso a una red informática.

Su función principal es asegurarse de que sólo los usuarios/dispositivos autorizados puedan conectarse a una red, impidiendo al mismo tiempo el acceso de dispositivos potencialmente dañinos.

El software NAC automatiza la aplicación de las políticas de acceso a la red, lo que reduce la necesidad de intervención manual.

Esto es especialmente importante en redes grandes o complejas con numerosos dispositivos.

¿Cómo funciona el software NAC?

El software NAC funciona aplicando políticas de seguridad a nivel de red. He aquí un resumen simplificado de cómo funciona.

Autenticación

Los usuarios y dispositivos que intentan conectarse a la red deben proporcionar credenciales válidas para su verificación.

Evaluación de puntos finales

Los dispositivos se escanean para evaluar su postura de seguridad, lo que garantiza que cumplen las normas de seguridad de la organización y están libres de malware.

Aplicación de políticas

El software NAC hace uso de políticas de acceso predefinidas basadas en factores como el tipo de dispositivo, el rol del usuario, la postura de seguridad y la ubicación.

Supervisión y control

La supervisión continua de los dispositivos y la actividad de la red ayuda a detectar y responder a cualquier desviación de las políticas de seguridad establecidas.

Características imprescindibles del software NAC

Estas son algunas de las características que debe tener en cuenta a la hora de elegir un software NAC para su organización.

Autenticación de dispositivos

Fuertes métodos de autenticación para verificar la identidad de dispositivos y usuarios.

Aplicación de políticas

Capacidad para aplicar políticas de seguridad basadas en el estado de los dispositivos y las credenciales de los usuarios.

Supervisión e informes

Supervisión en tiempo real de la actividad de la red e informes detallados para el análisis de la seguridad.

Integración

Integración con otras soluciones de seguridad como cortafuegos y sistemas de detección de intrusiones (IDS).

Red de invitados

Soporte para el acceso de invitados manteniendo los estándares de seguridad.

Escalabilidad

La capacidad de adaptarse a las necesidades cambiantes de una organización, ya sea pequeña o grande.

Entonces, ¿por qué utilizar software NAC?

Porque va a ser su superhéroe de seguridad de red de alta velocidad, sin errores y 24 horas al día, 7 días a la semana. Además, no le pedirá un aumento de sueldo ni se quejará del café de la sala de descanso. Es seguridad sin complicaciones – ¡y ni siquiera pedirá propina! 😂

Ahora, echemos un vistazo a algunas de las mejores herramientas de software NAC.

Ivanti NAC

Ivanti NAC es una solución vanguardista diseñada para revolucionar la seguridad de la red proporcionando visibilidad y protección avanzadas de los puntos finales locales/remotos.

Detecta automáticamente, crea perfiles y supervisa continuamente todos los dispositivos de red, incluidos los no autorizados, al tiempo que evalúa su estado de seguridad. Esta supervisión en tiempo real es importante para mantener una red segura.

Realiza evaluaciones detalladas de la postura de seguridad antes y después de las conexiones de los dispositivos teniendo en cuenta tanto los escenarios 802.1x como los que no lo son.

El control de acceso granular y la capacidad de segmentación minimizan el riesgo de que las amenazas se propaguen lateralmente dentro de la red.

Características

- Admite la gestión centralizada y granular de las políticas de acceso.

- La autenticación adaptativa (AUTH) y el control de acceso basado en roles (RBAC) le permiten personalizar el acceso a la red en función de requisitos específicos.

- Segmentación dinámica de la red y evaluación de la postura de seguridad de los puntos finales.

- Compatibilidad con soluciones de gestión de movilidad empresarial (EMM) de terceros y gestión de dispositivos móviles Pulse.

- Los usuarios pueden cambiar continuamente entre redes remotas y locales a través de Connect Secure Integration.

- Se integra con Ivanti Neurons for Workspace y soluciones EMM de terceros para agilizar la incorporación de BYOD.

Además, Ivanti NAC hace uso de User and Entity Behavior Analytics (UEBA) para detectar comportamientos anómalos como ataques de algoritmo de generación de dominios (DGA) y suplantación de direcciones MAC.

PacketFence

PacketFence es una solución NAC de código abierto para proteger redes cableadas/inalámbricas. Ayuda a las empresas a aplicar políticas de seguridad y controlar el acceso a sus recursos de red.

Además, utiliza un portal cautivo para autenticar a los usuarios y dispositivos antes de concederles acceso a la red.

PacketFence es conocido por sus capacidades BYOD (traiga su propio dispositivo). Permite a las empresas integrar de forma segura los dispositivos de propiedad personal en su infraestructura de red manteniendo el cumplimiento de las políticas de seguridad.

Características:

- Función integrada de detección de anomalías en la red que puede identificar y aislar dispositivos problemáticos en la red. Esto ayuda a abordar activamente las posibles amenazas a la seguridad.

- La función de perfiles del portal permite a los administradores personalizar el comportamiento del portal cautivo para alinearlo con la marca y los requisitos específicos de su organización.

- El registro automático simplifica el proceso de incorporación de usuarios y dispositivos mediante el registro automático de los dispositivos conformes en la red, lo que reduce la carga administrativa.

- Capacidad de integración con cortafuegos para controlar el flujo de tráfico y aplicar políticas de acceso en el perímetro de la red.

Los mecanismos avanzados de autenticación como la infraestructura de clave pública (PKI) y EAP-TLS (protocolo de autenticación extensible con seguridad de la capa de transporte) también son compatibles con PacketFence para mejorar la seguridad de la red.

FortiNAC

FortiNAC es una solución NAC avanzada diseñada por Fortinet. Analiza activamente todos los dispositivos conectados a la red, incluidos los dispositivos tradicionales de TI/IoT, la tecnología operativa y los sistemas de control industrial (ICS).

FortiNAC funciona según el principio de acceso de confianza cero, lo que significa que no confía en ningún dispositivo o usuario de la red. En su lugar, verifica continuamente la identidad de los dispositivos antes de conceder o mantener su acceso a los recursos de la red.

Responde automáticamente a las vulnerabilidades de seguridad. Puede tomar medidas cuando detecta dispositivos comprometidos o actividades anómalas, lo que ayuda a las empresas a mitigar las amenazas con mayor eficacia.

Características:

- Puede identificar dispositivos sin necesidad de instalar agentes en ellos.

- Hace uso de 21 métodos diferentes para determinar la identidad de un dispositivo. Este amplio perfil de los dispositivos ayuda a clasificarlos con precisión en la red.

- Capacidad para implementar la microsegmentación para limitar el movimiento lateral y restringir el acceso.

- Admite la configuración con dispositivos de red de más de 150 proveedores diferentes.

macmon NAC

macmonNAC es otra fantástica solución NAC que combina medidas de seguridad avanzadas con facilidad de uso.

Su capacidad para proporcionar visibilidad en tiempo real, control sobre los puntos finales e integración con diversas soluciones de seguridad la convierten en un valioso activo para las organizaciones que buscan mejorar la seguridad de su red.

el NAC de macmon destaca en la seguridad de la red al hacer uso de métodos de autenticación de última generación. Permite segmentar fácilmente la red y aislar rápidamente las amenazas.

En caso de incidentes de seguridad, el sistema puede reaccionar automáticamente, lo que reduce la carga del equipo operativo.

Funciones:

- Proporciona a los usuarios una visión general instantánea de la red mediante informes gráficos y mapas de topología.

- Ofrece información sobre los dispositivos OT y sus relaciones de comunicación que ayuda a detectar desviaciones del estado esperado.

- Es adaptable y puede integrarse en redes heterogéneas, independientemente del fabricante de la infraestructura.

- Fomenta una estrecha colaboración con diversas soluciones de seguridad TI/OT

- Regula el acceso a los puntos finales y se asegura de que sólo los dispositivos autorizados puedan conectarse a la red.

macmon NAC es más que una herramienta: es literalmente una autoridad de seguridad centralizada para su red.

Proporciona constantemente visibilidad de los dispositivos conectados y protege su red corporativa impidiendo el acceso no autorizado y la intrusión de dispositivos no aprobados.

Forescout

Forescout es otra excelente solución diseñada para abordar los retos cambiantes de la seguridad de la red y el control de acceso en los complejos entornos informáticos actuales.

Va más allá de los métodos de autenticación tradicionales con funciones que mejoran la seguridad en redes de todos los tamaños.

Forescout ha demostrado su liderazgo en innovación abordando los principales problemas de seguridad a los que se enfrentan las organizaciones. Esto incluye el suministro de soluciones NAC diferenciadas que se alinean con el paradigma de seguridad en evolución del Acceso a la Red de Confianza Cero (ZTNA).

También ayuda a detectar y corregir agentes de seguridad obsoletos dentro de su ecosistema existente de herramientas de seguridad.

Características:

- Se alinea con los principios del Acceso a la Red de Confianza Cero Capacidades.

- Soporta la segmentación de la red mediante la implementación de controles de acceso basados en los atributos de los dispositivos. Esto reduce la superficie de ataque dentro de la red.

- Consola de gestión centralizada para configurar políticas, supervisar dispositivos y generar informes.

- Capacidad de integración con los ecosistemas de seguridad existentes, como los sistemas SIEM (Security Information and Event Management) y las soluciones de protección de puntos finales.

- Responde automáticamente a las amenazas de seguridad y a las violaciones de las políticas.

Las organizaciones pueden definir políticas de acceso granulares basadas en el tipo de dispositivo y la postura de seguridad. Además, admite varios métodos de autenticación personalizables, incluido 802.1X para dispositivos gestionados y evaluación posterior a la conexión para dispositivos no gestionados.

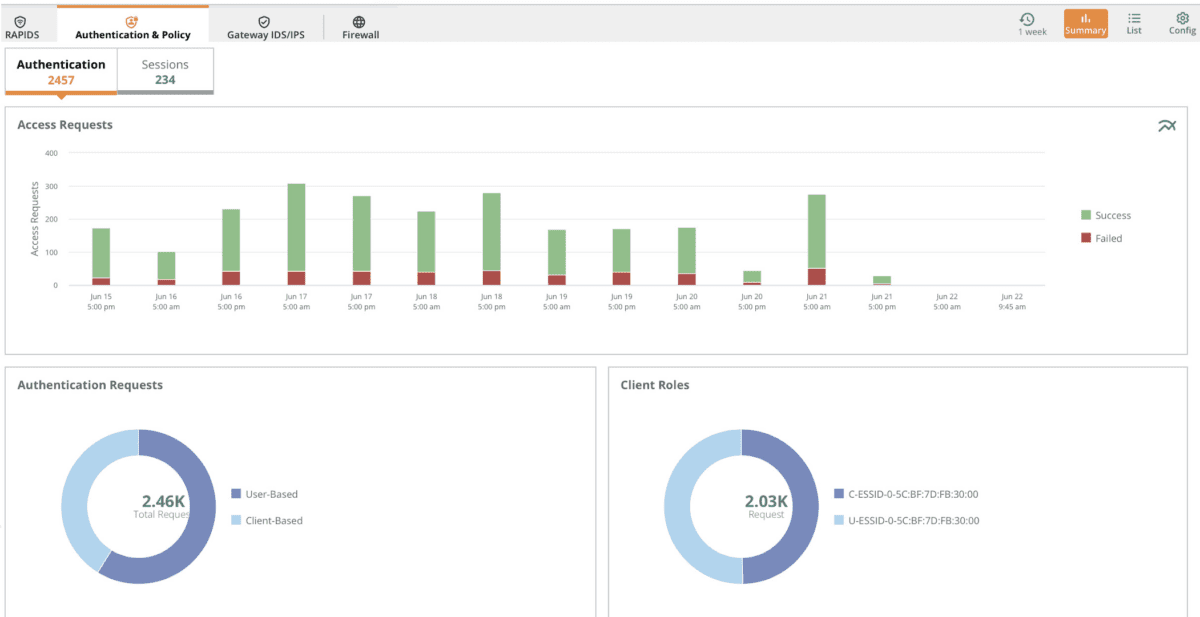

Redes HPE Aruba

La solución de red HPE Aruba ofrece un sistema NAC avanzado diseñado para mejorar la seguridad y agilizar la gestión de la red. Esta herramienta es especialmente importante para implementar principios de seguridad de confianza cero, iniciativas de lugares de trabajo híbridos y gestionar dispositivos IoT.

Aruba ClearPass Policy Manager es un componente clave de la solución que ayuda en la implementación de políticas basadas en roles. Estas políticas son fundamentales para hacer realidad los principios de seguridad de confianza cero. Cada dispositivo se verifica exhaustivamente con sólidos mecanismos de autenticación/autorización.

Funciones:

- Las políticas de red se definen y aplican mediante una plataforma centralizada.

- La segmentación dinámica añade una capa adicional de seguridad.

- Aruba aborda los puntos ciegos utilizando Client Insights potenciado por IA y ClearPass Device Insight.

- Los privilegios de acceso se ejecutan en función de la identidad del usuario, tanto si se conecta a través de redes cableadas como WAN.

Los productos de seguridad Aruba ClearPass permiten a las organizaciones perfilar dispositivos, gestionar el acceso de invitados, asegurar la incorporación de BYOD y supervisar el estado de los dispositivos.

HPE Aruba se integra con otros almacenes de identidad en la nube como Google Workspace y Azure Active Directory. Esto ayuda a los usuarios a hacer uso de las identidades en la nube existentes, lo que reduce la necesidad de una gestión de credenciales adicional.

Portnox

PortnoxCloud es una solución NAC de vanguardia que proporciona funciones avanzadas de seguridad de confianza cero para redes corporativas. Proporciona una colección avanzada de soluciones de autenticación y control de acceso para mejorar la gestión.

Portnox toma medidas correctivas automáticas cuando la seguridad de un endpoint queda fuera del umbral de riesgo definido por su empresa. También puede establecer políticas de control de acceso únicas para invitados que necesiten un acceso temporal o limitado a su red. Reduce el riesgo de exposición de datos no autorizados.

Características:

- Construido sobre el modelo de Seguridad de Confianza Cero.

- Proporciona visibilidad en tiempo real de todos los puntos finales que intentan conectarse a su red e infraestructura.

- Es totalmente nativo de la nube, lo que elimina la necesidad de hardware in situ/mantenimiento continuo y una gestión compleja.

- Define y aplica políticas de control de acceso basadas en diversos factores, como funciones de los usuarios, ubicaciones geográficas, tipos de dispositivos, etc.

- Supervisa continuamente la postura de seguridad de los dispositivos conectados, tanto gestionados como BYOD.

Además, admite la autenticación sin contraseña mediante certificados digitales. Esto reduce en general el riesgo de intentos de suplantación de identidad. Portnox puede actuar como su autoridad de certificación e integrarse con servicios de certificación de terceros.

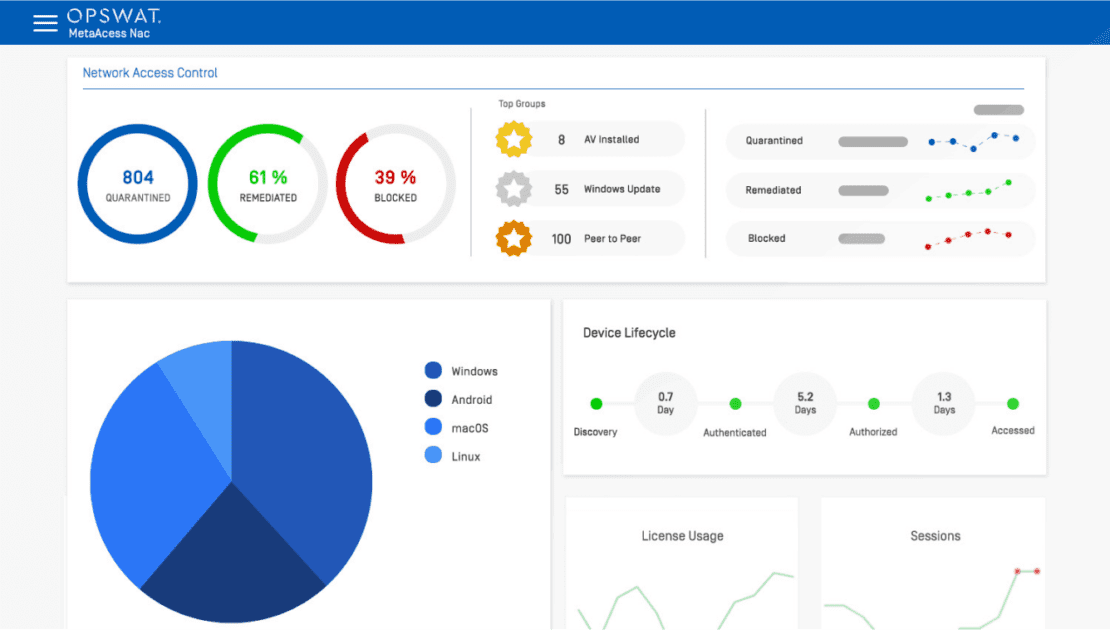

OPSWAT

MetaAccess es una solución NAC ofrecida por OPSWAT.

OPSWAT es una empresa de ciberseguridad especializada en ofrecer soluciones para proteger las infraestructuras/datos críticos de una empresa frente al malware y otras amenazas a la seguridad.

MetaAccess analiza la postura de seguridad de los dispositivos que intentan conectarse a la red de una organización. Comprueba diversos aspectos de la seguridad del dispositivo, como el sistema operativo, el software antivirus, el estado del cortafuegos, etc.

Ofrece la posibilidad de integrarse con otras soluciones de seguridad e infraestructura de red, lo que le permite trabajar conjuntamente con cortafuegos y otras herramientas de seguridad para aplicar políticas de acceso a la red.

Características:

- MetaAccess puede desplegarse con o sin agentes en los dispositivos de punto final.

- La huella digital profunda de dispositivos se utiliza para identificar y perfilar activamente los dispositivos que intentan acceder a la red.

- Va más allá de la identificación básica para recopilar información detallada sobre el hardware y los protocolos de seguridad del dispositivo.

- Proporciona capacidades de generación de informes y registro para ver informes en tiempo real/históricos sobre las evaluaciones de los dispositivos y las decisiones de control de acceso.

MetaAccess NAC realiza comprobaciones exhaustivas de la conformidad de los dispositivos. Esto implica verificar si los dispositivos cumplen determinadas medidas de seguridad, como tener actualizado el software antivirus, las configuraciones del cortafuegos y los parches del sistema operativo.

Conclusión ✍️

Como ya se ha comentado, el software NAC es un componente importante de la seguridad de las redes modernas.

Es mejor que tenga en cuenta sus requisitos específicos y sus necesidades de integración a la hora de elegir una solución NAC perfecta.

Espero que este artículo le haya resultado útil para conocer las mejores herramientas de software NAC. Puede que también le interese conocer las mejores herramientas de gestión de datos para medianas y grandes empresas.