Las amenazas a la ciberseguridad se han multiplicado en la actualidad. El trabajo a distancia, los dispositivos IoT, las redes virtuales y la informática de borde presentan diversos retos de seguridad. Y es posible que su arquitectura de seguridad actual no aborde con éxito estos problemas. Entra en escena la Arquitectura de Malla de Ciberseguridad, un nuevo enfoque para reforzar la postura de seguridad de su organización.

¿Qué es la arquitectura de malla de ciberseguridad, qué ventajas ofrece y cómo puede implantarla? Averigüémoslo.

Arquitectura de malla de ciberseguridad

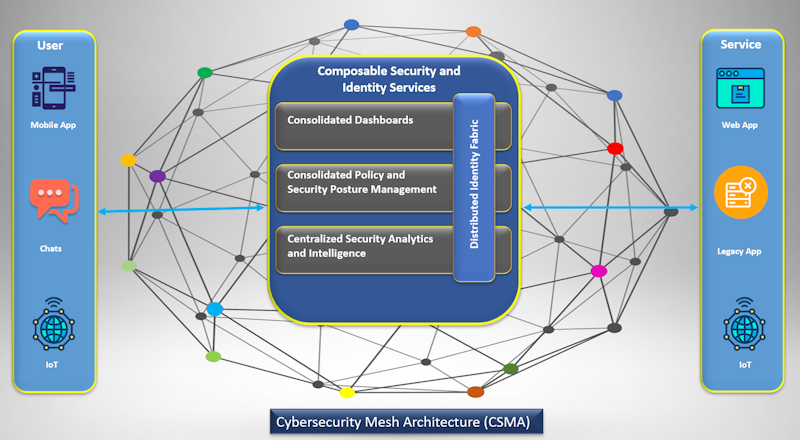

La Arquitectura de Malla de Ciberseguridad (CSMA) es un marco de seguridad propuesto por Gartner para ayudar a las organizaciones a adoptar un enfoque componible, flexible y escalable para proteger sus infraestructuras informáticas de los malos actores.

La arquitectura de malla de ciberseguridad funciona adoptando controles de seguridad distribuidos y componibles mediante la centralización de los datos y el control para lograr una mayor colaboración entre las herramientas de seguridad que se implementan.

En consecuencia, las organizaciones aumentan sus capacidades para detectar incidentes de seguridad, mejorar sus respuestas a las amenazas y disponer de una gestión coherente de políticas, posturas y libros de jugadas.

Además, CSMA permite a las empresas disponer de un control de acceso adaptable y granular para proteger mejor sus activos informáticos.

Capas fundamentales de CSMA

La Arquitectura de Malla de Ciberseguridad (CSMA) ofrece un marco de seguridad que es escalable, interoperable y componible, permitiendo que diversos controles y herramientas de seguridad trabajen juntos sin problemas.

Las cuatro capas fundacionales de la arquitectura de malla de ciberseguridad definen los objetivos y funciones centrales de la seguridad.

#1. Análisis e inteligencia de seguridad

La primera capa de la arquitectura de malla de ciberseguridad, análisis e inteligencia de seguridad, recopila y analiza los datos de las distintas soluciones de seguridad de una organización.

La CSMA tiene una administración centralizada, por lo que las organizaciones pueden recopilar, agregar y analizar una gran cantidad de datos desde un lugar central.

La información de seguridad y la gestión de eventos (SIEM) de las empresas pueden analizar estos datos y desencadenar las respuestas adecuadas para mitigar las amenazas.

#2. Tejido de identidad distribuida

La capa de tejido de identidad distribuida trabaja en la gestión descentralizada de identidades, los servicios de directorio, el acceso adaptable, la comprobación de identidades y la gestión de derechos.

Estas herramientas indican quién puede acceder a los datos y dónde deben utilizarse y modificarse, al tiempo que ayudan a sus equipos de seguridad a diferenciar entre actores maliciosos y usuarios auténticos.

En pocas palabras, esta capa se centra en proporcionar una gestión de identidades y accesos crucial para la seguridad de confianza cero.

#3. Gestión consolidada de políticas y posturas

Si tiene que aplicar su política de seguridad central en diferentes entornos, tendrá que traducir su política en configuraciones y reglas para cada entorno o herramienta de seguridad.

La capa de gestión consolidada de políticas y posturas desglosa su política en reglas y ajustes de configuración necesarios para una herramienta de seguridad o un entorno específicos. Además, puede ofrecer servicios dinámicos de autorización en tiempo de ejecución.

#4. Cuadros de mando consolidados

Si su organización ha implementado soluciones de seguridad desconectadas, deberá alternar entre distintos cuadros de mando. Hacerlo puede obstaculizar las operaciones de seguridad.

Esta capa ofrece un panel de control único para ver y gestionar el ecosistema de seguridad de su organización.

En consecuencia, su equipo de seguridad puede detectar, investigar y abordar los incidentes de seguridad con mayor eficacia.

Por qué las organizaciones necesitan CSMA

el98% de las grandes empresas utilizan o tienen previsto utilizar al menos dos infraestructuras en la nube, y el 31% ya utilizan cuatro o más infraestructuras en la nube.

Dicho esto, hoy en día las organizaciones no pueden funcionar correctamente sin disponer de recursos fuera de sus bien protegidas instalaciones.

Los dispositivos que emplean, desde herramientas IoT hasta WAN, funcionan dentro y fuera de sus instalaciones físicas.

En consecuencia, las organizaciones deben encontrar la manera de extender los controles de seguridad a los dispositivos y herramientas más allá de sus locales físicos. Hacerlo es necesario para proteger las redes y los dispositivos de las organizaciones frente a diferentes tipos de ataques de ransomware, ataques de denegación de servicio distribuido (DDoS), ataques de phishing y otras amenazas de seguridad diversas.

La malla de ciberseguridad puede ayudar a su organización a hacer frente a una serie de ataques. Permite a su equipo de seguridad gestionar las amenazas visibles y ocultas de la nube. Este método es ideal para salvaguardar los activos informáticos digitales dispersos que residen en la nube y en las instalaciones.

La implantación de una arquitectura de malla de ciberseguridad garantiza la aplicación de las políticas y prácticas de seguridad en cada herramienta y entorno de seguridad que utilice su empresa.

Todas las soluciones de seguridad de su empresa cooperarán entre sí para proporcionar a su organización una tecnología superior de inteligencia y respuesta ante amenazas.

Con un único panel de control, sus profesionales de ciberseguridad podrán ver todo el ecosistema de seguridad de su organización.

Características clave de la malla de ciberseguridad

Las siguientes son las características clave de la malla de ciberseguridad:

- Cuando implanta CSMA, los controles de seguridad extienden la protección más allá de su ubicación física.

- CSMA trabaja para proteger los dispositivos y las identidades individuales en lugar de proteger únicamente su red corporativa. Este enfoque minimiza las amenazas derivadas del acceso no autorizado a los dispositivos de trabajo y las credenciales comprometidas.

- La arquitectura de malla de ciberseguridad ofrece una seguridad dinámica y adaptable. A medida que cambia el panorama de la seguridad, CSMA ajustará las herramientas de seguridad en función de la información contextual y la evaluación de riesgos para mitigar las amenazas de seguridad en evolución.

- CSMA ofrece un enfoque escalable y flexible de la ciberseguridad. Con CSMA en su lugar, puede escalar rápidamente los despliegues e integraciones de herramientas de seguridad para proporcionar a su empresa una postura de seguridad más fuerte para hacer frente a los retos de seguridad del cambiante entorno digital.

- La arquitectura de malla de ciberseguridad fomenta la interoperabilidad entre las distintas herramientas y servicios de seguridad individuales. Esto garantiza una colaboración y comunicación sin fisuras entre las herramientas de seguridad para ofrecer una mejor seguridad.

Las organizaciones pueden mejorar la seguridad con la arquitectura de malla de ciberseguridad, haciendo frente a los retos que plantean los sistemas distribuidos, los servicios en la nube, el IoT y las ciberamenazas.

Ventajas de CSMA

A continuación se enumeran las ventajas prometidas de la implantación de la arquitectura de malla de ciberseguridad.

Seguridad integral

La arquitectura de malla de ciberseguridad (CSMA) es un enfoque de seguridad versátil que satisface las necesidades de los entornos informáticos modernos. Está personalizada para proteger cada punto final, y su diseño descentralizado cubre los dispositivos más allá de la red central.

CSMA puede adaptarse rápidamente a las amenazas cambiantes integrando a la perfección diversas herramientas y fomentando la interoperabilidad.

Es escalable, acomodándose a las crecientes necesidades organizativas, y adopta una postura proactiva para anticiparse a los riesgos potenciales.

CSMA garantiza una postura de seguridad coherente y completa que sigue el ritmo de los retos actuales y las amenazas emergentes, lo que lo convierte en un enfoque holístico y unificado de la ciberseguridad.

Escalabilidad

La arquitectura de malla de ciberseguridad (CSMA) permite integrar sin problemas nuevas soluciones de seguridad en su empresa.

A medida que se amplían los sistemas informáticos, que pueden incluir plataformas remotas y basadas en la nube, la CSMA mantiene una seguridad coherente.

La malla de ciberseguridad es una solución con visión de futuro. Y evoluciona con las necesidades cambiantes de su organización y las amenazas emergentes.

Su adaptabilidad garantiza que la seguridad corporativa se mantenga robusta, a la altura del cambiante panorama de TI.

Colaboración mejorada

La arquitectura de malla de ciberseguridad (CSMA) potencia la comunicación entre los sistemas de seguridad de una organización. Esto mejora la detección de amenazas y la velocidad de respuesta.

Al conectar diferentes herramientas de seguridad, CSMA responde a las amenazas y las previene activamente, garantizando una defensa más sólida y proactiva.

Eficacia mejorada

La arquitectura de malla de ciberseguridad (CSMA) agiliza la seguridad al unir varias herramientas. Esto evita que el personal de seguridad tenga que cambiar constantemente entre plataformas, lo que mejora la eficacia.

Con este sistema centralizado, los equipos pueden desplegar mejor las soluciones y asignar recursos a los retos de seguridad vitales, reforzando las defensas de la organización.

Mejor gestión de identidades y accesos

La arquitectura de malla de ciberseguridad refuerza la Gestión de Identidades y Accesos (IAM) al alinearse con el modelo de Confianza Cero, permitiendo políticas de control de acceso escalables y adaptables.

Facilita la microsegmentación para un control de acceso de grano fino, descentraliza las decisiones de acceso y potencia el acceso adaptable con supervisión en tiempo real.

Además, sus capacidades de resistencia e integración mejoran la capacidad de IAM para proteger los recursos y gestionar eficazmente las identidades de los usuarios, creando un marco de seguridad sólido para las organizaciones modernas.

Fácil implantación

CSMA proporciona un marco para la rápida implantación de soluciones de seguridad. Su diseño flexible se adapta a las cambiantes demandas empresariales y de seguridad. Esto garantiza que su empresa siempre dispondrá de respuestas eficaces a las amenazas conocidas y desconocidas.

Solución rentable

La malla de ciberseguridad es rentable gracias a su escalabilidad y compatibilidad con los sistemas existentes.

Usted invierte en función de sus necesidades actuales de seguridad y, a medida que su organización crece, puede ampliar la malla de ciberseguridad sin costes significativos.

Esto la convierte en una opción económica tanto para las demandas de seguridad a corto como a largo plazo.

Cómo implantar CSMA

A continuación le indicamos cómo puede implantar la arquitectura de malla de ciberseguridad en su empresa.

#1. Evalúe su superficie de ataque

En primer lugar, debe examinar su sistema actual para identificar los puntos débiles de seguridad.

Haga una lista de cada activo de su organización, desde las capacidades informáticas hasta los datos almacenados. A continuación, clasifique cada activo en función de su importancia y de la gravedad de sus riesgos.

Esta evaluación exhaustiva de su superficie de ataque garantiza que el esfuerzo se concentre donde más se necesita.

#2. Adquiera herramientas de seguridad

Una vez que haya identificado su superficie de ataque, el siguiente paso es invertir en pilas y herramientas tecnológicas de seguridad fiables.

Es probable que elija entre las siguientes herramientas para mejorar la seguridad de sus activos.

Herramientas de seguridad de la información

Estas herramientas garantizan que los datos sensibles de su empresa queden ocultos de miradas indiscretas.

Es posible que necesite disponer de un sistema de gestión de la seguridad de la información. Además, invierta en soluciones de seguridad de datos y de seguridad del correo electrónico para proteger los datos de su empresa.

Herramientas de autenticación

Debe implantar varias herramientas de autenticación en su empresa para asegurarse de que sólo los usuarios autenticados y autorizados acceden a su infraestructura informática.

Normalmente, las empresas requieren gestores de contraseñas y autenticación multifactor para garantizar la seguridad a nivel de aplicación.

Puede explorar estas populares plataformas de autenticación para elegir la solución adecuada para su empresa.

Más información: JWT frente a OAuth: cuál es bueno para la seguridad web definitiva

Soluciones de seguridad de red

La seguridad de la red exige una vigilancia constante de la misma. Mediante una supervisión continua, los expertos en seguridad pueden detectar puntos débiles y amenazas potenciales, allanando el camino para una acción preventiva.

Los especialistas en seguridad pueden desplegar herramientas como SIEM (Security Information and Event Management) y NDR (Network Detection and Response).

Observar los paquetes de datos entrantes y salientes es crucial para identificar el tráfico dañino e iniciar las defensas necesarias.

Las soluciones SIEM lanzan alertas en caso de irregularidades, como intrusiones no autorizadas o repetidos intentos fallidos de inicio de sesión.

Herramientas de seguridad para puntos finales

La seguridad de los puntos finales es primordial hoy en día, ya que las empresas tienen activos ampliamente distribuidos.

Según una investigación del Instituto Ponemon, el 68% de las empresas han sufrido uno o más ataques a puntos finales que han puesto en peligro las infraestructuras informáticas y/o los activos de datos.

El enfoque de malla de ciberseguridad requerirá la implementación de herramientas de detección y respuesta de puntos finales (EDR) para fortificar la seguridad de los mismos.

Soluciones de copia de seguridad y recuperación ante desastres

Tras una brecha de seguridad inesperada, un sistema de copia de seguridad y recuperación ante desastres es crucial para recuperar datos empresariales vitales.

En colaboración, sus equipos de seguridad y de desarrollo empresarial diseñarán un plan de copia de seguridad y de recuperación en caso de catástrofe, aprovechando las mejores soluciones de copia de seguridad de datos y herramientas de recuperación en caso de catástrofe.

#3. Céntrese en la interoperabilidad

Al implantar una arquitectura de malla de ciberseguridad, dar prioridad a la interoperabilidad implica garantizar que las distintas herramientas y sistemas de seguridad puedan comunicarse y colaborar sin problemas.

Las organizaciones pueden integrar diversas soluciones de seguridad, ya sean locales o basadas en la nube, mediante la estandarización de protocolos, formatos de datos e interfaces.

Esta configuración interconectada agiliza las operaciones de seguridad y ofrece una defensa más completa, ya que la información procedente de diversas fuentes trabaja en colaboración para identificar, mitigar y responder a las amenazas.

#4. Descentralizar la gestión de la identificación

Para asegurarse de que sólo los usuarios autorizados acceden a su red corporativa, es crucial contar con un sistema descentralizado de gestión de identidades.

Implementar protocolos de autenticación, seguridad de red de confianza cero, comprobación de identidad y otras medidas puede ayudar a crear un sistema de seguridad robusto más allá de la seguridad perimetral en la malla de ciberseguridad.

#5. Centralizar la gestión de las políticas de seguridad

Al implantar una malla de ciberseguridad, centralizar la gestión de las políticas de seguridad significa consolidar las reglas y protocolos de varias herramientas y puntos finales en un sistema o plataforma unificados.

Este enfoque unificado permite una aplicación coherente de las políticas en toda la organización, independientemente de la naturaleza descentralizada de la malla.

Al agilizar las actualizaciones, auditorías y modificaciones en un solo lugar, puede garantizar la uniformidad de las medidas de seguridad.

Como resultado, su equipo de seguridad puede responder rápidamente a las amenazas en evolución y reducir las vulnerabilidades potenciales derivadas de la aplicación de políticas dispares.

#6. Refuerce la seguridad del perímetro

En una malla de ciberseguridad, reforzar la seguridad del perímetro implica mejorar las defensas en torno a los puntos finales individuales en lugar de sólo la red de la empresa.

Esto significa equipar cada dispositivo, aplicación o fuente de datos con sus protocolos de seguridad, a menudo respaldados por cortafuegos, sistemas de detección y prevención de intrusiones, cifrado avanzado, etc.

Aplicando un principio de «confianza cero», en el que cada solicitud de acceso se verifica independientemente de su origen, e integrando una supervisión continua y actualizaciones oportunas, la malla garantiza una seguridad perimetral fortificada adaptada a la naturaleza descentralizada de los entornos informáticos modernos.

Retos de la implantación de CSMA

La implantación de una malla de ciberseguridad, aunque ventajosa en muchos aspectos, conlleva su conjunto de retos:

- Establecer y gestionar un sistema de seguridad descentralizado puede resultar intrincado, especialmente en entornos expansivos.

- Fusionar sistemas antiguos con nuevas tecnologías en el marco de la malla puede dar lugar a problemas de compatibilidad.

- El enfoque de malla puede requerir habilidades especializadas, creando una escasez potencial de profesionales familiarizados con esta configuración.

- Garantizar una aplicación uniforme de las políticas en un marco distribuido puede ser una tarea desalentadora.

- Es posible que las distintas soluciones de seguridad no funcionen juntas a la perfección, lo que provocaría posibles lagunas de seguridad.

A pesar de estos retos, las organizaciones pueden implantar con éxito una malla de ciberseguridad y aprovechar sus ventajas con una planificación cuidadosa, una formación adecuada y una supervisión continua.

Conclusión

La arquitectura de malla de ciberseguridad es el marco más adaptable y práctico para extender la seguridad a través de sus recursos informáticos distribuidos con un conjunto unificado de tecnologías.

La CSMA hace que las soluciones de seguridad discretas trabajen juntas para ofrecer una seguridad superior a los recursos de TI que residen en las instalaciones y en la nube. Por lo tanto, no hay ninguna razón por la que su organización no deba adoptar CSMA.