El cifrado de disco completo es excelente para impedir el acceso en caso de robo del dispositivo. Comprobemos BitLocker nativo de Windows y sus alternativas.

¿Sabe lo que da miedo el robo del portátil de Coplin Health Systems, con sede en Virginia Occidental, que contenía datos de 43.000 pacientes?

¿O qué hay de malo en que un contratista de Japón perdiera una unidad USB con la información personal de 460.000 residentes?

Los datos no estaban encriptados.

Por lo tanto, un mal actor podría acceder fácilmente a los datos personales y venderlos en la web oscura.

Aprendieron la lección por las malas. Pero ese no debería ser el caso sabiendo lo fácil que es encriptar los datos.

Las siguientes secciones tratan sobre el cifrado de disco, cómo hacerlo con BitLocker y algunas alternativas a BitLocker.

Cifrado de disco completo

El cifrado de disco completo (FDE) se refiere al bloqueo de las unidades de su sistema. Impide el acceso a los datos de los dispositivos comprometidos y puede permitir una comprobación durante el arranque para mayor seguridad si se aplica en las unidades del sistema.

BitLocker

Las versiones profesionales, empresariales y educativas de Windows vienen precargadas con el cifrado de dispositivos BitLocker.

Con BitLocker, se pueden proteger con contraseña las unidades, que funcionan con normalidad una vez dentro. También existe una clave de recuperación para restablecer la contraseña, sin la cual el contenido del disco será ilegible.

Además, esto funciona multiplataforma. Por ejemplo, una unidad cifrada en Windows permanecerá segura en Linux.

Cabe destacar que esto no le protegerá una vez desbloqueado el sistema. Estos mecanismos de encriptación serán infructuosos para, por ejemplo, un programa espía que robe su información personal y que usted podría haber instalado sin saberlo. Ergo, no son un sustituto de las herramientas antivirus o anti-spyware.

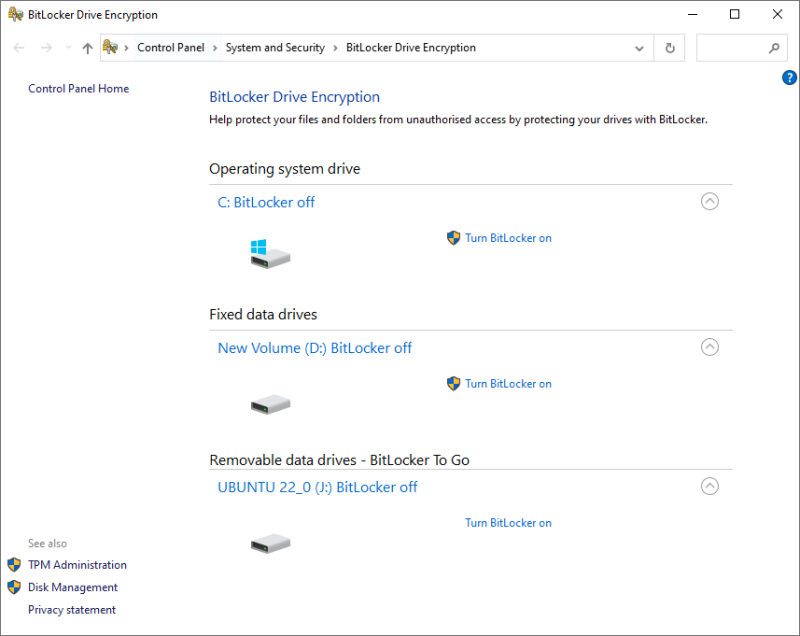

Para empezar, escriba BitLocker en la búsqueda de la barra de tareas y abra Administrar BitLocker.

Ahora elija el disco en cuestión y haga clic en Activar BitLocker.

El proceso posterior es diferente para la unidad del sistema operativo y las particiones que no son del sistema, incluidos los discos portátiles.

BitLocker en unidades del sistema

Este, por defecto, utiliza el chip de seguridad TPM (versión 1.2 o posterior) para la autenticación. Y la máquina arranca una vez que el TPM devuelve la clave.

El módulo de plataforma de confianza (TPM) es un chip que incorporan los PC modernos. Se trata de un chip independiente que garantiza la integridad general del dispositivo. Pero puede que necesite activarlo si su sistema no detecta el TPM incluso después de tener uno.

En tales casos, no hay autenticación previa al arranque y cualquiera que tenga su PC puede encenderlo mediante fuerza bruta a través de la contraseña de inicio de sesión de Windows.

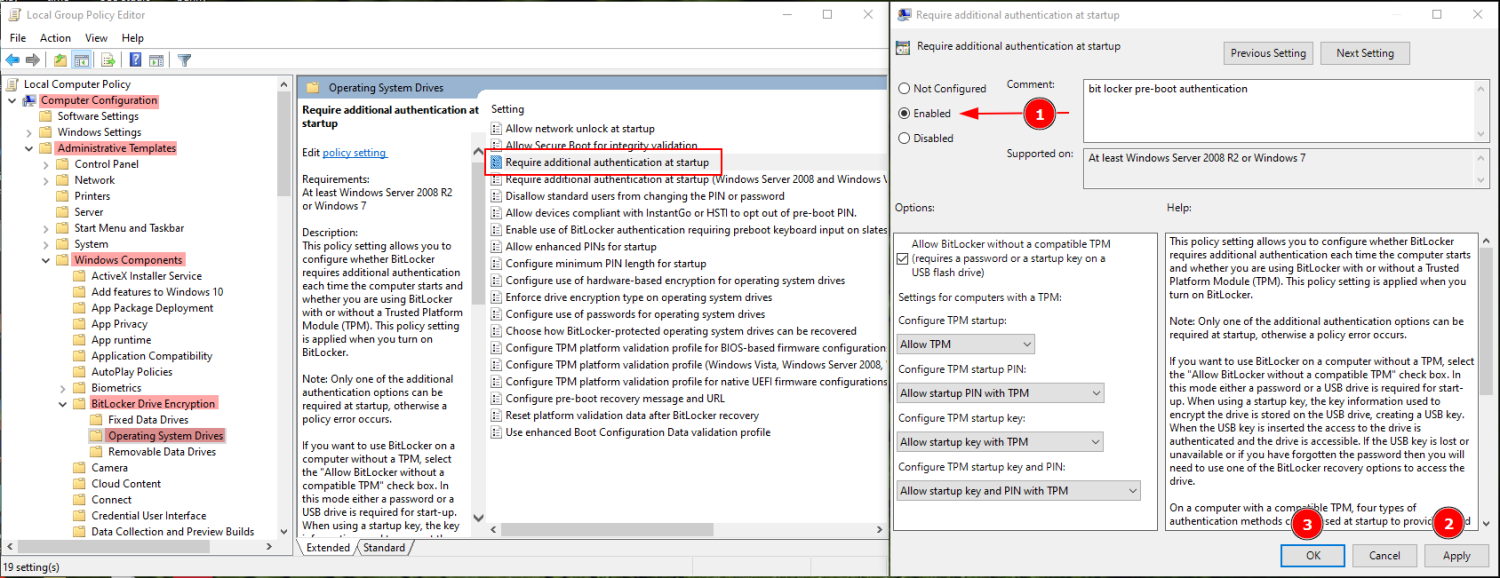

Sin embargo, se puede activar el PIN de prearranque desde el editor local de políticas de grupo para disfrutar de la máxima seguridad. Después, el chip TPM pedirá la clave de recuperación y el PIN antes de dejar que la máquina arranque.

El factor diferenciador aquí es que estos chips vienen con protecciones de fuerza bruta. Así, el atacante tendrá sólo un puñado de intentos antes de rendirse.

Sólo recuerde configurar esto antes de iniciar el cifrado.

El proceso es bastante sencillo. En primer lugar, abra Ejecutar de Windows pulsando ⊞ R, escriba gpedit.msc y pulse Intro.

A continuación, vaya a Configuración del equipo > Plantillas administrativas > Componentes de Windows > Cifrado de dispositivos BitLocker > Unidades del sistema operativo:

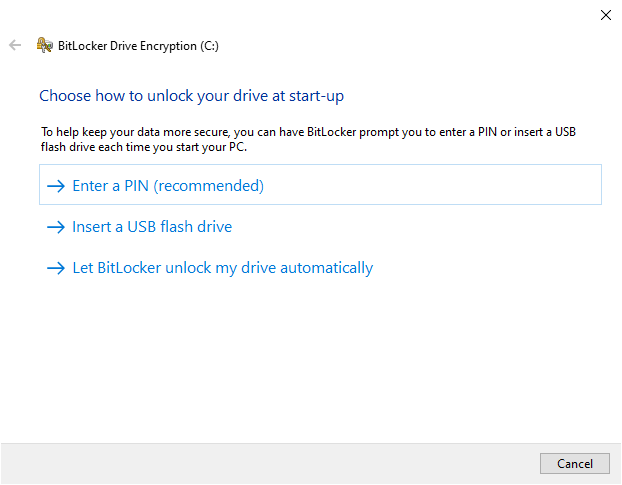

Ahora el Cifrado BitLocker necesitará un PIN o una unidad USB preconfigurada como autenticación física antes de arrancar.

A continuación, avance para Cifrar toda la unidad o sólo el espacio de disco utilizado.

Cifrarlo todo suele ser la mejor idea para los ordenadores más antiguos, ya que es posible que tenga datos que puedan recuperarse de los sectores vacíos utilizando las herramientas de recuperación de datos de Windows.

A continuación, decida entre utilizar el modo de cifrado Nuevo o uno compatible. Puede elegir el modo de cifrado Nuevo ya que se trata de una unidad del sistema operativo. El modo compatible sería más adecuado para unidades portátiles.

Por último, se recomienda ejecutar la comprobación del sistema Bit Locker en la siguiente ventana para ver si todo funciona perfectamente.

BitLocker en unidades de datos fijas

Cifrar estas particiones y unidades es más sencillo. Esto le pedirá que establezca una contraseña por adelantado.

Una vez superado esto, el proceso es similar al de cifrar unidades del sistema operativo, salvo las comprobaciones del sistema BitLocker.

Aunque BitLocker es útil, no está disponible para quienes utilicen las variantes de Windows Home. La segunda mejor opción gratuita es el Cifrado de dispositivos de Windows, si su dispositivo lo admite.

Se diferencia del BitLocker en que exige requisitos TPM. Además, no dispone de ningún medio de autenticación previo al arranque.

Puede comprobar la disponibilidad con Información del sistema. Abra Ejecutar Windows, escriba msinfo32 y pulse Intro. Desplácese hasta la parte inferior y valide si se mencionan los requisitos previos de Meet frente a Device Encryption Support.

Si no lo está, lo más probable es que su dispositivo no sea compatible con el Cifrado de Dispositivos. Sin embargo, puede contactar con el soporte del fabricante para ver una posible solución.

Como alternativa, existen algunas herramientas de cifrado de disco completo, gratuitas y de pago, que puede utilizar.

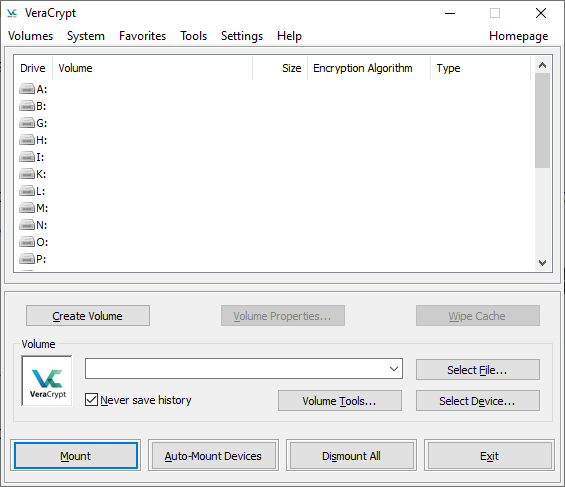

VeraCrypt

VeraCrypt es un software de cifrado gratuito y de código abierto para Windows, Mac y Linux. Similar a BitLocker, puede cifrar unidades de sistema, unidades de datos fijas y unidades portátiles.

Es más flexible y ofrece muchas opciones de algoritmos de cifrado. Además, también puede cifrar sobre la marcha. Por lo tanto, cree un contenedor cifrado y transfiera sus archivos para cifrarlos.

Además, VeraCrypt puede crear volúmenes ocultos encriptados y admite la autenticación previa al arranque como BitLocker.

Sin embargo, la interfaz de usuario puede resultar abrumadora, pero nada que un tutorial de YouTube no pueda solucionar.

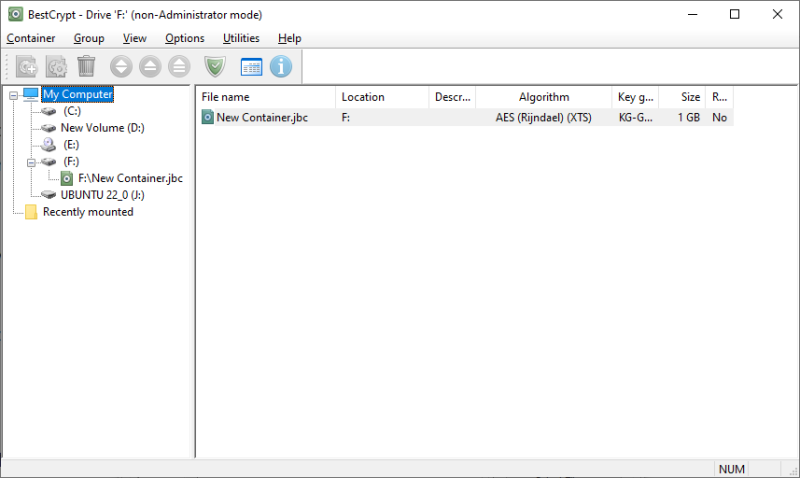

BestCrypt

Se puede decir que BestCrypt es una versión de pago y fácil de usar de Veracrypt.

Le da acceso a varios algoritmos y a una gran cantidad de opciones para conseguir una encriptación completa del disco. Admite la creación de contenedores de cifrado y unidades del sistema.

Además, puede implementar un arranque con contraseña.

BestCrypt es una herramienta de cifrado multiplataforma y viene con una prueba gratuita de 21 días.

Alternativas comerciales a BitLocker

Se trata de soluciones preparadas para empresas basadas en licencias por volumen.

ESET

El cifrado de disco completo de ESET (ahora parte de ESET Protect Elite) es excelente para la gestión remota. Le ofrece flexibilidad con soluciones de cifrado locales y en la nube.

Permite salvaguardar discos duros, unidades portátiles, correos electrónicos, etc., con el cifrado AES de 256 bits estándar del sector.

Además, le permite cifrar archivos individuales mediante el cifrado a nivel de archivo (FLE).

Puede comprobarlo con la demostración interactiva o con una prueba gratuita de 30 días para probarlo en su totalidad.

Symantec

Symantec, de Broadcom, es otro de los principales proveedores de servicios de cifrado de nivel empresarial. Este cifrado de disco completo es compatible con TPM, lo que garantiza el estado sin manipulaciones de los dispositivos institucionales.

Además, obtendrá comprobaciones previas al arranque, correo electrónico y cifrado de discos extraíbles.

Symantec le ayuda a configurar el inicio de sesión único y también puede proteger las aplicaciones basadas en la nube. Es compatible con tarjetas inteligentes y dispone de varios métodos de recuperación si el usuario olvida el código de acceso.

Además, Symantec incluye cifrado a nivel de archivo, un monitor de archivos confidenciales y varias funciones más que lo convierten en una solución de cifrado de extremo a extremo irresistible.

ZENworks

ZENworks de Microfocus es la forma más sencilla de manejar el cifrado AES-256 en cualquier organización.

Admite una autenticación opcional previa al arranque con nombre de usuario y contraseña o una tarjeta inteligente con PIN. ZENworks cuenta con una gestión centralizada de claves para ayudar a los usuarios atascados en los inicios de sesión.

Puede elaborar políticas de cifrado para los dispositivos e imponerlas a través de una conexión web HTTP estándar.

Por último, puede aprovechar su versión de prueba gratuita y sin tarjeta de crédito para comprobarlo de primera mano.

FDE vs FLE

A veces no merece la pena cifrar un disco entero. En esos casos, lo más sensato es proteger un archivo específico dando lugar al Cifrado a Nivel de Archivo o Cifrado Basado en Archivo (FBE).

El FLE es más común y a menudo lo utilizamos sin reconocer su presencia.

Por ejemplo, las conversaciones de WhatsApp están cifradas de extremo a extremo. Del mismo modo, los correos electrónicos enviados a través de Proton mail también se cifran automáticamente y sólo el destinatario puede acceder a su contenido.

De forma similar, se puede proteger un archivo con FLE con herramientas como AxCrypt o FolderLock.

Una clara ventaja de FBE sobre FDE es que todos los archivos pueden tener claves de cifrado diferentes. Ergo, si uno se ve comprometido, los demás permanecerán a salvo.

Sin embargo, esto conlleva la molestia adicional de gestionar dichas claves.

Conclusión

El cifrado de disco completo es crucial cuando se pierde un dispositivo que contiene información confidencial.

Aunque todos los usuarios tienen a bordo algunos datos cruciales, son las empresas las que necesitan el cifrado de disco más que nadie.

Personalmente, BitLocker es la mejor herramienta de cifrado para los usuarios de Windows. VeraCrypt es otra opción para quien pueda soportar una interfaz anticuada.

Y las organizaciones no deberían fiarse del veredicto de nadie, sino hacer las pruebas para elegir la mejor para su caso de uso. Lo único que un empresario debería evitar son los bloqueos de proveedores.

PD: Eche un vistazo a nuestro software de encriptación vs autenticación para repasar los conceptos básicos.