Es interesante observar quién inicia los ciberataques contra quién en directo, en todo el mundo. Miles de sitios web son pirateados cada día debido a archivos vulnerables, plugins y errores de configuración en los servidores.

Si es propietario o administrador de un sitio web, puede realizar un escaneado de seguridad de su sitio para comprobar las vulnerabilidades y el malware.

Volviendo al artículo, si está interesado en ver los ataques que se producen en todo el mundo, los siguientes mapas le hipnotizarán.

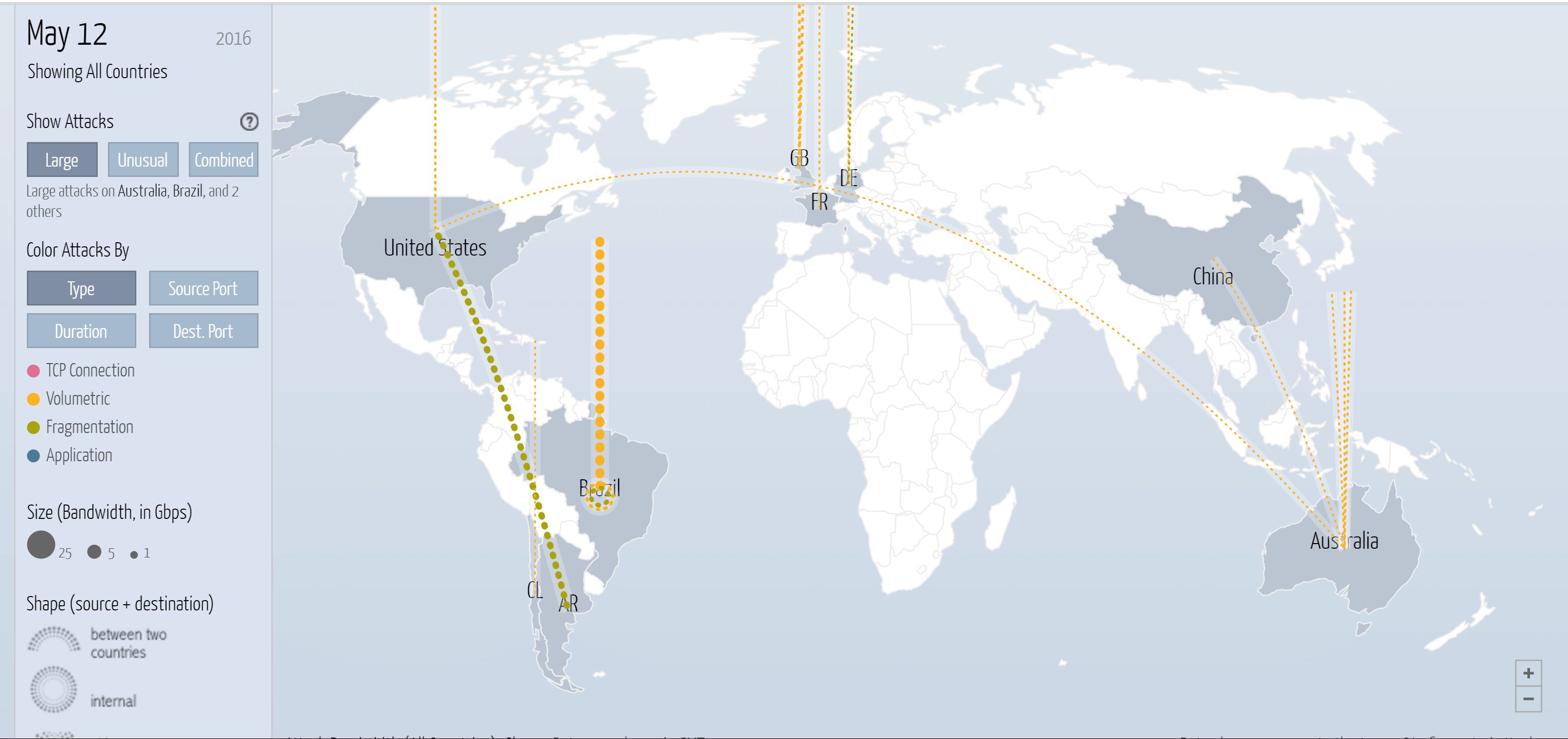

Mapa de ataques digitales

Observe los ataques DDoS diarios en todo el mundo con Digital Attack Map. Puede filtrar el mapa con múltiples opciones

Por tamaño de los ataques

- Grandes

- Inusual

- Combinados

Por tipo de ataque

- Conexión TCP (llenando conexiones)

- Volumétrico (comiendo ancho de banda)

- Fragmentación (trozos de paquetes)

- Aplicación

- Número de puerto de origen y destino

- Duración

El DDoS es peligroso para su negocio en línea; puede derribar su presencia en línea y dañar su reputación y sus finanzas. Si usted es propietario de un negocio o administrador de una web, entonces puede considerar proteger sus activos en línea de DDoS utilizando servicios como SUCURI u otros, como los mencionados aquí.

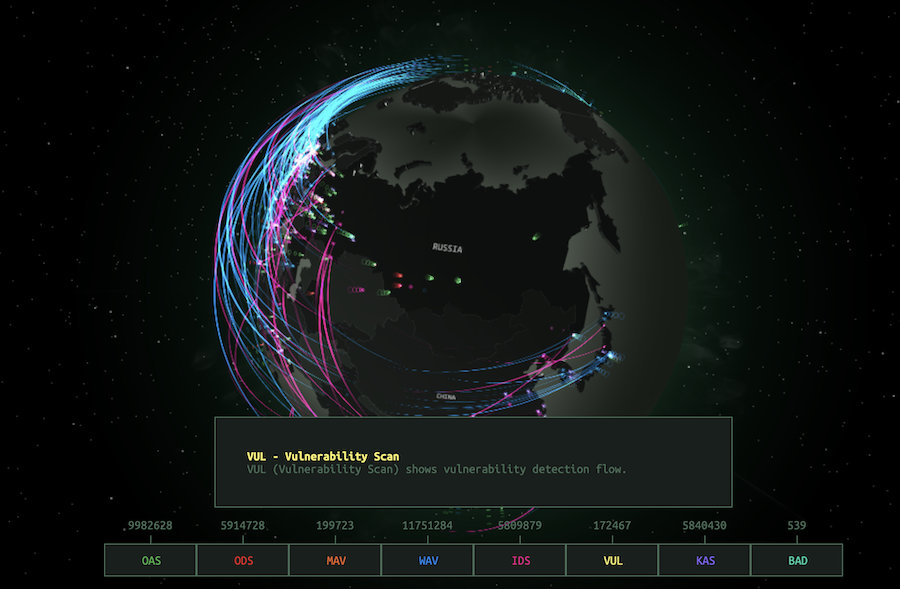

Kaspersky

El mapa de ciberamenazas en tiempo real de Kaspersky le muestra los ataques en tiempo real detectados por sus distintos sistemas fuente.

- Acceso al escáner

- Escáner a petición

- Antivirus Web

- Antivirus de correo

- Sistema de detección de intrusiones

- Exploración de vulnerabilidades

- Antispam Kaspersky

- Detección de actividad de botnets

Puede disponer de los datos en formato de tabla en la página de estadísticas.

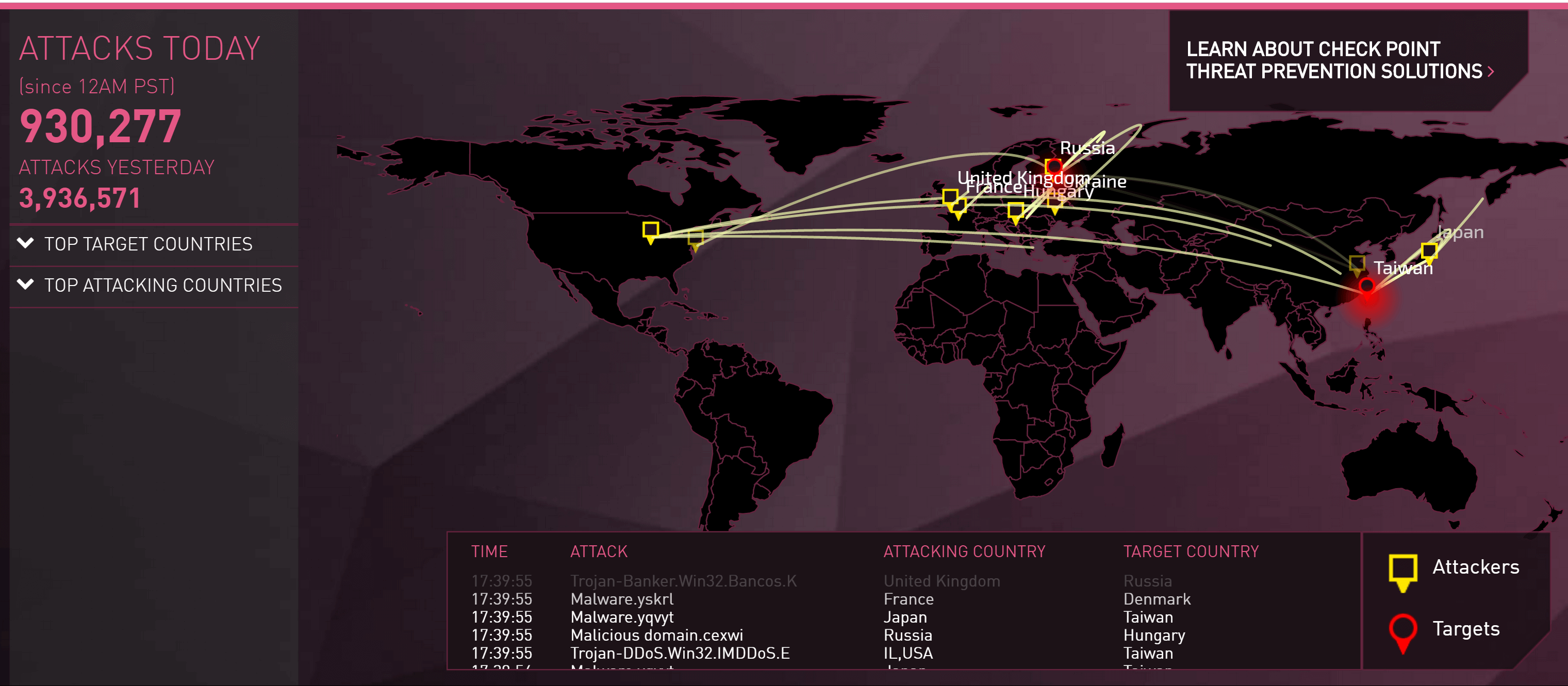

Nube de amenazas

Threat Cloud de Check Point muestra los datos de ataques de hoy y de ayer. También ofrece una opción para ver los principales países objetivo y de origen.

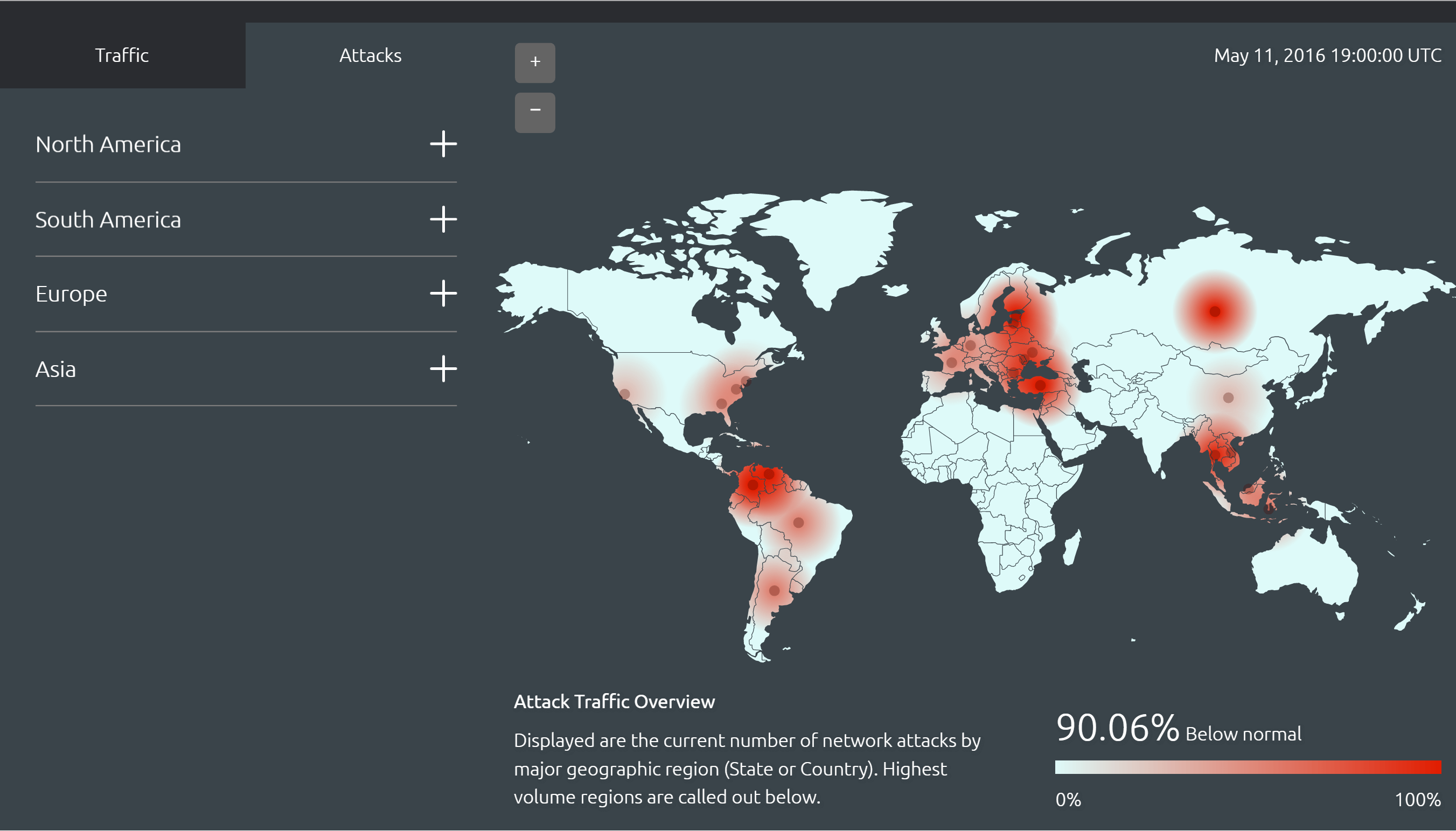

AKAMAI

El monitor web en tiempo real de AKAMAI muestra una visión general del tráfico de red y de ataque, que puede filtrar por regiones.

Threatbutt

El mapa de atribución de ataques por Internet de Threatbutt es muy sencillo.

Usted consigue ver los detalles vivos del ataque como el software se está utilizando para atacar con los detalles de la fuente y del destino.

FortiGuard

Panorama de inteligencia de amenazas en tiempo real por FortiGuard.

Los datos proceden de más de 2 millones de productos Fortinet en todo el mundo. Obtiene una vista resumida del ataque con la ubicación de la fuente y la gravedad.

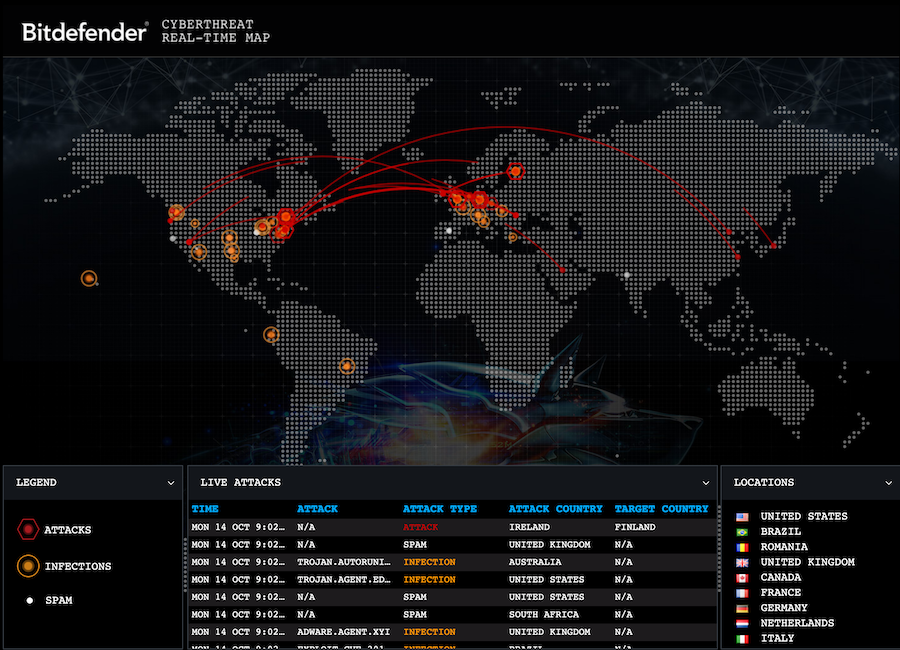

Bitdefender

Existen tres tipos principales de ataques visualizados en el mapa de ciberamenazas de Bitdefender.

- Spam

- Infección

- Ataque

Bitdefender es líder en la venta de productos de seguridad para hogares y empresas.

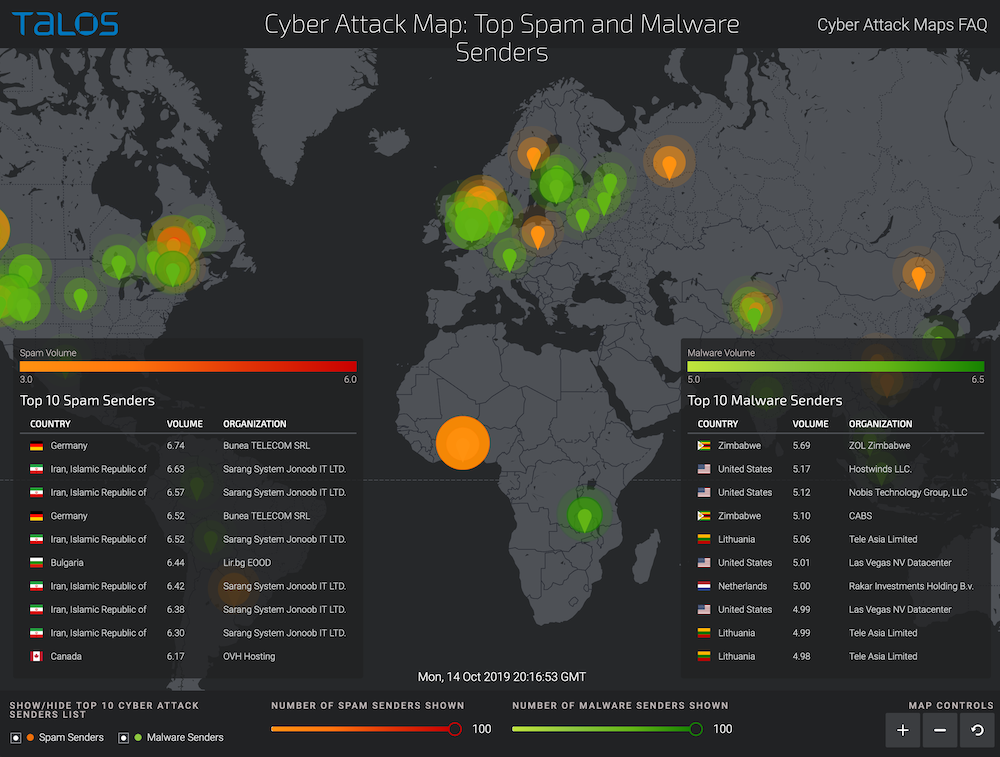

Talos

Talos, una empresa de Cisco, dispone de un mapa de ciberataques que muestra los principales remitentes de spam y malware.

Los datos proceden de Cisco y de fuentes de terceros de todo el mundo. Puede ver los 10 principales remitentes de malware y spam con los detalles de volumen y país.

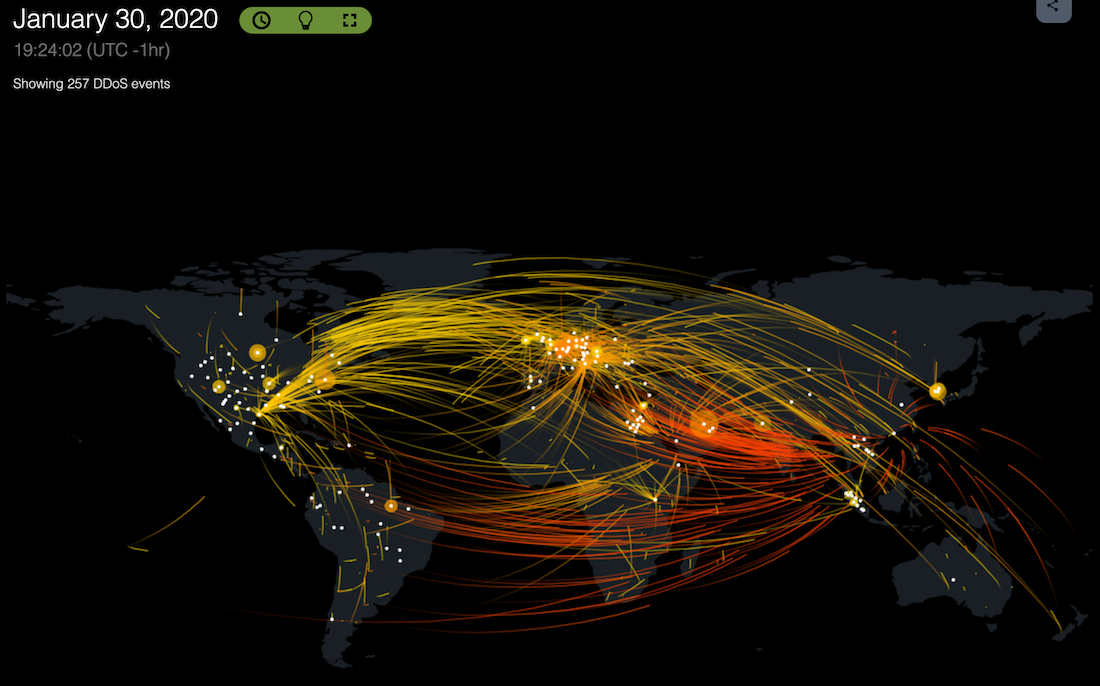

Netscout

Cyber Threat Horizon de Netscout.

Eventos DDoS en tiempo real en todo el mundo. Puede filtrar los datos por ancho de banda, origen, destino, tipo de evento (UDP, IPv4, amplificación DNS) y categorías de evento (amplificación, volumétrico, conexión TCP). Netscout también publica un resumen global de DDoS

¿Le ha gustado el mapa de ataques en tiempo real? Es una locura. ¿A que sí?