Cada 39 segundos se produce un ataque de piratas informáticos en algún lugar del planeta

Es una buena idea tener contraseñas enviadas por SMS a su teléfono, pero las nuevas claves y aplicaciones pueden hacer que el procedimiento sea mucho más fácil y seguro.

Parece una locura, ¿verdad? En el mundo actual, es típico leer historias de usuarios cuyas cuentas han sido pirateadas. La seguridad en línea se ha convertido en una prioridad absoluta. Una sola capa de protección no es suficiente cuando se trata de ciberseguridad. Aunque una contraseña compleja proteja bien sus datos, aún puede ser descifrada.

Lea también: Lista de comprobación de ciberseguridad para pequeñas y medianas empresas

Cuando utilice aplicaciones de redes sociales o programas informáticos populares, es posible que desee activar funciones de seguridad adicionales, como la autenticación de dos factores, que también suele denominarse autenticación multifactor o AMF.

La autenticación de dos factores (2FA) añade una segunda capa de seguridad, proporcionándole aún más protección contra las amenazas en línea.

Las aplicaciones de autenticación pueden ser la mejor opción de seguridad para proteger nuestro procedimiento de inicio de sesión. Sin embargo, tenga en cuenta que no todas las aplicaciones autenticadoras son capaces de ofrecer el servicio más seguro. Sólo unas pocas apps han sido reconocidas oficialmente por este servicio, y he recopilado una lista de ellas para usted. Si desea saber más sobre estas apps y utilizarlas, busque los detalles de cada una a continuación.

Nota: Si desea saber más sobre la 2FA, cómo funciona y los tipos de 2FA, desplácese hasta el final de la lista para obtener más información.

YubiKey

Llámelo el raro, pero YubiKey de Yubico es el estándar de oro para la autenticación de dos factores.

Se trata de una llave física que proporciona la máxima seguridad. Aún así, también puede utilizarla con la aplicación autenticadora YubiKey si una plataforma específica no admite la autenticación por hardware.

Yubico tiene muchos productos, y explicar cada uno de ellos está fuera del alcance de esta lista. Por ello, nos centraremos en su serie 5, la más reciente, en el momento de escribir estas líneas.

Estas llaves con clasificación IP68 no necesitan pilas para funcionar y están sólidamente construidas para durar mucho tiempo.

La configuración es sencilla y la llave funciona a la perfección con aplicaciones populares como Gmail y Facebook. Estas llaves son compatibles con protocolos como FIDO2, U2F, OTP, Smart Card, etc.

YubiKey viene en varios tamaños y formas y se adapta a la mayoría de los dispositivos modernos.

Aunque las versiones estándar son súper seguras, también vienen modelos con certificación FIPS, que puede conseguir pagando una fracción más.

LastPass

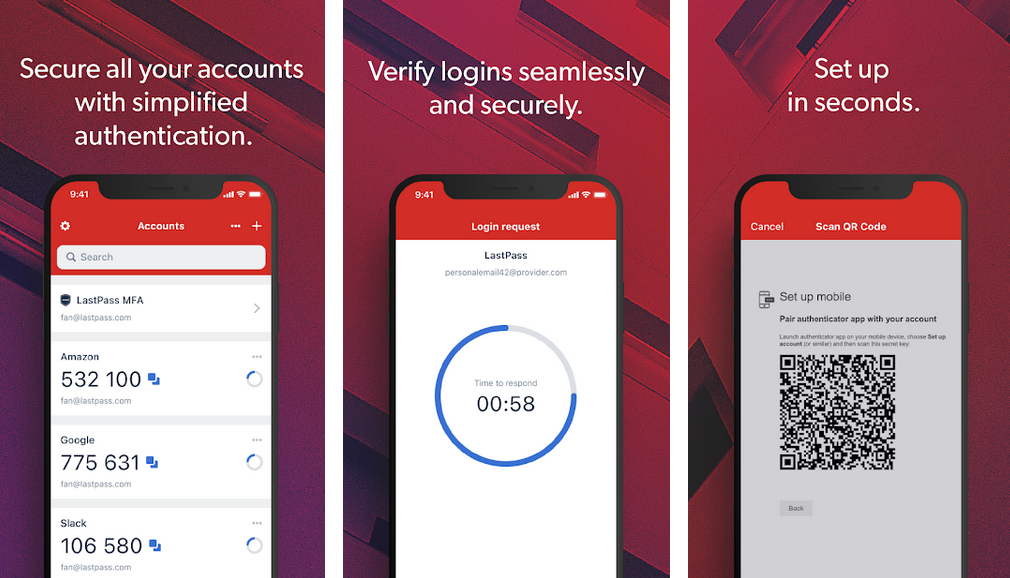

LastPass Authenticator no forma parte de los populares gestores de contraseñas personales. En su lugar, es una aplicación autenticadora independiente que funciona tanto en dispositivos Android como iOS. Este programa ofrece la autenticación de dos factores más segura que existe. También puede utilizar este programa para proteger un número ilimitado de cuentas.

Instalar y activar esta app le resultará sencillo si ya dispone de una cuenta LastPass. Dispone de varias funciones, entre las que se incluyen

- Notificación push con un solo toque

- Compatible con smartwatch

- Copia de seguridad en la nube

Esta aplicación se puede descargar para Android, iOS y Windows.

Google Autenticator

El programa de autenticación de dos factores más popular es Google Authenticator. Se trata de una aplicación que se instala en su teléfono móvil y le proporciona un código de autenticación en tiempo real que cambia cada 30 segundos. Google lo sugiere para todas sus cuentas de Google. Sin embargo, se puede utilizar para una variedad de otros sitios web. La compatibilidad con Wear OS, un tema oscuro y la compatibilidad sin conexión son algunas de las características adicionales.

Google Authenticator incluye varias características como:

Es completamente gratuito, limpio, funcional y cuenta con una gran base de usuarios. En última instancia, podrá añadir numerosas cuentas a esta aplicación. Está disponible para Android e iOS.

También está disponible como extensión de Chrome.

Microsoft Authenticator

Microsoft Authenticator, una herramienta de autenticación fiable creada por Microsoft Corporation, puede proporcionar la seguridad 2FA más excelente. Es la opción más adecuada, ya que proporciona tanto seguridad como comodidad. Microsoft Authenticator garantiza una gran seguridad verificando la validez de su dispositivo y de su red, así como proporcionando TOTPs.

Además, la bonita y bien diseñada interfaz de usuario de la aplicación facilita su uso. Puede descargar esta aplicación para Android e iOS.

Authy

Uno de los programas de autenticación de dos factores más fiables es Authy. Funciona del mismo modo que las versiones de Google y Microsoft. Usted obtiene códigos de él, que utiliza para verificar su inicio de sesión. Funciona muy bien. El programa incluye compatibilidad sin conexión, sincronización de dispositivos y compatibilidad con los sitios web y tipos de cuenta más destacados.

Si no desea utilizar las aplicaciones de Google o Microsoft, ésta es una alternativa decente. Authy es eficaz en lo que hace y tiene algunas características interesantes y extremadamente útiles.

- Protección por contraseña

- Copia de seguridad en la nube

- Sincronización multidispositivo

También es completamente gratuita, sin compras in-app ni anuncios. Puede descargarla para Android e iOS.

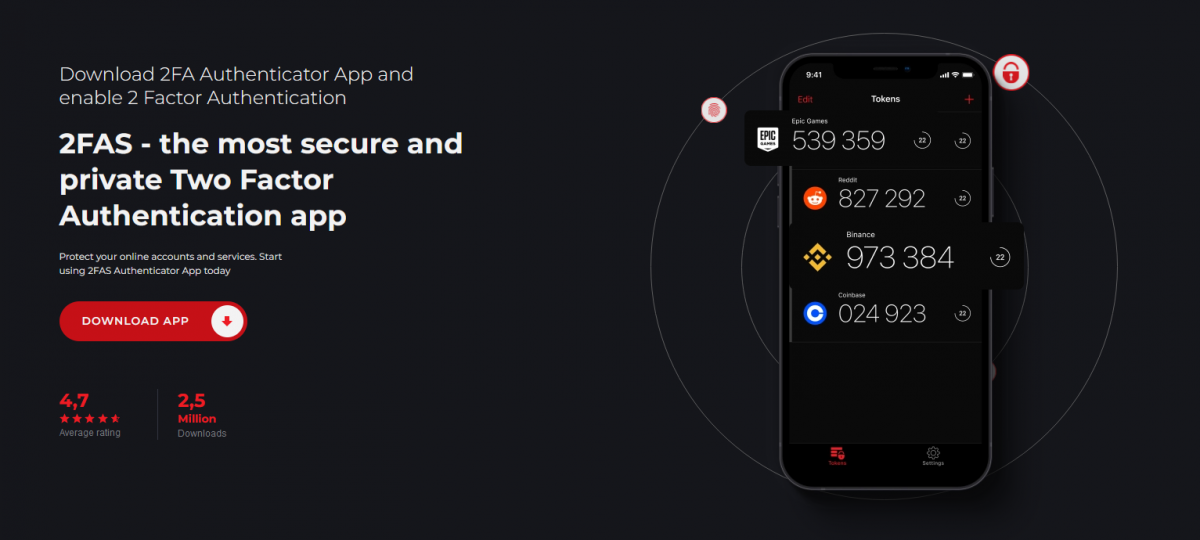

2FA Authenticator

2FA Authenticator (2FAS) es una excelente opción si desea un software de autenticación elegante. Para la autenticación TOTP de seis dígitos, esta es una gran aplicación. Esta aplicación ofrece funciones como la autenticación basada en códigos QR y otras que hacen que el inicio de sesión sea más fácil y seguro. Le permite evitar por completo el problema de una introducción errónea involuntaria y le ahorra tiempo. Además, esta robusta herramienta de autenticación es compatible con más de 500 sitios web sociales y de otro tipo.

Su sencillez limita en cierta medida las modificaciones, pero aun así su rendimiento es admirable. Se puede descargar para iOS y Android.

Duo Mobile

Las aplicaciones de autenticación más potentes para dispositivos Android nos han llegado de la mano de Duo Security LLC. Duo Mobile está diseñada para mantener su inicio de sesión seguro y protegido. Viene con un servicio de autenticación de dos factores que puede utilizar con cualquier aplicación o sitio web. Este programa también le notificará cuando se esté utilizando. Una vez que haya comprobado el mensaje, puede estar seguro de que su próximo inicio de sesión será seguro.

Podrá utilizar esta aplicación para gestionar prácticamente todos los aspectos de la autenticación 2FA. Puede descargarla para Android e iOS.

Autenticador Aegis

Aegis no es la aplicación de autenticación de 2 factores más conocida, pero es decente. Tiene mucho en común con andOTP, pero además añade algunas otras funciones. Por ejemplo, puede bloquear la aplicación y sólo permitir el acceso tras introducir un PIN, una contraseña o una huella dactilar. Es notable contar con ese grado extra de seguridad. El programa admite los métodos de autenticación HOTP y TOTP, y funciona con la mayoría de los sitios web.

Por último, puede hacer una copia de seguridad de su cuenta y exportarla a un nuevo dispositivo si recibe uno, así como puede importarla desde Authy y andOTP. La aplicación es igualmente gratuita y de código abierto. Si desea ver el código, puede hacerlo aquí. Puede descargar Aegis para Android desde Google Play.

Aunque ya ha visto las mejores aplicaciones 2FA que puede utilizar hoy en día, es posible que no las haya utilizado en el pasado. Por eso, estoy aquí para aliviar su preocupación contándole más sobre qué es la 2FA y cómo funciona.

¿Qué es la autenticación de dos factores?

La autenticación de dos factores, a menudo conocida como verificación en dos pasos, es una función de seguridad que protege sus cuentas en línea añadiendo una capa adicional de seguridad.

En lugar de utilizar un solo factor para verificar su identidad, como una contraseña, utiliza dos: su contraseña y una contraseña de un solo uso (OTP) que se le envía por SMS o correo electrónico.

Veamos un ejemplo para ayudarle a entenderlo. ¿Cuáles son los requisitos para acceder a su cuenta de correo electrónico?

- Su ID de correo electrónico

- Su contraseña

Esto se conoce como verificación en un solo paso. Todo lo que tenemos que hacer es introducir las credenciales e iniciar sesión. Pero, ¿se da cuenta de lo peligroso que puede ser este proceso? Cualquiera puede hacerse con su dirección de correo electrónico. De hecho, los piratas informáticos pueden acceder a su cuenta si su contraseña no es lo suficientemente segura (¡Si es «123456», corre un peligro considerable!)

Como resultado, se creó el 2FA. Aunque alguien tenga su correo electrónico y su contraseña, no podrá acceder a sus cuentas. el 2FA añade una segunda capa de seguridad al exigirle que presente un conjunto de credenciales a las que sólo usted, el usuario legítimo, tiene acceso. De este modo, las personas no autorizadas no podrán acceder a sus datos confidenciales.

Muchos sitios web y servicios famosos permiten ahora la autenticación de dos factores para garantizar un inicio de sesión seguro. Pero, ¿cómo funciona exactamente?

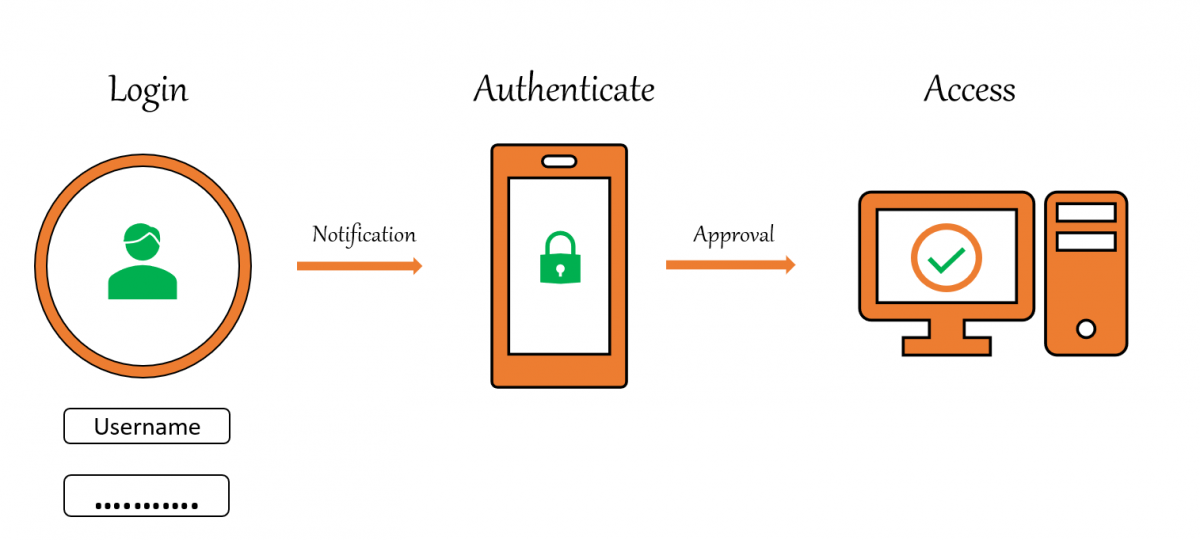

¿Cómo funciona la 2FA?

Los distintos métodos 2FA emplean otros procesos, pero todos comparten un flujo de trabajo estándar.

Una operación 2FA suele ser así:

- El usuario introduce sus credenciales de inicio de sesión para acceder al sitio web o servicio.

- Un servidor de autenticación verifica la contraseña y, si es correcta, el usuario está cualificado para el segundo factor.

- El servidor de autenticación proporciona al dispositivo de segundo factor del usuario un código único.

- Al confirmar la autenticación adicional, el usuario valida su identidad.

Aunque los procesos subyacentes de la autenticación multifactor son fundamentalmente los mismos en todos los proveedores, hay muchas formas distintas de aplicarla, y no todos los enfoques son iguales. Veamos los distintos tipos de 2FA.

Tipos de autenticación de dos factores

Echemos un vistazo a cómo los sitios web y las aplicaciones más populares están implementando la 2FA en la actualidad.

- 2FA basado en correo electrónico

- 2FA basado en SMS

- 2FA basado en voz

- 2FA basado en token de software/TOTP

- 2FA basado en biométrica

- Como notificación push

- 2FA basado en token de hardware

Diferentes empresas y servicios están utilizando los tipos de autenticación anteriores para proporcionar una capa adicional de seguridad a sus clientes y usuarios.

Nota importante

NO elimine ni borre ninguna cuenta de redes sociales de la aplicación 2FA directamente. Podría quedar bloqueada para el resto de su vida.

Para desactivar la verificación en dos pasos, vaya primero a la configuración de seguridad o privacidad de ese servicio y desactívela desde allí. Después, puede eliminar esa cuenta de estas aplicaciones de autenticación de dos factores o desinstalarlas por completo.

Para terminar 👩🏫

La verificación en dos pasos es necesaria para mantener a salvo sus cuentas, conversaciones, archivos y datos. Incluso si le roban o piratean su nombre de usuario y contraseña, la autenticación en dos pasos protegerá su cuenta siempre que el atacante no tenga acceso físico a su teléfono. Se configura en menos de dos minutos y añade seguridad. Es algo que utilizo en todas mis cuentas.