Les scanners de vulnérabilité web aident à détecter les failles de sécurité avant tout le monde grâce à un scanner web basé sur le cloud.

Cyberattacks are increasing and are projected to cost businesses $6 trillion by 2025 due to cybercrime globally.

Cybersecurity Ventures (Cybercrime Magazine)

L’avantage est que vous pouvez gérer ce risque en utilisant l’infrastructure, les outils et les compétences appropriés.

Les scanners de vulnérabilité web suivants sont basés sur le cloud, vous n’avez donc pas besoin d’installer de logiciel sur votre serveur. En outre, j’ai expliqué à la fin de ce billet pourquoi les scanners de vulnérabilités web sont indispensables aujourd’hui.

J’ai listé ci-dessous les meilleurs scanners de vulnérabilité Web que j’ai trouvés afin de vous faire gagner du temps dans vos recherches !

Intruder

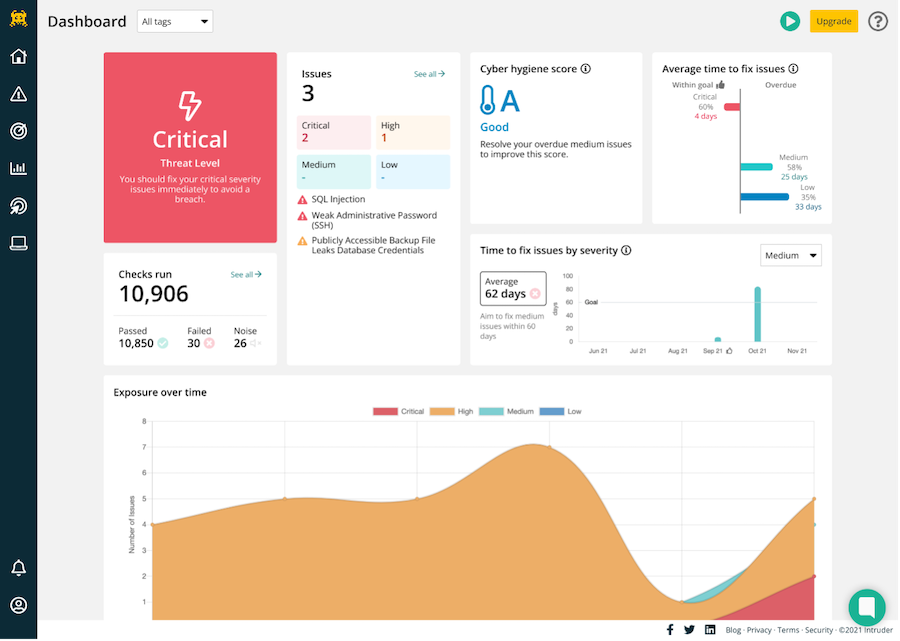

Intruder est un puissant scanner de vulnérabilité qui vous aidera à découvrir les nombreuses faiblesses qui se cachent dans vos applications web et dans l’infrastructure sous-jacente.

Utilisé par plus de 1 500 entreprises dans le monde, Intruder aide ses développeurs et ses équipes techniques à construire et à maintenir des produits sécurisés en détectant continuellement les vulnérabilités au fur et à mesure qu’elles sont introduites. Cela signifie qu’il examine vos serveurs accessibles au public et en privé, vos systèmes en nuage et tous les dispositifs d’extrémité pour s’assurer qu’aucune zone n’est oubliée.

Son scanner DAST (dynamic application security testing) couvre toutes les vérifications cruciales des applications web, telles que :

- Exécution de code à distance

- Injection de commande OS

- Injection SQL

- XSS

- Top 10 de l’OWASP

- Top 25 du CWE/SANS

Et pour vous aider à agir rapidement sur ses renseignements, Intruder est facilement intégré à tous les principaux outils, y compris Jira, Slack, Microsoft Teams et Zapier pour assurer un flux d’informations transparent à vos équipes de remédiation. Intruder s’intègre également à tous les principaux producteurs de services cloud : AWS, Google Cloud et Azure.

Il existe même une option permettant d’aller plus loin avec des tests de pénétration continus via Intruder Vanguard. Soutenus par les meilleurs experts en sécurité d’Intruder, ils garderont un œil constant sur vos applications web afin d’identifier les problèmes plus complexes qui ne peuvent être détectés par les scanners.

Vous pouvez essayer Intruder gratuitement pendant 30 jours.

Astra Pentest

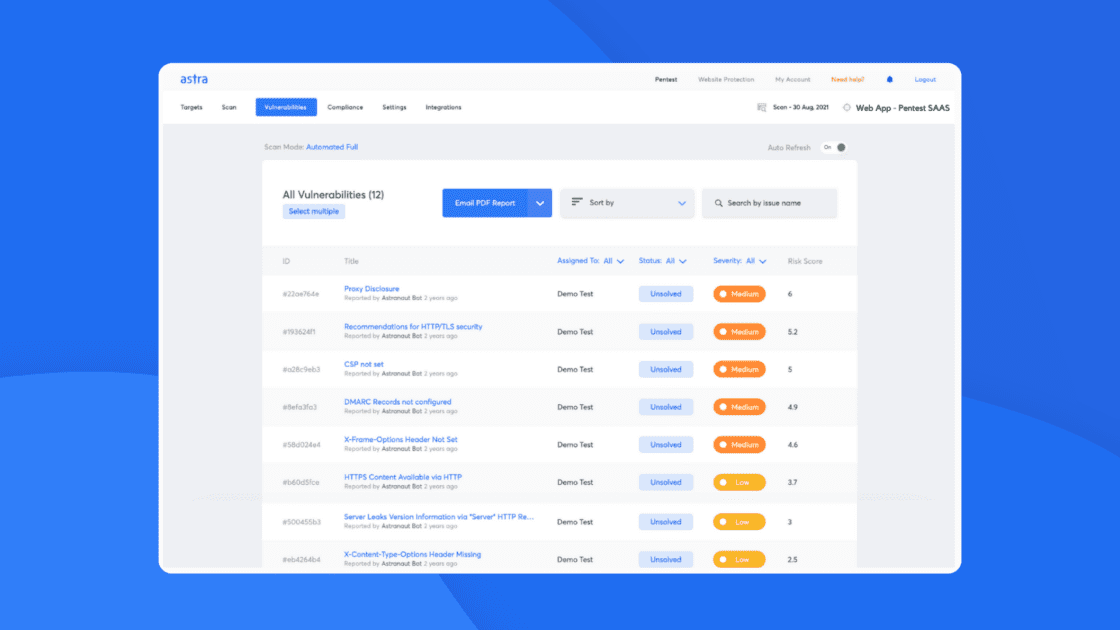

Astra Pentest est une plateforme de pentest complète qui offre un scanner de vulnérabilité intelligent qui analyse les zones de l’application web derrière l’écran de connexion, une fonctionnalité qui devient cruciale pour les applications SaaS.

En plus d’un scanner de vulnérabilités qui émule le comportement des pirates, Astra propose également des tests de pénétration approfondis réalisés par des experts en sécurité et des fonctionnalités de gestion des vulnérabilités.

Le scanner de vulnérabilité analyse les zones de connexion, s’intègre à CI/CD et est doté d’une intégration poussée avec Slack, ce qui le rend idéal pour les applications SaaS où les tableaux de bord personnalisés jouent un rôle clé.

Qu’il s’agisse d’applications statiques, dynamiques, de portails, animées, d’e-commerce ou de systèmes de gestion de contenu, Astra Pentest offre une analyse et une gestion approfondies des vulnérabilités pour toutes ces applications.

Principales caractéristiques de la suite complète Pentest d’Astra pour les entreprises de toute taille :

- 8000 tests de sécurité par un scanner de vulnérabilités intelligent qui émule le comportement des hackers

- Tests OWASP Top 10 et SANS 25

- Pentest approfondi par des experts en sécurité

- Scans vérifiés pour garantir l’absence de faux positifs

- Respect des méthodologies de test du NIST et de l’OWASP

- Gestion du pentesting automatisé et manuel

- Analyse automatisée des vulnérabilités grâce à la fonction “scan behind login”.

- Créez des rapports de gestion et des rapports consolidés pour plusieurs cibles en cliquant sur un bouton

- Fonctionnalité de planification de l’analyse garantissant une analyse continue de votre application

- Intégration profonde avec Slack pour gérer les vulnérabilités dans Slack

- Tableau de bord convivial pour les ingénieurs et les développeurs.

- Collaboration contextuelle pour la correction des bogues entre vos développeurs et l’équipe de sécurité.

- Cas de test de sécurité qui aident à la conformité SOC2, GDPR, HIPAA, PCI-DSS, et ISO 27001.

- Un certificat de pentest vérifiable publiquement après chaque pentest réussi, gagne la confiance des clients et des partenaires.

Si vous êtes à la recherche d’une plateforme de pentest qui facilite les pentests et assure une sécurité continue, Astra est la solution idéale pour vous.

HostedScan Security

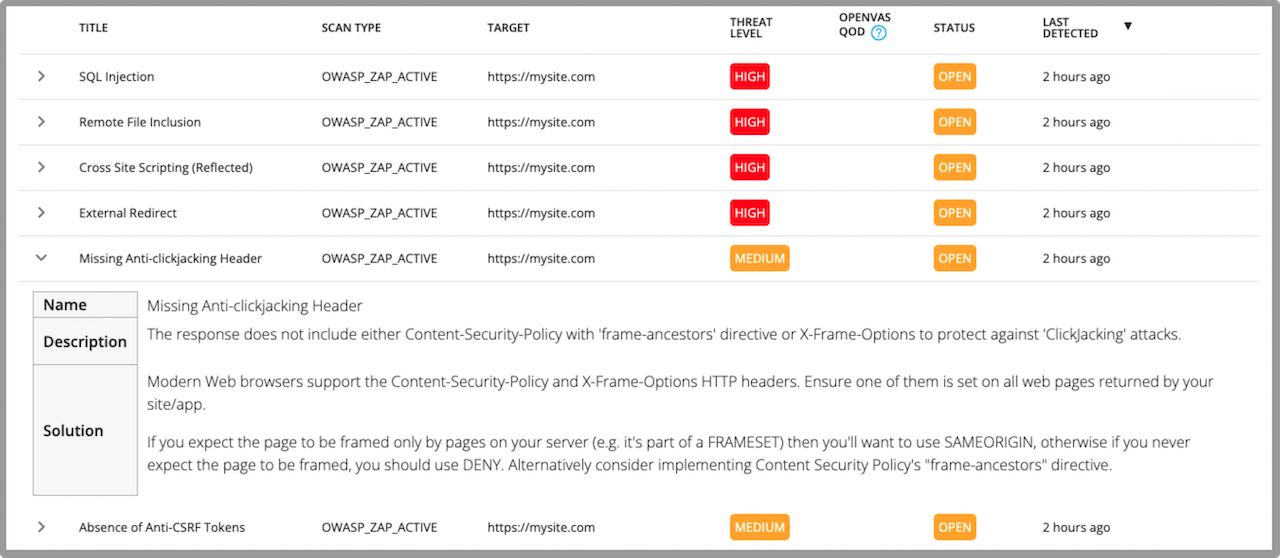

HostedScan Security fournit un ensemble complet d’analyses de vulnérabilité pour les applications web. Les analyses sont réalisées de manière transparente par des scanners de vulnérabilité open-source standard.

Ceux-ci incluent OpenVAS, OWASP ZAP, Nmap TCP & UDP, SSYLze, et d’autres, qui ensemble fournissent une suite complète d’outils pour analyser vos réseaux, serveurs et sites web pour les risques de sécurité. Alors que de nombreuses autres sociétés vendent des analyses propriétaires de qualité inconnue, HostedScan Security fait confiance à la connaissance collective de la communauté open-source pour établir la norme.

L’analyse des vulnérabilités n’est utile que lorsqu’elle fournit des informations exploitables qui sont suffisamment claires et simples pour que votre équipe puisse les exécuter. HostedScan Security collecte tous les résultats des scanners, les nettoie et les normalise pour vous, et fournit des rapports, des tableaux de bord, des API, des webhooks, des graphiques et des notifications par courrier électronique. Les scans peuvent être exécutés en continu, à la demande ou selon votre calendrier. Exportez les données dans une grande variété de formats, notamment PDF, HTML, JSON et XML.

Il est facile de commencer avec HostedScan Security. Ils proposent un plan Free Forever ou une mise à niveau vers un plan supérieur à des prix abordables.

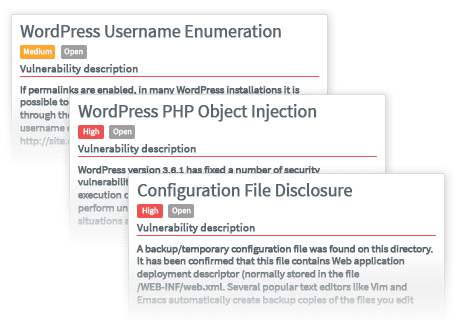

Invicti

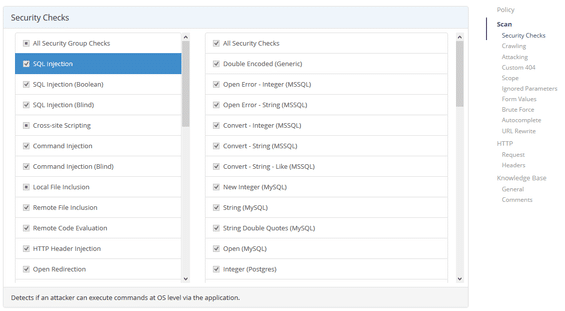

Invicti couvre un grand nombre de contrôles de sécurité, y compris :

- Code source/base de données/trace de la pile/divulgation interne de l’IP

- Injection SQL

- XSS, DOM XSS

- Commande/commande aveugle/cadre/code à distance/injection

- Inclusion de fichiers locaux

- Redirection ouverte

- Porte dérobée sur le web

- Identifiant faible

Si votre site web est protégé par un mot de passe, alors vous devez spécifier l’URL, l’identifiant et Invicti fera automatiquement le nécessaire pour exécuter le scan.

Invicti est conçu pour les entreprises, ce qui signifie que vous pouvez analyser des milliers de sites web simultanément. Invicti dispose également d’une version bureau pour Windows.

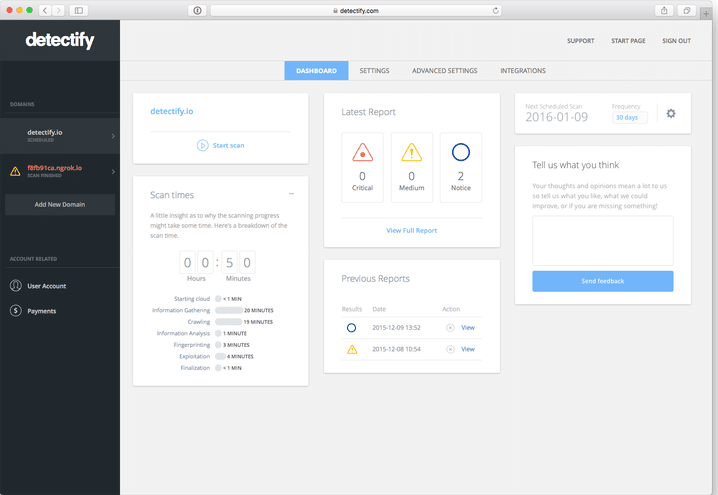

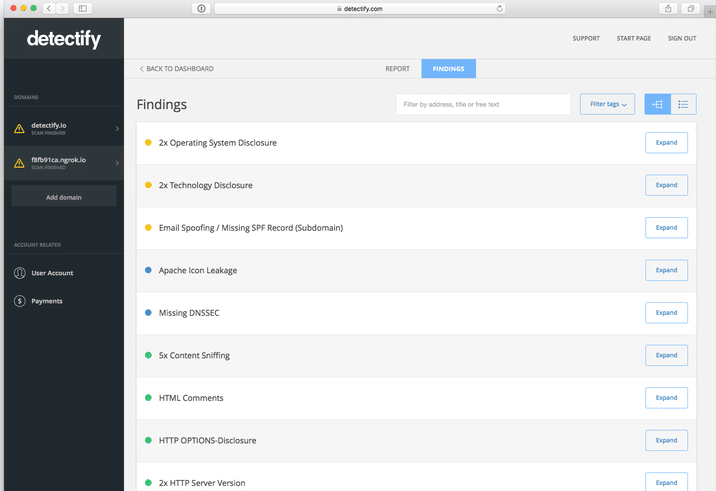

Detectify

Detectify vérifie votre site web pour plus de 500 vulnérabilités, y compris le top 10 de l’OWASP. Vous pouvez intégrer Detectify dans votre environnement de non-production afin de connaître et de corriger les éléments à risque avant de passer en production.

Detectify est utilisé par des milliers d’entreprises dont Trello, King, Trust Pilot, Book My Show, Pipedrive, etc.

Vous pouvez effectuer un nombre illimité de tests à la demande ou programmer régulièrement l’analyse de votre site web. Après l’analyse, vous pouvez exporter le rapport sous forme de résumé ou de rapport complet, et vous avez également la possibilité d’intégrer les éléments suivants.

- Slack, Pager Duty, Hip Chat – recevez des notifications instantanément.

- Trello – obtenez des résultats sur le tableau Trello.

- JIRA – créez une question chaque fois qu’un problème est détecté

- API – intégrez votre API

- Zapier – Automatisez le flux de travail grâce à l’intégration de Zapier

Tous les résultats sont listés dans le tableau de bord, ce qui vous permet de creuser jusqu’à l’élément de risque et de prendre les mesures nécessaires.

Detectify offre une sécurité CMS pour WordPress, Joomla, Drupal, et Magento, ainsi que la détection des vulnérabilités web courantes. Cela signifie que les risques spécifiques aux CMS sont couverts.

Allez-y et trouvez les risques de sécurité avant les pirates. Vous pouvez commencer par un essai gratuit de 14 jours.

Acunetix

Acunetix propose un scanner de sécurité sur site à exécuter à partir de Windows ainsi qu’un scanner basé sur le cloud. Acunetix explore et scanne votre site web à la recherche de plus de 3 000 vulnérabilités sur presque tous les types de sites web.

Acunetix utilise un crawler et un scanner rapides et multithreads, de sorte que vos opérations web ne sont pas interrompues pendant le scan.

Si vous utilisez WordPress, Acunetix dispose d’une fonction d’analyse unique qui vérifie la présence de plus de 1200 plugins et leur mauvaise configuration.

Acunetix analyse le code et la configuration du site web au cours d’une analyse et signale la vulnérabilité dans le rapport avec des informations exploitables.

Qualys

Qualys est l’une des plateformes de sécurité les plus traditionnelles qui ne se contente pas d’analyser les sites web, mais propose des suites de solutions telles que

- Détection de logiciels malveillants

- Protection contre les menaces

- Surveillance continue

- Gestion des vulnérabilités

- conformité à la politique de l’entreprise (cPCI)

- Pare-feu d’application web

- Vue des actifs

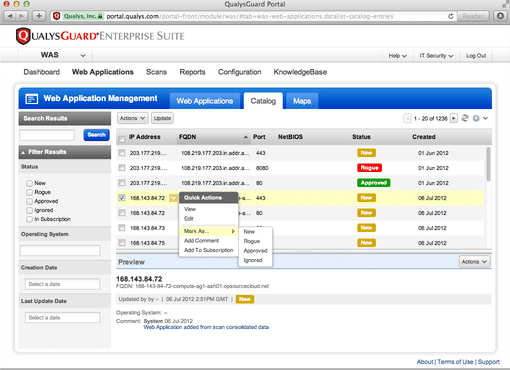

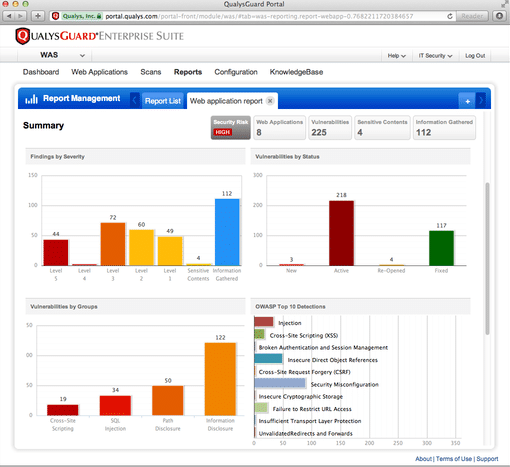

Cependant, cet article se concentrera uniquement sur le Web Application Scanning (WAS).

Qualys WAS est une solution d’analyse de bout en bout qui permet de détecter les vulnérabilités et les mauvaises configurations des sites web. Vous pouvez automatiser l’analyse et recevoir une notification chaque fois qu’un risque est détecté.

Vous pouvez tirer parti de la fonction d’analyse dynamique en profondeur qui vous permet de spécifier la plage d’adresses IP du réseau et de laisser Qualys découvrir les actifs Web.

Toutes les vulnérabilités ne sont pas critiques ou à haut risque, vous pouvez donc les classer par ordre de gravité et prendre des mesures en conséquence.

Vous pouvez vous inscrire pour un essai afin d’explorer les WAS de Qualys.

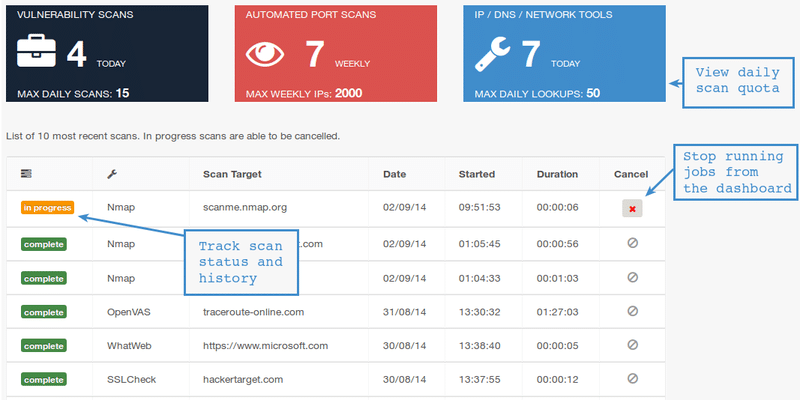

Hacker Target

Hacker Target est différent de la liste ci-dessus. Il héberge un scanner de vulnérabilités open-source et vous propose de lancer un scan de votre site web.

Ils disposent de 12 scanners différents, que vous pouvez utiliser dans le cadre d’un plan d’adhésion simple. Cela semble parfait si vous voulez utiliser un scanner open-source mais que vous ne voulez pas l’héberger vous-même.

Pour trouver une vulnérabilité, l’outil suivant serait utile.

- Nikto – vérifie votre site web pour plus de 5000 vulnérabilités et mauvaises configurations, qui pourraient vous exposer au risque.

- SSL Injection Test – test utilisant l’outil SQL map contre une requête HTTP GET.

- WhatWeb Scan – pour prendre l’empreinte du serveur web et des autres technologies utilisées pour construire l’application web.

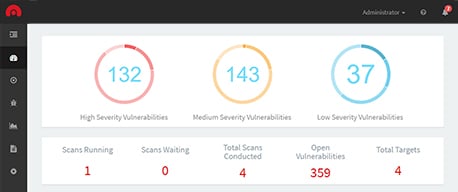

Tenable.io

Tenable.io est une solution de gestion des vulnérabilités basée sur le cloud qui vous aide à établir des priorités entre plusieurs problèmes de sécurité en prédisant le problème à traiter en premier.

Il fournit un tableau de bord intuitif qui unifie tous vos actifs et vulnérabilités et vous donne une vue d’ensemble de ce qui se passe dans le système.

Il aide les utilisateurs d’AWS à sécuriser tous leurs actifs sans avoir à recourir à de multiples scanners et agents de réseau. Il offre une visibilité unifiée de votre surface d’attaque grâce à une surveillance continue et vous aide à réagir rapidement aux problèmes de sécurité.

Indusface

Indusface est un système de détection des risques entièrement géré et conçu pour les développeurs. Ses analyses automatisées et ses tests manuels garantissent que toutes les vulnérabilités de la logique d’entreprise et tous les logiciels malveillants sont détectés à temps, avant même qu’ils ne soient classés publiquement comme des logiciels malveillants connus.

Il garantit un système d’alerte zéro faux positif, assurant que le temps des développeurs est utilisé de manière productive et que des corrections sont apportées avant que les vulnérabilités du système ne soient exploitées par des pirates.

Il s’agit d’une solution entièrement distante et basée sur l’informatique en nuage, qui n’implique aucun téléchargement de logiciel ni aucun contrôle de version. Il peut détecter les logiciels malveillants connus et inconnus sur un site web. Il est hébergé et fourni par un centre de données sécurisé certifié SAS 70 Type 2 et fournit une protection complète pour les sites web et les applications qui nécessitent une sécurité élevée, comme ceux qui impliquent les données financières de nombreux clients.

Indusface a une liste de clients impressionnante qui comprend des banques et des institutions financières de premier plan dans le monde entier.

Maintenant que nous avons vu les meilleurs scanners de vulnérabilité web, il est temps de comprendre pourquoi ils sont cruciaux.

Pourquoi les scanners de vulnérabilité Web sont cruciaux

Des milliers d’entreprises en ligne sont confrontées à des cyberattaques en temps réel, et certains des plus grands piratages/attaques ont eu lieu dans le passé.

- L’attaque DDoS de Dyn a provoqué l’arrêt de nombreux sites web, dont Netflix, SoundCloud, Spotify, Twitter, PayPal, Reddit, etc.

- Piratage de Dropbox :des millions de comptes d’utilisateurs ont été compromis

- Yahoo – violation de données

- Ransomware – nombreuses attaques de ransomware

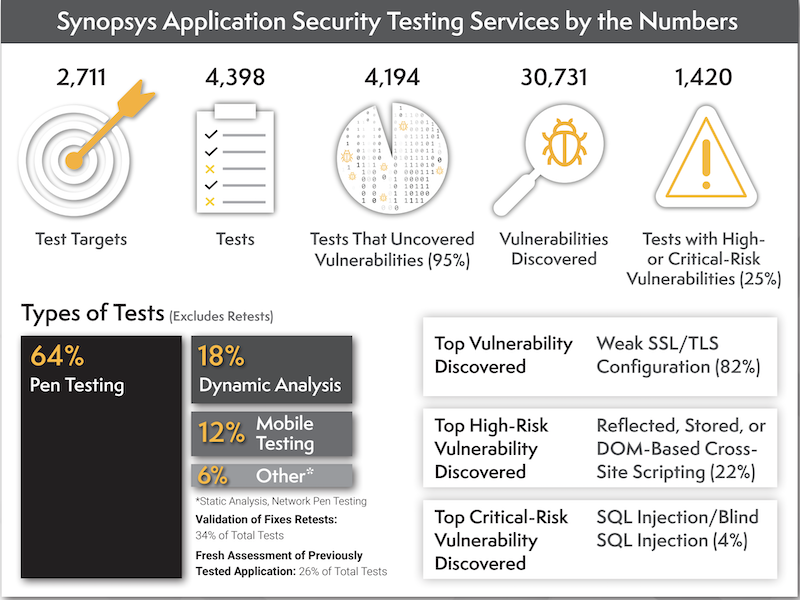

Un rapport de Synopsys révèle que 95 % des applications testées présentent des vulnérabilités et que 22 % d’entre elles présentent au moins une vulnérabilité critique ou élevée.

Les pirates utilisent de multiples techniques pour attaquer les applications web, vous devez donc utiliser le scanner, qui détecte un nombre important de vulnérabilités.

Et pour une sécurité continue, vous devez scanner votre site web régulièrement, afin de connaître les premières faiblesses. Il est donc essentiel d’investir dans un outil qui contribue à protéger la sécurité de votre site web.

Conclusion

Les SaaS (Software-As-A-Service) mentionnés ci-dessus s’intègrent à vos applications web pour détecter les vulnérabilités et assurer une sécurité continue. Ils sont essentiels à toute entreprise en ligne, vous devez donc les corriger avant que quelqu’un ne tire parti de ces points faibles pour les pirater.

Si vous utilisez WordPress, Joomla, Magento, Drupal ou tout autre CMS de blog, vous pouvez être intéressé par la protection de votre site web contre les menaces en ligne en utilisant des fournisseurs de sécurité basés sur le cloud, tels que – Incapsula, Cloudflare, SUCURI, etc.