Il est intéressant de voir qui lance des cyber-attaques contre qui, en direct, dans le monde entier. Des milliers de sites web sont piratés chaque jour en raison de fichiers vulnérables, de plugins et d’une mauvaise configuration des serveurs.

Si vous êtes propriétaire ou administrateur d’un site web, vous pouvez effectuer une analyse de sécurité de votre site afin de détecter les vulnérabilités et les logiciels malveillants.

Pour en revenir à l’article, si vous souhaitez observer les attaques qui se produisent dans le monde entier, les cartes suivantes vous fascineront.

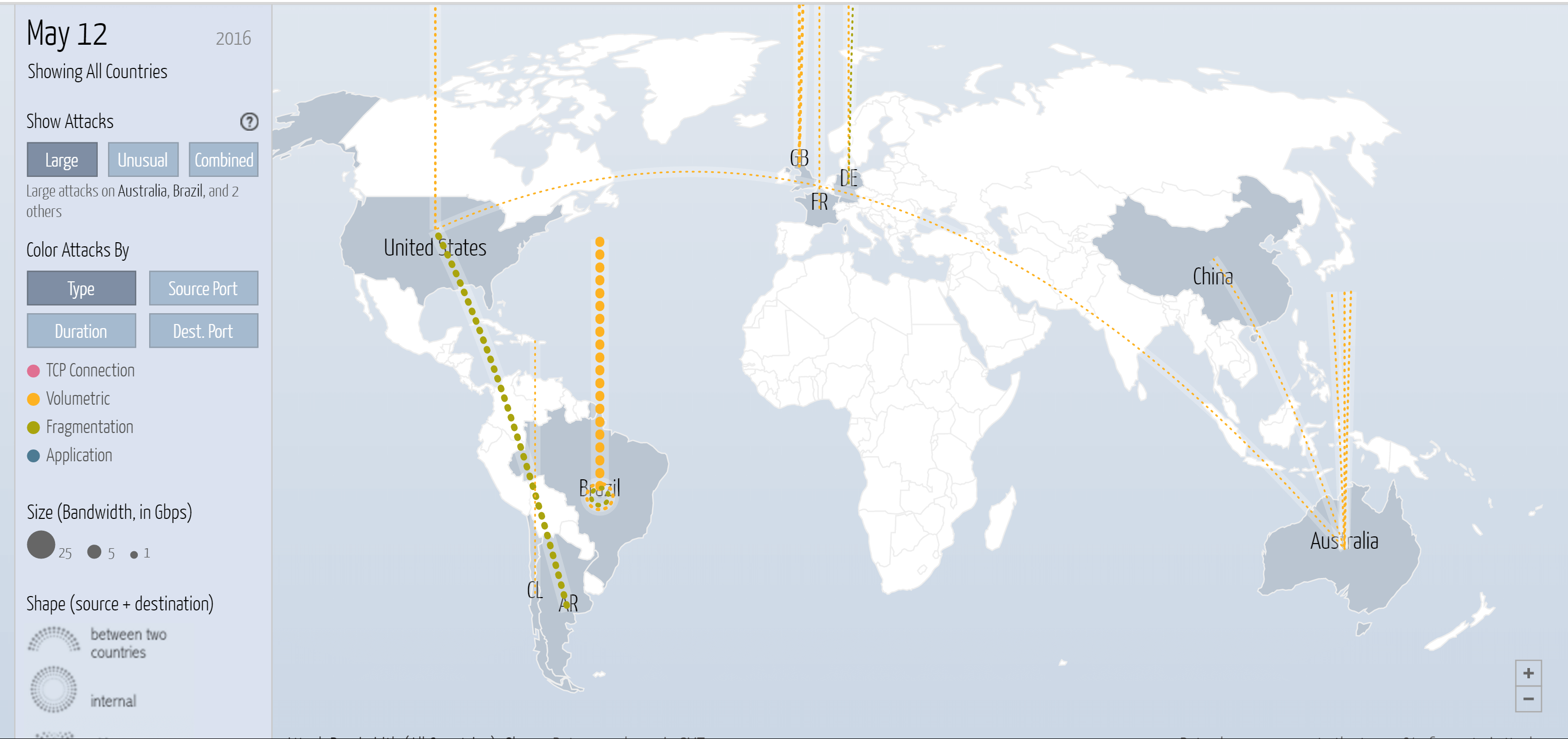

Carte des attaques numériques

Observez les attaques DDoS quotidiennes dans le monde entier grâce à Digital Attack Map. Vous pouvez filtrer la carte à l’aide de plusieurs options.

Par taille d’attaque

- Grandes

- Inhabituelles

- Combinées

Par type d’attaque

- Connexion TCP (remplissage de connexions)

- Volumétrique (consommation de la bande passante)

- Fragmentation (morceaux de paquets)

- Application

- Numéro de port source et de destination

- Durée

Le DDoS est dangereux pour votre activité en ligne ; il peut mettre à mal votre présence en ligne et nuire à votre réputation et à vos finances. Si vous êtes propriétaire d’une entreprise ou administrateur de site web, vous pouvez envisager de protéger vos actifs en ligne contre les attaques DDoS en utilisant des services tels que SUCURI ou d’autres, comme indiqué ici.

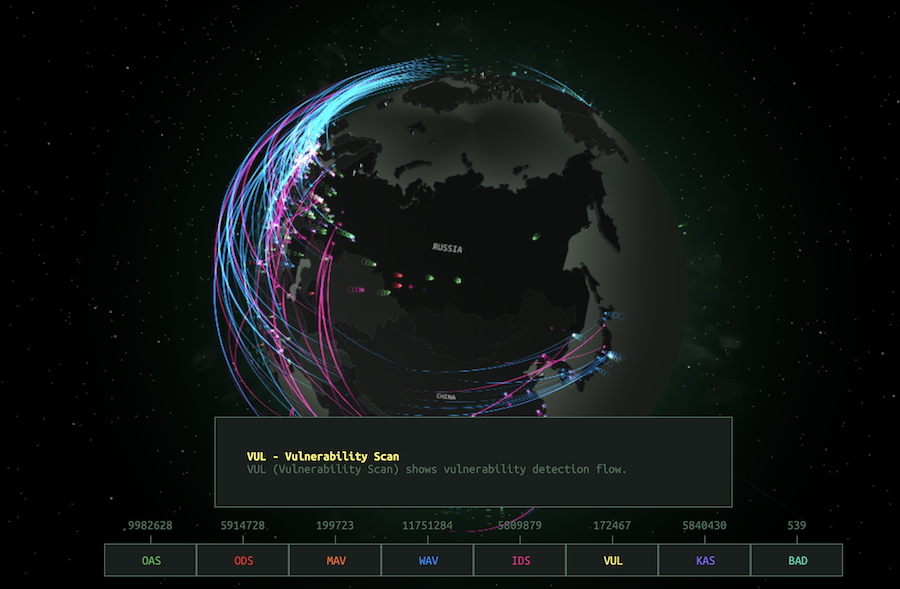

Kaspersky

La carte des cybermenaces en temps réel de Kaspersky vous montre les attaques en temps réel détectées par leurs différents systèmes sources.

- Accès au scanner en ligne

- Scanner à la demande

- Anti-virus Web

- Anti-virus de messagerie

- Système de détection d’intrusion

- Analyse de vulnérabilité

- Kaspersky Anti-spam

- Détection de l’activité des botnets

Vous pouvez consulter les données sous forme de tableau dans la page des statistiques.

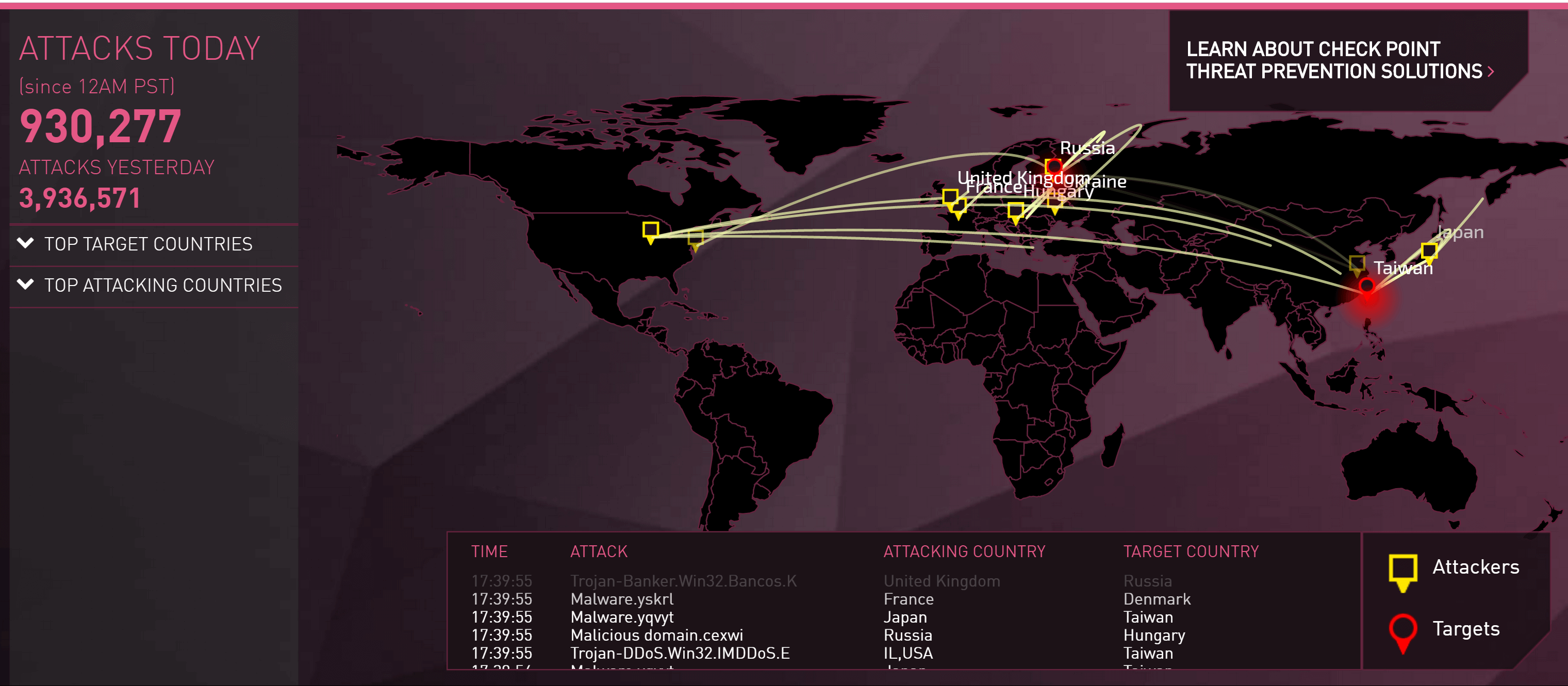

Nuage de menaces

Threat Cloud de Check Point affiche les données d’attaques d’aujourd’hui et d’hier. Il offre également la possibilité d’afficher les principaux pays cibles et sources.

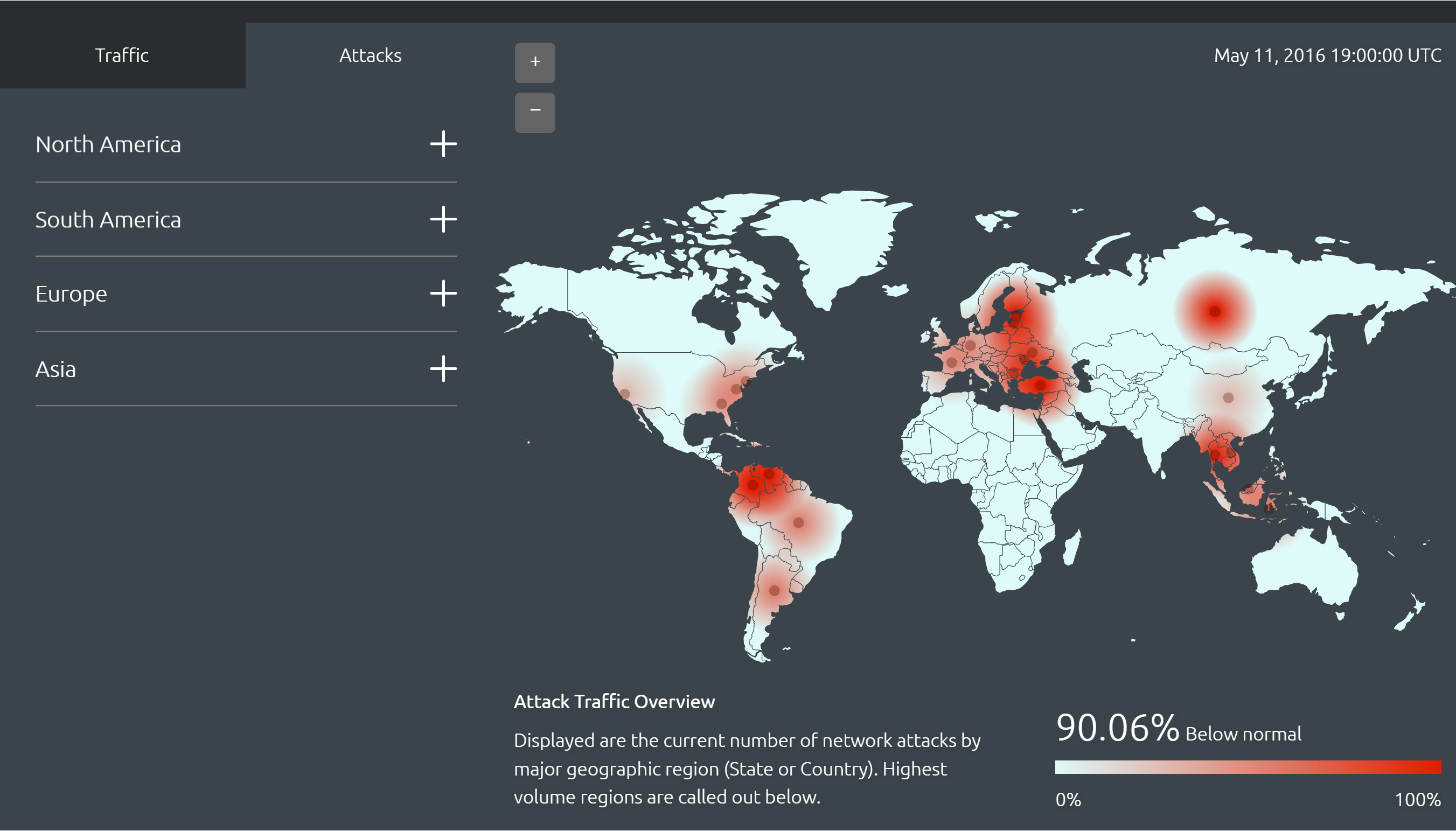

AKAMAI

Le moniteur web en temps réel d’AKAMAI présente une vue d’ensemble du réseau et du trafic d’attaque, que vous pouvez filtrer par région.

Threatbutt

La carte d’attribution des attaques Internet de Threatbutt est très simple.

Vous pouvez voir les détails de l’attaque en direct, comme le logiciel utilisé pour l’attaque avec les détails de la source et de la destination.

FortiGuard

Paysage de renseignements sur les menaces en temps réel par FortiGuard.

Les données proviennent de plus de 2 millions de produits Fortinet dans le monde. Vous obtenez un résumé de l’attaque avec l’emplacement de la source et la gravité.

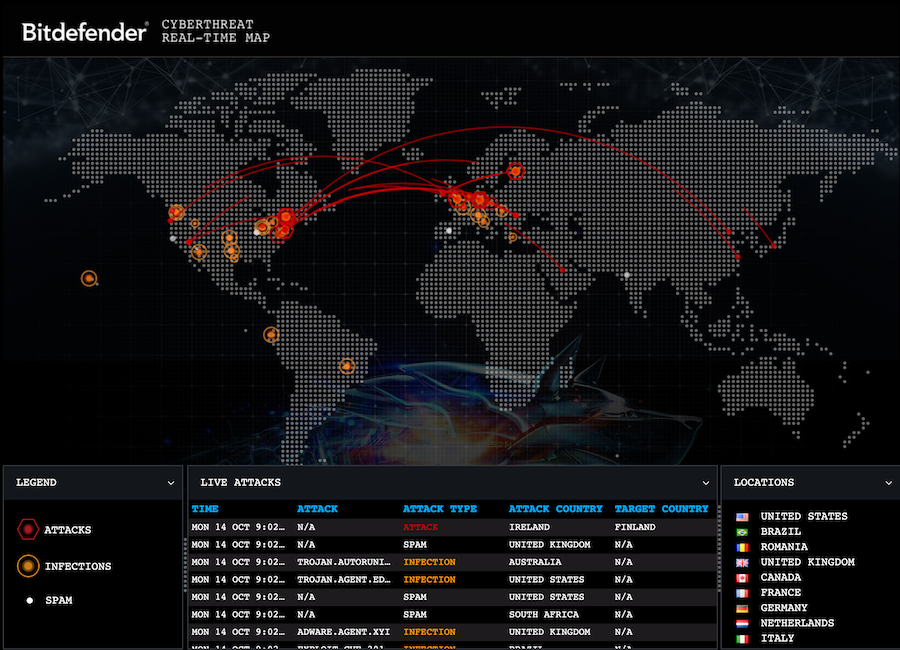

Bitdefender

La carte des cybermenaces de Bitdefender présente trois grands types d’attaques.

- Le spam

- Infection

- Attaque

Bitdefender est un leader dans la vente de produits de sécurité pour les particuliers et les entreprises.

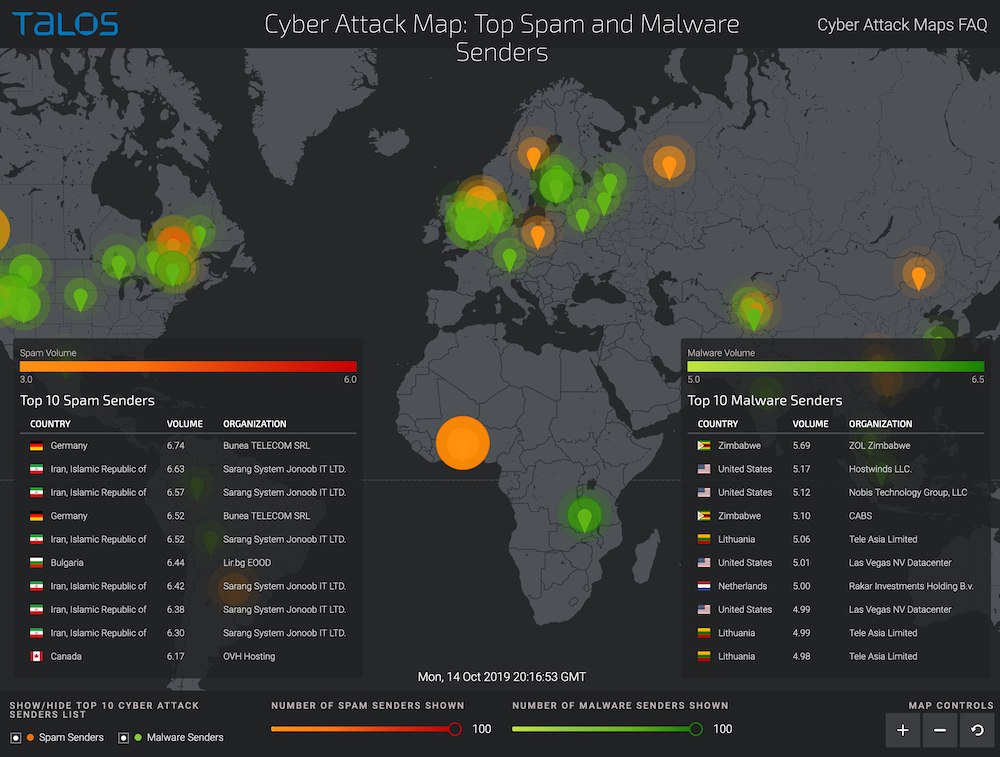

Talos

Talos, une société de Cisco, propose une carte des cyberattaques qui montre les principaux expéditeurs de spam et de logiciels malveillants.

Les données sont collectées par Cisco et par des tiers dans le monde entier. Vous pouvez voir les 10 principaux expéditeurs de logiciels malveillants et de spam avec le volume et les détails par pays.

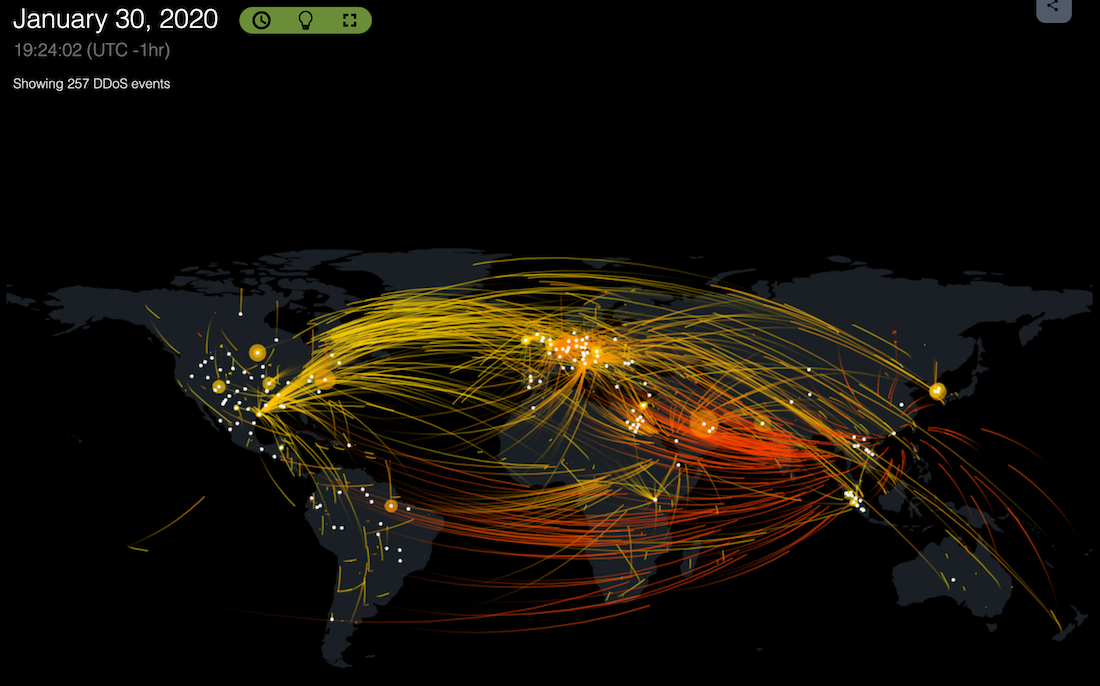

Netscout

Cyber Threat Horizon de Netscout.

Événements DDoS en temps réel dans le monde entier. Vous pouvez filtrer les données par bande passante, source, destination, type d’événement (UDP, IPv4, amplification DNS) et catégories d’événements (amplification, volumétrique, connexion TCP). Netscout publie également un résumé global des attaques DDoS

Vous avez aimé la carte des attaques en temps réel ? C’est fou. N’est-ce pas ?