Les bannissements d’adresses IP sont fréquents, et voici quelques méthodes pour les éviter.

Que vous ayez fait quoi que ce soit de suspect ou non, vous pouvez ou avez peut-être déjà été confronté à des bannissements d’adresses IP.

En fait, l’interdiction d’IP est une fonction pratique proposée par de nombreux produits de sécurité numérique. Par exemple, vous pouvez utiliser Cloudflare pour bannir des pays entiers, ce que font souvent les webmasters.

Si tout cela vous semble étrange, vous devez d’abord savoir ce qu’est une adresse IP. Ces adresses s’apparentent aux adresses du monde réel. Cependant, les adresses IP sont destinées au paysage numérique, c’est-à-dire à l’internet.

Chaque appareil connecté à l’internet possède une adresse IP qu’il utilise pour “parler” à d’autres appareils.

Ainsi, lorsque votre ordinateur tente de se connecter à mon site web, qui contient une liste d’adresses IP interdites, dont la vôtre, vous voyez apparaître un avertissement du type “Votre IP a été interdite” ou “Accès refusé”, etc.

Vous pouvez également voir ce type d’avertissement si votre fournisseur d’accès à Internet a interdit une ressource spécifique que vous essayez de visiter.

Pourquoi mon IP est-elle bannie ?

Il y a plusieurs raisons à cela, outre le fait qu’un webmestre bannisse innocemment des IP ou que votre FAI agisse conformément aux directives (ou aux pressions) des autorités locales.

Abus

Chaque site web que nous utilisons comporte des termes spécifiques que la plupart d’entre nous ne prennent jamais le temps de consulter. Dans la plupart des cas, il s’agit d’un comportement normal de l’utilisateur, qui ne fait l’objet d’aucun examen.

Toutefois, cela devient un problème lorsqu’un utilisateur tente de l’exploiter ou qu’il a des intentions malveillantes.

Par exemple, un utilisateur est généralement frappé d’une interdiction d’IP s’il tente d’obtenir un accès non autorisé à la console d’administration d’un site web.

En outre, il se peut que vous créiez plus de comptes d’utilisateurs avec la même adresse IP que ne l’autorise la politique d’utilisation équitable du site web.

Il ne s’agit là que de quelques exemples, et il peut y en avoir d’innombrables autres où vous vous êtes écarté du comportement normal de l’utilisateur, ce qui a entraîné de telles interdictions.

Piratages et IP partagées

Dans certains cas, un acteur mal intentionné peut utiliser votre adresse IP pour des activités illicites. Cela peut résulter d’un piratage, et il se peut que des logiciels malveillants actifs fassent tout le sale boulot sur votre appareil.

Dans ce cas, votre ordinateur peut envoyer du spam ou toute autre chose basée sur le logiciel malveillant hébergé. Ces activités mettent en évidence votre adresse IP à l’autre bout, ce qui entraîne une interdiction d’IP.

En outre, la plupart des utilisateurs ont des adresses IP partagées attribuées par les FAI, et nous pouvons également être bannis à cause des actions de quelqu’un d’autre.

Public cible et sécurité

Une pizzeria en ligne desservant la ville de New York n’a aucune raison d’autoriser des personnes du Pakistan ou d’ailleurs. Chaque internaute consomme des ressources, et si le propriétaire du site web n’en retire aucun retour sur investissement, il n’est pas financièrement rentable de laisser entrer un tel public.

En outre, certains pays sont connus pour leurs cyberattaques contre des sites web basés dans leurs pays rivaux.

Cela permet donc aux webmasters d’optimiser la consommation de ressources et de protéger leurs projets contre les attaques.

Maintenant que nous connaissons les raisons des interdictions d’accès à la propriété intellectuelle, parlons des remèdes.

Lutter contre les interdictions d’accès à la propriété intellectuelle

Si les interdictions d’IP sont faciles à mettre en œuvre, elles ne sont pas infaillibles. Il existe de nombreux moyens de les contourner, comme nous le verrons ci-dessous.

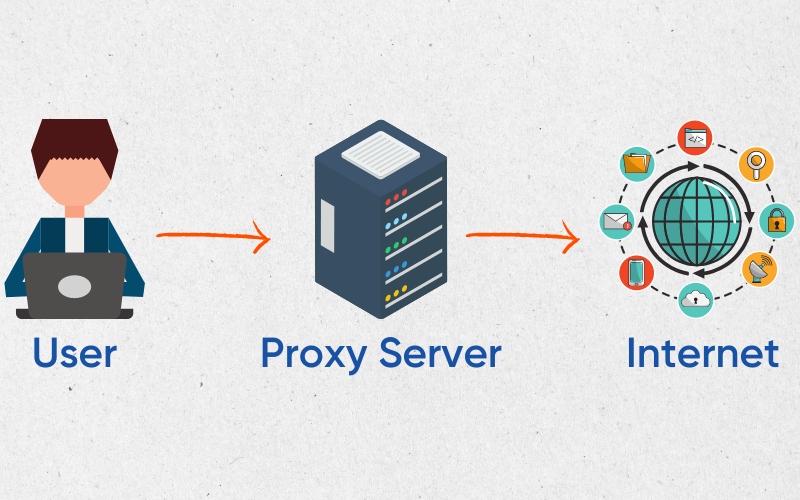

Proxy

Un proxy web permet d’usurper votre adresse IP. Il suffit généralement de quelques clics pour diffuser une identité différente au reste de l’internet.

Un serveur proxy achemine le trafic à travers lui-même et agit comme un médiateur entre vous et les autres. Par conséquent, votre activité sur le web est connue avec l’IP du serveur proxy et non avec votre adresse IP réelle et votre emplacement.

La manière la plus simple d’utiliser un proxy est d’utiliser une extension de navigateur. Il existe des proxys gratuits, connus sous le nom de proxys publics, dont l’utilisation est généralement gratuite et limitée en termes de données. Cependant, la plupart des proxys gratuits présentent un risque pour la vie privée et nous vous déconseillons vivement de les utiliser.

LimeProxies est l’un des services proxy que nous recommandons. Il dispose de plusieurs serveurs situés en Europe, en Amérique et en Asie. De plus, vous pouvez tester gratuitement leur service pendant trois jours pour voir s’il vous convient.

VPN

Vous pouvez considérer les VPN comme des versions privées des proxies. Cependant, un VPN ne se contente pas d’usurper votre géolocalisation, il crypte également le transfert de données. Une autre différence majeure est qu’un proxy ne couvre qu’une application (comme un navigateur), alors qu’un VPN s’occupe d’un appareil entier.

En d’autres termes, un VPN couvre les navigateurs, les applications installées et chaque requête sortante.

En outre, la plupart des VPN sont dotés de fonctions conviviales telles que le tunnelage fractionné, qui vous permet d’autoriser des applications spécifiques à sortir du tunnel de cryptage.

De nombreux autres aspects avancés font des VPN la coqueluche des chercheurs en sécurité. Il n’en reste pas moins que vous risquez d’être confronté à un ralentissement de la vitesse, grâce au cryptage, ce qui est encore plus prononcé avec les VPN de qualité inférieure.

Ce n’est toutefois pas le cas avec un VPN comme NordVPN.

Pour utiliser un VPN, il suffit de télécharger son application et de se connecter à un serveur VPN préféré à l’aide d’un simple bouton. Il existe également des moyens plus techniques d’utiliser un VPN à l’aide des fichiers de configuration fournis, mais cela dépend du système d’exploitation.

En savoir plus : Proxy vs VPN: quelles sont les différences ?

Tor

Tor est un moyen libre et gratuit d’accéder à l’anonymat. Il s’agit d’un projet communautaire géré par des bénévoles, qui servent de relais dans le monde entier. Chaque requête que vous faites passe par trois relais avant d’arriver à sa destination.

Cette opération s’effectue par l’intermédiaire d’un navigateur spécial, le navigateur Tor. Celui-ci est actuellement disponible pour Windows, MacOS, Linux et Android. Le seul inconvénient peut être la vitesse et le fait que certains sites web bloquent complètement le trafic Tor.

Tor est très similaire à l’utilisation d’un proxy, et l’utilisation de ce navigateur ne protège pas le système d’exploitation. Au contraire, l’anonymat est limité au navigateur Tor lui-même.

Nettoyage du DNS

Lesystème de noms de domaine, également connu sous le nom d’annuaire téléphonique de l’internet, permet de faire correspondre les noms de domaine (geekflare.com/fr) aux adresses IP lisibles par les machines (145.42.79.57).

Pour ce faire, nos machines contactent le serveur DNS, ce qui permet au site web de se charger dans le navigateur. Toutefois, cela ne se produit que la première fois, et un appareil conserve des copies locales périodiquement renouvelées des enregistrements DNS afin de réduire la latence.

Mais un changement à la source peut entraîner l’apparition d’avertissements de refus d’accès, résultant d’entrées DNS périmées. Pour ce faire, nous devons purger manuellement le DNS.

Ordinateur en nuage

Il s’agit d’emblée d’une solution coûteuse pour un problème aussi simple. Néanmoins, vous pouvez vous abonner à l’informatique en nuage, qui offre une machine totalement différente à utiliser à distance.

Pour faire simple, un PC en nuage est un ordinateur doté de toutes les ressources standard (CPU, RAM, disque dur, etc.). Et il vous suffit d’une connexion internet et d’un appareil secondaire (PC, smartphone, tablette, etc.) pour utiliser cet ordinateur situé ailleurs.

Chez Shells, ce service est proposé à partir de 5 $ par mois. En règle générale, il s’agit d’un produit avancé dont l’objectif premier est de réduire les coûts d’infrastructure pour les entreprises en phase de démarrage.

Cependant, personne ne vous empêche de les utiliser à titre personnel.

GoLogin est une solution haut de gamme qui n’est pas directement liée aux interdictions d’IP mais à l’anonymat en ligne en général.

Plus précisément, GoLogin permet de gérer plusieurs profils à partir d’un seul navigateur web. Ces profils sont sauvegardés dans le nuage, et vous pouvez jouer avec différents paramètres pour obtenir des empreintes digitales anonymes de navigateur pour une confidentialité robuste sur le web.

En ce qui concerne les interdictions d’IP, vous devez intégrer des proxys dans GoLogin. Vous pouvez utiliser des proxys publics ou acheter des proxys premium directement à partir de leur tableau de bord.

Bien que vous puissiez compter sur GoLogin pour lutter contre les interdictions, ce navigateur est principalement destiné à la navigation privée à 360 degrés. Pour ce faire, il randomise les empreintes digitales des navigateurs, qui sont principalement utilisées pour la publicité ciblée.

Lisez aussi : Navigateurs anti-détection/multilogin à essayer

Contactez l’administrateur

Si rien n’a fonctionné pour vous jusqu’à présent et que vous êtes sûr de ne pas abuser du service, contactez l’administrateur du site web.

Cela risque d’être compliqué car vous ne pouvez pas visiter le site web en premier lieu. Je vous suggère donc de rechercher dans les médias sociaux du site tout profil susceptible d’être lié à un responsable.

Vous pourrez alors expliquer votre problème et l’administrateur pourrait envisager de vous laisser entrer.

Suppression des listes noires

Il s’agit des bases de données d’adresses IP interdites en raison d’un comportement injustifié. Comme nous l’avons déjà dit, la raison peut être un piratage ou une personne partageant la même adresse IP que vous.

Vous pouvez vérifier en trouvant votre adresse IP sur whatismyipaddress et en l’entrant dans n’importe quel outil de vérification de liste noire.

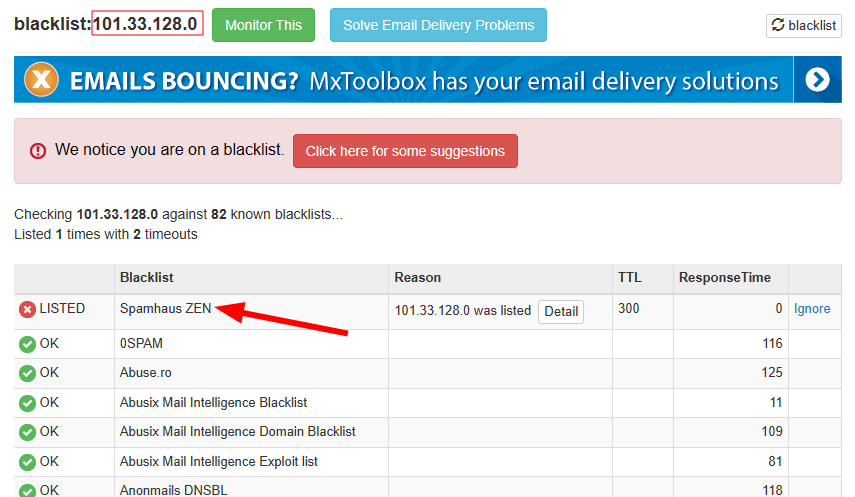

En outre, vous verrez également le nom de la liste noire, comme ceci :

J’ai essayé cela avec une adresse IP chinoise aléatoire, et elle a été répertoriée sur Spamhaus ZEN. Maintenant, si le propriétaire de cette adresse IP veut la faire effacer, il doit googler la liste noire pour trouver le site web associé. Ensuite, il doit rechercher une procédure de suppression.

Si la procédure de suppression n’est pas disponible, vous pouvez également les contacter pour poursuivre la procédure.

Toutefois, cette solution est très fastidieuse et ne fonctionne pas toujours. La solution la plus simple consiste à obtenir une nouvelle IP auprès de votre FAI si vous utilisez une IP dédiée.

Dans le cas d’une IP partagée, la plupart des FAI procèdent à une rotation périodique. En outre, éteignez votre routeur WiFi pendant la nuit et vous aurez très probablement une autre adresse le lendemain matin. En effet, la plupart des FAI utilisent le protocole DHCP pour attribuer une adresse IP. Par conséquent, si vous vous déconnectez et que vous revenez, il y a de fortes chances que vous obteniez une adresse IP différente.

Toutefois, la période de renouvellement de l’adresse IP peut varier. Par exemple, certains utilisateurs de Comcast ont déclaré avoir eu la même adresse IP pendant des années, avoir survécu à des coupures de courant, etc. Donc, si attendre ne fonctionne pas, essayez les autres solutions énumérées ci-dessus.

Faites débloquer votre IP !

Les bannissements d’IP ne sont pas effrayants dans des circonstances normales. Vous pouvez simplement attendre, vous abonner à un VPN/proxy ou vous procurer un ordinateur dématérialisé. En outre, vous pouvez toujours contacter l’administrateur du site web ou vous faire retirer d’une liste noire.

Cependant, cela peut également se produire si votre ordinateur est équipé d’un logiciel malveillant qui attaque activement d’autres personnes. Dans ce cas, l’utilisation d’un bon antivirus résoudra le problème.