Comment faire fonctionner telnet sous Windows et Linux ?

telnet n’est pas disponible par défaut sur les versions supérieures de CentOS, RHEL et macOS. Mais cela ne signifie pas que vous ne pouvez pas l’installer.

la commande telnet n’est pas trouvée – corrigé

Lorsque vous exécutez telnet, vous remarquerez l’erreur suivante.

[root@instance-1 ~]# telnet

-bash : telnet : commande introuvable

[root@instance-1 ~]#Pour résoudre ce problème, vous devez installer telnet et c’est facile.

Installation de telnet sur CentOS/RHEL

- Connectez-vous au serveur en tant que

root - Exécutez la commande suivante pour installer

yum -y install telnet- Vous pouvez également utiliser DNF si vous utilisez CentOS 8.

dnf -y install telnet- Le paquet sera téléchargé et installé, et vous verrez la confirmation complète ci-dessous.

Téléchargement des paquets :

telnet-0.17-64.el7.x86_64.rpm | 64 kB 00:00:00

Vérification de la transaction

Exécution du test de transaction

Le test de transaction a réussi

Exécution de la transaction

Installation : 1:telnet-0.17-64.el7.x86_64 1/1

Vérification : 1:telnet-0.17-64.el7.x86_64 1/1

Installé :

telnet.x86_64 1:0.17-64.el7

Terminé !- Vous pouvez maintenant exécuter

telnet

[root@instance-1 ~]# telnet

telnet>Amusez-vous bien !

Installation de telnet sur macOS

Pour installer telnet sur macOS, vous devez avoir/installer Homebrew.

- Lancez le terminal et exécutez la commande suivante pour installer Homebrew (sautez si vous l’avez déjà)

/usr/bin/ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)"- Cela prendra quelques secondes et une fois que c’est fait, vous verrez le message de succès.

Clonage dans '/usr/local/Homebrew/Library/Taps/homebrew/homebrew-core'...

distant : Enumération des objets : 4947, terminé.

remote : Comptage des objets : 100% (4947/4947), terminé.

distant : Compression des objets : 100% (4748/4748), terminé.

à distance : Total 4947 (delta 49), réutilisé 337 (delta 7), pack-réutilisé 0

Réception d'objets : 100% (4947/4947), 3.99 MiB | 3.17 MiB/s, terminé.

Résolution des deltas : 100% (49/49), terminé.

Exploité 2 commandes et 4731 formules (4,989 fichiers, 12.4MB).

Déjà à jour.

==> Installation réussie !- Parfait, il est temps d’installer telnet en utilisant la commande

brew

brew install telnet- Cette commande téléchargera et installera le paquetage nécessaire. Une fois que c’est fait, relancez telnet.

Chandans-iMac:~ chandan$ telnet

telnet>C’était facile. N’est-ce pas ?

telnet n’est pas reconnu – Corrigé

Voyons maintenant comment corriger l’erreur telnet non reconnu lorsque vous l’exécutez sur un ordinateur de bureau ou un serveur Windows.

Telnet est l’une des commandes les plus utilisées pour vérifier la connectivité du réseau et, pour une raison quelconque, elle n’est pas installée par défaut dans les versions les plus récentes du système d’exploitation Windows. Cela se traduit par l’affichage d’une erreur lorsque vous exécutez telnet à l’invite de commande.

C:\NUtilisateurs>telnet

'telnet' n'est pas reconnu comme une commande interne ou externe,

programme opérationnel ou fichier batch.

C:\NUtilisateurs>C’est facile à résoudre.

Vous devez installer telnet pour que cela fonctionne.

Installation de Telnet sur Windows 10 & 11

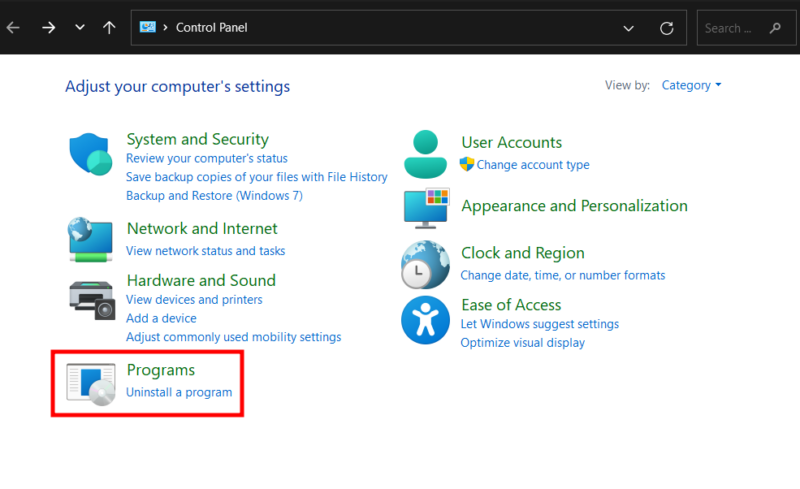

Utilisation du panneau de configuration

- Ouvrez le Panneau de configuration à partir de la barre des tâches.

- Cliquez sur Programmes.

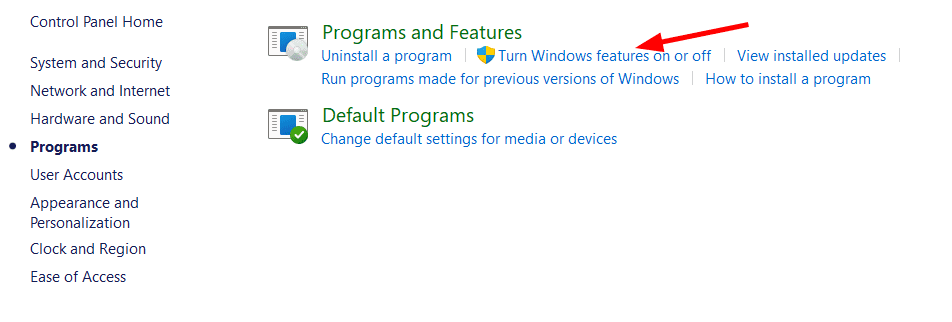

- Entrez dans Activer ou désactiver les fonctionnalités de Windows.

- Faites défiler vers le bas pour cocher Client Telnet, et cliquez sur OK en bas.

Le logiciel installera le paquetage nécessaire et mettra Telnet à votre disposition.

Utilisation de l’invite de commande

- Tapez cmd dans la barre des tâches et ouvrez l’Invite de commande en tant qu’administrateur.

- Tapez

dism /online /Enable-Feature /FeatureName:TelnetClient, et appuyez sur entrée.

- De même, vous pouvez utiliser

dism /Online /Disable-Feature /FeatureName:TelnetClientpour désactiver telnet.

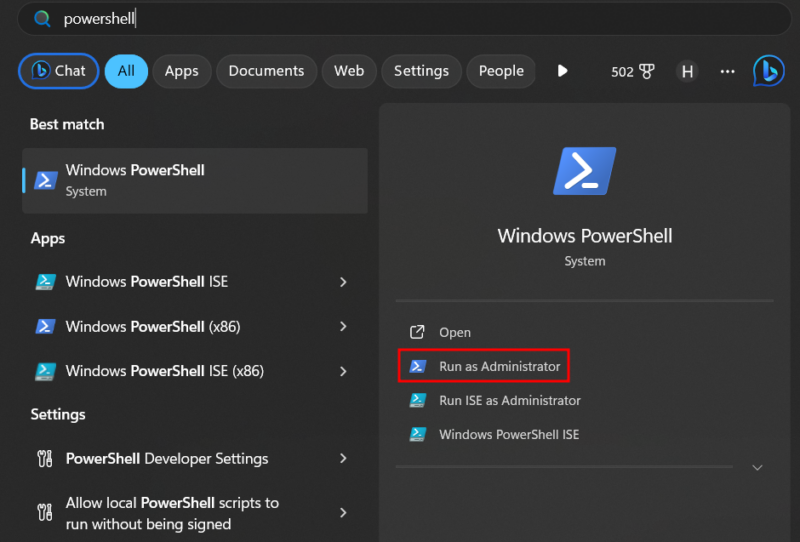

Utilisation de Powershell

- Tapez powershell dans la barre de recherche de la barre des tâches et ouvrez-la en tant qu’administrateur.

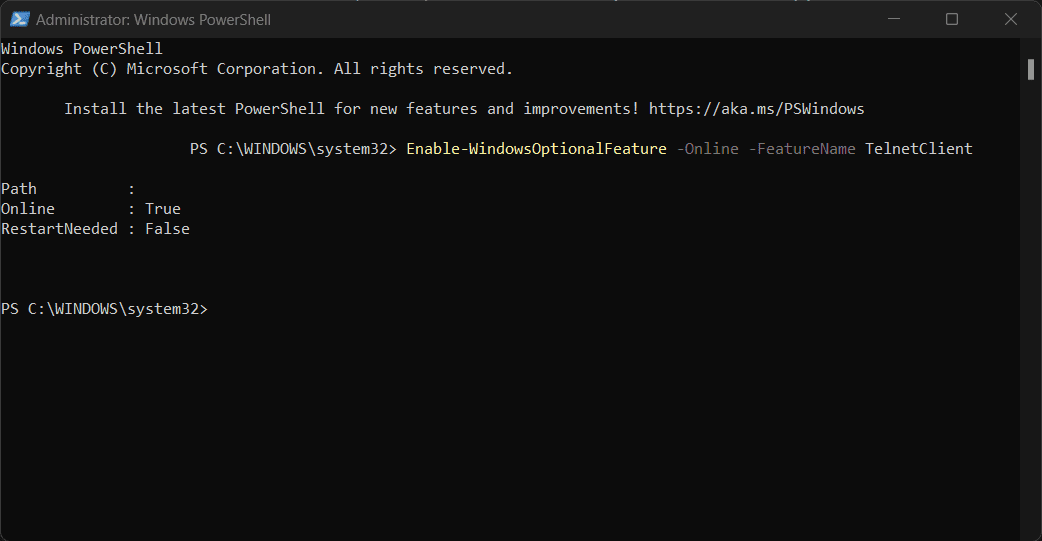

- Tapez

Enable-WindowsOptionalFeature -Online -FeatureName TelnetClientet appuyez sur la touche Entrée.

- Vous obtiendrez rapidement un message de réussite.

- Pour annuler, collez

Disable-WindowsOptionalFeature -Online -FeatureName TelnetClientet appuyez sur la touche Entrée.

Installation de Telnet sur Windows Server

Si vous utilisez l’édition serveur, vous pouvez l’installer en suivant les étapes suivantes.

- Allez dans Démarrer et lancez “Gestionnaire de serveur”

- Le tableau de bord du gestionnaire de serveur s’ouvrira et vous devrez cliquer sur

- L’assistant d’ajout de rôles et de fonctionnalités s’affiche

- Laissez les paramètres par défaut et cliquez sur Suivant sur Avant de commencer, Type d’installation, Sélection du serveur, Rôles du serveur

- Dans Sélection des fonctionnalités, sélectionnez “Client Telnet” et cliquez sur Suivant

- Cliquez sur Installer dans la fenêtre de confirmation pour commencer l’installation

Cela prendra quelques secondes, et vous obtiendrez une confirmation de la réussite de l’installation.

- Cliquez sur Fermer et lancez l’Invite de commande pour réexécuter le telnet.

Voilà, amusez-vous bien !