La vue accrocheuse des différents outils de renseignement à source ouverte (OSINT) disponibles sur le marché.

Dans notre vie quotidienne, nous recherchons de nombreuses informations sur l’internet. Si nous ne trouvons pas les résultats escomptés, nous abandonnons généralement !

Mais avez-vous déjà imaginé ce que contiennent ces centaines de pages de résultats ? des “informations” !

Cela n’est possible qu’en utilisant différents outils. Les outils jouent un rôle important dans la recherche d’informations, mais sans connaître l’importance et l’utilisation des outils, ils ne seront d’aucune utilité pour les utilisateurs.

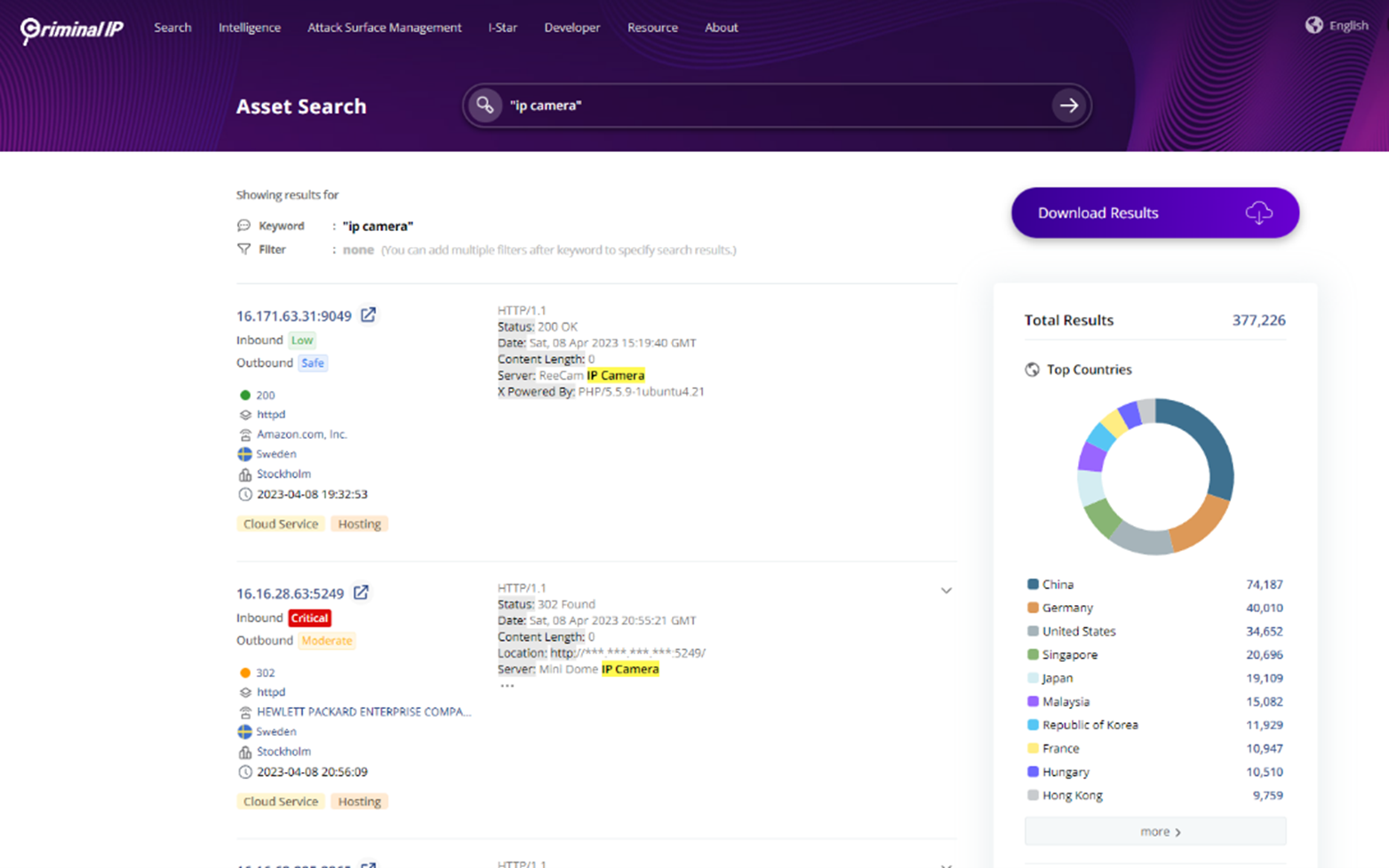

Criminal IP

Criminal IP est un moteur de recherche OSINT de premier plan pour la cybersécurité, conçu pour collecter et analyser des renseignements sur les menaces en recueillant des données en temps réel sur plus de 4,2 milliards d’adresses IP et d’actifs cybernétiques. Grâce aux fonctions de recherche d’actifs et de domaines de Criminal IP, les utilisateurs peuvent accéder facilement et rapidement aux informations souhaitées sur les actifs.

Cela inclut une gamme complète de données pour le pentesting, telles qu’un score de risque à 5 niveaux, des informations sur les ports ouverts et les vulnérabilités(codes CVE), la probabilité d’URL de phishing, les enregistrements d’abus, l’utilisation de fausses favicon, les IP connectées et les informations sur les sous-domaines.

En outre, divers filtres de recherche permettent aux utilisateurs d’extraire efficacement les actifs souhaités.

La recherche ne se limite pas aux sites de phishing ou aux IP malveillantes, car elle peut également porter sur tous les actifs connectés à Internet, y compris les dispositifs IoT et les certificats.

NexVision

NexVision est une solution OSINT avancée alimentée par l’I.A. qui fournit des renseignements en temps réel à partir de l’ensemble du Web (Clear Web, Dark Web et médias sociaux). Elle offre un accès sans précédent aux recherches sur le Dark Web via des navigateurs ordinaires tels que Chrome et Safari, sans utiliser le navigateur anonyme Tor.

Si vous cherchez à effectuer des vérifications d’antécédents, à faire preuve de diligence raisonnable, à assurer la conformité de l’intégration des clients (KYC/AML/CFT), à recueillir des renseignements sur les organisations, des renseignements sur les tiers, des renseignements sur les cybermenaces, ou même à effectuer des recherches sur les adresses de crypto-monnaies à partir d’une menace de ransomware, NexVision vous fournit des réponses précises en temps réel.

NexVision est principalement utilisé par les militaires et les gouvernements, mais depuis 2020, il est commercialement disponible et utilisé par les entreprises du Fortune 500 et les petites et moyennes entreprises (PME) pour leurs besoins en matière de renseignements et d’enquêtes. Leur service comprend un abonnement direct à leur solution SaaS et l’achat de rapports de renseignement.

Comment cela fonctionne-t-il ?

Dans un premier temps, son moteur alimenté par l’I.A. recueille continuellement des données, les analyse et les catégorise, fournissant ainsi le plus grand lac de données disponible sur le marché. Dans un deuxième temps, le moteur utilise l’apprentissage automatique pour réduire les faux positifs et fournir des résultats très précis et contextualisés. Cela permet de réduire considérablement le temps et les heures de travail nécessaires aux enquêtes, ainsi que la fatigue des analystes lorsqu’ils sont confrontés à de grandes quantités de données non pertinentes. Lors de la dernière étape, tous les résultats sont affichés sur le tableau de bord, où les utilisateurs peuvent facilement les visualiser et prendre des décisions éclairées.

Le tableau de bord permet aux utilisateurs de définir des alertes par mot-clé pour surveiller les cibles en temps réel, mener des enquêtes et analyser les résultats tout en restant anonymes.

L’interface du logiciel est simple et conçue pour les analystes débutants. Les analystes peuvent accéder à des renseignements complets de qualité militaire et les utiliser sans avoir à recourir à des scripts ou à écrire une seule ligne de code.

Son module de médias sociaux surveille les données de Meta (anciennement Facebook), Instagram, LinkedIn, Discord, Twitter, YouTube, Telegram, etc., et est équipé d’une technologie de géolocalisation pour déterminer la source et le lieu de diffusion des informations.

Social Links est un éditeur de logiciels qui développe des solutions pilotées par l’IA qui extraient, analysent et visualisent des données à partir de sources ouvertes, notamment les médias sociaux, les messageries, les blockchains et le Dark Web. Leur produit phare SL Professional permet aux enquêteurs et aux professionnels de la sécurité des données d’atteindre leurs objectifs de travail plus rapidement et plus efficacement.

SL Professional offre une suite de méthodes de recherche personnalisées couvrant plus de 500 sources ouvertes. Les requêtes de recherche avancées du produit, dont beaucoup s’appuient sur l’apprentissage automatique, permettent aux utilisateurs de filtrer les données au fur et à mesure de leur collecte de diverses manières sophistiquées.

Cependant, les solutions OSINT de Social Links ne se contentent pas de collecter des informations ; elles offrent également des outils d’analyse avancés pour affiner les données au fur et à mesure que vous progressez dans vos investigations, en renvoyant des résultats précis pour une image toujours plus compréhensible de l’enquête.

Caractéristiques

- Un ensemble professionnel de 1000 méthodes de recherche originales pour plus de 500 sources de données ouvertes, y compris toutes les principales plateformes des médias sociaux, des messageries, des blockchains et du Dark Web

- Des fonctions d’automatisation avancées qui tirent parti de l’apprentissage automatique pour offrir une gamme étendue de recherche d’informations, montrant des résultats précis à des vitesses remarquables.

- Des outils d’analyse sur mesure permettent d’enrichir considérablement les données et de les adapter aux besoins particuliers de l’utilisateur.

- Intégration transparente dans votre infrastructure informatique

- Social Links propose une formation et une assistance dans le cadre de ses offres de produits.

Pour les organisations qui ont besoin de la solution OSINT ultime, Social Links dispose également d’une plateforme d’entreprise SL Private Platform – une solution OSINT sur site offrant la plus large gamme de méthodes de recherche, une personnalisation complète en fonction des besoins de l’utilisateur et un stockage privé des données.

Shodan

Google est le moteur de recherche le plus utilisé par tous, alors que Shodan est un moteur de recherche fantastique et une mine d’or pour les pirates qui veulent voir les actifs exposés.

Comparé à d’autres moteurs de recherche, Shodan vous fournit des résultats qui ont plus de sens et qui sont liés aux professionnels de la sécurité. Il contient principalement des informations relatives aux équipements connectés au réseau. Les dispositifs peuvent varier des ordinateurs portables, des feux de circulation, des ordinateurs et divers autres dispositifs IoT. Cet outil open-source aide principalement l’analyste de sécurité à identifier la cible et à la tester pour différentes vulnérabilités, mots de passe, services, ports, etc.

En outre, il fournit aux utilisateurs les recherches les plus flexibles effectuées par la communauté.

Prenons l’exemple d’un utilisateur unique qui peut voir les netcams, webcams, feux de circulation, etc. qui sont connectés. Nous allons examiner quelques cas d’utilisation de Shodan :

- Test des “mots de passe par défaut”

- Actifs avec la visionneuse VNC

- Utilisation du port RDP ouvert pour tester les ressources disponibles

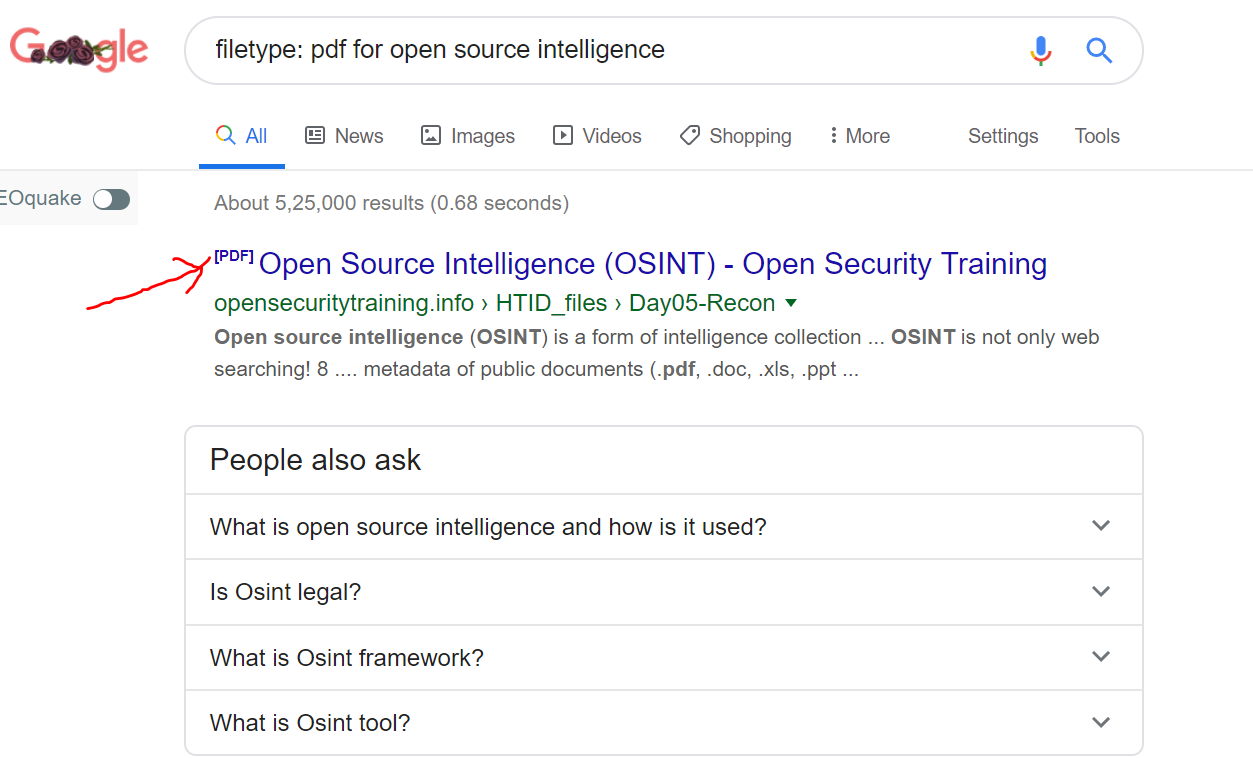

Google Dorks

Google Dorks a été créé en 2002 et donne des résultats efficaces avec d’excellentes performances. Cet outil de renseignement open-source basé sur des requêtes est principalement développé et créé pour aider les utilisateurs à cibler l’index ou les résultats de recherche de manière appropriée et efficace.

Google Dorks fournit un moyen flexible de rechercher des informations en utilisant certains opérateurs, et il est peut-être aussi appelé Google Hacking. Ces opérateurs facilitent la recherche d’informations. Vous trouverez ci-dessous quelques opérateurs ou options d’indexation fournis par Google Docker :

- Type de fichier : Cet opérateur est principalement utilisé pour trouver les types de fichiers ou pour rechercher une chaîne particulière

- Intext : Cette option d’indexation est utilisée pour rechercher un texte spécifique sur une page spécifique.

- Ext : Cet opérateur est utilisé pour rechercher une extension spécifique dans un fichier.

- Inurl : Cette option d’indexation est utilisée pour rechercher une chaîne de caractères ou un mot spécifique dans l’URL

- Intitle : Permet de rechercher le titre ou les mots mentionnés ci-dessus dans l’URL

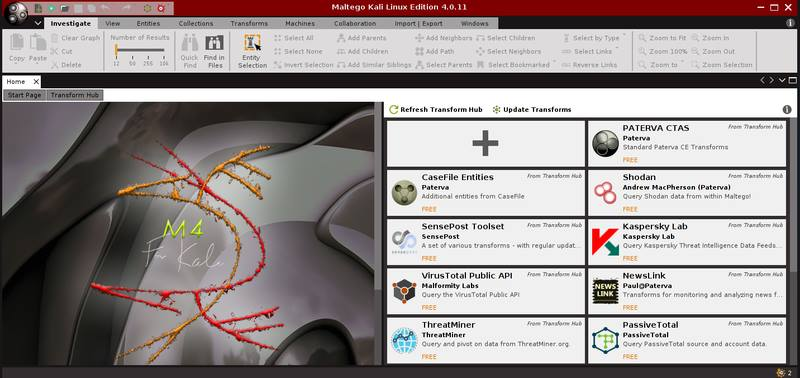

Maltego

Maltego est conçu et développé par Paterva, et c’est l’un des outils intégrés à Kali Linux. Cet outil de renseignement open-source est principalement utilisé pour effectuer une exploration significative de diverses cibles à l’aide de plusieurs transformateurs intégrés (et offre également la possibilité d’écrire des transformateurs personnalisés).

Le langage de programmation que vous utilisez dans Maltego est écrit en Java et s’affiche en tant que langage intégré dans Kali Linux. Une fois le processus d’enregistrement terminé, les utilisateurs peuvent utiliser cet outil pour créer et développer des empreintes numériques efficaces d’une cible particulière sur l’internet.

Les résultats attendus peuvent être la conversion IP, l’identification du numéro AS, l’identification du Netblock et même l’identification des phrases et des lieux. Ce sont toutes les icônes de Maltego qui fournissent une vue détaillée et des informations sur toutes les icônes.

Vous pouvez même obtenir plus d’informations sur la cible en approfondissant le processus. Enfin, je peux dire qu’il s’agit d’un excellent outil pour suivre les traces de chaque entité sur Internet. Maltego est disponible sur tous les systèmes d’exploitation courants.

Harvester

Harvester est un outil remarquable pour trouver des courriels, des sous-domaines, des adresses IP, etc. à partir de diverses données publiques.

Voici un exemple de recherche de sous-domaines à l’aide de DNSdumpster.

[root@geekflare theHarvester]# python theHarvester.py -d geekflare.com/fr -v -b dnsdumpster

*******************************************************************

* _ _ _ *

* | |_| |__ ___ /\ /\__ _ _ ____ _____ ___| |_ ___ _ __ *

* | __| _ \ / _ \ / /_/ / _` | '__\ \ / / _ \/ __| __/ _ \ '__| *

* | |_| | | | __/ / __ / (_| | | \ V / __/\__ \ || __/ | *

* \__|_| |_|\___| \/ /_/ \__,_|_| \_/ \___||___/\__\___|_| *

* *

* theHarvester 3.1.0.dev1 *

* Codé par Christian Martorella *

* Edge-Security Research *

* [email protected] *

* *

*******************************************************************

[*] Cible : geekflare.com/fr

[*] Recherche DNSdumpster.

[*] Aucune IP trouvée.

[*] Aucun courriel n'a été trouvé.

[*] Hôtes trouvés : 3

---------------------

lab.geekflare.com/fr:104.25.134.107

tools.geekflare.com/fr:104.25.134.107

www.geekflare.com/fr:104.25.134.107

[*] Hôtes virtuels :

------------------

[root@geekflare theHarvester]#TheHarvester est également disponible sur Kali Linux. Vous pouvez consulter le guide d’installation de Kali Linux si vous en avez besoin.

BTW, il existe d’autres outils pour trouver les sous-domaines.

Recon-Ng

Recon-ng est un outil efficace pour effectuer une reconnaissance sur la cible.

Toute la puissance de cet outil réside dans son approche modulaire. La puissance des outils modulaires peut être comprise par ceux qui utilisent Metasploit. Recon-ng possède différents modules intégrés qui sont utilisés pour cibler principalement tout en extrayant des informations selon les besoins de l’utilisateur. Nous pouvons utiliser les modules de Recon-ng en ajoutant simplement les domaines dans l’espace de travail.

Les espaces de travail sont principalement créés pour effectuer les opérations qui s’y déroulent. Les utilisateurs seront redirigés vers l’espace de travail dès sa création. A l’intérieur de l’espace de travail, le domaine peut être spécifié en particulier en utilisant add domain

Certains des excellents modules, tels que google-site-web et bing-domain-web, sont utilisés pour trouver d’autres domaines liés au premier domaine cible initial. Le résultat de ces domaines sera l’ensemble des domaines indexés par les moteurs de recherche. Un autre module intéressant est bing_linkedin_cache, qui est principalement utilisé pour récupérer les détails des adresses électroniques liées au domaine. Ce module peut également être utilisé pour effectuer de l’ingénierie sociale.

De plus, en utilisant d’autres modules, nous pouvons obtenir des informations supplémentaires sur les cibles. Enfin, cet outil de renseignement open-source est un outil fantastique qui doit être inclus dans la boîte à outils des chercheurs.

TinEye

TinyEye vous aide à effectuer une recherche inversée d’images afin que vous puissiez trouver l’endroit où les images apparaissent en ligne. Outre la recherche d’images inversée, ses fonctionnalités telles que la vision par ordinateur, la reconnaissance de produits, etc. peuvent alimenter vos applications afin de rendre les images consultables sur le web.

Utilisez la fonction avancée de reconnaissance d’images de TinEye pour détecter les fraudes et modérer le contenu de votre entreprise.

Suivez comment et où les images apparaissent pour vérifier les images en ligne, et trouvez l’emplacement de l’image qui apparaît sur le web pour vérifier sa conformité avec les droits d’auteur. En outre, le MobileEngine de TinEye vous permet de relier le monde physique au monde numérique par le biais de la reconnaissance d’images.

| ✅ Avantages | ❌ Inconvénients |

|---|---|

| Outil simple et facile à utiliser | La prise en charge des pixels doit être plus importante pour reconnaître les images plus clairement |

| Offre des services gratuits et des options pratiques | Les résultats ne sont pas tous exacts |

| Moteur convivial et rapide |

Téléchargez votre image ou collez une URL gratuitement pour reconnaître les images.

AlienVault

AlienVault est une plateforme de renseignement open-source qui vous donne un accès gratuit à plus de 20 millions d’indicateurs de menaces. Elle vous aide à extraire des indicateurs de compromission (IoC) à partir d’e-mails, de rapports sur les menaces, de PCAP, de blogs, etc.

Utilisez le bac à sable OTX d’Alien Labs pour analyser les logiciels malveillants présents dans vos fichiers ou vos URL. Soumettez simplement le fichier et l’URL et laissez AlienVault s’occuper du reste. Il vous permet de créer des groupes spéciaux et de les rejoindre pour étudier les menaces.

Connectez AlienVault à d’autres outils de sécurité via STIX/TAXII, SDK, DirectConnect API, etc. Vous pouvez obtenir les dernières informations sur les menaces, les attaques, les acteurs malveillants et d’autres informations nécessaires de la communauté mondiale du renseignement.

| ✅ Avantages | ❌ Inconvénients |

|---|---|

| Offre une détection unifiée des menaces | L’interface utilisateur aurait pu être meilleure |

| Se connecte à d’autres outils de sécurité pour offrir une couche de sécurité supplémentaire | Les tableaux de bord sont un peu difficiles à parcourir |

| La fonction de création de rapports est excellente | |

| Possibilité de se connecter à la communauté mondiale de renseignements sur les menaces |

Téléchargez et installez gratuitement l’agent sur votre appareil et commencez à analyser toutes les menaces.

Qu’est-ce que le renseignement de source ouverte ?

L’Open-Source Intelligence, en abrégé OSINT, désigne la collecte d’informations à partir de sources publiques en vue de les utiliser dans le contexte du renseignement. Aujourd’hui, nous vivons dans le “monde de l’internet”, dont l’impact sur nos vies présente à la fois des avantages et des inconvénients.

Les avantages de l’utilisation d’Internet sont qu’il fournit une grande quantité d’informations et qu’il est facilement accessible à tous. En revanche, les inconvénients sont l’utilisation abusive des informations et le fait d’y consacrer beaucoup de temps.

C’est ici qu’intervient l’existence des outils OSINT, qui sont principalement utilisés pour collecter et corréler les informations sur le web. Les informations peuvent être disponibles sous différentes formes : format texte, fichier, image, etc. Selon le rapport du CSR pour le Congrès, le renseignement de source ouverte est produit à partir d’informations publiques correctement diffusées, collectées et exploitées de manière efficace. Il met ces informations à la disposition des utilisateurs afin de répondre à un besoin spécifique en matière de renseignement.

Pourquoi avons-nous besoin d’outils OSINT ?

Prenons l’exemple d’une situation ou d’un scénario dans lequel nous devons trouver des informations relatives à certains sujets sur le web. Pour ce faire, vous devez d’abord effectuer une recherche et une analyse jusqu’à ce que vous obteniez les résultats exacts, ce qui prend beaucoup de temps. C’est la raison principale pour laquelle nous avons besoin d’outils de veille, car le processus mentionné ci-dessus peut être réalisé en quelques secondes à l’aide de ces outils.

Nous pouvons même utiliser plusieurs outils pour collecter toutes les informations relatives à la cible, qui peuvent être mises en corrélation et utilisées ultérieurement.

Conclusion

Les tests de pénétration ou les enquêtes sur la cybersécurité sont difficiles et nécessitent des informations provenant de diverses sources. J’espère que les outils ONIST mentionnés ci-dessus vous aideront à y parvenir.