Vous souhaitez devenir testeur de pénétration, expert en sécurité informatique ?

Il existe des milliers de logiciels et d’outils autonomes pour le piratage éthique, les tests de pénétration et les enquêtes judiciaires. La maintenance et le suivi d’un système d’exploitation standard comme Linux, Windows ou MAC OS peuvent s’avérer fastidieux.

Si vous pratiquez le piratage éthique, vous apprécierez le système d’exploitation Linux suivant, conçu pour vous.

Ce système d’exploitation contient un grand nombre de logiciels, vous n’avez donc pas besoin de les installer individuellement. Il existe plusieurs méthodes pour les installer, y compris VM et dans le nuage.

Passons-les en revue..

Kali Linux

Kali Linux est l’une des distributions Linux de test d’intrusion les plus modernes et les plus avancées, basée sur Debian.

Kali Linux est disponible en 64 bits, 32 bits et en images virtuelles à télécharger. Dernièrement, elle a été mise à disposition sur AWS et Azure cloud.

Avec plus de 350 outils dans les catégories suivantes et une documentation complète, Kali est excellent.

- Collecte d’informations

- Analyse de la vulnérabilité

- Attaques sans fil, par mot de passe, matérielles

- Applications Web

- Exploitation, criminalistique. Tests de résistance, rapports

- Sniffing, Spoofing,

- Rétro-ingénierie

Kali est un logiciel libre maintenu par offensive security.

N’hésitez donc pas à l’utiliser. Si vous ne connaissez pas Kali Linux, vous pouvez consulter ce tutoriel pour les débutants.

ArchStrike

ArchStrike est basé sur Arch Linux pour un professionnel de la sécurité et est disponible au téléchargement pour les plateformes suivantes.

- 64 bits

- 32 bits

- VirtualBox

- VMWare

Il y a environ 5000 paquets disponibles pour presque tout ce dont vous avez besoin dans différentes catégories, et certains d’entre eux sont :

- Exploit

- Logiciels malveillants

- Spoofing/Sniffing

- DDoS

- Ingénierie sociale

- Enumération

- Mise en réseau

- Recherche d’informations

- Force brute

ArchStrike est simple et léger, alors essayez-le et voyez si cela vous convient.

BlackArch

BlackArch est une autre distro basée sur Arch Linux avec plus de 1600 outils. Vous pouvez installer les outils individuellement ou en groupe.

BlackArch peut être installé au-dessus d’Arch Linux ou à partir d’une ISO. La documentation est disponible en anglais, français, turc et brésilien.

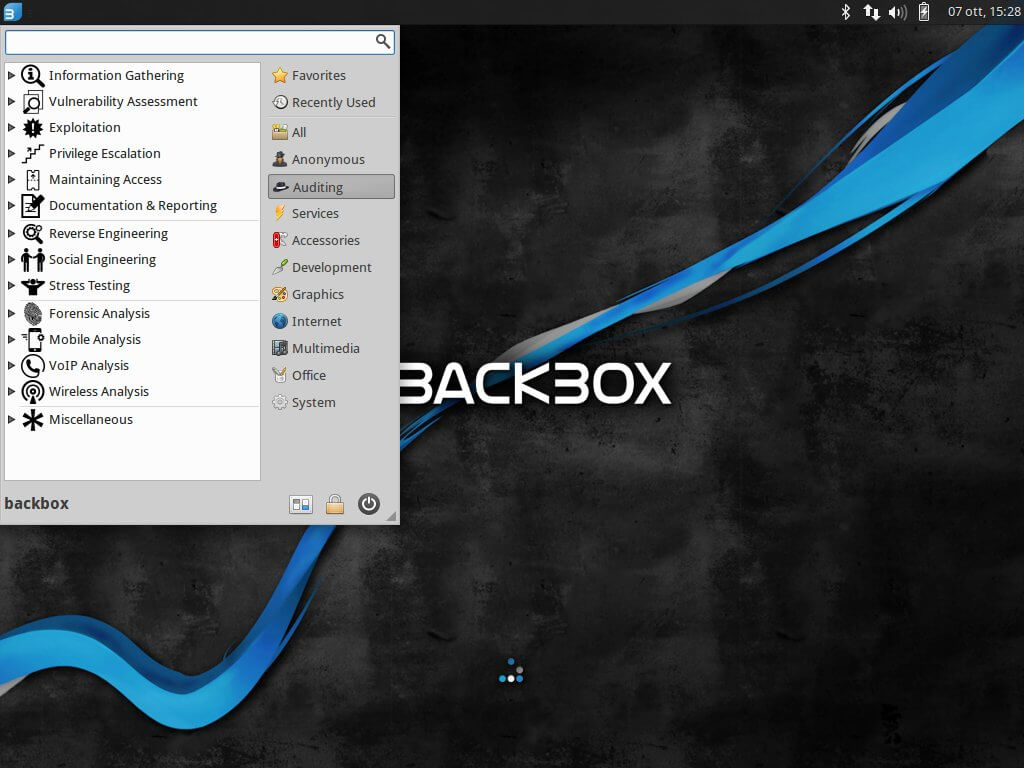

BackBox Linux

BackBox est une distribution Linux open-source destinée à l’analyse de sécurité et au pen-testing. BackBox est convivial pour les hackers et dispose de plus de 100 paquets, dont certains sont couramment utilisés.

- NMAP

- Scapy

- Wireshark

- Aircrack

- SQL Map

- W3af

- Metasploit

CAINE

CAINE (Computer Aided Investigate Environment) est une distribution Linux live dotée d’une interface graphique et d’un menu conviviaux.

Avec CAINE, vous pouvez créer un rapport d’enquête significatif et bien structuré qui facilite la communication avec le reste de l’équipe.

Vous pouvez transporter CAINE dans une clé USB avec un grand nombre d’outils.

Samouraï

Samurai WTF (Web Testing Framework) est une machine virtuelle disponible pour Virtual Box et VMWare.

La machine virtuelle est préconfigurée avec de nombreux outils de sécurité open source, dont les suivants.

- Fierce domain scanner

- Maltego

- WebScarab

- Ratproxy

- W3af

- Burp

- Bœuf

- AJAXShell

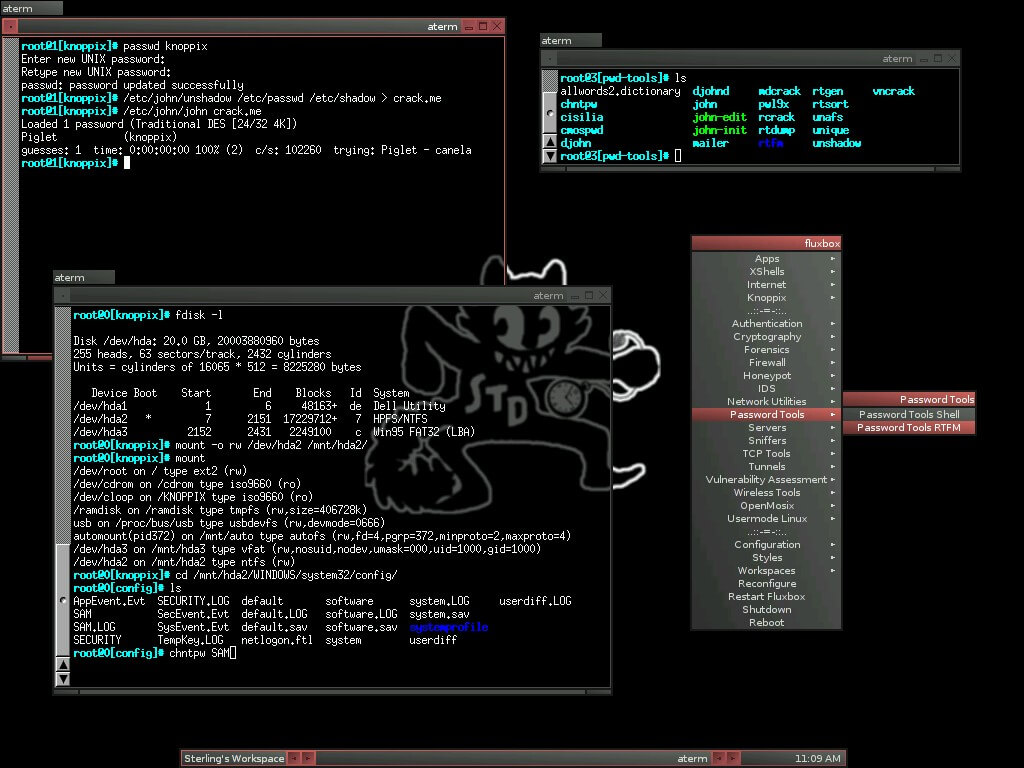

STD

STD (Security Tool Distribution) est une collection de centaines d’outils de piratage éthique open-source. STD est une distribution en direct, et les outils sont regroupés comme suit.

- Authentification

- Chiffrement

- Analyse forensique

- Pare-feu

- Honeypots (pots de miel)

- IDS

- Réseau

- Outils de mots de passe

- Reniflage de paquets

- Tunnels

- Évaluation de la vulnérabilité

- Sans fil

Pentoo

Pentoo est basé sur Gentoo avec beaucoup d’outils et de noyaux personnalisés et est disponible en 32bit et 64bit.

Sécurité Parrot

Parrot est basé sur Debian et est destiné aux tests d’intrusion, à la protection de la vie privée et à la criminalistique numérique.

Parrot Security est développé en collaboration avec Caine et dispose de nombreux logiciels de cryptographie, de navigateurs de protection de la vie privée tels que TOR, I2P.

Vous pouvez également acheter un VPS, qui est livré avec Parrot Security préinstallé et hébergé dans leurs centres de données.

SELKS

SELKS (Suricata Elasticsearch Logstash Kibana Scirius) est basé sur Debian et se concentre sur Suricata IDS/IPS (Intrusion detection system/Intrusion prevention system). SELKS est disponible avec ou sans bureau, alors choisissez ce qui vous plaît.

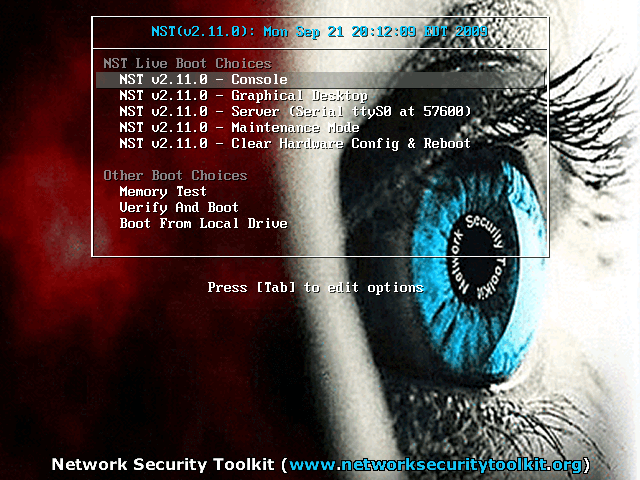

NST

NST (Network Security Toolkit) est axé sur l’investigation des systèmes et des réseaux. Vous pouvez utiliser la version live, le DVD ou la clé USB.

NST est fourni avec les 125meilleurs outils de sécurité selon Insecure.org

J’espère que le système d’exploitation ci-dessus, conçu pour un hacker éthique ou un expert en sécurité, rendra l’enquête sur l’incident plus facile et plus rapide.

Note : Kaspersky a récemment annoncé la sortie prochaine d’un système d’exploitation sécurisé.

Vous pouvez également être intéressé par l‘apprentissage du piratage pratique et des tests de pénétration.