Il n’y a pas de meilleur moyen d’améliorer la confiance dans les compétences de piratage éthique que de les mettre à l’épreuve.

Il peut être difficile pour les hackers éthiques et les testeurs de pénétration de tester leurs capacités en toute légalité, c’est pourquoi les sites web conçus pour ne pas être sécurisés et fournir un environnement sûr pour tester les compétences de piratage sont un moyen fantastique de se mettre au défi.

Les sites web et les applications web conçus pour être peu sûrs et fournir un environnement de piratage sécurisé sont des terrains d’apprentissage idéaux. Les nouveaux pirates peuvent apprendre à trouver des vulnérabilités grâce à eux, et les professionnels de la sécurité et les chasseurs de bogues peuvent accroître leur expertise et trouver d’autres nouvelles vulnérabilités.

Utilisation d’applications Web vulnérables

L’utilisation de ces sites web et applications web vulnérables créés intentionnellement pour les tests vous offre un environnement sûr pour pratiquer vos tests en toute légalité, tout en restant du bon côté de la loi. De cette manière, vous pouvez pirater sans entrer dans un territoire dangereux qui pourrait conduire à votre arrestation.

Ces applications sont conçues pour aider les passionnés de sécurité à apprendre et à affiner leurs compétences en matière de sécurité de l’information et de tests de pénétration.

Dans cet article, j’ai dressé une liste de plusieurs types d’applications qui ont été délibérément conçues pour ne pas être sûres, souvent appelées “Damn Vulnerable”

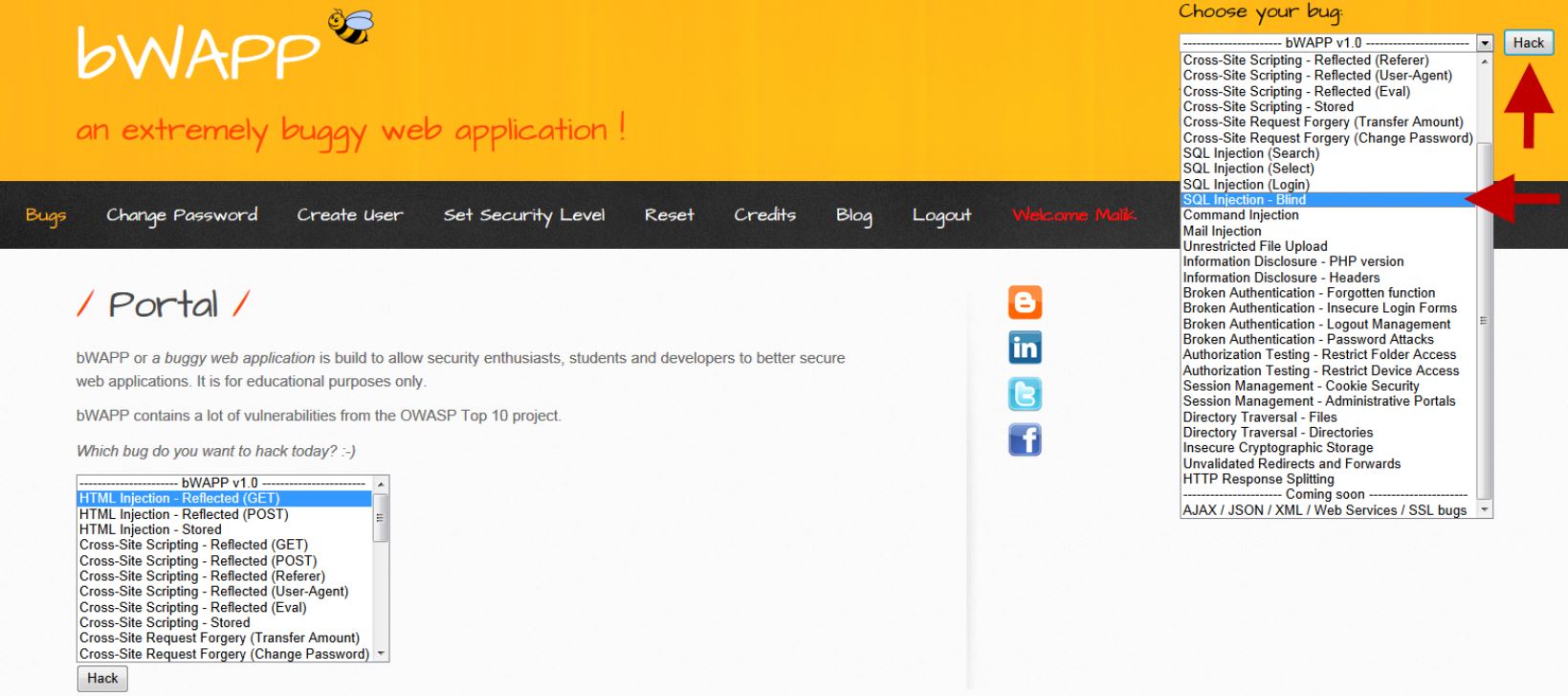

Application Web buggée

L’application Web Buggy, souvent connue sous le nom de BWAPP, est un outil libre et gratuit. Il s’agit d’une application PHP qui utilise une base de données MySQL comme back-end. Cette BWAPP contient plus de 100 bogues sur lesquels vous pouvez travailler, que vous vous prépariez à une tâche ou que vous souhaitiez simplement maintenir vos compétences en matière de piratage éthique à un niveau élevé. Il couvre toutes les failles de sécurité majeures (et les plus répandues).

Plus de 100 vulnérabilités et défauts d’applications en ligne sont inclus dans cet outil, qui est dérivé du projet Top 10 de l’OWASP. Voici quelques-unes de ces failles :

- Les scripts intersites (XSS) et la falsification des requêtes intersites (CSRF)

- AttaquesDoS (déni de service)

- Attaques de type “Man-in-the-middle

- Falsification de requête côté serveur (SSRF)

- Injections SQL, OS Command, HTML, PHP et SMTP, etc.

Cette application web vous aidera à mener des activités légales de piratage éthique et de tests d’intrusion.

Vous pouvez facilement télécharger cette application en cliquant ici.

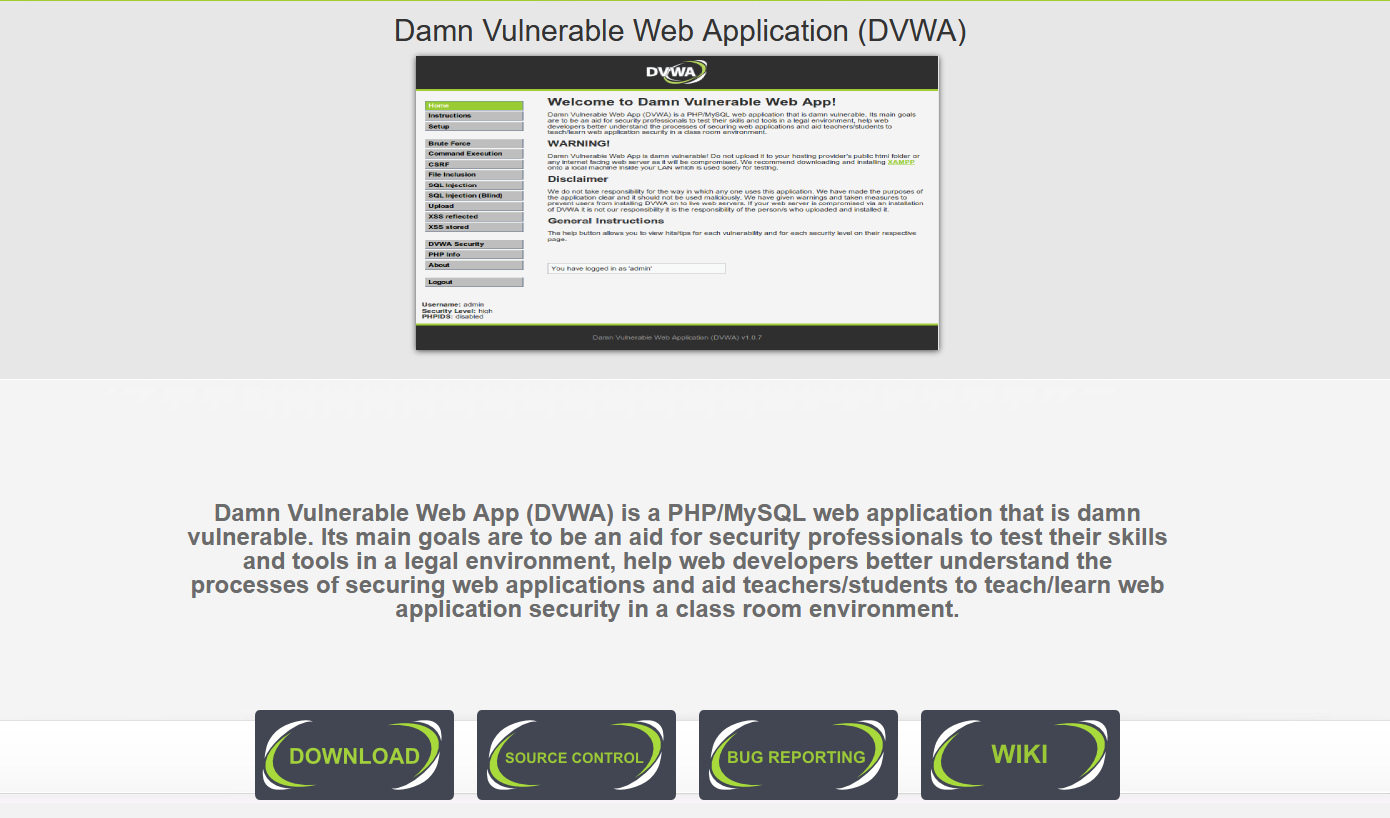

Damn Vulnerable Web Application

Damn Vulnerable Web Application, souvent connue sous le nom de DVWA, est développée en PHP et MySQL. Elle est intentionnellement laissée vulnérable afin que les professionnels de la sécurité et les pirates éthiques puissent tester leurs compétences sans compromettre légalement le système de qui que ce soit. Pour fonctionner, DVWA nécessite l’installation d’un serveur web, de PHP et de MySQL. Si vous n’avez pas encore de serveur web, l’approche la plus rapide pour installer DVWA est de télécharger et d’installer “XAMPP”, qui peut être téléchargé ici.

Cette application web sacrément vulnérable fournit quelques vulnérabilités à tester.

- Force brute

- Exécution de commandes

- CSRF et inclusion de fichiers

- XSS et injection SQL

- Téléchargement de fichier non sécurisé

Le principal avantage de DVWA est que nous pouvons définir les niveaux de sécurité pour pratiquer des tests sur chaque vulnérabilité. Chaque niveau de sécurité nécessite un ensemble unique de talents. Les chercheurs en sécurité peuvent examiner ce qui se passe au niveau du back-end grâce à la décision des développeurs de publier le code source. C’est un excellent moyen pour les chercheurs de découvrir ces problèmes et d’aider les autres à en prendre connaissance.

Le gruyère de Google

Les mots “fromage” et “piratage” ne sont pas souvent associés, mais ce site web est plein de trous, tout comme un délicieux fromage. Gruyere est un excellent choix pour les débutants qui veulent apprendre à localiser et exploiter les vulnérabilités et à les combattre. Il utilise également un codage “cheesy” et l’ensemble du design est basé sur le fromage.

Pour faciliter les choses, il est écrit en Python et classé par types de vulnérabilités. Vous y trouverez une brève description de la vulnérabilité que vous devrez localiser, exploiter et identifier à l’aide d’un piratage boîte noire ou boîte blanche (ou d’une combinaison des deux techniques) pour chaque tâche. Voici quelques-unes de ces vulnérabilités :

- Divulgation d’informations

- Injection SQL

- Falsification des requêtes intersites

- Attaques par déni de service

Bien que des connaissances préalables soient nécessaires, il s’agit de la meilleure option pour les débutants.

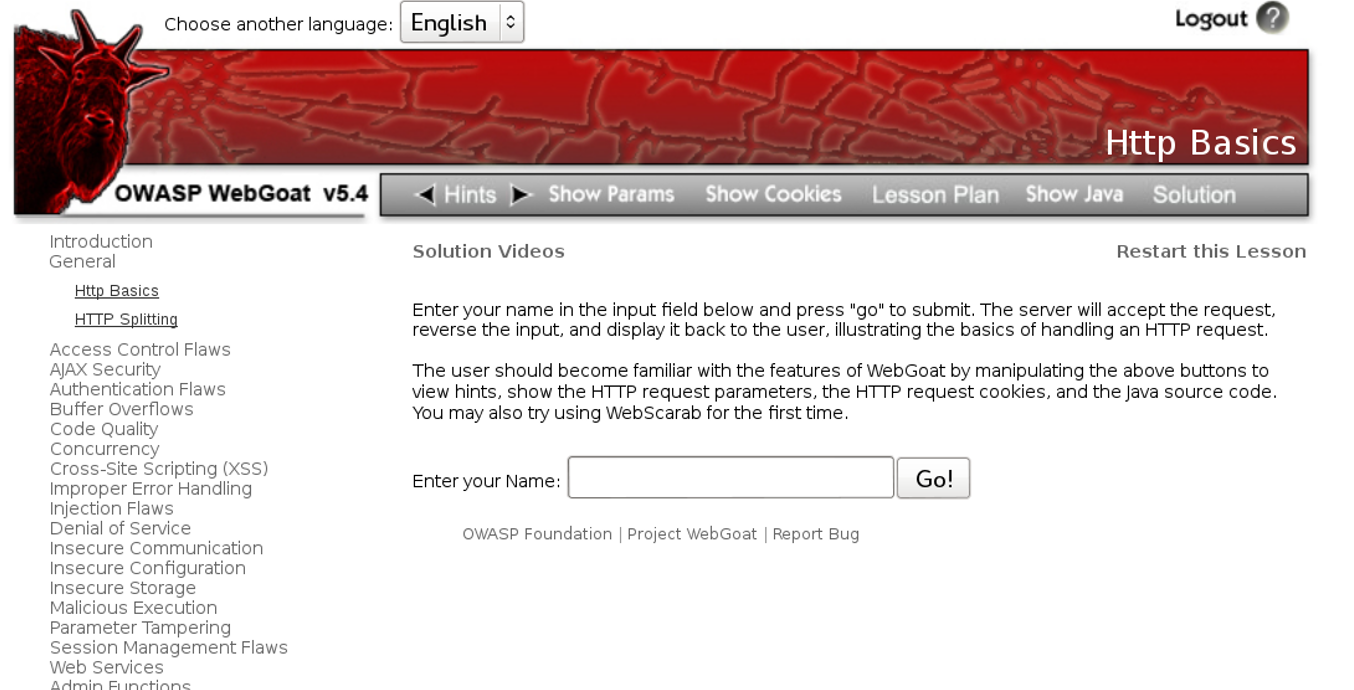

WebGoat

Cette liste comprend un autre élément de l’OWASP et l’un des plus populaires. WebGoat est un programme non sécurisé qui peut être utilisé pour apprendre les problèmes courants liés aux applications côté serveur. Il est destiné à aider les gens à se familiariser avec la sécurité des applications et à pratiquer les techniques de pentesting.

Chaque leçon vous permet de découvrir une faille de sécurité spécifique et de l’attaquer dans l’application.

Les vulnérabilités présentées dans Webgoat sont les suivantes :

- Débordements de mémoire tampon

- Mauvaise gestion des erreurs

- Les failles d’injection

- Communication et configuration non sécurisées

- Défauts dans la gestion des sessions

- Falsification de paramètres

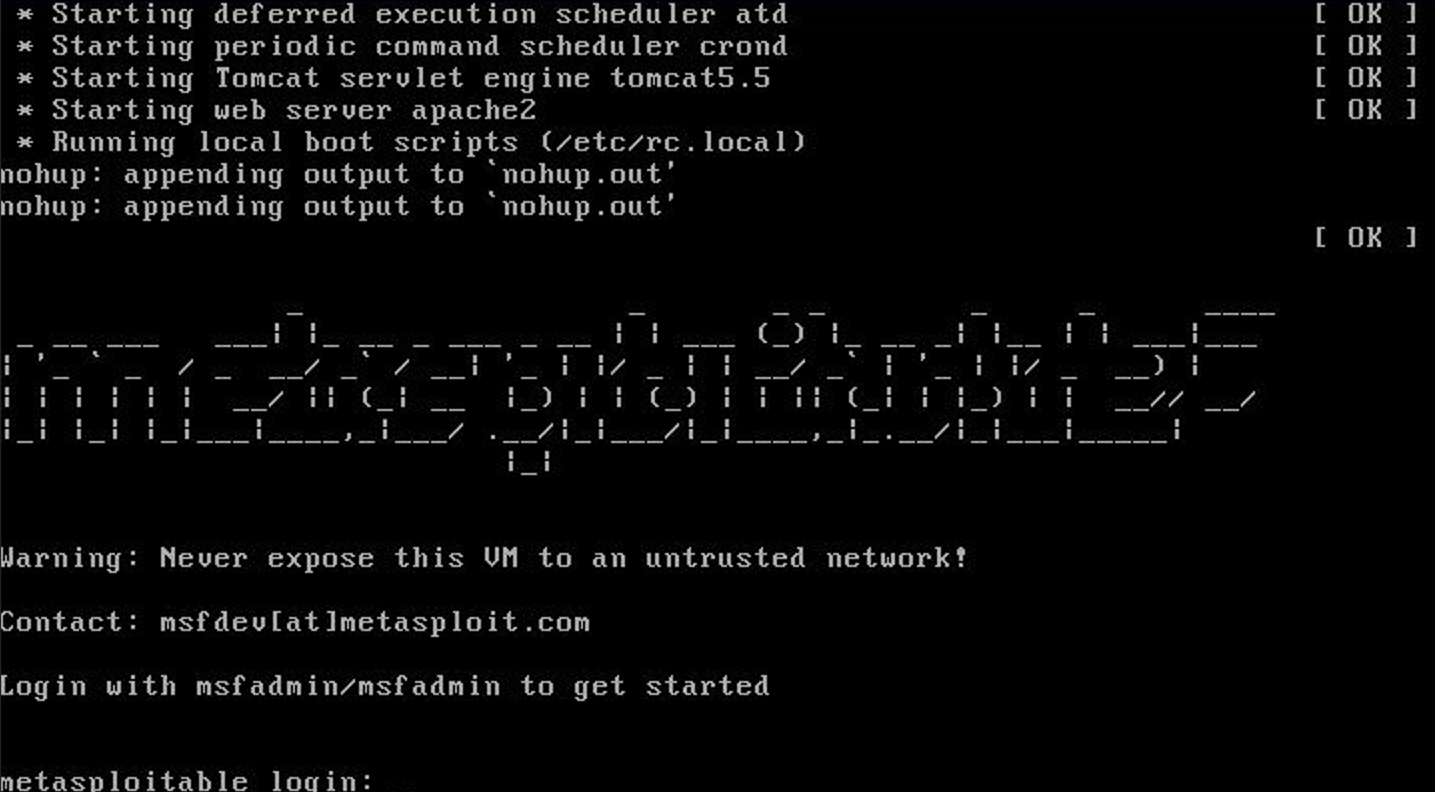

Metasploitable 2

Parmi les chercheurs en sécurité, Metasploitable 2 est l’application en ligne la plus couramment exploitée. Les passionnés de sécurité peuvent utiliser des outils haut de gamme comme Metasploit et Nmap pour tester cette application.

L’objectif principal de cette application vulnérable est de tester le réseau. Elle a été conçue sur le modèle du célèbre programme Metasploit, que les chercheurs en sécurité utilisent pour découvrir des failles de sécurité. Vous pourriez même être en mesure de trouver un shell pour ce programme. WebDAV, phpMyAdmin et DVWA sont des fonctionnalités intégrées à cette application.

Vous ne pourrez peut-être pas trouver l’interface graphique de l’application, mais vous pouvez toujours utiliser de nombreux outils via le terminal ou la ligne de commande pour l’exploiter. Vous pouvez notamment consulter ses ports, ses services et sa version. Cela vous aidera à évaluer votre capacité à apprendre l’outil Metasploit.

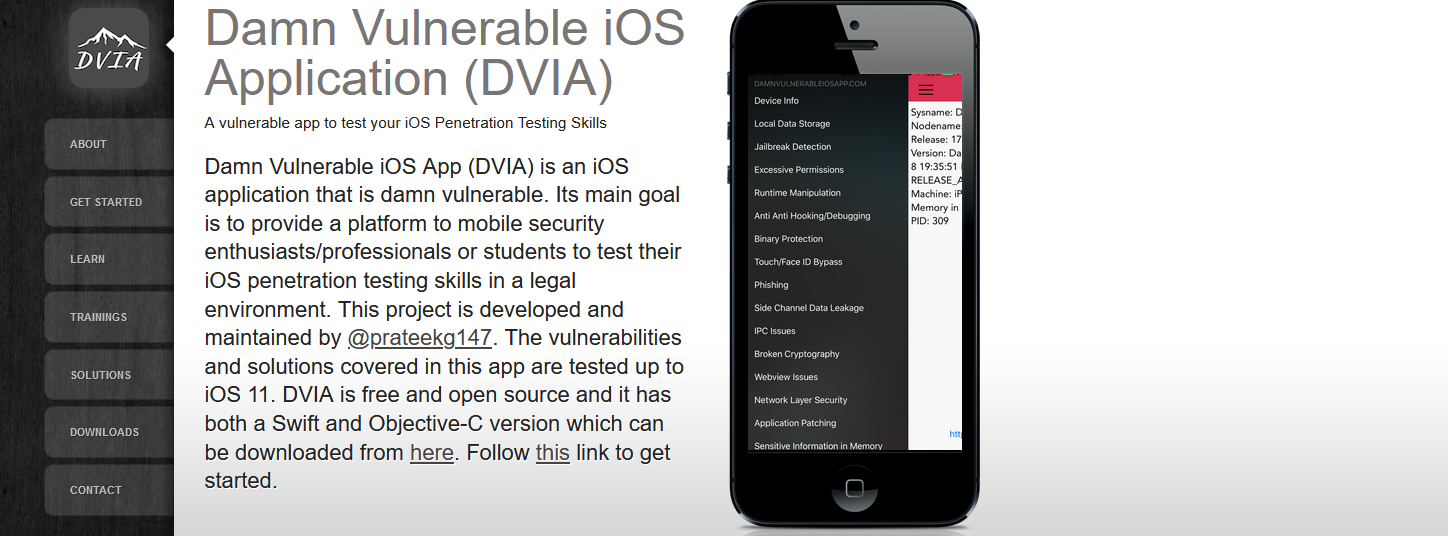

Damn Vulnerable iOS App

DVIA est un programme iOS qui permet aux amateurs de sécurité mobile, aux experts et aux développeurs de pratiquer des tests de pénétration. Il a récemment été réédité et est désormais disponible gratuitement sur GitHub.

Suivant le Top 10 des risques mobiles de l’OWASP, DVIA contient des vulnérabilités typiques des applications iOS. Il est développé en Swift, et toutes les vulnérabilités ont été testées jusqu’à iOS 11. Vous aurez besoin de Xcode pour l’utiliser.

Voici quelques-unes des fonctionnalités disponibles dans DVIA :

- Détection de jailbreak

- Hameçonnage

- Cryptographie cassée

- Manipulation de l’exécution

- Corrections d’applications

- Corrections binaires

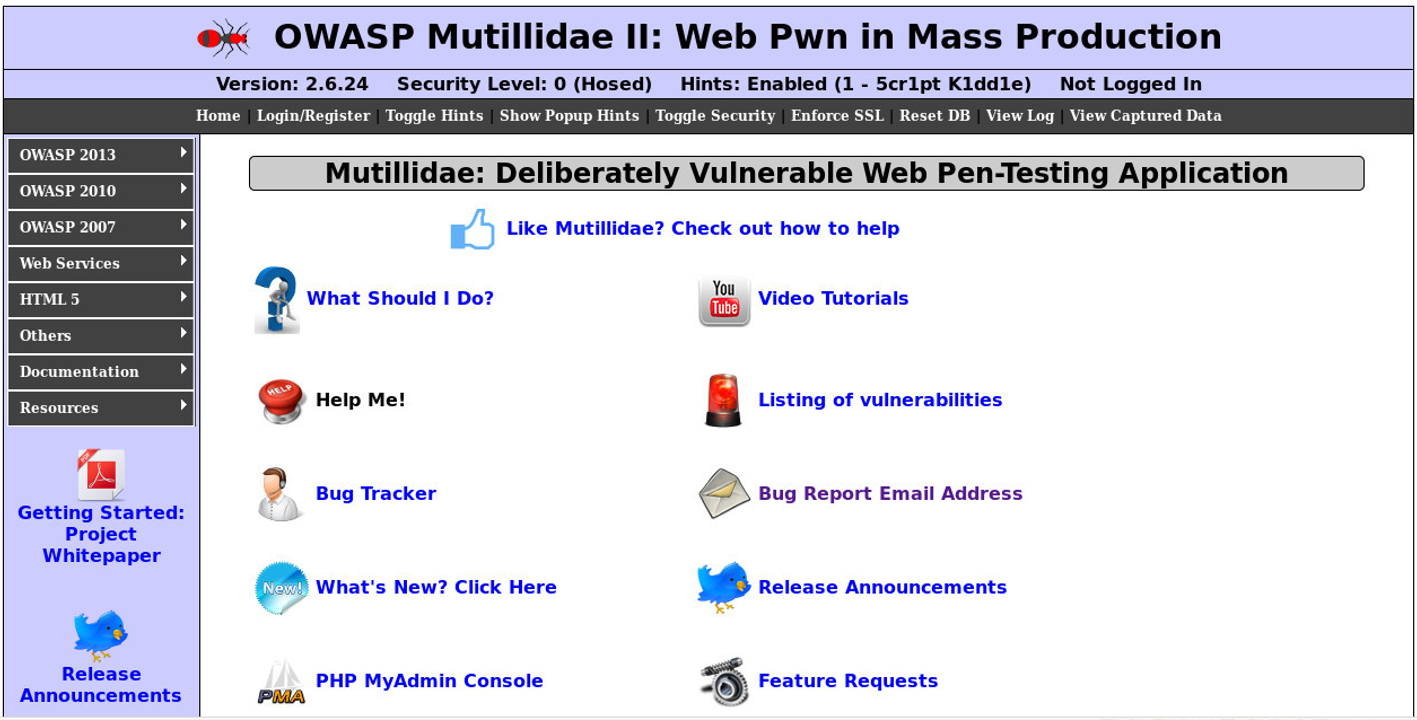

OWASP Mutillidae II

Mutillidae II est un programme libre et gratuit développé par l’OWASP. De nombreux amateurs de sécurité l’ont utilisé car il fournit un environnement de piratage en ligne facile à utiliser. Il présente une variété de vulnérabilités ainsi que des recommandations pour aider l’utilisateur à les exploiter. Cette application web vous permet de vous perfectionner si le test de pénétration ou le piratage est votre passe-temps.

Elle contient une variété de vulnérabilités à tester, y compris le piratage de clics, le contournement d’authentification, et plus encore. Sa section sur les vulnérabilités comprend également des sous-catégories qui proposent d’autres solutions.

Vous devrez installer XAMPP sur votre système. Cependant, Mutillidae inclut XAMPP. Il est même possible de passer du mode sécurisé au mode non sécurisé. Mutillidae est un environnement de laboratoire complet qui comprend tout ce dont vous avez besoin.

Web Security Dojo

WSD est une machine virtuelle contenant divers outils tels que Burp Suite et ratproxy et des machines cibles (telles que WebGoat). Il s’agit d’un environnement de formation open-source basé sur le système d’exploitation Ubuntu 12.04. Pour certains objectifs, il contient également du matériel de formation et des guides d’utilisation.

Vous n’avez pas besoin d’exécuter d’autres outils pour l’utiliser ; tout ce dont vous avez besoin, c’est de cette VM. Vous devrez d’abord installer et exécuter VirtualBox 5 (ou une version ultérieure), ou vous pouvez utiliser VMware à la place. Importez ensuite le fichier ova dans VirtualBox/VMware, et le tour est joué. Vous aurez la même sensation que n’importe quel autre système d’exploitation Ubuntu.

Cette VM est idéale pour l’auto-apprentissage et l’apprentissage par les débutants, les professionnels et les enseignants qui souhaitent enseigner les vulnérabilités.

Conclusion 😎

Vous devez avoir une expérience pratique des applications non sécurisées avant d’entrer dans le domaine professionnel de la sécurité de l’information. Cela vous aidera à développer vos capacités.

Elle vous aide également à identifier et à pratiquer vos points faibles. En pratiquant le piratage éthique sur des applications spécifiques, vous comprendrez mieux vos capacités de piratage et votre position dans le domaine de la sécurité. Il est bénéfique de partager des informations. Vous pouvez utiliser ces applications web pour montrer aux autres comment repérer les failles typiques des applications web.