Cet article vous informera sur deux protocoles largement utilisés pour les transferts de fichiers, à savoir SFTP et FTPS.

Nous vous présenterons leurs différences fondamentales. L’objectif principal est de savoir quel protocole doit être utilisé dans différentes circonstances.

Ces deux protocoles (un ensemble de règles ou de procédures pour transmettre des données entre des appareils électroniques, tels que des ordinateurs) portent des noms similaires. L’emplacement du S dans chaque acronyme influence le fonctionnement de ces protocoles. Les deux protocoles transmettent vos données avec succès, mais ils sont très différents.

SFTP ou FTPS : quel protocole utiliser ?

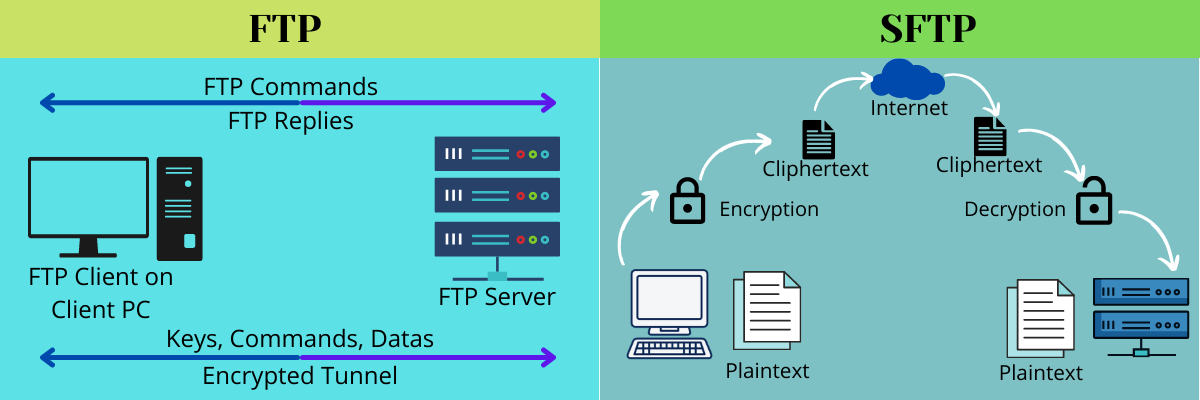

FTP, FTPS et SFTP sont trois protocoles très répandus qui sont encore utilisés aujourd’hui pour les transferts de fichiers. Même si leurs initiales sont similaires, ces protocoles présentent des différences significatives, notamment en ce qui concerne le mode de transfert des données, le niveau de sécurité fourni et les problèmes de pare-feu.

Le protocole de transfert de fichiers sécurisé (FTPS) et le protocole de transfert de fichiers Shell (SFTP) permettent la transmission rapide de fichiers via différents canaux de communication.

Protocole de transfert de fichiers Secure Shell (SFTP)

Un protocole réseau appelé Safe Shell File Transfer Protocol, souvent connu sous le nom de SFTP, permet le transfert sécurisé de fichiers via deux canaux de communication.

SFTP fait partie du protocole SSH et superpose des commandes de type FTP à ce qui s’apparente à un SCP pour faciliter la vie des utilisateurs FTP.

Il permet l’administration et l’accès à des données fiables avec un haut niveau de sécurité pour l’envoi et la réception de transferts de données de fichiers. Les données sont facilement accessibles, car SFTP permet à la fois l’accès des utilisateurs au serveur et l’accès du serveur au serveur. Vous pouvez utiliser SFTP pour vous connecter à un serveur, télécharger et téléverser des fichiers, etc.

SFTP permet aux machines de se connecter à l’aide de clés publiques et privées. Une fois la connexion vérifiée, les deux appareils peuvent communiquer en toute sécurité. SFTP n’utilise qu’une seule connexion, ce qui signifie qu’un seul port doit être activé sur le serveur et qu’il doit être accessible au public sur le port sélectionné pour le serveur, ce qui le rend plus facile à sécuriser.

Protocole de transfert de fichiers sécurisé (FTPS)

Le protocole de transfert de fichiers sécurisé, ou FTPS, renforce la sécurité en ajoutant des fonctionnalités supplémentaires au protocole TLS ( Transport Layer Security) et permet aux entreprises de se connecter en toute sécurité avec leurs partenaires commerciaux, leurs utilisateurs et leurs clients.

FTPS n’est rien d’autre que du FTP sur TLS : les connexions de contrôle et de données sont identiques à celles du FTP classique, mais elles sont cryptées avec TLS (et nécessitent des certificats, tout comme le HTTPS) – cela n’a rien à voir avec le SFTP. Les fichiers envoyés sont échangés via FTPS et authentifiés par les applications supportant FTPS.

Fondamentalement, il dispose d’un canal de contrôle et d’un canal de données pour transférer des fichiers sur un réseau informatique. Il ajoute une couche de sécurité et de cryptage, et la plupart des clients FTP offrent la possibilité de synchroniser les fichiers de manière à ce que tous les fichiers soient à jour, quel que soit l’endroit où ils se trouvent.

De nombreux outils sont disponibles pour envoyer et recevoir des fichiers via FTPS, ce qui en fait un choix logique pour de nombreuses situations de transfert de fichiers.

Comprendre les principales différences

SFTP renforce la sécurité lors des transferts de fichiers, mais FTPS ajoute la couche de cryptage et rend les données plus sûres.

SFTP a été conçu pour une communication réseau sécurisée. Il permet principalement de se connecter en toute sécurité pour transférer des données de facturation, des fonds et des fichiers de récupération de données.

FTPS, quant à lui, a été créé pour prendre en charge les transferts de fichiers entre ordinateurs en réseau à l’aide du protocole de transfert de fichiers. Il a également été conçu pour ajouter la prise en charge du cryptage par la mise en œuvre d’algorithmes. Contrairement à SFTP, FTPS permet à un être humain de comprendre et de lire la communication.

SFTP est préféré à FTPS pour la prise en charge des pare-feux

Avec SFTP, une seule connexion est établie entre le client et le serveur. Il dispose d’un port spécifique pour se connecter à un ordinateur situé à un autre endroit ; il n’est donc pas nécessaire d’ouvrir de nombreux ports. D’ailleurs, moins de ports signifie que certains types de logiciels malveillants ont moins de chances d’exploiter la sécurité.

Le client et le serveur sont connectés au serveur par l’intermédiaire d’un seul réseau. Le pare-feu sert d’interface entre les connexions et vérifie les diverses anomalies qui peuvent se produire ou les signes suspects et les indicateurs de menace.

Cependant, par rapport à SFTP, FTPS a besoin d’une connexion de données de secours. Il crée un nouveau port pour chaque transmission de données, et de nombreux ports peuvent être ouverts simultanément.

Le problème est que FTPS n’est pas naturellement crypté. En raison du cryptage externe, les logiciels pare-feu ne peuvent pas déterminer quel port est utilisé et dans quel but. Si vous essayez d’utiliser simultanément FTPS et un pare-feu, la connexion échouera immédiatement.

SFTP transfère généralement les fichiers plus lentement que FTPS.

Les connexions SFTP sont presque toujours sensiblement plus lentes que les connexions FTPS. Le protocole, qui exécute SFTP, génère un coût supplémentaire élevé en raison de la livraison des paquets et du cryptage.

SFTP utilise essentiellement l’architecture du protocole de contrôle de transmission (TCP). Pour maintenir la fiabilité, le TCP utilise plusieurs techniques de contrôle des erreurs, notamment l’analyse des données, l’accusé de réception et la synchronisation de la livraison des messages.

FTPS a été créé principalement pour les transferts de fichiers rapides et est un protocole léger et simple comparé à d’autres protocoles.

Alors que FTPS prend également en charge l’ASCII, SFTP ne prend en charge que la transmission de données binaires.

Il n’y a pas de mode ASCII (American Standard Code for Information Interchange) dans SFTP. Toutes les informations sont transmises de manière binaire, ce qui garantit que le serveur reçoit les mêmes données que celles envoyées par le client (ou vice versa).

Il n’existe pas de mode ASCII pour traduire les chaînes de caractères du système d’exploitation de l’expéditeur à celui du destinataire. Pour cette raison, la journalisation SFTP est assez délicate. L’utilisation des configurations SFTP par défaut rend presque difficile la création et la maintenance des journaux, c’est pourquoi les entreprises utilisent souvent une technologie de transfert de fichiers géré (MFT) pour contourner ce problème.

FTPS étant une version plus récente de FTP, les transferts ASCII sont également pris en charge. Cela est très utile pour la journalisation, car cela permet aux administrateurs informatiques de comprendre facilement les activités du protocole réseau et de repérer les goulets d’étranglement.

Alors que SFTP est incompatible avec les cadres .NET, FTPS l’est.

Le cadre logiciel .NET, propriété de Microsoft, permet aux programmeurs de créer des applications qui peuvent fonctionner sur le système d’exploitation Windows. Il est réputé pour sa convivialité et sa compatibilité multiplateforme.

par défaut, .NET ne prend pas en charge les protocoles SFTP. Ce protocole ne peut pas être utilisé pour le transfert ou l’administration de fichiers par les développeurs qui s’appuient sur lui. En revanche, .NET prend en charge le protocole FTPS, qui permet d’exécuter plusieurs commandes.

SFTP utilise une authentification hors bande, tandis que FTPS dépend d’un certificat signé pour l’autorisation.

Le protocole SFTP ne fournit aucun certificat signé à des fins de vérification. Tout d’abord, aucune donnée n’est disponible en clair et toutes les informations sont pré-cryptées. Il dépend également de l’authentification hors bande ( type d’authentification à deux facteurs).

Dans ce cas, l’identifiant et le mot de passe sont transmis sur le même canal. Cependant, un canal secondaire distinct est utilisé pour authentifier l’identité de l’utilisateur.

FTPS, en revanche, utilise un serveur FTP, qui doit offrir une authentification par clé publique (le cryptage et le décryptage sont effectués à l’aide de clés distinctes). Pour utiliser la passerelle FTPS en toute transparence, les entreprises peuvent acheter des serveurs qui prennent en charge le mécanisme de clé publique et qui sont dotés d’un certificat numérique.

Par rapport aux commandes FTPS, les commandes SFTP offrent davantage de contrôle.

La plupart des systèmes d’exploitation courants sont préinstallés avec un logiciel CLI (interface de ligne de commande), et SFTP et FTPS peuvent être utilisés à l’aide d’une interface CLI. Par conséquent, les deux protocoles de communication sont ouverts et accessibles à partir d’un large éventail de plateformes.

Les commandes FTPS, en revanche, sont beaucoup plus simples et moins fonctionnelles. Les utilisateurs ne peuvent pas modifier les fichiers ou les répertoires hébergés via une connexion à distance ; ils peuvent seulement y accéder et les récupérer. Par exemple, l’utilisation des commandes FTPS ne vous permet pas de modifier ou d’altérer les droits de propriété des fichiers, car SFTP et FTPS utilisent des protocoles de base différents (SSH pour SFTP et FTP pour FTPS).

SFTP bénéficie d’une plus grande compatibilité et d’une meilleure adoption

L’utilisation de FTPS est en déclin. Lorsque les données sont publiques et non sensibles, certaines entreprises, des solutions de gestion de transfert de fichiers (MFT) et des développeurs web indépendants utilisent encore FTPS comme méthode de transfert de fichiers simple.

Par rapport à FTPS, SFTP est plus récent ; la version la plus récente (version 6, draft 13) a été créée en 2006. Tous les navigateurs courants prennent en charge le SFTP, et de nombreuses solutions SFTP de qualité professionnelle sont disponibles auprès de fournisseurs réputés.

Par exemple, les protocoles de transfert de fichiers SFTP peuvent être configurés pour fonctionner avec des serveurs IBM et des cloud buckets Microsoft Azure.

Parmi les protocoles SFTP et FTPS, lequel choisir dans quelles conditions ?

SFTP et FTPS sont des protocoles largement utilisés pour transférer des données sur des réseaux publics et privés. Ils présentent tous deux des avantages et des inconvénients. Avant de choisir un protocole pour répondre à leurs besoins, les organisations devraient garder à l’esprit les points suivants :

- SFTP est entièrement sécurisé par défaut, tandis que FTPS ajoute une couche de cryptage à l’aide de SSL ou TLS.

- SFTP est compatible avec les pare-feu, mais les données binaires qu’il transmet le rendent impropre à la journalisation.

- Les transmissions de fichiers par FTPS sont beaucoup plus rapides que par SFTP. Bien que SFTP ne fonctionne pas avec les frameworks .NET, il est plus largement utilisé et compatible.

- Les procédures d’authentification et le jeu de commandes diffèrent pour les deux protocoles.

C’est pourquoi la plupart des entreprises combinent les deux protocoles afin de tirer parti de leurs avantages tout en remédiant à leurs inconvénients

Quand utiliser SFTP

Bien que SFTP soit plus lent, il se termine rapidement sans que la session entière ne soit interrompue. Il est facile à utiliser en partageant votre clé SSH publique; ils peuvent rapidement remplir les informations sur leur serveur et le lier à votre compte.

Lorsque la connexion est établie, le logiciel client envoie votre clé publique au serveur pour vérification. Si cette clé publique correspond et que l’utilisateur saisit le mot de passe requis, l’authentification est terminée.

SFTP utilise un port distinct pour transférer les données (par défaut, il s’agit du port 22). En raison du nombre réduit de ports, SFTP limite le nombre de points en danger d’écoute (interception non autorisée en temps réel d’une communication privée) et empêche les attaques de type “man-in-the-middle”.

Il permet de transférer des fichiers volumineux en une seule fois. Les données sont transmises rapidement et efficacement.

Quand utiliser FTPS ?

La meilleure option pour transférer des fichiers en toute sécurité est FTPS. Si un partenaire commercial l’exige ou si vous souhaitez utiliser des certificats pour authentifier les connexions.

FTPS utilise TLS et SSL pour crypter les connexions au serveur. Les certificats sont des éléments d’identification, notamment le nom de l’émetteur, le nom du sujet, les informations critiques publiques du sujet et une signature.

Lorsque vous utilisez des certificats, ils sont fiables s’ils sont soit auto-signés par un partenaire commercial, soit signés par une autorité de certification (AC) reconnue. Vous devez disposer d’une copie du certificat public du partenaire commercial dans votre magasin vital de confiance pour valider les certificats auto-signés.

La meilleure option pour transférer des fichiers en toute sécurité est FTPS. Un nouveau port s’ouvrira car FTPS utilise plusieurs numéros de port pour des types de connexion implicites et explicites.

Conclusion

Alors que SFTP est une version améliorée de SSH qui fournit des fonctions simples de transfert de fichiers à SSH sécurisé par défaut, FTPS a été développé comme une version améliorée de FTP pour ajouter un cadre de sécurité. FTPS utilise deux canaux, alors que SFTP n’en utilise qu’un seul pour permettre les communications de contrôle et le transfert de données.

SFTP envoie des données au format binaire, tandis que FTPS envoie des données dans un format lisible par l’homme. Si vous choisissez FTPS pour votre organisation, gardez à l’esprit qu’il peut être difficile de se connecter à travers des pare-feu hautement sécurisés.

Étant donné que FTPS utilise plusieurs numéros de port pour les types de connexion implicites et explicites, un autre port est ouvert chaque fois qu’une demande de transfert de fichier ou de liste de répertoires est formulée. Un manque de prudence et d’alerte peut mettre votre réseau en danger et vous exposer à des vulnérabilités.