Die rasche Ausweitung der Fernarbeit und das Aufkommen hybrider Arbeitsplätze haben die IT-Verwaltungsabläufe komplexer gemacht. Aber Unified Endpoint Management (UEM) Software bietet eine Lösung für dieses Problem. Sie bietet vor allem eine zentrale Plattform, von der aus Unternehmen alle Endpunkte, Geräte und Anwendungen verwalten können.

UEM vereinheitlicht alles in einer einzigen, benutzerfreundlichen Plattform, anstatt für jeden Gerätetyp unterschiedliche Tools zu verwenden. Das macht das Leben der IT-Mitarbeiter einfacher und spart zudem Zeit und Ressourcen. Die UEM-Tools bieten jedoch noch weitere Funktionen, z. B. Sicherheitsmaßnahmen, Integration von Drittanbietern, Analysefunktionen usw.

In diesem Artikel gehen wir auf die vielen Vorteile von UEM-Software ein und zeigen die wichtigsten Funktionen auf, die Sie bei der Auswahl einer idealen Lösung berücksichtigen sollten. Außerdem geben wir Ihnen einen Überblick über einige der besten verfügbaren UEM-Softwarelösungen. So können Sie bei der Auswahl des richtigen Tools für Ihr Unternehmen Zeit und Mühe sparen.

Unternehmen aller Größen und Branchen können ihr IT-Management mit UEM-Software optimieren. Werfen wir also einen Blick auf die geschäftlichen Vorteile, die Unternehmen mit UEM-Tools erzielen können:

Vereinfachtes Gerätemanagement

Unternehmen können alle Geräte über ein zentrales Dashboard überwachen und verwalten. Wenn alle Endgeräte mit einem einzigen UEM-Tool verbunden sind, wird die Geräteverwaltung einfacher. Dadurch werden die Arbeitsabläufe vereinfacht, die Kosten gesenkt und die Arbeit der IT-Teams vereinfacht.

Verbesserte Sicherheit

Derzeit arbeiten immer mehr Menschen aus der Ferne und verwenden persönliche Geräte in der digitalen Arbeitsumgebung. Daher ist die Sicherheit zu einem wichtigen Anliegen für Unternehmen geworden. Mit UEM-Tools können Unternehmen alle Geräte, die mit ihrem Netzwerk verbunden sind, überwachen und sichern. Sie verstärken die Sicherheitsmaßnahmen durch Multi-Faktor-Authentifizierung, Verschlüsselung und Remote-Löschfunktionen.

Aufschlussreiche Analysen

UEM-Software bietet aufschlussreiche Analysen zur Geräteleistung und -nutzung. Unternehmen können die Geräteleistung und die Nutzung bestimmter Apps überwachen. So können sie die Lebensdauer der Geräte verbessern, Kosten sparen und fundierte Entscheidungen über die Nutzungsrichtlinien treffen. Darüber hinaus können UEM-Tools Berichte über die Gerätekonformität erstellen, um Sicherheitsprobleme zu erkennen und entsprechend zu reagieren.

Compliance-Management

In vielen Branchen müssen Unternehmen bestimmte Compliance-Vorschriften einhalten. UEM-Tools können also beim Compliance-Management helfen, indem sie überprüfen, ob alle Geräte die gesetzlichen Anforderungen und Standards einhalten. Dies gilt für Datenschutzgesetze wie GDPR und HIPAA sowie für branchenspezifische Standards wie PCI-DSS und SOX.

Eigenschaften, die eine UEM-Software aufweisen sollte

Bei der Auswahl von UEM-Software für Ihr Unternehmen sollten Sie auf die folgenden Faktoren achten:

Geräteunterstützung: Ein ideales UEM-Tool bietet Unterstützung für alle Arten von Geräten, einschließlich Desktops, Smartphones und mehr. Außerdem ist es nicht auf ein bestimmtes Betriebssystem beschränkt.

Sichere Geräteverwaltung: Die UEM-Software sollte eine sichere Geräteverwaltung bieten und vor Datenverletzungen schützen. Daher sollte sie modernste Sicherheitsfunktionen wie Datenverschlüsselung, VPN und Virenschutz enthalten.

Einfache Bereitstellung und Skalierbarkeit: Das Tool sollte einfach zu installieren, zu konfigurieren und an die sich ändernden Geschäftsanforderungen anzupassen sein. Das IT-Team sollte in der Lage sein, die Geräte von jedem Ort aus mit Hilfe von Remote-Geräteverwaltungsfunktionen zu steuern.

Benutzerfreundliche Oberfläche: Mit einer benutzerfreundlichen Oberfläche sollte das Team die Aufgaben der Geräteverwaltung vereinfachen. Außerdem sollte sie die Lernfähigkeit des IT-Teams verkürzen.

Leistungsstarke Berichte und Analysen: Mit dem Tool sollte das IT-Personal in der Lage sein, die Gerätenutzung zu überwachen und Leistungsprobleme zu erkennen. Außerdem sollte es mit Hilfe von EUM-Tools, vollständigen Berichten und Analysefunktionen die Sicherheitsrisiken im Auge behalten.

Integrationsfähigkeiten: Um umfassende Funktionen für die Geräteverwaltung zu bieten, sollte die App reibungslos mit anderen Unternehmensanwendungen und -plattformen interagieren. Zum Beispiel mit Security Information and Event Management (SIEM) und Identity and Access Management (IAM).

Compliance-Management: Das Tool sollte Funktionen für das Compliance-Management enthalten. Auf diese Weise können Unternehmen gesetzliche Verpflichtungen wie HIPPA, PCI-DSS und GDPR erfüllen.

Nachdem wir die wesentlichen Merkmale eines idealen UEM-Tools kennengelernt haben, wollen wir uns nun mit einigen der leistungsfähigsten Tools befassen.

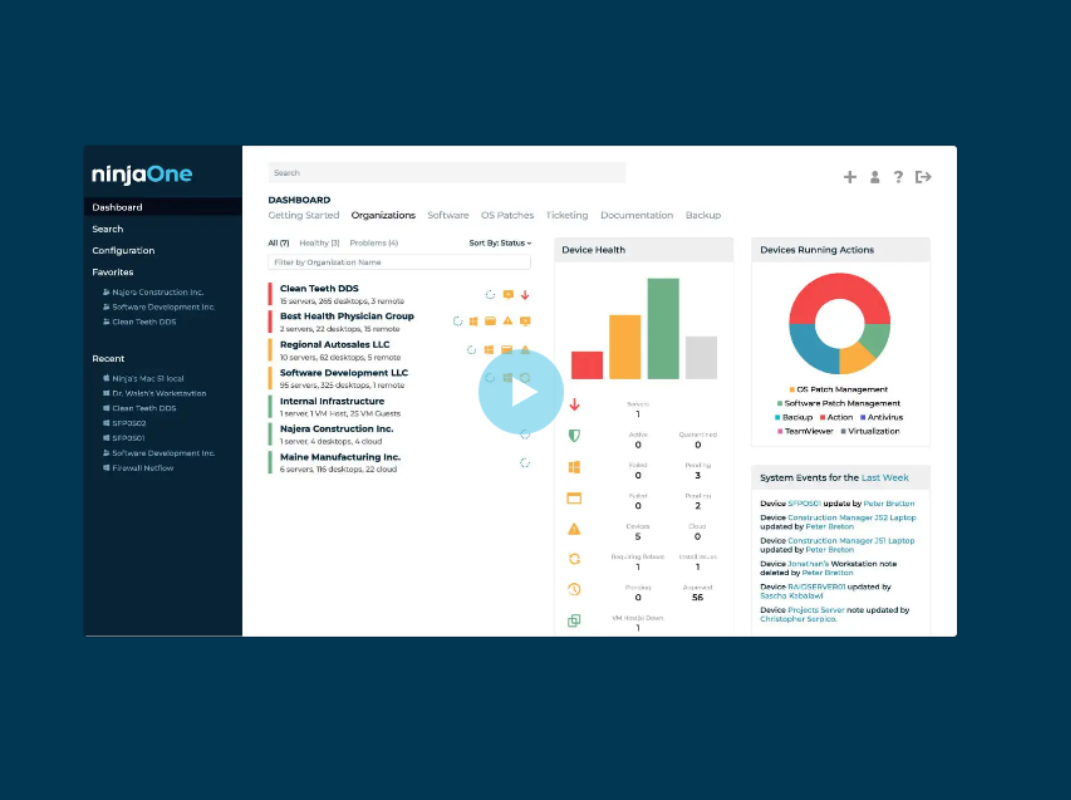

NinjaOne

NinjaOne ist ein einheitliches Endpunktverwaltungssystem, das Benutzern hilft, Endpunkte zentral und effizient zu verwalten. Es bietet erstklassige Endpunkttransparenz und -kontrolle, indem es die Effizienz der Techniker auf einfache Weise steigert. So erhalten Sie eine einheitliche Geräteverwaltung, automatisieren Aufgaben und steigern die Effizienz.

Wichtige Funktionen:

- Bietet Echtzeitüberwachung und automatische Benachrichtigung der Techniker, um Probleme zu beheben und die Auswirkungen auf die Endbenutzer zu minimieren.

- Mit sicherem Fernzugriff können Benutzer die Kontrolle über die verwalteten Endgeräte übernehmen und sich praktischen Support sichern.

- Ein-Klick-Aktivitäten, Behebung von Problemen, Beenden von Aufgaben und Starten von Terminalsitzungen, ohne die Endbenutzer zu stören.

- Endpunkt-Task-Automatisierung , die wiederholte Endpunkt-Aktivitäten automatisiert und so zur Standardisierung der Ergebnisse beiträgt.

- Automatische Problembehebung mit zustandsbasierter Skriptverteilung für angehaltene Dienste, übersprungene Neustarts und fehlende Anwendungen.

- Ein-Klick-Software-Verwaltung für die Installation oder Deinstallation von Anwendungen.

- Unbegrenzte Skalierbarkeit mit einer Cloud-basierten Infrastruktur, die schnell und sicher ist und 50 bis 15000 Endpunkte verwaltet.

- Benutzerfreundliche Oberfläche , die Techniker bei der produktiven Arbeit mit konzentrierten Aktivitäten und minimalen Klicks unterstützt.

Endpoint Central

Endpoint Central, früher bekannt als Desktop Central, ist eine leistungsstarke UEM- und Sicherheitslösung. Sie wurde entwickelt, um die Sicherheitsverwaltung von Servern und verschiedenen Geräten (Desktop, Smartphones und mehr) zu vereinfachen.

Mit diesem Tool können Unternehmen alle ihre Endgeräte von einem einzigen Ort aus verwalten. Auf diese Weise automatisiert es mit seinen wertvollen Funktionen routinemäßige Verwaltungsaufgaben.

Wichtigste Funktionen:

- Patch-Management-Funktion , die gängige Verwaltungsaufgaben für Endgeräte automatisiert. Zum Beispiel Patch-Installation, Softwareverteilung, Betriebssystemverteilung und Imaging.

- Mit derAsset Management-Funktion können Benutzer USB-Geräte kontrollieren, die Softwarenutzung überwachen und Softwarebestände und -lizenzen verwalten.

- DieRemote-Desktop-Verwaltung ermöglicht es Unternehmen, entfernte Workstations zu kontrollieren.

- DieVerwaltung mobiler Geräte ermöglicht es Unternehmen, die Nutzung mobiler Geräte zu kontrollieren. Es legt Profile und Regeln fest und richtet Wi-Fi, VPN, E-Mail-Konten und mehr ein.

- Modernste Sicherheitsmanagement-Funktionen wie BitLocker-Verwaltung und Schutz vor Datenverlust. Außerdem bietet es App- und Gerätesicherheit und Schutz vor Ransomware.

- Mit der Betriebssystemverwaltung können Unternehmen die Bereitstellung von Betriebssystemen und Apps automatisieren.

- DieUSB-Geräteverwaltung erleichtert die Überwachung und Regulierung der Nutzung von USB-Geräten.

- DieEnergieverwaltung ermöglicht es Unternehmen, den Stromverbrauch zu kontrollieren und Energiekosten zu sparen.

- Automatisiert das Compliance-Management und ermöglicht es Unternehmen, die Industrienormen und Gesetze einzuhalten.

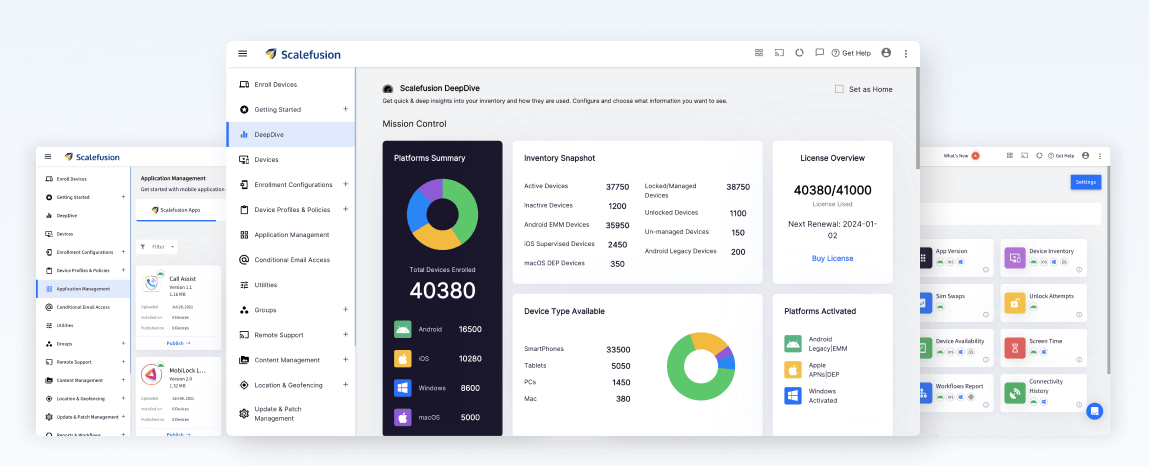

Scalefusion

Scalefusion bietet eine leistungsstarke Suite von Unified Endpoint Management (UEM)-Funktionen für IT-Administratoren in allen Branchen. Sein intuitives Dashboard ermöglicht eine effektive Fernverwaltung und -überwachung einer Vielzahl von Endpunkten, die moderne Unternehmen nutzen.

Darüber hinaus bietet Scalefusion eine Vielzahl von Optionen, mit denen Unternehmen ihre Endgeräte mit einer zusätzlichen Sicherheitsebene ausstatten können.

Hauptmerkmale:

- Volle Kontrolle über alle Arten von Endpunkten, einschließlich mPOS- und Linux-Geräte

- Unterstützt die Verwaltung von Shared Android-Geräten

- Remote Cast & Control für eine ortsunabhängige und jederzeitige Fehlerbehebung bei Endgeräten

- Remote-Befehle zur Verwaltung von Geräteaktivitäten

- Kiosk-Modus zum Sperren von Endgeräten für spezielle Zwecke

- Verwaltung von Inhalten und Anwendungen

- Polygonales Geofencing und Standortverfolgung für Android und Windows

- Umfassende Analysen und Berichte über den Gerätebestand

- Automatisierte Workflows zur Verwaltung von Compliance und Zeitplänen

Citrix

Citrix ist eine umfassende UEM-Lösung für die Verwaltung von Endgeräten, früher bekannt als XenMobile. Sie ermöglicht es Unternehmen, mobile Geräte, Anwendungen und Daten zu kontrollieren und zu schützen. Diese einzigartige Software ermöglicht es IT-Managern, ein zuverlässiges und sicheres Benutzererlebnis auf einer Vielzahl von Plattformen und Geräten zu bieten.

Hauptmerkmale:

- Geräteverwaltung über eine einzige Konsole, die eine zentralisierte Gerätekontrolle ermöglicht. So können Administratoren problemlos Apps bereitstellen, Regeln und Einstellungen konfigurieren und die Einhaltung von Richtlinien durchsetzen.

- DieApp-Verwaltung ermöglicht Unternehmen die Kontrolle von Apps über eine Reihe von Plattformen und Geräten. So können Administratoren Apps verteilen und verwalten, die Sicherheit von Apps gewährleisten und die Anmeldung von Apps ermöglichen.

- Sicherer Zugriff für mobile Benutzer auf Unternehmensressourcen, einschließlich bedingtem Zugriff und Multi-Faktor-Authentifizierung und mehr.

- Die Datenschutzfunktion ermöglicht es Administratoren, sensible Unternehmensdaten auf ausgewählten mobilen Geräten zu sperren. Administratoren können Verschlüsselung, Schutz vor Datenverlust (DLP) und Remote-Funktionen einrichten.

- Intuitive Admin-Verwaltung, die es Benutzern ermöglicht, die Endgeräteverwaltung von einem einzigen Punkt aus zu steuern. Die Verwaltung von mobilen Geräten, Anwendungen und Daten wird dadurch einfacher.

Hexnode

Hexnode ist eine der führenden UEM-Software, die entwickelt wurde, um die Geräteverwaltung zu vereinfachen. Sie kann problemlos mit verschiedenen Plattformen und Umgebungen arbeiten. Mit diesem Tool können IT-Teams verschiedene Endgeräte aus der Ferne überwachen, verwalten und sichern. So können Sie mit Hexnode Smartphones, Tablets, Laptops, Desktops und mehr von einem einzigen Punkt aus verwalten.

Hauptmerkmale:

- Bietet eine breite Palette von OTA (Over-the-Air) -Fernverwaltungsoptionen für Geräte. Über eine einzige Schnittstelle können Sie Geräte schnell registrieren, Regeln einrichten und die Leistung und den Zustand Ihrer Geräte im Auge behalten.

- Mit der OptionApp-Verwaltung können Benutzer App-Updates, Anpassungen und Bereitstellungen auf registrierten Geräten verwalten. Sie unterstützt sowohl offene als auch geschlossene App-Stores für Unternehmen, so dass die gemeinsame Nutzung von Apps in Ihrem Unternehmen ganz einfach ist.

- Zu den Hightech-Optionen für die Sicherheitsverwaltung gehören das Sperren von Geräten aus der Ferne, das Auspeitschen und die Standortverfolgung. Außerdem verfügt es über eine sichere Containerisierung, um Geschäftsdaten zu isolieren und zu schützen und so den Datenschutz auf den Geräten zu gewährleisten.

- Für das Content Management bietet es den Administratoren sicheren Zugriff auf Geschäftsdaten auf verschiedenen Geräten. Das sichere CMS dieser Plattform ermöglicht es Ihnen, Dateien und Dokumente an bestimmte Geräte oder Benutzergruppen zu verteilen.

- Der anpassbare Kiosk-Modus ermöglicht es Ihnen, den Zugriff auf Geräte auf eine bestimmte App oder eine Gruppe von Apps zu beschränken.

- Eingehende Analysen und Einblicke in eine Vielzahl von Themen, einschließlich App-Nutzung, Gerätenutzung, Sicherheitsvorfälle und mehr.

42Gears

Mit 42Gears können IT-Teams alle Arten von Endgeräten, Apps und Inhalten verwalten, die in einem Unternehmens-Ökosystem genutzt werden. Es verfolgt einen konsistenten und ganzheitlichen Ansatz, um die UEM-Lösung von einem einzigen Punkt aus zu rationalisieren.

Außerdem löst sie plattformübergreifende Abhängigkeiten und bietet Schutz und Kontrolle für verschiedene Endgeräte. Mit herausragenden Funktionen gewährleistet sie, dass Geschäftsprozesse und Anwendungen auf allen Endgeräten einheitlich funktionieren.

Hauptmerkmale:

- Unterstützt alle Betriebssystemtypen, einschließlich Android, iOS, MacOS, Windows, Linux und so weiter.

- Bietet eine einzige Plattform zur Überwachung und Verwaltung aller Endpunkte. Zu den Endpunkten gehören BYO-Geräte, IoT-Geräte, Sensoren, Fluchtwagen, Desktops/Laptops und mehr.

- Unterstützt Unternehmen bei der flexiblen Migration von älteren Plattformen wie Windows 7 zu einer besseren EMM-kompatiblen Version wie Windows 10.

- Beseitigt die Komplexität der Endpunkte und bietet Unterstützung für eine Multi-Device-Architektur.

- Verbessert die Produktivität der Benutzer, indem sie sich auf wichtige Aufgaben konzentrieren können, anstatt sich um den Zugriff zu kümmern.

- Gewährleistet die kontinuierliche Einhaltung der Sicherheitsbestimmungen auf allen unterstützten Geräten und Plattformen durch einen Standardsatz von Sicherheitsprotokollen.

- Regeln zum Schutz vor Datenverlust werden zum Schutz sensibler Benutzer, Geräteanwendungen und Netzwerkdaten eingesetzt.

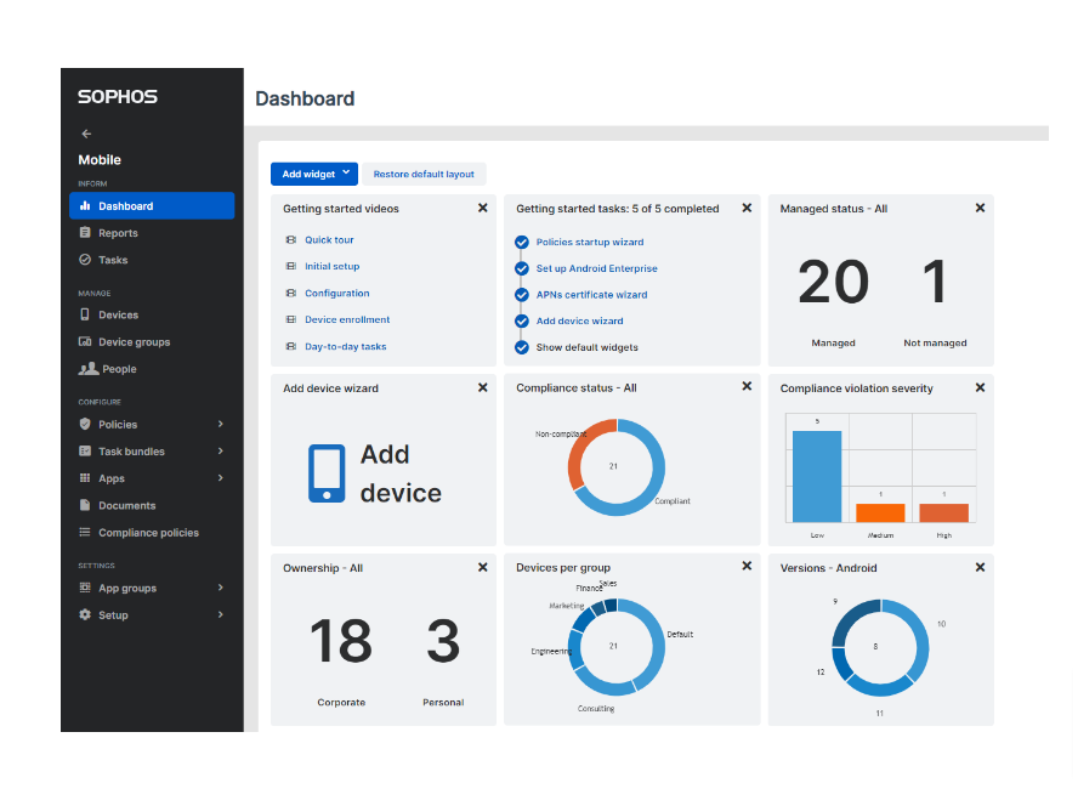

Sophos

Sophos erhebt den Anspruch, als UEM-Lösung führend in der sicheren Geräteverwaltung zu sein. Unternehmen können mit dieser Lösung sowohl herkömmliche als auch mobile Endpoints verwalten und schützen. Sie verfügt über eine renommierte Endpunkt-Sicherheitstechnologie, die sich problemlos mit Windows 10, macOS, iOS und Android-Geräten verbinden lässt.

Wichtige Funktionen:

- BYOD-Umgebungen werden durch die Verwaltungsmodi Android Enterprise Work Profile & iOS User Enrollment unterstützt.

- Datentrennung nach Klassifizierung, wie z.B. Geschäftsdaten und persönliche Daten.

- Starke Sicherheitsmaßnahmen durch die Deep Learning Engine von X schützen vor identifizierten und nicht identifizierten Bedrohungen.

- DieIntegration mit Sophos Central bietet Endpoint-, Netzwerk- und Serversicherheit sowie eine zentrale Gerätekontrolle. Es handelt sich um eine webbasierte Verwaltungsoberfläche, die einfach zu bedienen ist.

- Ein einziges Dashboard, auf dem Sie viele Arten von Daten untersuchen und darauf reagieren können. Außerdem können Sie ungepatchte Geräte erkennen und Schwachstellen sowie unerwünschte Programme überprüfen.

- Mit Sophos XDR erweitern Sie die Sichtbarkeit Ihres Unternehmens, indem Sie vollständige Bedrohungserkennung und IT-Ops-Aufgaben durchführen.

Vmware

Erleben Sie mit Vmware den Komfort einer einzigen Cloud-nativen Lösung, die UEM für alle Geräte bietet. Mit dieser erstaunlichen Lösung können Sie Ihre IT-Verwaltungskosten minimieren und die Produktivität steigern.

Das Workspace One UEM ermöglicht die nahtlose Verwaltung aller Endgeräte, unabhängig von ihrer Plattform oder ihrem Besitzmodell. Dadurch wird die Einheitlichkeit der Endpunktverwaltung auf jeder Plattform gewahrt. Es unterstützt die meisten bekannten Plattformen, einschließlich Android, iOS, macOS, Windows und so weiter.

Hauptmerkmale:

- Bieten Sie ein überragendes Benutzererlebnis, das über alle Geräte hinweg konstant ist. Untersuchen Sie Elemente wie Betriebssystemfehler, App-Leistung, Gerätezustand und mehr. Identifizieren Sie Probleme frühzeitig und finden Sie deren Hauptursachen.

- Erhalten Sie eine gründliche Sicherheitsstrategie, die Benutzer, Endgeräte, Apps, Daten und das Netzwerk berücksichtigt.

- Durch verwertbare Einblicke in Betriebssystem-Upgrades, Patch-Rollouts, App-Updates, Gerätestatus und mehr. So können Sie Ihren IT-Betrieb optimieren, indem Sie datengestützte Entscheidungen treffen.

- Erstellen Sie umfassende Workflows für die Verwaltung gewünschter Zustände, die App-Bereitstellung und das Onboarding von Geräten. Nutzen Sie die Drag-and-Drop-Oberfläche.

- Eine mandantenfähige Architektur ermöglicht es Ihnen, auf jeder Ebene der Organisationsstruktur Ihres Unternehmens eigene Regeln zu erstellen. Sie haben die Möglichkeit, Einstellungen von den darüber liegenden Ebenen zu übernehmen oder außer Kraft zu setzen.

- Kontrollieren Sie unternehmenskritische Frontline-Geräte über eine einzige Schnittstelle mit Unterstützung für robuste Geräte, Wearables und IoT-Endpunkte.

- Bevor Sie den Zugriff erlauben, bewerten Sie den Grad der Konformität und jede ungewöhnliche Aktivität mit Zero Trust Security. Der Zugriff kann einfach verweigert werden, und die Geräte können aus der Ferne oder automatisch gelöscht werden.

- Bieten Sie die volle Nutzungsdauer für verschiedene Arten von Anwendungen an. Alle Anwendungen, einschließlich Office 365, haben über Intelligent Hub Zugriff auf einen einzigen Self-Service-App-Katalog.

- Erstellen Sie Rollen für bestimmte Benutzer und Gruppen und gewähren Sie ihnen dann bestimmte Ebenen des Plattformzugriffs.

Abschließende Worte

Bei der Auswahl einer UEM-Lösung sollten Unternehmen einige der wesentlichen Schlüsselfunktionen berücksichtigen. Geräteverwaltungsfunktionen, Integration in die IT-Infrastruktur und Sicherheitsfunktionen sind einige der wichtigsten Kriterien. Wir haben einige der besten verfügbaren UEM-Lösungen geprüft und aufgelistet, nachdem wir eine Reihe von ihnen untersucht haben.

Sie sollten jedoch die UEM-Anforderungen Ihres Unternehmens gründlich prüfen und verschiedene Lösungen miteinander vergleichen, um die beste Lösung für Ihr Unternehmen auszuwählen. Mit dem richtigen Tool können Sie die Gesamtkosten senken, die Sicherheit erhöhen und die IT-Produktivität verbessern.

Informieren Sie sich auch über die beste Fernüberwachungs- und -verwaltungssoftware für kleine und mittlere Unternehmen.