Wie können Sie sicherstellen, dass Ihre Anwendung und Ihre Infrastruktur vor Sicherheitslücken geschützt sind?

Detectify bietet eine komplette Suite von Inventarisierungs- und Überwachungslösungen, die Schwachstellen-Scans, Host-Erkennung und Software-Fingerprinting umfassen. Damit können Sie unangenehme Überraschungen vermeiden, z. B. unbekannte Hosts, die Schwachstellen aufweisen, oder Subdomains, die leicht gekapert werden können.

Viele Dinge können schief gehen, und ein Angreifer kann dies ausnutzen. Einige gängige Beispiele sind:

- Offenhalten von unnötigen Ports

- Unsichere Subdomain, sensible Dateien, Anmeldeinformationen offenlegen

- Zugriff auf

.git - Potenzielle OWASP Top-Schwachstellen wie XSS, SSRF, RCE

Sie können darüber diskutieren, dass ich den Port-Scanner manuell ausführen, die Subdomain finden, auf Schwachstellen testen usw. kann. Das ist gut, wenn Sie es einmal oder ab und zu tun, aber es ist zeitaufwändig und nicht kosteneffizient, wenn Sie es häufig tun müssen.

Was ist also die Lösung?

Entscheiden Sie sich für Detectify Asset Monitoring, das die Assets Ihrer Webanwendung überwacht und einen regelmäßigen Scan für die oben genannten und viele andere Prüfungen durchführt, um Ihr Online-Geschäft sicher zu halten 🛡️.

- Detectify beherbergt seine eigene private Community von ethischen Hackern, um Schwachstellen zu erforschen, so dass Sie Warnungen aus der Perspektive eines echten Angreifers erhalten.

- Andere Tools verlassen sich auf Signaturen und Versionstests, die mehr der Einhaltung von Vorschriften als der tatsächlichen Sicherheit dienen. Die Hacker von Detectify stellen die tatsächlichen Nutzdaten zur Verfügung, die zur Erstellung der Sicherheitstests verwendet werden, was zu einer einzigartigen Testreihe führt, die es bei anderen Produkten auf dem Markt nicht gibt.

- Das Ergebnis? Eine sicherere Methode für Sicherheitstests, die Ihnen nur Ergebnisse liefert, die verifiziert werden können

- Sicherheitsergebnisse, deren Behebung tatsächlich interessant ist!

In ihrem Blog erwähnen sie, dass die Entwicklungszeit für Asset Monitoring-Tests auf bis zu 25 Minuten vom Hacker bis zur Veröffentlichung verkürzt werden konnte.

Klingt interessant?

Dann schauen wir mal, wie es funktioniert.

Um die Arbeit mit Detectify Asset Monitoring zu beginnen, müssen Sie sich zunächst vergewissern, dass Sie Eigentümer der zu überwachenden Domain sind oder dass Sie berechtigt sind, einen Sicherheitsscan durchzuführen. Dies ist ein notwendiger Schritt, den Detectify unternimmt, um sicherzustellen, dass die sensiblen Informationen, die es aufdeckt, nicht in die falschen Hände geraten.

Wir können die Domainüberprüfung auf verschiedene Arten durchführen: durch Hochladen einer speziellen .txt-Datei in das Stammverzeichnis Ihrer Domain, mit Google Analytics, über einen DNS-Eintrag oder mit einem Meta-Tag auf einer Webseite. Es gibt auch die Möglichkeit einer unterstützten Überprüfung, wenn keine der Selbstbedienungsmethoden für Sie funktioniert.

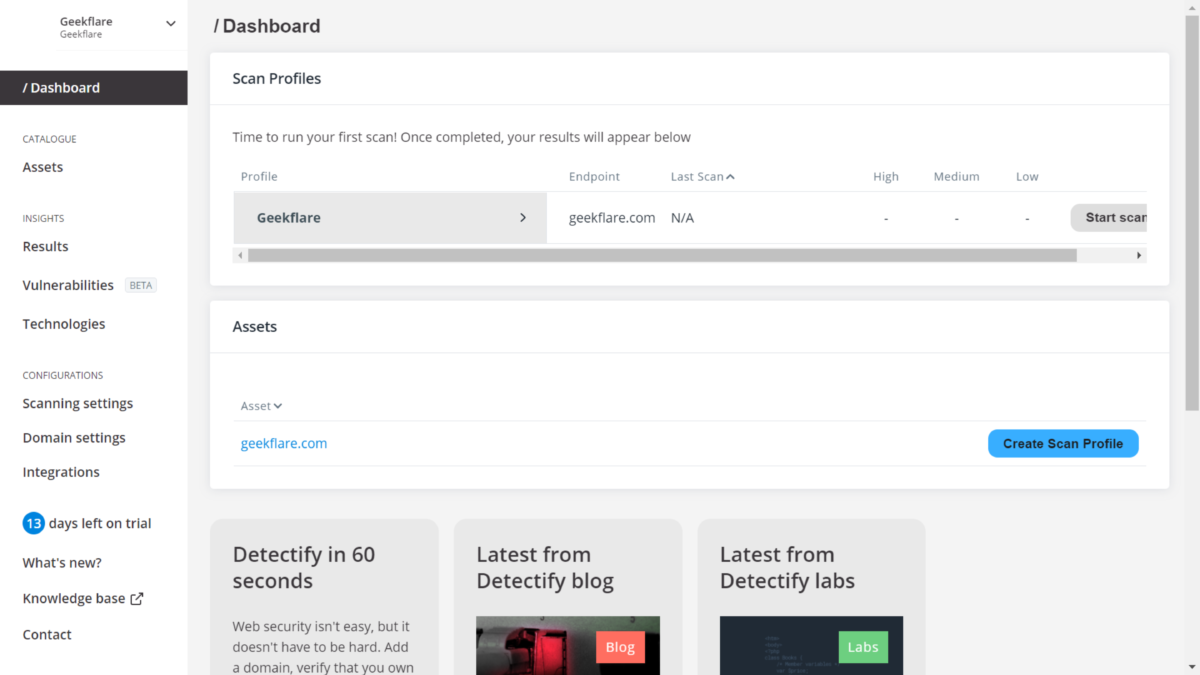

Ein Scan-Profil erstellen

Der zweite Schritt bei der Einrichtung von Detectify ist die Erstellung eines Scan-Profils, das mit einer beliebigen Domain, Subdomain oder IP-Adresse Ihrer Website verknüpft werden kann, auf der HTTP- oder HTTPS-Dienste laufen.

Nachdem Sie ein Scan-Profil eingerichtet haben, können Sie es mit verschiedenen Optionen konfigurieren.

So können Siebeispielsweise zwei Profile mit derselben Domäne, aber mit unterschiedlichen Anmeldeinformationen verknüpfen. Auf diese Weise können Sie zwei verschiedene Scans auf demselben Server durchführen und die Ergebnisse vergleichen.

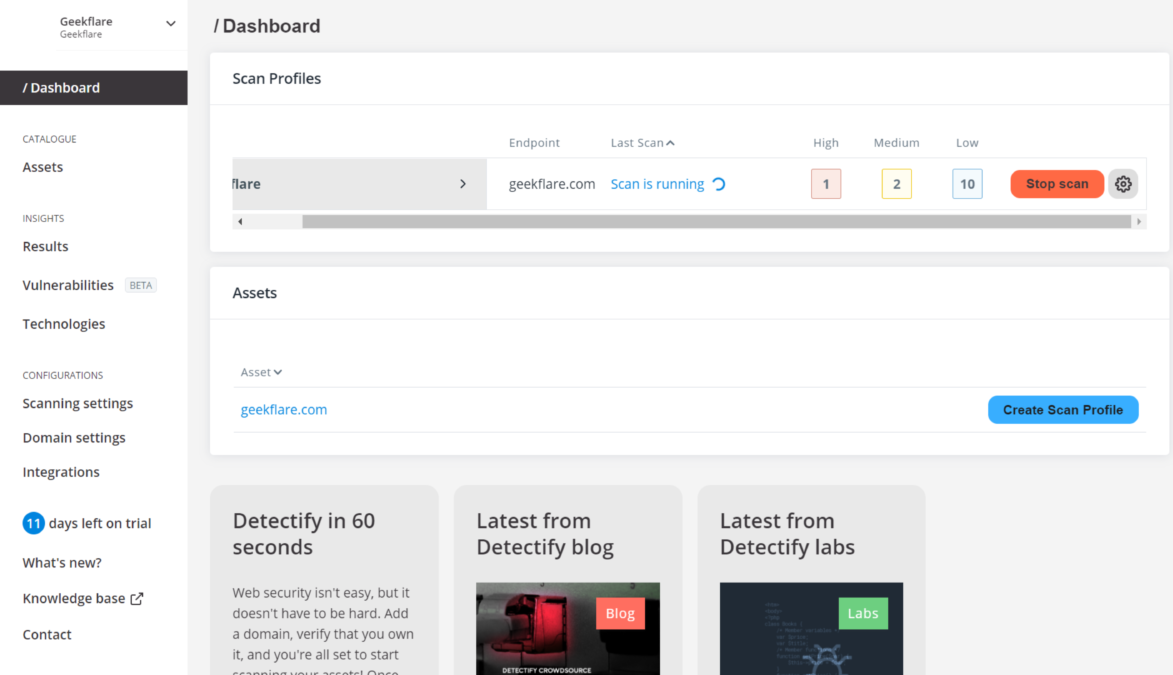

Sobald Ihr Scan-Profil konfiguriert ist, können Sie einen Scan durchführen, indem Sie einfach auf die Schaltfläche Scan starten neben dem gewünschten Scan-Profil klicken. Das Dashboard ändert sich und zeigt an, dass ein Scan im Gange ist.

Die Dauer des Scans hängt vom Umfang des Website-Inhalts ab. Wenn das Volumen sehr groß ist, kann der Scan Stunden dauern, und Sie können eine leichte Verschlechterung der Leistung der Website feststellen, während der Scan läuft. Ich empfehle Ihnen daher, Scans durchzuführen, wenn Ihre Website weniger ausgelastet ist.

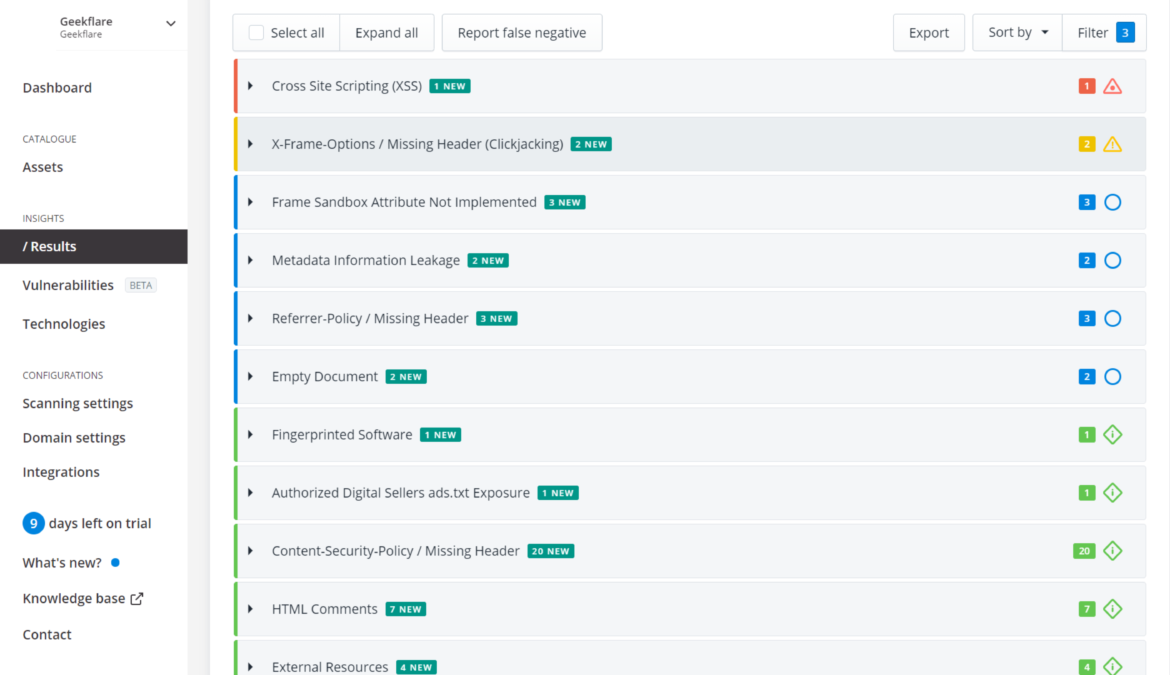

Scan-Berichte

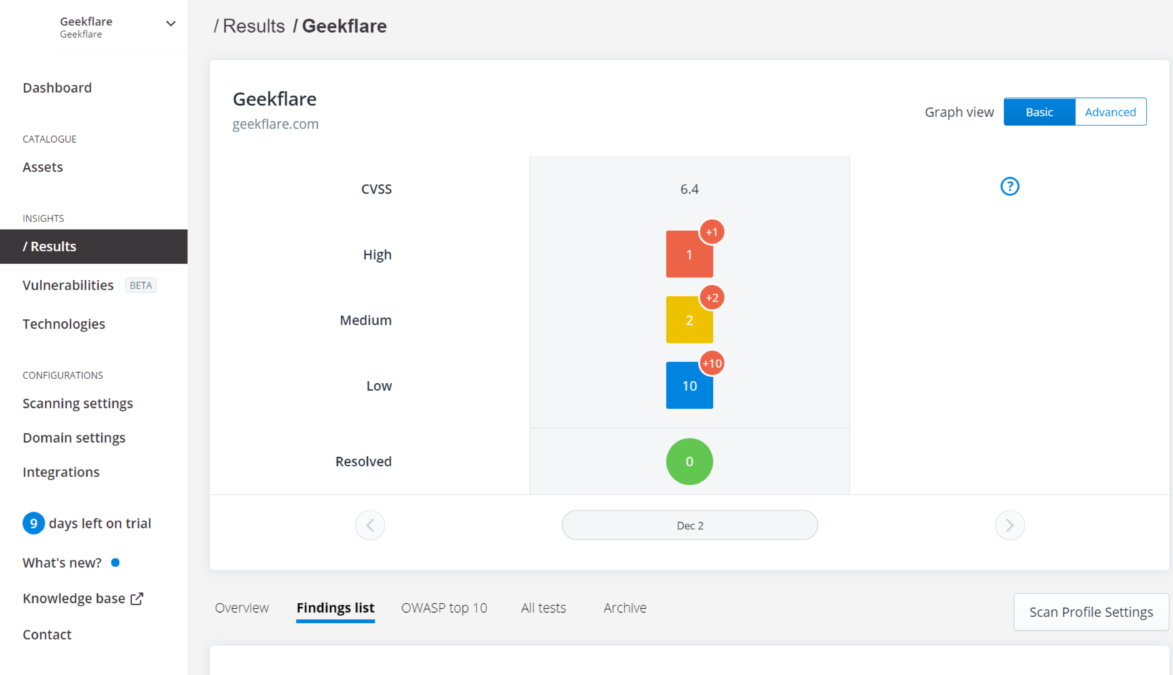

Wenn Detectify den Scan Ihrer Website abgeschlossen hat, erhalten Sie eine E-Mail, die Sie darüber informiert. In dieser E-Mail werden Sie über die Zeit informiert, die für den Scan benötigt wurde, über die Anzahl der gefundenen Probleme, gruppiert nach ihrem Schweregrad, und über eine Gesamtbewertung der Bedrohung, die zeigt, wie gut oder schlecht die Website in Bezug auf die Sicherheit ist.

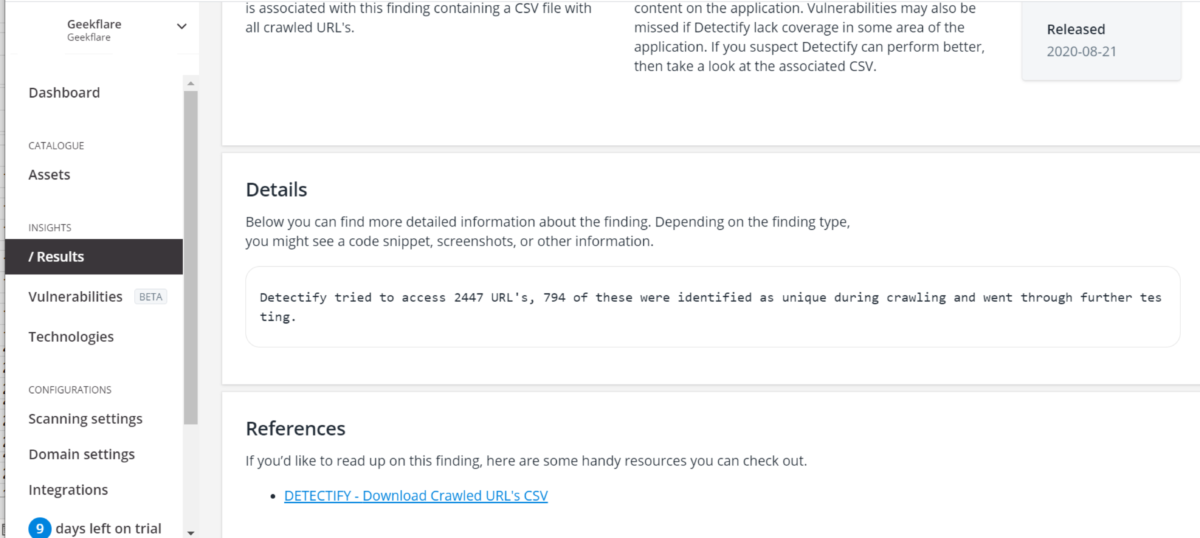

Sie können sehen, welche URLs während des Scans gecrawlt wurden, indem Sie den letzten Scan-Bericht aufrufen und auf den Punkt “Crawled URL’s” in der Liste der Informationsergebnisse klicken. Im Abschnitt Details sehen Sie, auf wie viele URLs der Crawler während des Scans zuzugreifen versucht hat und wie viele davon als eindeutig identifiziert wurden.

Unten auf der Seite finden Sie einen Hyperlink, über den Sie eine CSV-Datei mit allen gecrawlten URLs und dem jeweiligen Statuscode herunterladen können. Sie können diese Liste durchgehen, um sicherzustellen, dass alle wichtigen Teile Ihrer Website besucht wurden.

Um Abhilfemaßnahmen zu planen und genauere Ergebnisse bei zukünftigen Scans zu erhalten, können Sie mit Detectify jeden Fund als “Behoben”, “Akzeptiertes Risiko” oder “Falsch positiv” kennzeichnen. Wenn Sie einen Fund als “Behoben” markieren, wird der Scanner diese Markierung in zukünftigen Berichten verwenden, so dass Sie sich nicht erneut mit dem Fund befassen müssen, um ihn zu beheben. Ein “Akzeptiertes Risiko” ist etwas, das Sie nicht bei jedem Scan gemeldet bekommen möchten, während “Falsch positiv” ein Befund ist, der einer Sicherheitslücke ähnelt, obwohl er keine ist.

Ah! Viele Befunde, die zu beheben sind, an die ich nie gedacht hätte.

Detectify bietet viele verschiedene Seiten und Ansichten, um die Scanergebnisse zu sehen. In der Ansicht “Alle Tests” können Sie alle Schwachstellen sehen, die der Scan entdeckt hat. Wenn Sie mit der OWASP-Klassifizierung vertraut sind, können Sie sich in der OWASP-Ansicht ansehen, wie anfällig Ihre Website für die 10 wichtigsten Schwachstellen ist.

Zur Feinabstimmung künftiger Scans können Sie die White/Blacklisting-Optionen von Detectify nutzen, um Bereiche Ihrer Website hinzuzufügen, die versteckt werden könnten, weil keine Links auf sie verweisen. Oder Sie können Pfade deaktivieren, in die der Crawler nicht eindringen soll.

Das Asset-Inventar

Die Asset-Inventarisierungsseite von Detectify zeigt eine Liste von Root-Assets – wie hinzugefügte Domains oder IP-Adressen – mit vielen nützlichen Informationen, die Ihnen helfen, Ihre IT-Investitionen zu schützen. Neben jedem Asset zeigt ein blaues oder graues Symbol an, ob die Asset-Überwachung für dieses Asset ein- oder ausgeschaltet ist.

Sie können auf ein beliebiges Asset im Inventar klicken, um eine Übersicht zu erhalten. Von dort aus können Sie die Sub-Domäne, Scan-Profile, Technologien mit Fingerabdrücken, Ergebnisse der Asset-Überwachung, Asset-Einstellungen und vieles mehr einsehen.

Ergebnisse der Asset-Überwachung

Die Ergebnisse werden nach ihrem Schweregrad in drei Kategorien unterteilt: hoch, mittel und niedrig.

Befunde mit hohem Schweregrad spiegeln meist Probleme wider, bei denen sensible Informationen (z.B. Kundendaten oder Passwörter) der Öffentlichkeit zugänglich gemacht werden oder potenziell ausgenutzt werden können.

Befunde mittlerer Stufe zeigen Situationen, in denen einige Informationen offengelegt werden. Auch wenn diese Offenlegung für sich genommen nicht schädlich ist, könnte ein Hacker sie sich zunutze machen, indem er sie mit anderen Informationen kombiniert.

Schließlich zeigen niedrige Befunde Subdomains an, die möglicherweise übernommen werden könnten und deren Inhaberschaft überprüft werden sollte.

Detectify bietet eine Wissensdatenbank mit einer Vielzahl von Korrekturen und Tipps zur Behebung, die Ihnen helfen, mit den während des Scans gefundenen Problemen umzugehen. Sobald Sie Maßnahmen zur Behebung der Probleme ergriffen haben, können Sie einen zweiten Scan durchführen, um zu überprüfen, ob die Probleme effektiv behoben wurden. Mit den Exportoptionen können Sie PDF-, XML- oder JSON-Dateien mit Befundberichten erstellen, um sie an Dritte oder Dienste wie Trello oder JIRA zu senden.

Das Beste aus Detectify herausholen

Der Best-Practices-Leitfaden von Detectify empfiehlt, einen Domainnamen ohne Subdomains hinzuzufügen, um einen Überblick über Ihre gesamte Website zu erhalten, wenn diese nicht zu groß ist. Aber es gibt ein Zeitlimit von 9 Stunden für einen kompletten Scan, danach springt der Scanner zur nächsten Phase des Prozesses. Aus diesem Grund könnte es eine gute Idee sein, Ihre Domain in kleinere Scan-Profile aufzuteilen.

Ihr erster Scan könnte Ihnen zeigen, dass einige Assets mehr Schwachstellen aufweisen als andere. Das ist ein weiterer Grund – neben der Dauer des Scans -, Ihre Domain zu unterteilen. Sie sollten die kritischsten Unterdomänen identifizieren und für jede von ihnen ein Scanprofil erstellen.

Achten Sie auf die Liste “Entdeckte Hosts”, denn sie kann Ihnen einige unerwartete Ergebnisse liefern. Zum Beispiel Systeme, von denen Sie nicht wussten, dass Sie sie haben. Diese Liste ist nützlich, um die wichtigsten Anwendungen zu identifizieren, die einen gründlicheren Scan und damit ein eigenes Scan-Profil verdienen.

Detectify empfiehlt, für jedes Scanprofil kleinere Bereiche zu definieren, um genauere und konsistentere Ergebnisse zu erhalten. Es ist auch eine gute Idee, die Bereiche aufzuteilen, indem Sie ähnliche Technologien oder Frameworks in jedem Profil zusammenfassen. Auf diese Weise kann der Scanner relevantere Tests für jedes Scanprofil durchführen.

Fazit

Asset-Inventarisierung und -Überwachung sind für jede Größe und Website wichtig, einschließlich eCommerce, SaaS, Einzelhandel, Finanzen und Marktplätze. Lassen Sie kein Asset unbeaufsichtigt. Testen Sie die Testversion 2 Wochen lang, um zu sehen, wie sie Ihnen helfen kann, Schlupflöcher zu finden und die Sicherheit von Webanwendungen zu verbessern.