Fast jeden Tag kommt es zu einer Datenpanne.

Einige der wichtigsten Datenschutzverletzungen sind;

- JP Morgan Chase

- Bank of America

- HSBC

- TD Bank

- Ziel

- Becher

- Home Depot

- MySpace

- eBay

- Adobe System Inc

- iMesh

Juniper Research geht davon aus, dass Cyberkriminalität die Wirtschaft bis 2024 über 5 Billionen Dollar kosten wird. Daher wird auch die Nachfrage nach Computerforensik-Experten steigen.

Tools sind die besten Freunde des Administrators. Mit dem richtigen Tool kommen Sie immer schneller voran und sind produktiver. Forensische Untersuchungen sind immer eine Herausforderung, da Sie alle Informationen sammeln können, die Sie für die Beweisführung und den Plan zur Schadensbegrenzung benötigen.

Hier sind einige der Tools für die forensische Untersuchung von Computern, die Sie benötigen. Die meisten von ihnen sind kostenlos!

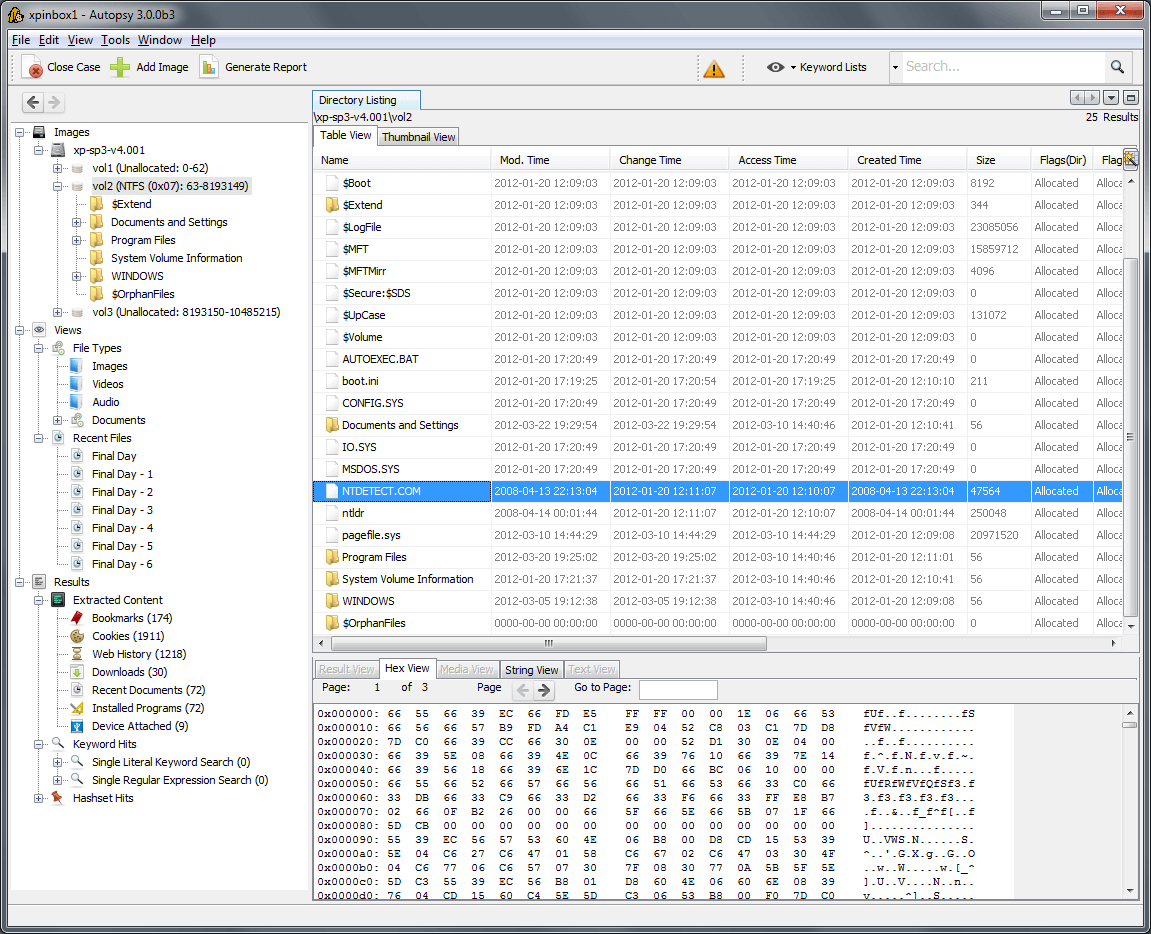

Autopsy

Autopsy ist ein GUI-basiertes Open-Source-Programm für die digitale Forensik zur effizienten Analyse von Festplatten und Smartphones. Autospy wird von Tausenden von Benutzern weltweit verwendet, um zu untersuchen, was auf dem Computer passiert ist.

Es wird häufig von Prüfern in Unternehmen und beim Militär zur Untersuchung eingesetzt und bietet unter anderem folgende Funktionen

- E-Mail-Analyse

- Erkennung von Dateitypen

- Medienwiedergabe

- Analyse der Registry

- Wiederherstellung von Fotos von der Speicherkarte

- Extrahieren von Geolokalisierungs- und Kamerainformationen aus JPEG-Dateien

- Extrahieren von Web-Aktivitäten aus einem Browser

- Anzeige von Systemereignissen in einer grafischen Oberfläche

- Zeitleisten-Analyse

- Extrahieren von Daten aus Android – SMS, Anrufprotokolle, Kontakte, usw.

Sie können umfangreiche Berichte im HTML- und XLS-Dateiformat erstellen.

Detektor für verschlüsselte Datenträger

Encrypted Disk Detector kann hilfreich sein, um verschlüsselte physische Laufwerke zu überprüfen. Er unterstützt verschlüsselte TrueCrypt-, PGP-, BitLocker- und Safeboot-Volumes.

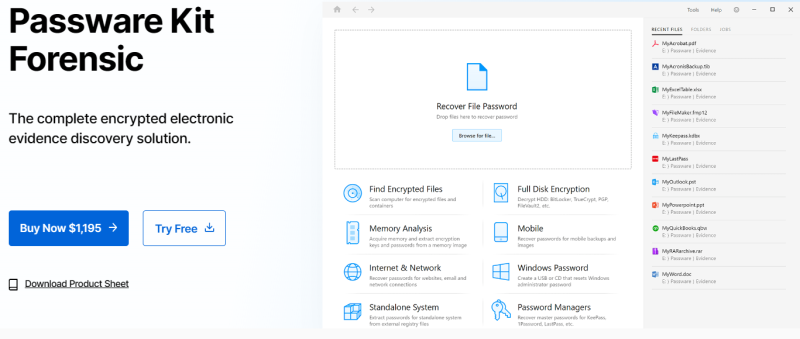

Kit Forensic

Kit Forensic von Passware wird von Strafverfolgungsbehörden wie dem FBI, Europol usw. verwendet und ist ein erstklassiges Tool zur Untersuchung ernster Angelegenheiten.

Die Wiederherstellung von Passwörtern funktioniert für über 340 Anwendungsfälle, darunter MS Office, Bitcoin-Wallets, Mac OS X Keychain, erstklassige Passwortmanager, PDF, BitLocker und mehr.

Eine der wichtigsten Funktionen von Kit Forensic ist die Live-Speicheranalyse, mit der Sie Verschlüsselungsschlüssel und Passwörter aus einem Disk-Image ausgraben können. Außerdem können Sie damit die vollständige Festplattenverschlüsselung aufbrechen, die von Tools wie BitLocker, TrueCrypt, Apple DMG Disk, LUKS(2), McAfee usw. eingesetzt wird.

Dieses forensische Untersuchungstool gibt es in verschiedenen Varianten, von Kit basic bis Kit forensic, je nachdem, was Sie entschlüsseln müssen. Sie können jedoch auch die kostenlose Version mit eingeschränktem Funktionsumfang herunterladen, um einen Vorgeschmack auf eines der leistungsstärksten Untersuchungstools zu erhalten.

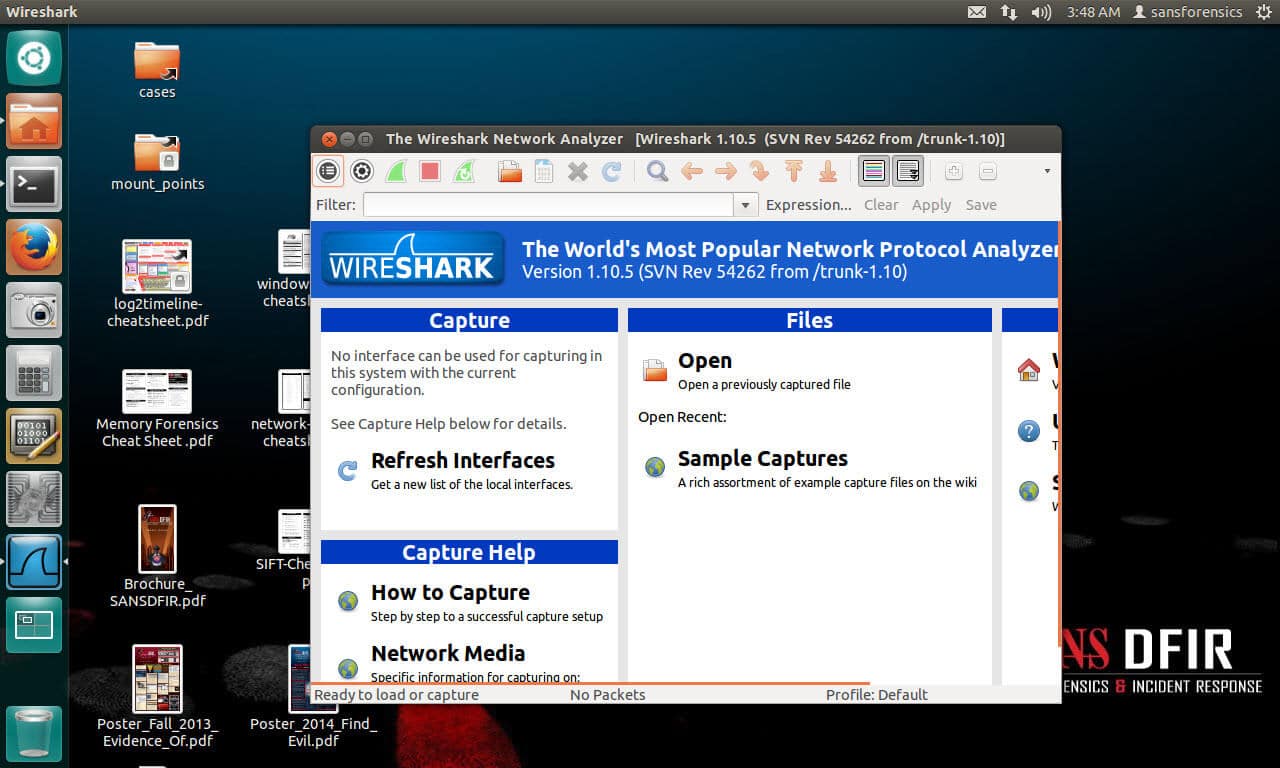

Wireshark

Wireshark ist ein Tool zum Erfassen und Analysieren von Netzwerken, mit dem Sie sehen können, was in Ihrem Netzwerk vor sich geht. Wireshark ist sehr nützlich, wenn Sie einen netzwerkbezogenen Vorfall untersuchen möchten.

Magnet RAM Capture

Mit Magnet RAM Capture können Sie den physischen Speicher eines Computers erfassen und Artefakte im Speicher analysieren.

Es unterstützt das Windows-Betriebssystem.

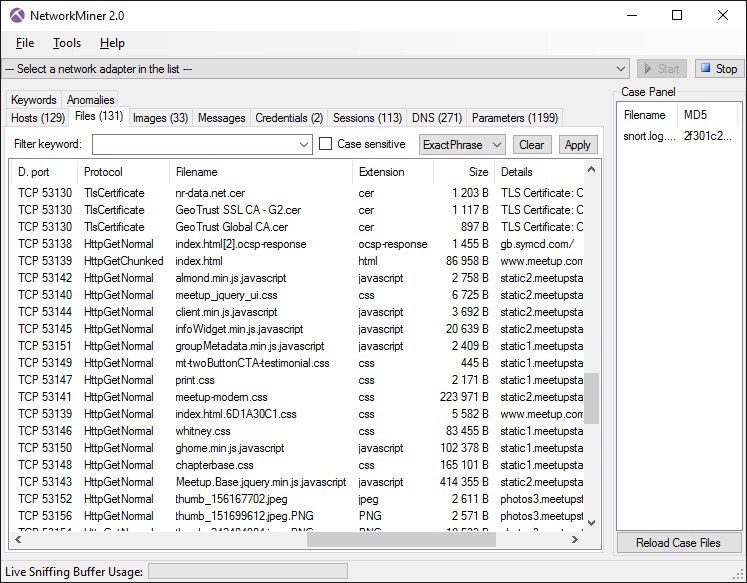

Netzwerk-Miner

Ein interessanter forensischer Netzwerkanalysator für Windows, Linux & MAC OS X, der Betriebssysteme, Hostnamen, Sitzungen und offene Ports durch Packet Sniffing oder per PCAP-Datei aufspürt. Network Miner bietet extrahierte Artefakte in einer intuitiven Benutzeroberfläche.

NMAP

NMAP (Network Mapper) ist eines der beliebtesten Tools zur Überprüfung von Netzwerken und Sicherheit. NMAP wird von den meisten Betriebssystemen unterstützt, darunter Windows, Linux, Solaris, Mac OS, HP-UX, usw. Es ist Open-Source und daher kostenlos.

RAM Capturer

RAM Capturer von Belkasoft ist ein kostenloses Tool zum Auslesen der Daten aus dem flüchtigen Speicher eines Computers. Es ist mit dem Betriebssystem Windows kompatibel. Die Speicherauszüge können verschlüsselte Volume-Passwörter und Anmeldedaten für Webmails und soziale Netzwerkdienste enthalten.

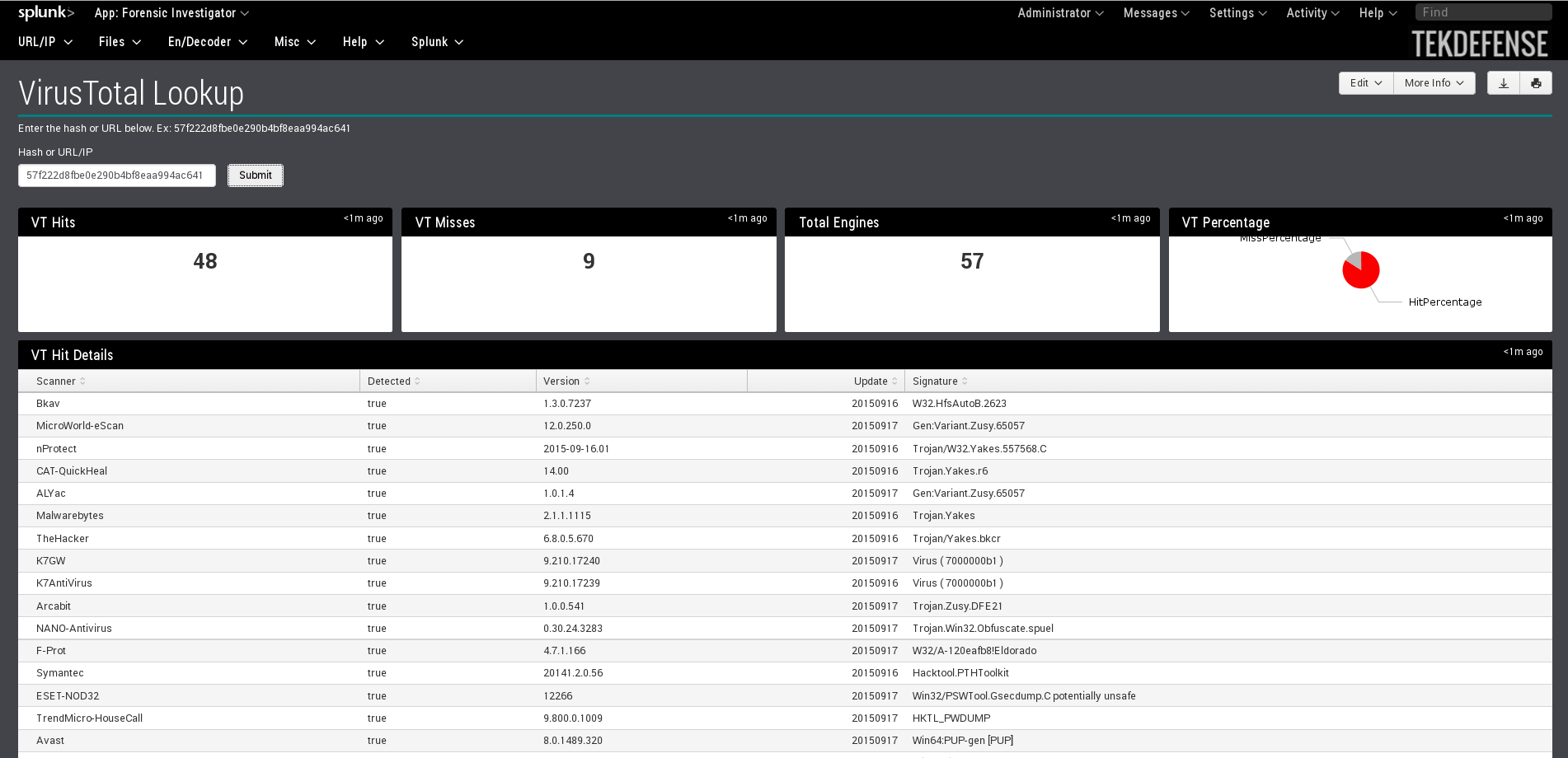

Forensischer Ermittler

Wenn Sie Splunk verwenden, dann ist Forensic Investigator ein praktisches Tool. Es ist eine Splunk-App und hat viele Tools kombiniert.

- WHOIS/GeoIP-Abfrage

- Ping

- Port-Scanner

- Banner-Grabber

- URL Decoder/Parser

- XOR/HEX/Base64-Konverter

- SMB-Freigabe/NetBIOS-Betrachter

- Virus Total Lookup

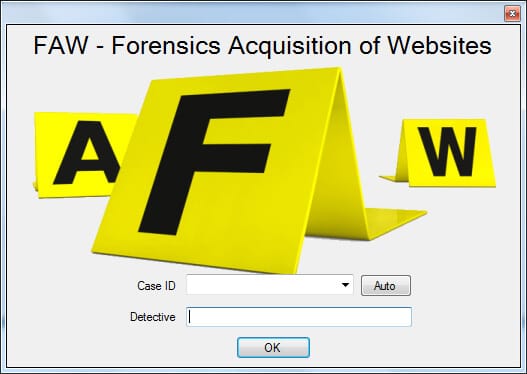

FAW

FAW (Forensics Acquisition of Websites) dient zur Erfassung von Webseiten für forensische Untersuchungen und verfügt über die folgenden Funktionen.

- Erfassen Sie die gesamte Seite oder Teile davon

- Erfassen aller Arten von Bildern

- Erfassen des HTML-Quellcodes der Webseite

- Integration mit Wireshark

HashMyFiles

HashMyFiles hilft Ihnen bei der Berechnung der MD5- und SHA1-Hashes. Es funktioniert auf fast allen aktuellen Windows-Betriebssystemen.

Crowd Response

Response von Crowd Strike ist eine Windows-Anwendung zum Sammeln von Systeminformationen für die Reaktion auf Vorfälle und Sicherheitseinsätze. Sie können die Ergebnisse mit Hilfe von CRConvert in XML, CSV, TSV oder HTML anzeigen. Es läuft auf 32 oder 64 Bit von Windows XP und höher.

Crowd Strike verfügt über einige weitere hilfreiche Tools für die Untersuchung.

- Totrtilla – leitet TCP/IP- und DNS-Verkehr anonym über Tor um.

- Shellshock Scanner – Scannen Sie Ihr Netzwerk auf Shellshock-Schwachstellen.

- Heartbleed Scanner – Scannen Sie Ihr Netzwerk auf die OpenSSL Heartbleed-Schwachstelle.

NFI Defraser

Das forensische ToolDefraser kann Ihnen helfen, vollständige und partielle Multimedia-Dateien in den Datenströmen aufzuspüren.

ExifTool

ExifTool hilft Ihnen beim Lesen, Schreiben und Bearbeiten von Metadaten für eine Reihe von Dateitypen. Es kann EXIF, GPS, IPTC, XMP, JFIF, GeoTIFF, Photoshop IRB, FlashPix, usw. lesen.

Toolsley

Toolsley verfügt über mehr als zehn nützliche Tools für die Untersuchung.

- Dateisignatur-Prüfer

- Datei-Identifikator

- Hash & Validieren

- Binärer Inspektor

- Text kodieren

- Daten-URI-Generator

- Passwort-Generator

SIFT

DieSIFT (SANS investigative forensic toolkit) Workstation ist als Ubuntu 14.04 frei verfügbar. SIFT ist eine Suite von forensischen Tools, die Sie benötigen, und eine der beliebtesten Open-Source-Plattformen zur Reaktion auf Vorfälle.

Dumpzilla

Extrahieren Sie alle spannenden Informationen aus den Browsern Firefox, Iceweasel und Seamonkey, um sie mit Dumpzilla zu analysieren.

Browser-Verlauf

Foxton bietet zwei kostenlose, spannende Tools.

- Browserverlaufserfassung – erfasst den Verlauf von Webbrowsern (Chrome, Firefox, IE & Edge) unter Windows OS.

- Browserverlaufsanzeige – extrahiert und analysiert den Verlauf der Internetaktivitäten der meisten modernen Browser. Die Ergebnisse werden in einem interaktiven Diagramm angezeigt, und die historischen Daten können gefiltert werden.

Kali Linux

Kali Linux ist eines der beliebtesten Betriebssysteme für Sicherheits- und Penetrationstests, aber es verfügt auch über forensische Fähigkeiten. Es gibt mehr als 100 Tools, so dass Sie sicher eines für Ihren Bedarf finden werden.

Paladin

PALADIN forensic suite – die weltweit bekannteste forensische Linux-Suite ist eine modifizierte Linux-Distribution, die auf Ubuntu basiert und in 32 und 64 Bit verfügbar ist.

Paladin verfügt über mehr als 100 Tools in 29 Kategorien, also fast alles, was Sie zur Untersuchung eines Vorfalls benötigen. Autospy ist in der neuesten Version – Paladin 6 – enthalten.

Sleuth Kit

Das Sleuth Kit ist eine Sammlung von Befehlszeilen-Tools zur Untersuchung und Analyse von Datenträgern und Dateisystemen, um Beweise zu finden.

CAINE

CAINE(Computer Aided Investigate Environment) ist eine Linux-Distribution, die eine komplette forensische Plattform mit mehr als 80 Tools bietet, mit denen Sie analysieren, untersuchen und einen umsetzbaren Bericht erstellen können.

Fazit

Ich hoffe, dass die oben genannten Tools Ihnen helfen, Cybersecurity-Vorfälle effizienter zu behandeln und den Untersuchungsprozess zu beschleunigen. Wenn Sie neu in der forensischen Untersuchung sind, sollten Sie sich diesen Kurs ansehen.