Sie können einige verrückte Dinge hacken, indem Sie einfach bei Google suchen! 🤯

Ja, Sie haben richtig gehört. Man nennt es Google Hacking oder Google Dorking.

Als Autor von Inhalten habe ich Google Dorks schon mehrmals für SEO- und Recherchezwecke verwendet. Es hilft mir, bestimmte Beiträge meiner Konkurrenten zu finden und unterversorgte Themen für meine Content-Strategie aufzuspüren.

In ähnlicher Weise können Sie die Google Dorking-Befehle je nach Ihren Anforderungen verwenden.

Bevor Sie jedoch in Google Dorking eintauchen, müssen Sie verschiedene Terminologien wie Dorks, Recon und vieles mehr verstehen. Außerdem müssen Sie wissen, wo Sie die Grenze ziehen müssen.

Google Dorking ist nicht illegal, solange die gesammelten Informationen zu Forschungszwecken verwendet werden. Wenn Sie die gesammelten Informationen dazu verwenden, die “Zielperson” zu erpressen, kann Google Dorking schnell in den Bereich des Illegalen activity⚠️ vorstoßen.

Und das gefällt Google nicht. Es bestraft sogar die IP-Adresse, von der die Dorking-Befehle kommen. Und Sie können auch strafrechtlich belangt werden, also seien Sie vorsichtig.

In diesem Leitfaden zu Google Dorking, auch bekannt als Google Hacking, erzähle ich Ihnen alles, was Sie über diese erstaunliche ethische Hacking-Technik wissen müssen und wie Sie sie zu Ihrem Vorteil nutzen können.

Was ist Google Dorking?

Google Dorking ist eine Suchtechnik, um Informationen zu finden, die normalerweise nicht in den Google-Suchergebnissen angezeigt werden. Dazu werden erweiterte Suchoperatoren und Zeichenfolgen verwendet, die Dorks genannt werden.

Mit anderen Worten: Google Dorking ist eine Hintertür, um den Google-Algorithmus zu umgehen und Informationen zu finden, die nicht in den Google-Suchergebnissen angezeigt werden – zum Beispiel die Verwaltungsseite eines bestimmten Unternehmens oder eine Login-Seite.

Mit entsprechenden Google Dorking-Befehlen können Sie sogar vertrauliche Dokumente wie PDFs, Excel-Tabellen usw. finden.

Wenn Sie Google Dorking in gutem Glauben verwenden, kann es Ihnen helfen, bestimmte Dokumente oder Webseiten zu finden – es filtert irrelevante Suchergebnisse heraus und spart Zeit.

Wenn es jedoch in böser Absicht verwendet wird, kann es Hackern helfen, auf Daten und Dateien eines bestimmten Unternehmens oder einer Person zuzugreifen, die ungesichert sind oder versehentlich ins Internet hochgeladen wurden.

Dorken oder nicht dorken hängt also davon ab, wie verantwortungsbewusst Sie sein können!

Wie funktioniert Google Dorking?

Privatpersonen wie Sie und ich können Google Dorking für Recherchezwecke nutzen. Es wird jedoch hauptsächlich von Cybersicherheitsexperten verwendet, um die Schlupflöcher im System zu verstehen. Dabei handelt es sich meist um ethische Hacker, die auch als White-Hat-Hacker bekannt sind.

Auch Black-Hat-Hacker nutzen Google Dorking, um Websites mit Sicherheitslücken zu identifizieren. Sie finden sensible Daten und Dateien über ihre “Ziele” und nutzen sie böswillig.

(Mr. Robot-Fan, jemand? 😃)

Seit den frühen 2000er Jahren werden Suchmaschinen als Werkzeug für Google Dorking eingesetzt. Und die weit verbreiteten Web-Crawling-Fähigkeiten von Google erleichtern das Dorking.

Mit der richtigen Google Dork-Abfrage können Angreifer auf viele Informationen zugreifen, die sie mit einer einfachen Google-Suche nicht erhalten könnten. Zu diesen Informationen gehören die folgenden:

- Passwörter und Benutzernamen

- E-Mail-Adresslisten

- Vertrauliche Dokumente

- Persönlich identifizierbare Informationen – Finanzdaten, demografische Daten, Standort usw.

- Schwachstellen auf Websites

Laut Norton Statistics werden fast 88% der Unternehmen innerhalb eines Jahres Opfer eines Cybersecurity-Angriffs. Das bedeutet, dass Unternehmen fast jeden Tag angegriffen werden.

Ethische Hacker verwenden die gesammelten Informationen, um die Schwachstellen in ihren Systemen zu beheben, aber unethische Hacker nutzen sie für illegale Aktivitäten wie Cyberkriminalität, Cyberterrorismus, Industriespionage, Identitätsdiebstahl und Cyberstalking.

Hacker können diese Daten auch für hohe Summen an andere Kriminelle im Dark Web verkaufen. Hier sind die Phasen, in denen ein Hacker Google Dorking-Methoden einsetzt, um persönliche Daten zu stehlen:

#1. Aufklärungsarbeit

Die erste Phase des Hackens besteht darin, so viele Informationen wie möglich über das Ziel zu sammeln. Von vertraulichen Dokumenten bis hin zu Benutzernamen und Passwörtern – alles, was die Hacker finden können. Diese Phase wird auch als Aufklärung, Footprinting oder sogar Fingerprinting bezeichnet.

Google Dorking ist eine Art der passiven Aufklärung, d.h. die Hacker greifen online auf öffentlich verfügbare Dateien zu.

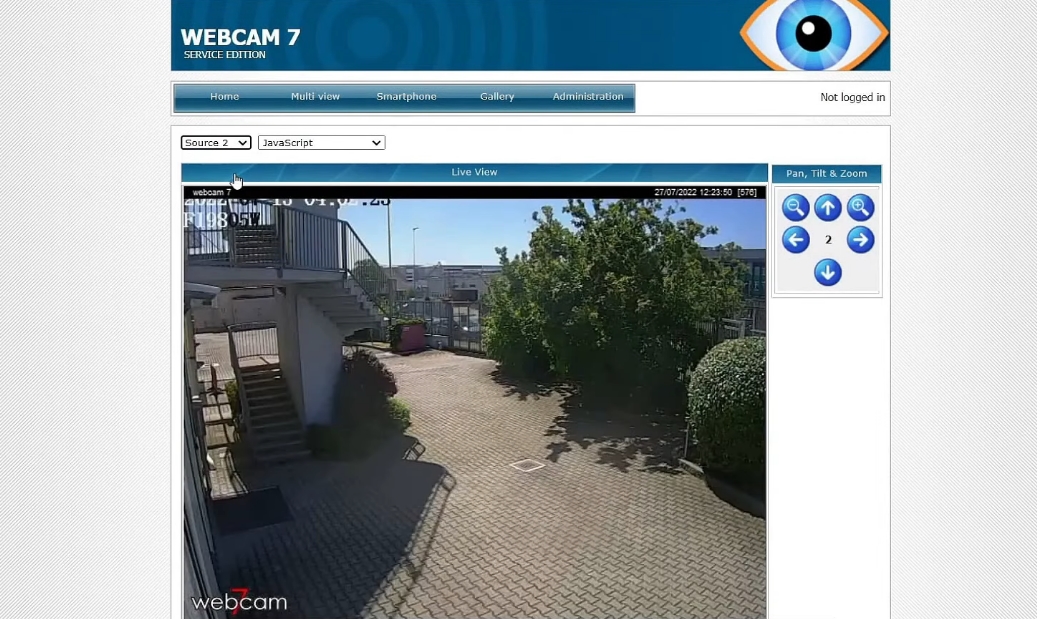

Die öffentlich verfügbaren Dateien könnten versehentlich online gestellt worden sein. Sie haben zum Beispiel versehentlich eine PDF-Datei mit Benutzernamen und Passwörtern hochgeladen oder ihre Webcams für das Internet geöffnet.

#2. Scannen von

In diesem Stadium hat der Hacker die Daten gesammelt – URLs von Webseiten, PDFs, Excel-Tabellen, E-Mail-Listen usw. Der Hacker scannt sie, indem er die Dateien öffnet und liest, die Links bereinigt oder ein Scanning-Tool verwendet, um die gewünschten Informationen zu finden.

#3. Zugang erlangen

In dieser Phase nutzt der Hacker die gesammelten Informationen und verschafft sich Zugang zum System/zur Datenbank.

#4. Aufrechterhaltung des Zugangs

Der Hacker stellt eine (temporäre oder permanente) Verbindung mit dem System/der Datenbank her, um sich bei Bedarf einfach wieder mit dem Ziel verbinden zu können.

Wenn die Verbindung unterbrochen wird oder der Hacker später zum System/zur Datenbank zurückkehren möchte, kann er dies über diese Verbindung tun.

#5. Beenden

In dieser Phase verwischt der Hacker seine Spuren und verlässt das System/die Datenbank ohne Spuren zu hinterlassen. Der Hacker entfernt alle Exploits und Hintertüren und löscht die Protokolle.

Rechtmäßigkeit von Google Dorking

Wie ich bereits erwähnt habe, ist Google Dorking nicht illegal, wenn es nur zu Forschungszwecken eingesetzt wird.

Tatsächlich fällt nur Phase 1 (Erkundung) unter die Definition von Google Dorking, d.h. die Suche nach Informationen unter Verwendung von erweiterten Suchzeichenfolgen und Operatoren.

In dem Moment, in dem Sie auf die Suchergebnisse klicken, auf eine URL zugreifen, ein Dokument herunterladen oder auf Links ohne entsprechende Erlaubnis zugreifen, treten Sie in Phase 2 ein.

Jenseits dieser Phase können Sie sich für Computerstraftaten verantworten, die strafrechtlich geahndet werden.

Klicken Sie also mit Vorsicht und in gutem Glauben👍.

Außerdem verwenden Sie bei Google Dork erweiterte Dork-Abfragen und Suchbegriffe, um die irrelevanten Ergebnisse herauszufiltern und genau das zu finden, was Sie wollen.

Google Dork-Abfrage – Bedeutung und Beispiele

Einige gängige Abfrageoperationen in Google Dorking können Ihnen helfen, bestimmte Informationen zu finden und gleichzeitig irrelevante Ergebnisse herauszufiltern.

Ich verwende einige dieser Google Dork-Abfragen – wie allintitle, inurl, filetype, etc. – immer dann, wenn ich SERP-Analysen zu einem Thema durchführe. Dies hilft mir, die genaue Content-Strategie für ein bestimmtes Thema festzulegen.

Ich werde Ihnen einige der häufigsten und nützlichsten Google Dork-Abfragen vorstellen. Ich erzähle Ihnen von der Funktion der Abfrage, den Ergebnissen und wie Sie die Erkenntnisse zu Ihrem Vorteil nutzen können. Hier sind einige der häufigsten Operatoren, die bei Google Dorking verwendet werden.

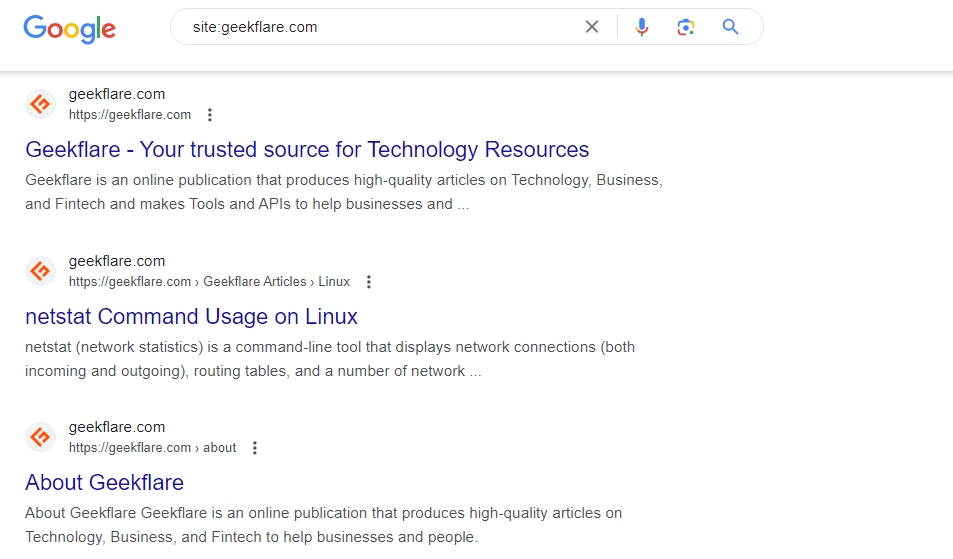

#1. Website

Wenn Sie nur nach den Seiten einer bestimmten Website suchen möchten, können Sie den Abfrageoperator site: verwenden. Diese Abfrage schränkt Ihre Suche auf eine bestimmte Website, Top-Level-Domain oder Subdomain ein.

Diese Abfrage zeigt Ihnen die öffentlichen Webseiten dieser bestimmten Website, Top-Level-Domain oder Subdomain. Sie können diese Abfrage sogar mit anderen Abfragen kombinieren, um Ihre Suchergebnisse noch spezifischer zu gestalten.

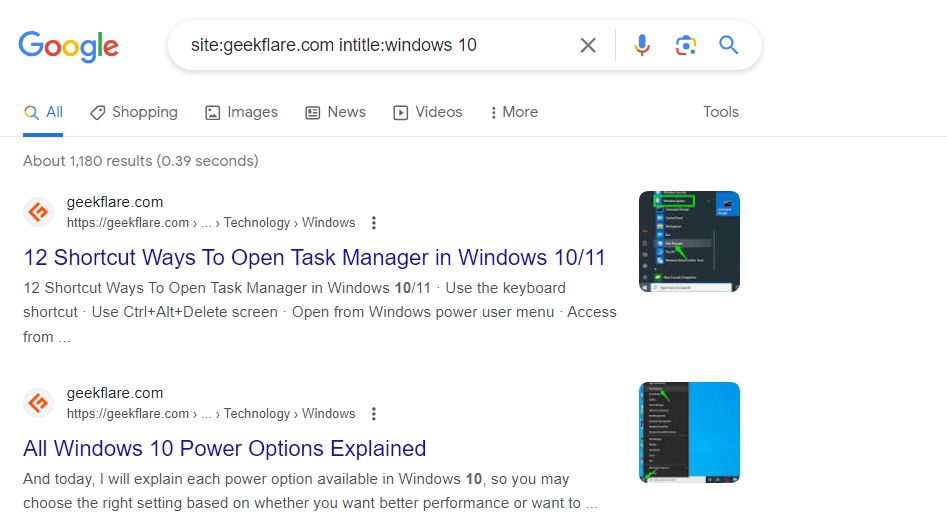

#2. Intitle/Allintitle

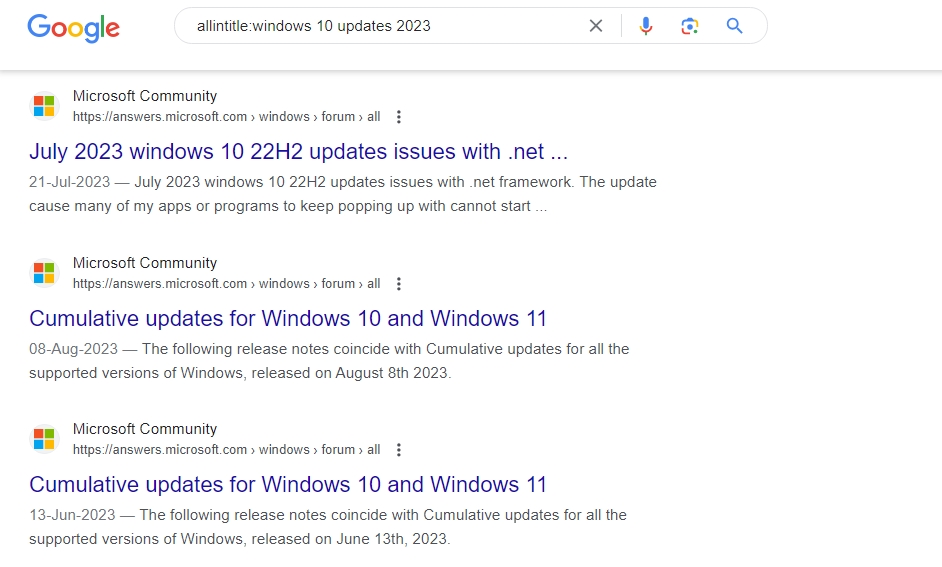

Das Einfügen Ihres Hauptkeywords in Ihren SEO-Titel (auch Meta-Titel genannt) ist eine der ältesten und effektivsten SEO-Praktiken. Mit der Abfrage intitle: dork können Sie also bestimmte Webseiten mit Schlüsselwörtern in ihren SEO-Titeln finden.

Sie können sie sogar mit der Abfrage site: kombinieren, um noch spezifischere Ergebnisse zu erhalten. Wenn Sie zum Beispiel Artikel auf Geekflare finden möchten, die sich nur mit Windows 10 befassen, können Sie diese Dork-Abfrage eingeben.

Diese Google Dorking-Methode ist wirklich nützlich, wenn Sie Ergebnisse rund um einen bestimmten Suchbegriff finden möchten. Wenn Sie sie mit anderen Abfragen kombinieren, können Sie Ihre SERP-Analyse drastisch verbessern.

Alternativ können Sie auch die Dork-Abfrage allintitle: verwenden, wenn Sie mehrere Suchbegriffe haben und alle davon im Titel der Ergebnisse haben möchten. Dann können Sie die Abfrage allintitle: anstelle von intitle: verwenden.

#3. Inurl/Allinurl

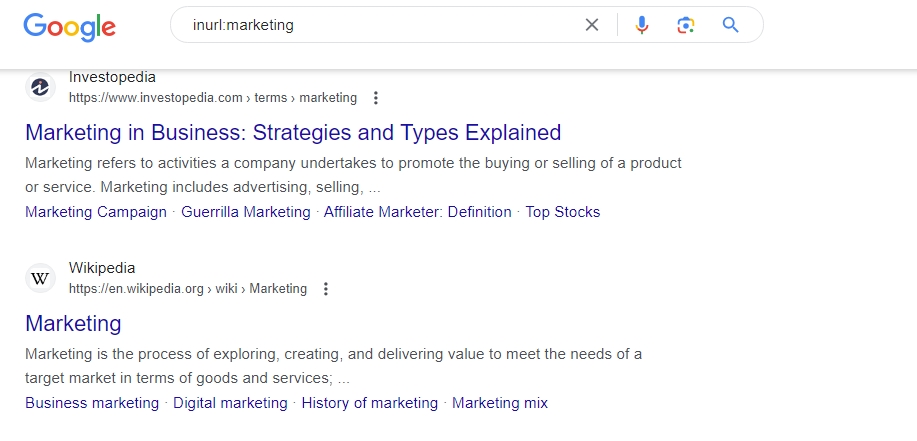

Der Befehl inurl: dork ist dem Befehl intitle: sehr ähnlich. Der einzige Unterschied besteht darin, dass diese Abfrage nach einem bestimmten Suchbegriff in den URLs der Websites sucht.

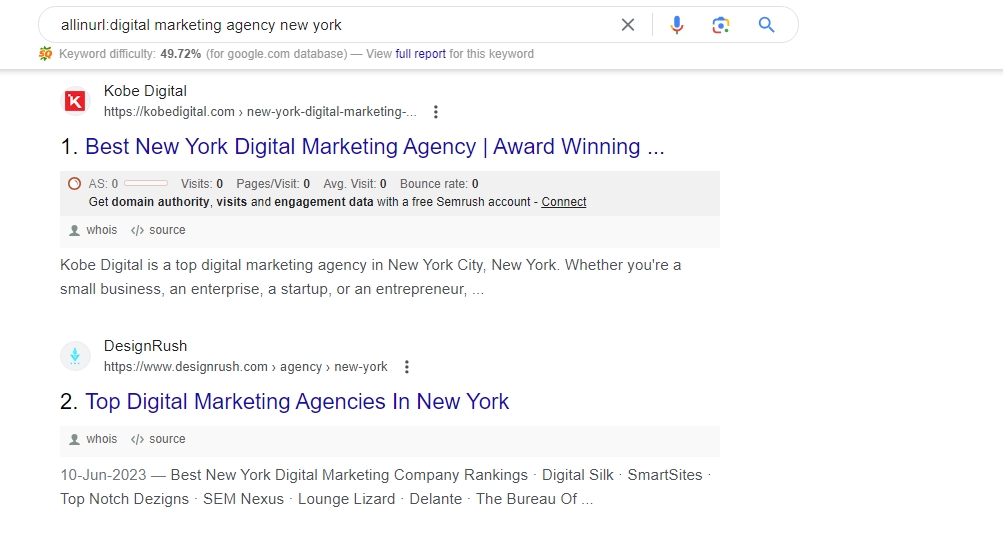

Alternativ dazu können Sie auch allinurl verwenden: Dorking-Abfrage verwenden, um URLs mit mehreren Suchbegriffen zu finden. Diese Abfrage liefert Ihnen URLs mit allen darin enthaltenen Suchbegriffen.

So sind beispielsweise das primäre Schlüsselwort in der URL und eine optimierte URL-Struktur für das Ranking bei Google entscheidend. Wenn ich also eine neue Agentur für digitales Marketing in New York bin und meine lokale Konkurrenz sehen möchte, kann ich dies ganz einfach mit dem Befehl allinurl: tun.

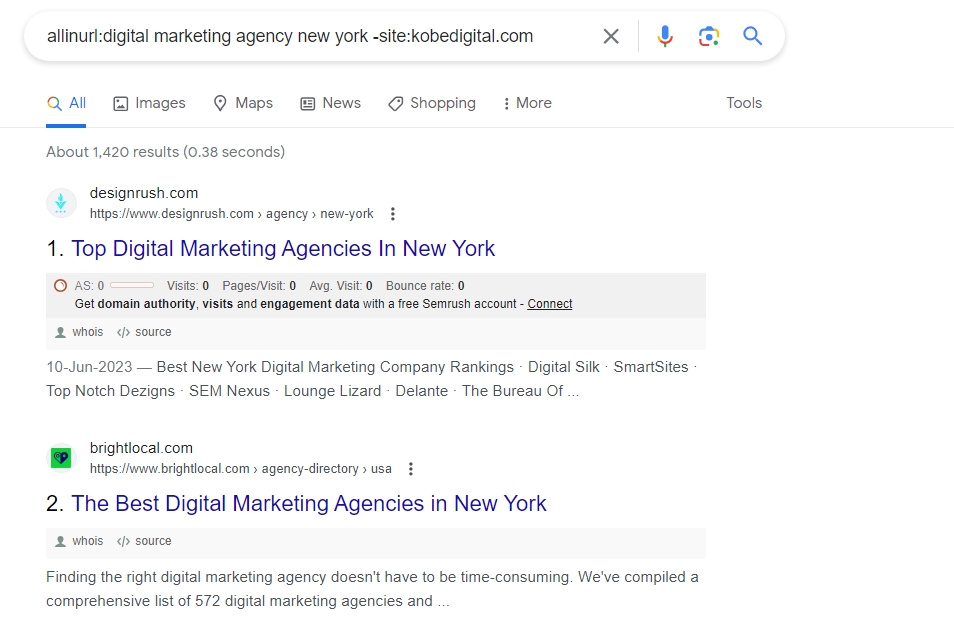

Sie können sogar einen zusätzlichen Operator wie “- (minus)” einfügen, um Ergebnisse aus einer bestimmten Quelle auszuschließen. Dasselbe können Sie mit der Abfrage allintitle: tun. Hier ist ein Beispiel:

Die Abfrage inurl:/allinurl: dork kann sehr nützlich sein, um abzuschätzen, um wie viele Webseiten Sie kämpfen müssen, um für diesen bestimmten Suchbegriff zu ranken, und vor allem, um die Domain-Autorität zu ermitteln, die Sie benötigen, um für diesen Suchbegriff zu ranken.

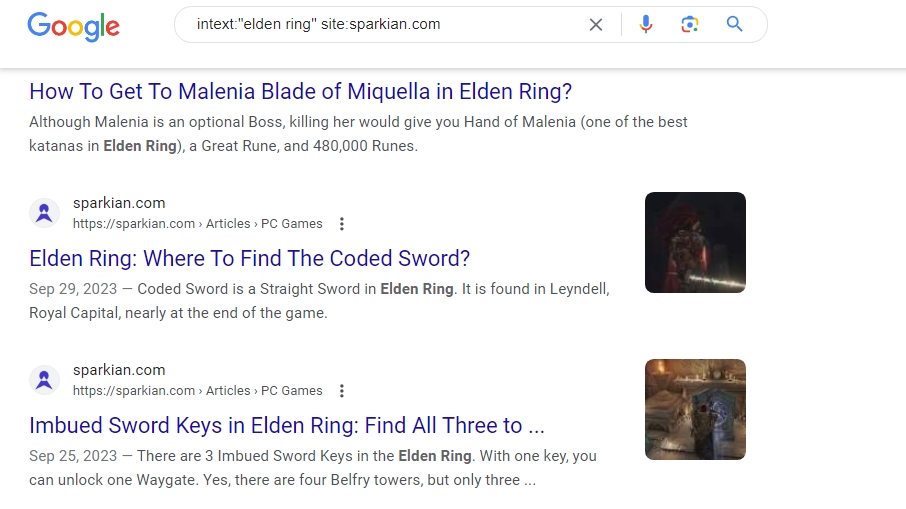

#4. Intext

Die intext: Dork-Abfrage findet Websites/Webseiten, die den Suchbegriff in ihrem Text enthalten. Sie ist für SEO-Experten sehr nützlich, um Webseiten von Konkurrenten mit dem Suchbegriff – einem bestimmten Schlüsselwort – zu finden.

Sie können sogar einen zusätzlichen Operator wie Anführungszeichen (“”) verwenden, um die Webseiten zu finden, in deren Text der Suchbegriff genau vorkommt. Sie können es mit der Abfrage site: kombinieren, um Ergebnisse einer bestimmten Website zu finden.

Das ist einer der Google-Suchtricks, die die meisten SEO-Experten anwenden 😉

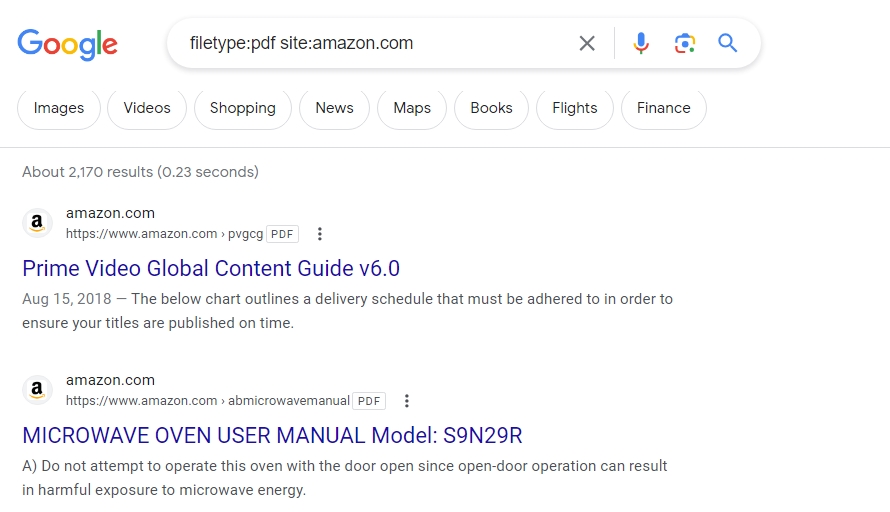

#5. Filetype

Mit dem Suchoperator filetype: können Sie Dateien wie PDFs, XLS, Doc, etc. finden. Diese Suchanfrage ist äußerst nützlich, wenn Sie nach bestimmten Berichten, Handbüchern oder Studien suchen.

In Google Dorking ist der Befehl filetype: einer der meistgenutzten Befehle von Hackern, um versehentlich durchgesickerte und vertrauliche Dokumente zu finden. Diese Dokumente können sensible Informationen wie IP-Adressen, Kennwörter usw. enthalten.

Hacker nutzen diese Informationen für Penetrationstests (Pentesting) und zur Umgehung von Paywalls, um auf Ressourcen zuzugreifen.

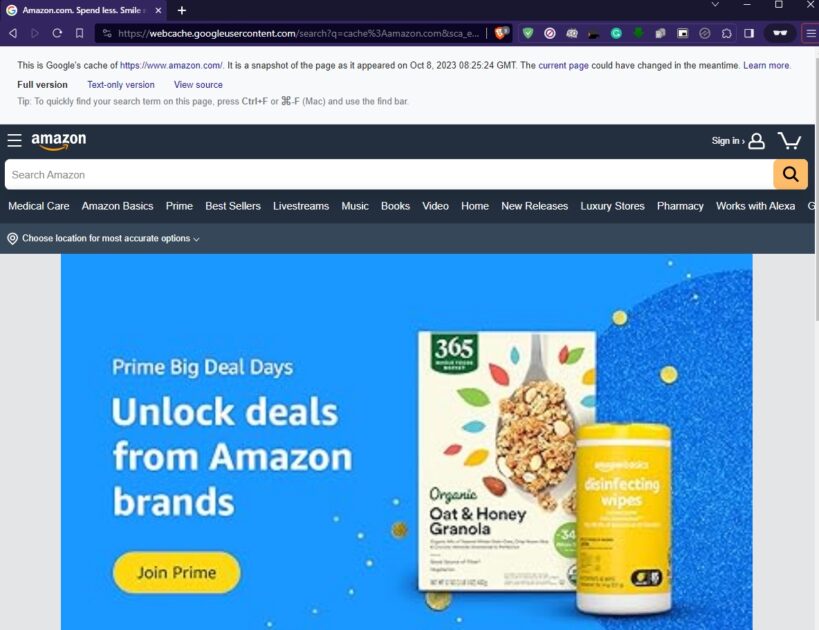

#6. Cache

Mit dem Befehl Cache: ruft die Google-Suche die letzte gespeicherte Kopie einer bestimmten Website (Google-Cache) ab, sofern diese existiert. Dies ist nützlich, um eine Website wiederzufinden, bevor sie heruntergefahren oder aktualisiert wurde.

Immer wenn ein Nutzer über Google auf eine Website zugreift, wird eine Cache-Version dieser Seite im Google-System erstellt. Auf diese zwischengespeicherte Version können Sie mit dem Befehl cache: zugreifen, wenn die ursprüngliche Website vorübergehend nicht erreichbar ist oder Sie eine ältere Version der Website anzeigen möchten.

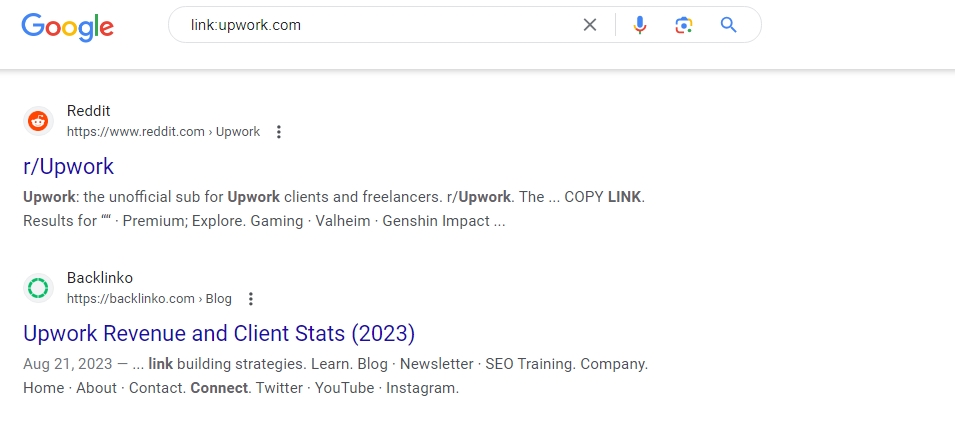

#7. Link

Der Link: Google Dork-Abfrage ist hilfreich, wenn Sie herausfinden möchten, welche Webseiten auf eine bestimmte URL verlinken.

Wenn Sie die Backlinks, die auf Ihre Website verweisen, analysieren möchten, können Sie Tools wie Semrush oder Ahrefs verwenden.

Wenn Sie jedoch nicht in ein Backlink-Analyse-Tool investieren möchten, dann ist diese Google Dorking-Methode eine kostenlose und nützliche Methode, um zu analysieren, woher Ihre Backlinks kommen.

#8. Karte

Mit dem map: Mit dem Dorking-Befehl können Sie eine Karte des angegebenen Ortes finden. Die Google-Suche zeigt Ihnen die Karte direkt anstelle der Webseiten.

Unter macOS sehen Sie möglicherweise eine Aufforderung, die Anwendung Maps zu öffnen. Diese Abfrage ist nützlich, um die Karte eines bestimmten Ortes schnell zu finden.

DieGoogle Hacking Database ist ein Repository, in dem Nutzer verschiedene Suchoperator-Strings veröffentlichen, die Sie für den Einstieg in Google Dorking verwenden können.

Ich empfehle Ihnen jedoch, diese Suchbegriffe mit Bedacht zu verwenden, da einige dieser Suchbegriffe zu Webcams und Anmeldeseiten von Unternehmen führen.

Wie können Sie sich vor Google Dorking schützen?

Ob Sie nun eine Privatperson oder ein Unternehmen sind, Sie müssen sich vor Google Dorking schützen. Sie können die folgenden Schritte unternehmen, um sicherzustellen, dass Ihre Daten im Internet sicher sind.

- Stellen Sie sicher, dass die privaten Seiten und Dokumente passwortgeschützt sind.

- Implementieren Sie IP-basierte Beschränkungen.

- Verschlüsseln Sie sensible Daten – Benutzernamen, Passwörter, E-Mail-IDs, Telefonnummern usw.

- Finden und deaktivieren Sie Google Dorks mithilfe von Tools zum Scannen von Sicherheitslücken.

- Führen Sie selbst regelmäßige Dork-Abfragen auf Ihren Websites durch, um die Lücken zu finden und zu beheben, bevor die Angreifer sie finden.

- Verwenden Sie die Google Search Console, um sensible Inhalte von Ihrer Website zu entfernen

- Verwenden Sie die Datei robots.txt, um den Zugriff von Bots auf sensible Dateien zu verbergen und zu blockieren.

Obwohl 100%ige Sicherheit im Internet ein Mythos ist, können Sie die Schritte umsetzen, um die Wahrscheinlichkeit zu minimieren, Opfer von unethischem Hacking zu werden.

Google Dorking Abstrafungen durch Google

Google Dorking kann Ihnen immense Informationen liefern, indem es unnötige oder nicht verwandte Suchergebnisse herausfiltert. Wenn es jedoch unethisch eingesetzt wird, kann es die Aufmerksamkeit der Strafverfolgungsbehörden auf sich ziehen.

In den meisten Fällen wird Google Sie warnen, wenn Sie es mit dem Dorking übertreiben. Es beginnt dann, Ihre Suchanfragen zu überprüfen. Wenn Sie es trotzdem übertreiben, kann Google sogar Ihre IP-Adresse sperren.

Dorken oder nicht dorken?

In diesem Google Dorking-Leitfaden haben wir alles über diese leistungsstarke Suchtechnik besprochen, mit der Sie spezifische Informationen und öffentlich zugängliche Sicherheitslücken finden können. Für Penetrationstester ist das ihr täglicher Job.

Außerdem erhalten Sie mit der Google Hacking Database eine Sammlung von vorgefertigten Google Dorks. Ich möchte Sie jedoch noch einmal daran erinnern, Dorking auf ethische Weise und mit Genehmigung zu verwenden.

Befolgen Sie die ethischen Richtlinien und bitten Sie um Erlaubnis, wenn Sie Dorking für Sicherheitsprüfungen verwenden.

Wenn Sie sich für ethisches Hacken interessieren, sollten Sie sich auch ansehen , wie man im Jahr 2023 ein Bug Bounty Hunter wird?