Los recientes avances tecnológicos han traído consigo enormes innovaciones para satisfacer las necesidades de las empresas y los usuarios modernos.

La tecnología, las herramientas y los productos y servicios impulsados por Internet han transformado nuestra forma de trabajar y de vivir. Han simplificado nuestras vidas y han aumentado la comodidad en todos los aspectos, ya sea en los negocios o en la vida personal.

Sin embargo, la tecnología también ha presentado muchas preocupaciones y riesgos de ciberseguridad que pueden devastar ambas esferas de nuestras vidas.

Las empresas han sufrido pérdidas millonarias, junto con la confianza de los clientes y la reputación del sector. Del mismo modo, los individuos han estado bajo el terror debido a delitos y amenazas como resultado de los datos personales expuestos.

Los piratas informáticos y sus métodos de pirateo están evolucionando, ya que también son profesionales cualificados. Algunos utilizan sus habilidades para cometer delitos, mientras que otros son contratados por organizaciones para combatir a los hackers malos.

Y si quiere protegerse a sí mismo y a su empresa de los hackeos y los piratas informáticos, es pertinente que conozca lo que ocurre en el sector de la ciberseguridad y los tipos de hackeos y piratas informáticos.

En este artículo conoceremos los distintos tipos de hacks y hackers para distinguirlos y aplicar las medidas de seguridad correctas para permanecer en el lado más seguro. Pero primero, entendamos lo básico que hay detrás de un hack.

¿Qué es un hack?

Un hackeo es un acto realizado por una o varias personas o piratas informáticos para comprometer la seguridad de una organización obteniendo acceso a datos, redes, sistemas y aplicaciones y llevando a cabo ataques. El uso indebido de dispositivos y sistemas devasta una empresa en términos financieros y de reputación.

Un hackeo se origina en un sistema que es utilizado por un pirata informático con conocimientos de codificación y software y hardware informáticos avanzados.

En los hackeos modernos, los piratas informáticos utilizan métodos sigilosos diseñados para pasar desapercibidos a los equipos informáticos y a los equipos de software de ciberseguridad para llevar a cabo los ataques. Pueden engañar a los usuarios para que abran enlaces y archivos adjuntos maliciosos, lo que a su vez resulta en la exposición de información sensible.

Ejemplos de hackeos pueden ser el despliegue de virus y códigos maliciosos, ataques man-in-the-middle, DDoS, DoS, phishing, ransomware, etc.

Ahora, revisemos los tipos de hacks que debe conocer para salvaguardar sus activos personales y organizativos.

Diferentes tipos de trucos

He aquí los diferentes tipos de hacks:

Phishing

El phishing es un intento de los ciberdelincuentes de robar su identidad y dinero a través de correos electrónicos. Los piratas informáticos le obligan a facilitar su información personal, incluidas credenciales bancarias, contraseñas, datos de tarjetas, etc.

El atacante envía un correo electrónico a una persona utilizando palabras engañosas que parecen muy reales. Actúan como una persona en la que puede confiar, como un entrevistador, el director de un banco, un empleado de un servicio, etc. Se combina con otros ataques como la inyección de código, los ataques a la red y el malware para hacer posible el pirateo.

Existen varios tipos de ataques de phishing, como el phishing por correo electrónico, el spear phishing, el whaling, el smishing, el vishing y el angler phishing.

Lea también: Formas de evitar los ataques de vishing

DoS y DDoS

Un ataque de denegación de servicio (DoS) se centra en una red o máquina para apagarla y hacerla inaccesible a los usuarios finales.

En este caso, los ciberatacantes interrumpen la funcionalidad de un dispositivo inundando la red o la máquina con peticiones ilimitadas de forma que el tráfico normal no pueda acceder a ella.

El DoS es de dos tipos:

Ataques de desbordamiento del búfer: Este ataque tiene como objetivo el tiempo de CPU, el espacio en el disco duro y la memoria y los consume todos para colapsar el sistema y afectar al comportamiento del servidor.

Ataques de inundación: Este ataque se dirige a los servidores con una cantidad desbordante de paquetes de datos. El atacante sobresatura la capacidad del servidor, lo que provoca una DoS. Para que los ataques de inundación DoS tengan éxito, el atacante debe tener más ancho de banda que la máquina objetivo.

En el ataque DDoS, la inundación de tráfico procede de varias fuentes. Este ataque es más crítico que el DoS, ya que no se pueden cerrar varias fuentes a la vez.

Lea también: Los mejores servicios de protección DDoS

Cebo y cambio

Bait and Switch es una técnica utilizada por los estafadores para robar datos personales y credenciales de acceso a través de anuncios y vías de confianza. Engañan a los usuarios para que visiten sitios maliciosos y se llevan todos los datos en las narices de los usuarios.

Estos ataques se forman principalmente a partir de los espacios publicitarios que venden los sitios web. Una vez que los atacantes compran el espacio publicitario, sustituyen inmediatamente el anuncio por un enlace malicioso, lo que provoca el bloqueo del navegador y compromete los sistemas.

El marketing de contenidos en Internet es el principal canal de estos ataques, en los que se engaña a los usuarios para que abran enlaces que luego resultan ser maliciosos.

El robo de cookies es una táctica de secuestro en la que un atacante consigue acceder a la información del usuario. Aquí, un tercero copia los datos de sesión inseguros y los utiliza para hacerse pasar por el usuario. Generalmente ocurre cuando un usuario visita sitios de confianza a través de una Wi-Fi pública o una red desprotegida.

Una vez que esto sucede, el atacante puede utilizar la información o la cuenta para publicar mensajes falsos, transferir dinero o hacer otras cosas maliciosas.

Se puede prevenir si el usuario utiliza conexiones SSL para iniciar sesión y evita utilizar redes desprotegidas para acceder a los sitios.

Virus, troyano, malware

Un virus es un programa informático que se conecta a otro ordenador o programa de software para dañar el sistema. Los piratas informáticos insertan un código en el programa y esperan a que alguien lo ejecute. De esta forma, infectan otros programas de un ordenador.

Un troyano ejecuta un programa que dice ser inofensivo y útil. En realidad, hace cosas maliciosas, igual que los caballos de Troya eran utilizados por los griegos para atacar a sus enemigos por la noche.

En lugar de dirigirse a un sistema de software, el troyano se dirige a la instalación de otros programas maliciosos en el sistema, con el resultado de engañar a los usuarios.

Un gusano es un malware similar a un virus. Ejecuta cargas útiles maliciosas y se autorreplica en los sistemas informáticos. La única diferencia está en su técnica de propagación. Un virus quiere un programa anfitrión, pero un gusano vive en su propio programa independiente. A veces se propagan solos, sin ninguna interferencia humana.

Además, existe una gran variedad de otras amenazas maliciosas, como ransomware, adware, spyware, rootkits, bots y muchas más.

Lea también: Prevenir el ransomware: Medidas proactivas para mantener sus datos a salvo

Ataques ClickJacking

Los ataquesClickJacking, conocidos como ataques de redireccionamiento de la interfaz de usuario, se dirigen a los usuarios a través de múltiples capas opacas o transparentes para engañarlos. Una vez que el usuario hace clic en el botón o enlace sin saber que está haciendo clic en el equivocado, pierde su información en manos equivocadas.

Suponga que está visitando un sitio web y se desplaza para consultar la página. De repente, cuando va a pulsar sobre algún enlace, puede ver otros anuncios que le permiten pulsar sobre ese enlace. De este modo, los atacantes le dirigen a otra página. Así es como funcionan los atacantes de ClickJacking.

Por ejemplo, cuando visite el sitio web www.wyz.com y vea hojas de estilo o cuadros de texto en la página, obtendrá ofertas gratuitas y otras ofertas adecuadas que le atraerán para que abra el enlace. De esta forma, perderá sus credenciales de acceso y su información personal.

WAP falso

El punto de acceso inalámbrico (WAP) es una técnica utilizada para conectar a muchos usuarios a la vez a través de un canal público. Fake WAP significa hacer lo mismo falsificando la técnica.

En este caso, un pirata informático suele elegir un lugar público donde haya Wi-Fi gratuito, como el aeropuerto, centros comerciales y cafeterías locales.

A veces, instalan Wi-Fi para los usuarios, permitiendo el acceso gratuito y jugando como un ninja. En este caso, usted facilita libremente toda su información durante el inicio de sesión en la cuenta Wi-Fi y en otros sitios web populares. De este modo, también piratean sus cuentas de Facebook, Instagram, Twitter y otras.

Keylogger

Keylogger, también llamado capturador de teclado o registrador de pulsaciones de teclas, es una técnica utilizada para registrar cada pulsación de tecla en un dispositivo u ordenador. También existe software que puede utilizar en su smartphone.

Los piratas informáticos suelen utilizar un keylogger para robar credenciales de inicio de sesión, datos empresariales confidenciales y mucho más. En realidad, se trata de un software que registra todas las actividades, incluidos los clics del ratón. También encontrará keyloggers de hardware en los que hay un dispositivo insertado entre la CPU y el teclado que ofrece muchas funciones para capturar los registros.

Los piratas informáticos utilizan esta técnica para acceder a sus números de cuenta, códigos pin, identificadores de correo electrónico, contraseñas y otros datos confidenciales.

Eavesdropping

La escucha clandestina es una antigua amenaza de seguridad en la que un atacante escucha atentamente las comunicaciones de la red para obtener información privada, como actualizaciones de enrutamiento, datos de aplicaciones, números de identificación de nodos y muchos más.

El pirata utiliza los datos para comprometer los nodos interrumpiendo el enrutamiento, degradando el rendimiento de las aplicaciones y la red. Sus vectores incluyen el correo electrónico, las redes celulares y las líneas telefónicas.

Ataques Waterhole

Un waterhole es un ataque informático en el que un hacker observa o adivina los sitios web que una organización o un individuo utiliza con frecuencia. A continuación, los atacantes infectan esos sitios web mediante malware y, de este modo, algunos miembros también resultan infectados por este ataque.

Esta técnica es más difícil de detectar, ya que los hackers buscan una dirección IP específica para atacar y obtener información concreta. El objetivo es apuntar al sistema del usuario y obtener acceso a los sitios web del objetivo.

Inyección SQL

La inyección SQL (SQLi) es un ataque en el que un atacante utiliza código malicioso para manipular la base de datos. De este modo, acceden a la información que se mantiene a salvo en la base de datos de una organización. Interfieren en las consultas de la aplicación para ver los datos, incluidos los datos de los usuarios, los datos empresariales, etc.

Una vez que tienen acceso, pueden borrar los datos o modificarlos, provocando cambios en el comportamiento de una aplicación. En algunos casos, el hacker obtiene derechos administrativos, lo que resulta muy perjudicial para una organización.

SQLi se dirige a aplicaciones web o sitios web que utilizan bases de datos SQL como Oracle, SQL Server, MySQL, etc. Se trata del ataque más antiguo y peligroso que, una vez que tiene éxito, permite a los piratas informáticos acceder a secretos comerciales, datos personales y propiedad intelectual de una empresa.

Si desea saber cómo prevenir un ataque de este tipo, consulte nuestra guía sobre la prevención de la inyección SQL.

Ataques de fuerza bruta

Un ataque de fuerza bruta es una forma fácil de pirateo que se centra en métodos de ensayo y error para descifrar contraseñas, claves de cifrado, credenciales de inicio de sesión y mucho más. Los atacantes trabajan a través de todos los casos posibles para conseguir el correcto.

En este caso, fuerza bruta significa que los hackers utilizan intentos de fuerza para forzar su camino hacia cuentas privadas. Se trata de un método de ataque antiguo, pero sigue siendo popular y eficaz entre los piratas informáticos. Los hackers obtienen beneficios de los anuncios, roban datos privados, propagan malware, secuestran su sistema para realizar actividades maliciosas, arruinan la reputación de su sitio web y mucho más.

Existen diferentes tipos de fuerza bruta que los atacantes utilizan para obtener acceso. Algunos son los ataques de fuerza bruta simple, los ataques de diccionario, los ataques de fuerza bruta híbrida, los ataques de fuerza bruta inversa y el relleno de credenciales.

Si es usted un pentester que comprueba la solidez del sistema informático de su empresa, puede consultar nuestra lista de herramientas de ataque por fuerza bruta para prepararse para algunos de los peores escenarios.

Suplantación de DNS (envenenamiento de la caché DNS)

En este caso, un atacante utiliza registros DNS alternativos para redirigir el tráfico a un sitio malicioso.

Por ejemplo, usted es nuevo en su universidad y sus superiores cambian los números de aula. Entonces, usted acaba en el aula equivocada. Esto sigue ocurriendo hasta que consigue el directorio correcto del campus.

La suplantación de DNS funciona de la misma manera. El hacker introduce datos falsos en la caché para que las consultas DNS le den una respuesta incorrecta, lo que provoca que entre en los sitios web equivocados. Este ataque entra dentro de las ciberamenazas engañosas.

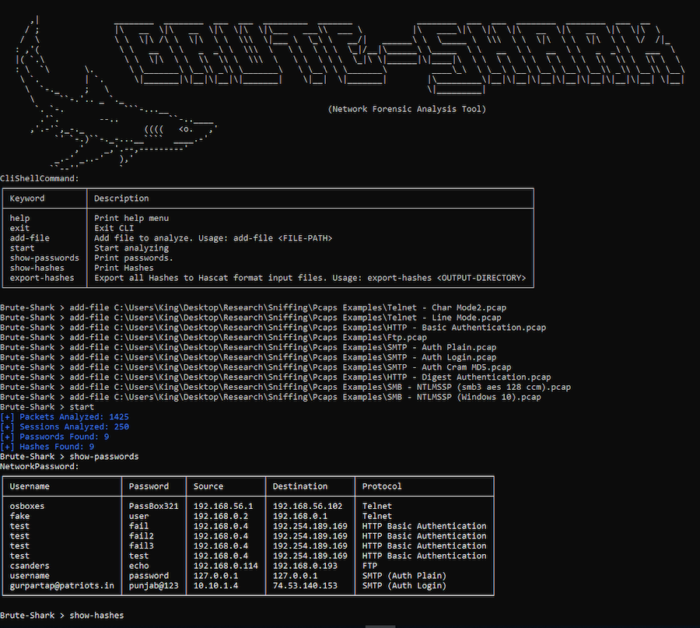

Descifrar contraseñas

El descifrado de contraseñas es la forma que utilizan los hackers para obtener las credenciales de inicio de sesión. Un ataque de fuerza bruta es también una técnica de descifrado de contraseñas.

En él, todas las contraseñas deben almacenarse con la función de derivación de clave (KDF). Si se almacenan como texto plano, el atacante que piratea la base de datos obtiene toda la información de la cuenta. Utilizan varias técnicas para descifrar las contraseñas, como el phishing, el malware, los ataques arco iris, la adivinación, la búsqueda por diccionario, etc.

Ahora que ya conoce los diferentes tipos de hackeos, pasemos al otro lado y entendamos cómo funciona un hacker y sus diferentes tipos.

¿Quién es un hacker?

Un hacker es una persona que tiene conocimientos de redes, programación, informática y otros para resolver problemas o causarlos.

Irrumpen en el sistema informático para instalar malware, destruir datos, robar información, perturbar dispositivos y mucho más.

Esto no significa que todos los hackers sean malos actores. Pueden ser tanto buenos como malos.

En algunos casos, el pirateo informático es utilizado como un procedimiento legal por figuras legítimas con el fin de asegurar sus sistemas y datos o su país.

Sin embargo, la mayoría de los piratas informáticos utilizan sus habilidades técnicas para perjudicar a organizaciones e individuos robando o exponiendo su información, pidiendo rescates, destruyendo su imagen en la industria, etc.

Los piratas informáticos rompen el muro de seguridad de una organización para obtener acceso no autorizado a teléfonos, dispositivos IoT, sistemas informáticos completos, redes, tabletas y ordenadores. Aprovechan una debilidad de la red o del sistema para entrar y lanzar ataques. Estas debilidades son de dos tipos: técnicas y sociales.

Sin embargo, no todos los hackers son iguales. Hay varios tipos de piratas informáticos, y conocerlos le ayudará a crear una protección más sólida para sus activos.

Diferentes tipos de piratas informáticos

Ya sabe qué es el pirateo informático y sus tipos.

Pero, ¿quién está detrás de todos estos piratas informáticos y cómo puede identificarlos y diferenciarlos?

Puesto que no todos los hackers son delincuentes, vamos a entender los distintos tipos de hackers y a diferenciarlos.

Hackers de sombrero blanco

Los hackers de sombrero blanco son hackers autorizados que tienen los conocimientos técnicos necesarios para encontrar vulnerabilidades en redes y sistemas. Tienen derecho a piratear los sistemas para comprobar las vulnerabilidades de seguridad y mantenerse protegidos de los piratas informáticos criminales.

Corrigen las lagunas y los puntos débiles del sistema de seguridad y protegen a una organización de las violaciones de datos y de diferentes tipos de ataques externos e internos.

Hackers de sombrero negro

Los hackers de sombrero negro tienen las mismas habilidades que los hackers de sombrero blanco pero las utilizan para fines equivocados. Se les denomina ciberdelincuentes que irrumpen en los sistemas con intenciones delictivas o maliciosas.

Los hackers de sombrero negro tienen habilidades avanzadas para llevar a cabo posibles ataques. Buscan vulnerabilidades y lagunas de seguridad para llevar a cabo los ataques y causar graves daños a una organización en términos de dinero y reputación.

Hackers de sombrero gris

Un hacker de sombrero gris es, de nuevo, un experto en seguridad que encuentra una forma fácil de piratear sistemas y redes. Se sitúan entre los hackers de sombrero negro y los hackers de sombrero blanco.

¿Cómo?

Se dedican a estas actividades para ayudar al propietario del sitio web a conocer las vulnerabilidades o para robar información. Según sus actividades, se clasifican en distintas categorías. Algunos hackers de sombrero gris realizan hacking para su disfrute. No tienen ninguna autorización, pero eligen cómo utilizar sus habilidades.

Script Kiddies

Los script kiddies también son conocidos como hackers aficionados, ya que no tienen habilidades avanzadas en el campo del hacking. Siguen los guiones de los hackers experimentados para piratear sistemas y redes.

Generalmente, los script kiddies realizan estas actividades sólo para llamar la atención de los hackers experimentados. No tienen todo el conocimiento del proceso, pero sí lo suficiente para inundar una dirección IP con un tráfico excesivo.

Por ejemplo, los script kiddies pueden piratear durante las ofertas de compras del Viernes Negro.

Hacktivista

Los hacktivistas son un grupo de personas que llevan a cabo actividades de hacktivismo para atacar a terroristas, pedófilos, narcotraficantes, organizaciones religiosas, etc.

Los hacktivistas realizan determinadas actividades para apoyar causas políticas. Atacan a toda la organización o a una industria específica que consideran que no se alinea con sus prácticas y puntos de vista.

Insider malicioso/Hacker delator

Un insider malicioso es un individuo, como un contratista, un antiguo empleado, un socio, etc., que tiene acceso a la red, los datos o el sistema de una organización. Hace un mal uso intencionado y sobrepasa ilegítimamente sus límites de acceso a los datos.

Son más difíciles de detectar, ya que tienen acceso autorizado a los datos y conocen muy bien todos los caminos para ejecutar el pirateo de forma planificada. La seguridad de la nube también se ve comprometida debido a los intrusos malintencionados.

Hackers de sombrero verde

Los hackers de sombrero verde son los novatos, o se puede decir, inexpertos en el campo de la piratería informática. No están familiarizados con los mecanismos de seguridad ni con el funcionamiento interno de la web.

Los hackers de sombrero verde carecen de experiencia, pero tienen muchas ganas de aprender las técnicas para subir en la lista de clasificación. No son necesariamente actores de amenazas, pero pueden causar daños mientras practican su diseño.

A veces, son peligrosos ya que desconocen los resultados. Estos pueden causar el peor de los casos que puede ser difícil de resolver.

Hackers de sombrero azul

Los hackers de sombrero azul son diferentes de otros hackers ya que no tienen como objetivo la red y el sistema de una organización para robar algo. Son buscadores de venganza que piratean sistemas informáticos para vengarse personalmente de una organización.

Utilizan técnicas para obtener acceso a varias cuentas o correos electrónicos. Una vez que tienen la información, empiezan a explotar los perfiles enviando mensajes inapropiados, etc. A veces, los ex empleados piratean los servidores de las empresas para robar información como datos confidenciales y divulgan toda la información al público para dañar la reputación.

Hackers de sombrero rojo Hackers patrocinados por el Estado/Nación

Los hackers de sombrero rojo son algo parecido a los hackers de sombrero blanco, pero no están autorizados a realizar operaciones de pirateo. Los hackers de sombrero rojo hacen todo lo posible y toman todas las medidas para detener a los hackers de sombrero negro o a otros hackers.

Son conocidos por lanzar una guerra contra los hackers ilegales y derribar sus servidores y recursos.

A veces eligen una forma ilegal de planificar el pirateo. En resumen, los hackers de sombrero rojo hacen lo correcto siguiendo el camino equivocado. Normalmente infectan los sistemas de los tipos terribles, lanzan ataques DDoS y utilizan herramientas para acceder al sistema del hacker malo para demolerlo.

Hackers de élite

Los hackers de élite son los más hábiles en el campo de la piratería informática. Eligen su camino como hacker de sombrero blanco o como hacker de sombrero negro. Entrar en los sistemas y recopilar información es una tarea fácil para ellos, ya que son excepcionalmente hábiles.

Los hackers de élite escriben sus propios exploits a partir de las habilidades y conocimientos que tienen sobre los sistemas. Suelen utilizar distribuciones de Linux hechas por ellos mismos según sus necesidades, donde disponen de todas las herramientas para el pirateo.

Ya se trate de un sistema operativo Windows, Unix, Mac o Linux, los hackers de élite son expertos en todas las gamas.

Ciberterroristas

Los ciberterroristas atacan a la población paralizando las principales infraestructuras, como las operaciones gubernamentales, el transporte, la energía, etc. Cualquier ciberataque que perjudique a la población por medios indirectos se conoce como ciberterrorismo.

Pretenden obtener beneficios ideológicos o políticos mediante la intimidación o la amenaza. Los ciberterroristas experimentados pueden causar una destrucción masiva de los sistemas gubernamentales aprovechando sus habilidades. Pueden dejar un mensaje de terror para futuros ataques.

Conclusión

Conocer los diferentes hackeos y piratas informáticos le mantendrá informado sobre los riesgos actuales de la ciberseguridad. También le ayudará a distinguir entre los hackers, ya que no son malos actores. Así, podrá tomar las medidas de seguridad adecuadas en el momento oportuno para prevenir los ataques y minimizar los riesgos.