El modelo Open System Interconnect (OSI) sirve de guía a desarrolladores y proveedores para crear soluciones de software interoperables y seguras.

Este modelo describe los entresijos de cómo fluyen los datos en una red, los protocolos de comunicación como TCP y las diferencias entre herramientas y tecnologías.

Aunque muchos discuten la pertinencia de las capas del modelo OSI, lo cierto es que es relevante, especialmente en la era de la ciberseguridad.

Conocer las capas del modelo OSI le ayudará a calibrar las vulnerabilidades técnicas y los riesgos asociados a las aplicaciones y los sistemas. También puede ayudar a los equipos a identificar y distinguir la ubicación de los datos y el acceso físico y a definir su política de seguridad.

En este artículo, profundizaremos en las capas del modelo OSI y exploraremos su importancia tanto para los usuarios como para las empresas.

¿Qué es el modelo de interconexión de sistemas abiertos (OSI)?

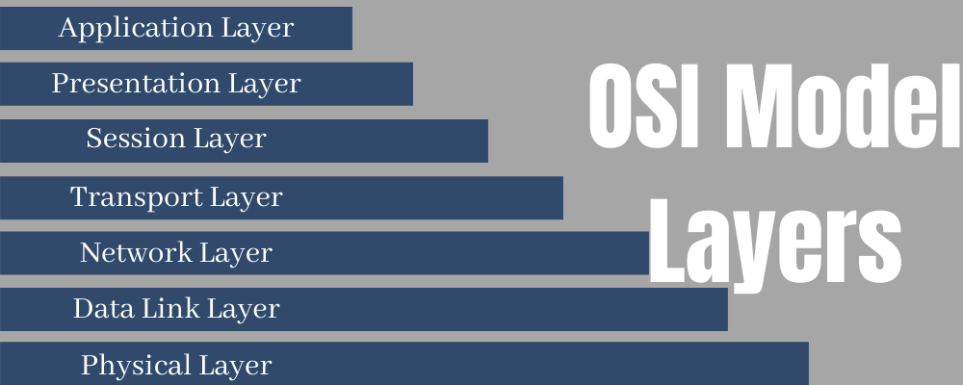

El modelo Open System Interconnect (OSI) es un modelo de referencia que consta de siete capas utilizadas por los sistemas informáticos y las aplicaciones para comunicarse con otros sistemas a través de una red.

El modelo desglosa los procesos de transmisión de datos, las normas y los protocolos en siete capas, donde cada una de ellas realiza algunas tareas específicas relacionadas con el envío y la recepción de datos.

El modelo OSI fue desarrollado por la Organización Internacional de Normalización (ISO) en 1984 y es la primera referencia estándar para establecer cómo deben comunicarse los sistemas en una red. Este modelo fue adoptado por todas las principales empresas de telecomunicaciones e informática.

El modelo representa un diseño visual en el que las siete capas se colocan unas encima de otras. En la arquitectura del modelo OSI, la capa inferior sirve a la superior. Así, cuando los usuarios interactúan, los datos fluyen hacia abajo a través de estas capas por la red, empezando por el dispositivo de origen y luego van hacia arriba a través de las capas hasta llegar al dispositivo receptor.

El modelo OSI incluye diversas aplicaciones, hardware de red, protocolos, sistemas operativos, etc., para permitir que los sistemas transmitan señales a través de medios físicos como la fibra óptica, el par trenzado de cobre, Wi-Fi, etc., en una red.

Este marco conceptual puede ayudarle a comprender las relaciones entre sistemas y pretende guiar a desarrolladores y proveedores en la creación de aplicaciones y productos de software interoperables. Además, promueve un marco que describe el funcionamiento de los sistemas de telecomunicaciones y redes en uso.

¿Por qué es necesario conocer el modelo OSI?

Comprender el modelo OSI es importante en el desarrollo de software, ya que cada aplicación y sistema funcionan sobre la base de una de estas capas.

Los profesionales de las redes informáticas aprovechan el modelo OSI para conceptualizar cómo fluyen los datos por una red. Este conocimiento es valioso no sólo para los vendedores y desarrolladores de software, sino también para los estudiantes que quieren superar exámenes como la certificación Cisco Certified Network Associate (CCNA).

Algunas de las ventajas de aprender las capas del modelo OSI son:

- Comprensión del flujo de datos: El modelo OSI facilita a los operadores de red la comprensión de cómo fluyen los datos en una red. Esto les ayuda a comprender cómo funcionan conjuntamente el hardware y el software. Utilizando esta información, pueden construir un sistema mejor con mayor seguridad y resistencia utilizando el software y el hardware adecuados.

- Fácil resolución de problemas: Resolver los problemas se vuelve más fácil porque la red está dividida en siete capas con sus propias funcionalidades y componentes. Además, los profesionales tardan menos tiempo en diagnosticar el problema. De hecho, puede identificar la capa de la red responsable de causar los problemas para poder centrarse en esa capa concreta.

- Fomenta la interoperabilidad: Los desarrolladores pueden crear sistemas de software y dispositivos que sean interoperables para que puedan interactuar fácilmente con productos de otros proveedores. Esto aumenta la funcionalidad de esos sistemas y permite a los usuarios trabajar con eficacia.

Puede definir los componentes y piezas con los que deben funcionar sus productos. Esto también le permite comunicar a los usuarios finales la capa de red en la que funcionan sus productos y sistemas, ya sea en toda la pila tecnológica o sólo en una capa concreta.

Diferentes capas del modelo OSI

Capa física

La capa física es la capa inferior y primera del modelo OSI que describe la representación física y eléctrica de un sistema.

Puede incluir el tipo de cable, la disposición de las patillas, el enlace de radiofrecuencia, los voltajes, el tipo de señal, el tipo de conectores para conectar los dispositivos, etc. Es responsable de la conexión inalámbrica o por cable físico entre los distintos nodos de la red, facilita la transmisión de datos en bruto y controla la velocidad de bits.

En esta capa, los datos brutos en bits o 0’s y 1’s se convierten en señales y se intercambian. Requiere que los extremos emisor y receptor estén sincronizados para permitir una transmisión de datos fluida. La capa física proporciona una interfaz entre diferentes dispositivos, medios de transmisión y tipos de topología para la conexión en red. El tipo de modo de transmisión necesario también se define en la capa física.

La topología de red utilizada puede ser bus, anillo o estrella, y el modo puede ser simplex, full-duplex o half-duplex. Los dispositivos de la capa física pueden ser conectores de cable Ethernet, repetidores, concentradores, etc.

Si se detecta un problema en la red, los profesionales de redes comprueban primero si todo en la capa física funciona bien. Pueden empezar comprobando los cables si están bien conectados y si el enchufe de alimentación está conectado al sistema, como o router, entre otros pasos.

Las principales funciones de la capa 1 son:

- Definir las topologías físicas, la forma en que se disponen los dispositivos y sistemas en una red determinada

- Definición del modo de transmisión, es decir, cómo fluyen los datos entre dos dispositivos conectados en la red.

- Sincronización de bits con un reloj que controla al receptor y al emisor a nivel de bits.

- Control de la velocidad de bits de la transmisión de datos

Capa de enlace de datos

La capa de enlace de datos está por encima de la capa física. Se utiliza para establecer y terminar conexiones entre dos nodos conectados presentes en una red. Esta capa divide los paquetes de datos en diferentes tramas, que luego van del origen al destino.

La capa de enlace de datos consta de dos partes:

- El Controlde Enlace Lógico (LLC ) detecta los protocolos de red, sincroniza las tramas y comprueba los errores.

- El control deacceso al medio (MAC) utiliza las direcciones MAC para enlazar dispositivos y establecer permisos para transmitir datos.

Las direcciones MAC son direcciones únicas asignadas a cada sistema de una red que ayudan a identificarlo. Estos números de 12 dígitos son sistemas de direccionamiento físico supervisados en la capa de enlace de datos de una red. Controla la forma en que los distintos componentes de la red acceden a un medio físico.

Ejemplo: Las direcciones MAC pueden constar de 6 octetos, como 00:5e:53:00:00:af, donde los tres primeros números corresponden a los identificadores únicos de la organización (OUI), mientras que los tres últimos corresponden al controlador de interfaz de red (NIC).

Las principales funciones de la capa 2 son

- Detección de errores: la detección de errores se produce en esta capa pero no la corrección de errores, que tiene lugar en la capa de transporte. En algunos casos, en las señales de datos se encuentran señales no deseadas denominadas bits de error. Para contrarrestar este error, primero hay que detectarlo mediante métodos como la suma de comprobación y la comprobación de redundancia cíclica (CRC).

- Control de flujo: La transmisión de datos entre el receptor y el emisor a través de un medio debe producirse a la misma velocidad. Si los datos en forma de trama se envían a mayor velocidad que la velocidad a la que el receptor los recibe, podrían perderse algunos datos. Para resolver este problema, la capa de enlace de datos implica algunos métodos de control de flujo para que se mantenga una velocidad constante en toda la línea de transmisión de datos. Estos métodos pueden ser:

- El método dela ventana deslizante, en el que ambos extremos deciden cuántas tramas deben transmitirse. Ahorra tiempo y recursos durante la transmisión.

- El mecanismo deparada y espera requiere que el emisor se detenga y empiece a esperar al receptor después de que se transmitan los datos. El emisor debe esperar hasta recibir un acuse de recibo del receptor de que ha recibido los datos.

- Habilitar el acceso múltiple: La capa de enlace de datos también le permite acceder a múltiples dispositivos y sistemas para transmitir datos a través del mismo medio de transmisión sin que se produzcan colisiones. Para ello, utiliza protocolos de acceso múltiple con sentido de portadora o de detección de colisiones (CSMA/CD).

- Sincronización de datos: En la capa de enlace de datos, los dispositivos que comparten datos deben estar sincronizados entre sí en cada extremo para facilitar una transmisión de datos fluida.

La capa de enlace de datos también aprovecha dispositivos como los puentes y los conmutadores de capa 2. Los puentes son dispositivos de 2 puertos que se conectan a diferentes redes LAN. Funciona como repetidor, filtra los datos no deseados y los envía al extremo de destino. Conecta redes que utilizan el mismo protocolo. Por otro lado, los conmutadores de capa 2 reenvían los datos a la capa siguiente basándose en la dirección MAC del sistema.

Capa de red

La capa de red se sitúa encima de la capa de enlace de datos y es la tercera por la parte inferior del modelo OSI. Utiliza direcciones de red como las direcciones IP para encaminar los paquetes de datos a un nodo receptor que opere en protocolos y redes diferentes o iguales.

Realiza dos tareas principales:

- Divide los segmentos de red en diferentes paquetes de red y los vuelve a ensamblar en el nodo de destino.

- Descubre el camino óptimo en una red física y enruta los paquetes en consecuencia.

Por camino óptimo, me refiero a que esta capa encuentra la ruta más corta, más eficiente en el tiempo y más fácil entre un emisor y un receptor para la transmisión de datos utilizando conmutadores, enrutadores y varios métodos de detección y tratamiento de errores.

Para ello, la capa de red utiliza una dirección de red lógica y el diseño de subredes de la red. Tanto si los dispositivos están en la misma red como si no, utilizan el mismo protocolo o no, y trabajan en la misma topología o no, esta capa enrutará los datos utilizando una dirección IP lógica y un router desde un origen a un destino. Así pues, sus componentes principales son las direcciones IP, las subredes y los enrutadores.

- Dirección IP: Es un número global único de 32 bits asignado a cada dispositivo y funciona como una dirección lógica de red. Consta de dos partes: dirección de host y dirección de red. Una dirección IP suele estar representada por cuatro números separados por un punto, por ejemplo, 192.0.16.1.

- Enrutadores: En la capa de red, los enrutadores se utilizan para comunicar datos entre dispositivos que operan en diferentes redes de área extensa (WAN). Dado que los routers utilizados para la transmisión de datos no conocen la dirección exacta de destino, los paquetes de datos son encaminados.

Sólo disponen de información sobre la ubicación de su red y aprovechan los datos recogidos en la tabla de encaminamiento. Esto ayuda a los enrutadores a encontrar la ruta para entregar los datos. Cuando finalmente entrega los datos a la red de destino, éstos se envían al host de destino en la red.

- Máscaras de subred: Una máscara de subred consiste en 32 bits de la dirección lógica que un enrutador puede utilizar aparte de una dirección IP para descubrir la ubicación del host de destino para entregar los datos. Es importante ya que las direcciones de host y de red no son suficientes para encontrar la ubicación, tanto si se encuentra en una red remota como en una subred. Un ejemplo de máscara de subred podría ser 255.255.255.0.

Observando una máscara de subred, puede averiguar la dirección de red y la dirección de host. Así, cuando llega un paquete de datos desde el origen con la dirección de destino calculada, el sistema recibirá los datos y los transmitirá a la siguiente capa. Esta capa no requiere que el emisor espere el acuse de recibo del receptor, a diferencia de la capa 2.

Capa de transporte

La capa de transporte es la cuarta desde abajo en el modelo OSI. Toma los datos de la capa de red y los entrega a la capa de aplicación. En esta capa, los datos se denominan «segmentos», y la función principal de la capa es entregar el mensaje completo. También acusa recibo cuando la transmisión de datos se realiza con éxito. Si hay algún error, devuelve los datos.

Aparte de esto, la capa de transporte realiza el control del flujo de datos, transmite los datos a la misma velocidad que la del dispositivo receptor para permitir una transmisión fluida, gestiona los errores y vuelve a solicitar los datos tras encontrar errores.

Entendamos lo que ocurre en cada extremo:

- En el extremo del emisor, al recibir los datos formateados de las capas superiores del modelo OSI, la capa de transporte realiza la segmentación. A continuación, implementa técnicas de control de flujo y de errores para permitir una transmisión fluida de los datos. A continuación, añade los números de puerto del origen y del destino en la cabecera y termina los segmentos en la capa de red.

- En el extremo del receptor, la capa de transporte identificará el número de puerto mirando la cabecera y, a continuación, enviará los datos recibidos a la aplicación de destino. También secuenciará y reensamblará los datos segmentados.

La capa de transporte proporciona una conexión sin errores y de extremo a extremo entre los dispositivos o hosts de una red. Suministra segmentos de datos intra e inter subredes.

Para permitir la comunicación de extremo a extremo en una red, cada dispositivo debe tener un punto de acceso al servicio de transporte (TSAP) o un número de puerto. Esto ayudará al host a reconocer los hosts homólogos por el número de puerto en una red remota. Generalmente se encuentra manualmente o por defecto, ya que la mayoría de las aplicaciones utilizan un número de puerto predeterminado de 80.

La capa de transporte utiliza dos protocolos:

- El protocolo de control de transmisión (TCP): Este protocolo fiable establece primero la conexión entre los hosts antes de iniciar la transmisión de datos. Requiere que el receptor envíe el acuse de recibo de si ha recibido los datos o no. Cuando recibe el acuse de recibo, envía el segundo lote de datos. También supervisa la velocidad de transmisión y el control de flujo y corrige los errores.

- Protocolo de datagramas de usuario (UDP): Se considera poco fiable y no está orientado a la conexión. Después de que los datos transitan entre los hosts, no requiere que el destinatario envíe el acuse de recibo y sigue enviando datos. Por eso es propenso a ciberataques como la inundación UDP. Se utiliza en juegos en línea, streaming de vídeo, etc.

Algunas funciones de la capa de transporte son

- Direcciona los puntos de servicio: La capa de transporte tiene una dirección llamada dirección de puerto o dirección de punto de servicio que ayuda a entregar un mensaje al receptor correcto.

- Detección y control de errores: Esta capa ofrece detección y control de errores. Puede producirse un error mientras el segmento o los datos se almacenan en la memoria del enrutador, aunque no se detecten errores mientras los datos se mueven por un enlace. Y si se produce un error, la capa de enlace de datos no podrá detectarlo. Además, es posible que no todos los enlaces sean seguros; de ahí la necesidad de detectar los errores en la capa de transporte. Se realiza a través de dos métodos:

- Comprobación de redundancia cíclica

- Generador y comprobador de sumas de comprobación

Capa de sesión

La quinta capa desde la parte inferior del modelo OSI es la capa de sesión. Se utiliza para crear canales de comunicación, también conocidos como sesiones, entre diferentes dispositivos. Realiza tareas como

- Abrir sesiones

- Cerrar sesiones

- Mantenerlas abiertas y en pleno funcionamiento cuando se está produciendo una transmisión de datos

- Ofrecer sincronización de diálogos entre diferentes aplicaciones para promover una transmisión de datos fluida y sin pérdidas en el extremo receptor.

La capa de sesión puede crear puntos de control para garantizar una transferencia de datos segura. En caso de que la sesión se interrumpa, todos los dispositivos reanudarán la transmisión desde su último punto de control. Esta capa permite a los usuarios que utilizan diferentes plataformas crear sesiones de comunicación activas entre ellos.

Capa de presentación

La sexta capa desde abajo es la capa de presentación o capa de traducción. Se utiliza para preparar los datos que se enviarán a la capa de aplicación situada más arriba. Presenta los datos a los usuarios finales de forma que éstos puedan entenderlos fácilmente.

La capa de presentación describe cómo dos dispositivos de una red deben comprimir, cifrar y codificar los datos para que el receptor los reciba correctamente. Esta capa utiliza los datos que la capa de aplicación transmite y luego envía a la capa de sesión.

La capa de presentación se encarga de la sintaxis, ya que el emisor y el receptor pueden utilizar distintos modos de comunicación, lo que puede dar lugar a incoherencias. Esta capa permite que los sistemas se comuniquen fácilmente y se entiendan entre sí en la misma red.

La capa 6 realiza tareas como:

- Cifrado de datos en el lado del remitente

- Descifrado de datos en el lado del receptor

- Traducción, como del formato ASCII al EBCDIC

- Compresión de datos para multimedia antes de la transmisión

La capa divide los datos que contienen caracteres y números en bits y luego los transmite. También traduce los datos para una red en el formato requerido y para diferentes dispositivos como smartphones, tabletas, PC, etc., en un formato aceptado.

Capa de aplicación

La aplicación es la séptima capa y la más alta del modelo OSI. El software de usuario final y las aplicaciones como los clientes de correo electrónico y los navegadores web utilizan esta capa.

La capa de aplicación proporciona protocolos que permiten a los sistemas de software transmitir datos y suministrar información significativa a los usuarios finales.

Ejemplo: Los protocolos de la capa de aplicación pueden ser el famoso Protocolo de transferencia de hipertexto (HTTP), el Protocolo simple de transferencia de correo (SMTP), el Sistema de nombres de dominio (DNS), el Protocolo de transferencia de archivos (FTP), etc.

TCP/IP frente al modelo OSI: Diferencias

Las principales diferencias entre TCP/IP y el modelo OSI son:

- El TCP/IP, creado por el Departamento de Defensa de EE.UU. (DoD), es un concepto más antiguo que el modelo OSI.

- El modelo funcional TCP/IP se construyó para resolver problemas específicos de comunicación y se basa en protocolos estándar. El modelo OSI, en cambio, es un modelo genérico independiente de protocolos que se utiliza para definir las comunicaciones de red.

- El modelo TCP/IP es más sencillo y tiene menos capas que el modelo OSI. Normalmente tiene cuatro capas:

- La capa de acceso a la red, que combina las capas 1 y 2 del OSI.

- La capa de Internet, que se denomina capa de red en el modelo OSI

- La capa de transporte

- La capa de aplicación, que combina las capas OSI 5,6 y 7.

- El modelo OSI tiene siete capas: la capa física, la capa de enlace de datos, la capa de red, la capa de transporte, la capa de sesión, la capa de presentación y la capa de aplicación.

- Las aplicaciones que utilizan TCP/IP utilizan todas las capas, pero en el modelo OSI, la mayoría de las aplicaciones no utilizan sus siete capas. De hecho, las capas 1-3 sólo son obligatorias para la transmisión de datos.

Conclusión

Conocer el modelo OSI puede ayudar a los desarrolladores y proveedores a crear aplicaciones y productos de software que sean interoperables y seguros. También le ayudará a diferenciar entre las distintas herramientas y protocolos de comunicación y cómo funcionan entre sí. Y si es usted un estudiante que aspira a aprobar un examen de redes como la certificación CCNA, conocer el modelo OSI le resultará beneficioso.