¿Quiere verse a sí mismo como Probador de Penetraciones, Experto en Seguridad Informática?

Existen miles de programas y herramientas independientes para el hacking ético, las pruebas de penetración y la investigación forense, y puede ser una carga mantener y hacer un seguimiento de los sistemas operativos estándar como Linux, Windows o MAC OS.

Si practica el hacking ético, entonces le encantará el siguiente sistema operativo basado en Linux diseñado para usted.

Este SO tiene un montón de software incorporado, por lo que no necesita instalarlo individualmente. Hay varios métodos para instalarlos, incluyendo VM y en la Nube.

Vamos a repasarlos..

Kali Linux

KaliLinux es una de las distribuciones Linux más modernas y avanzadas para pen testing basada en Debian.

Kali Linux está disponible en 64 bits, 32 bits e imágenes virtuales para descargar. Últimamente, se puso a disposición en la nube de AWS y Azure.

Contar con más de 350 herramientas en la siguiente categoría y una amplia documentación hace que Kali sea excelente.

- Recopilación de información

- Análisis de Vulnerabilidad

- Ataques inalámbricos, de contraseña y de hardware

- Aplicaciones Web

- Explotación, Forense Pruebas de estrés, Informes

- Sniffing, Spoofing,

- Ingeniería inversa

Kali es un código abierto mantenido por seguridad ofensiva.

Por lo tanto, siga adelante y juegue con él. Si es nuevo en Kali Linux, entonces puede consultar este tutorial para principiantes.

ArchStrike

ArchStrike está basado en Arch Linux para un profesional de la seguridad y está disponible para su descarga para la siguiente plataforma.

- 64 bits

- 32 bit

- VirtualBox

- VMWare

Hay alrededor de 5000 paquetes disponibles para casi todo lo que necesite en varias categorías, y algunas de ellas son:

- Exploit

- Malware

- Spoofing/Sniffing

- DDoS

- Ingeniería social

- Enumeración

- Redes

- Análisis forense

- Fuerza bruta

ArchStrike es sencillo y ligero, así que pruébelo y vea si funciona para usted.

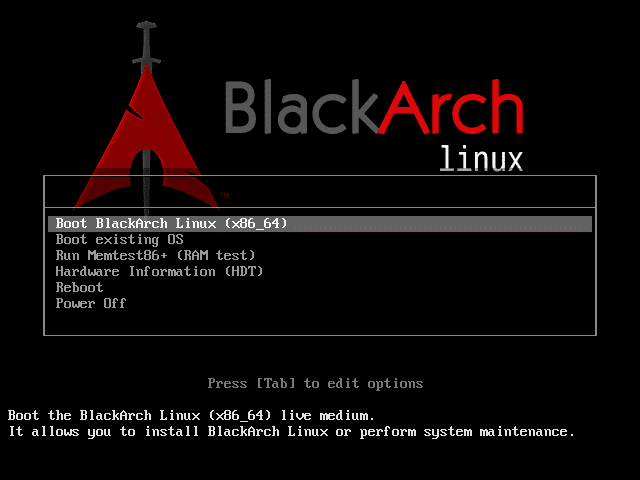

BlackArch

BlackArch es otra distro basada en Arch Linux con más de 1600 herramientas. Puede instalar las herramientas individualmente o en grupo.

BlackArch puede instalarse sobre Arch Linux o desde ISO. La documentación está disponible en inglés, francés, turco y brasileño.

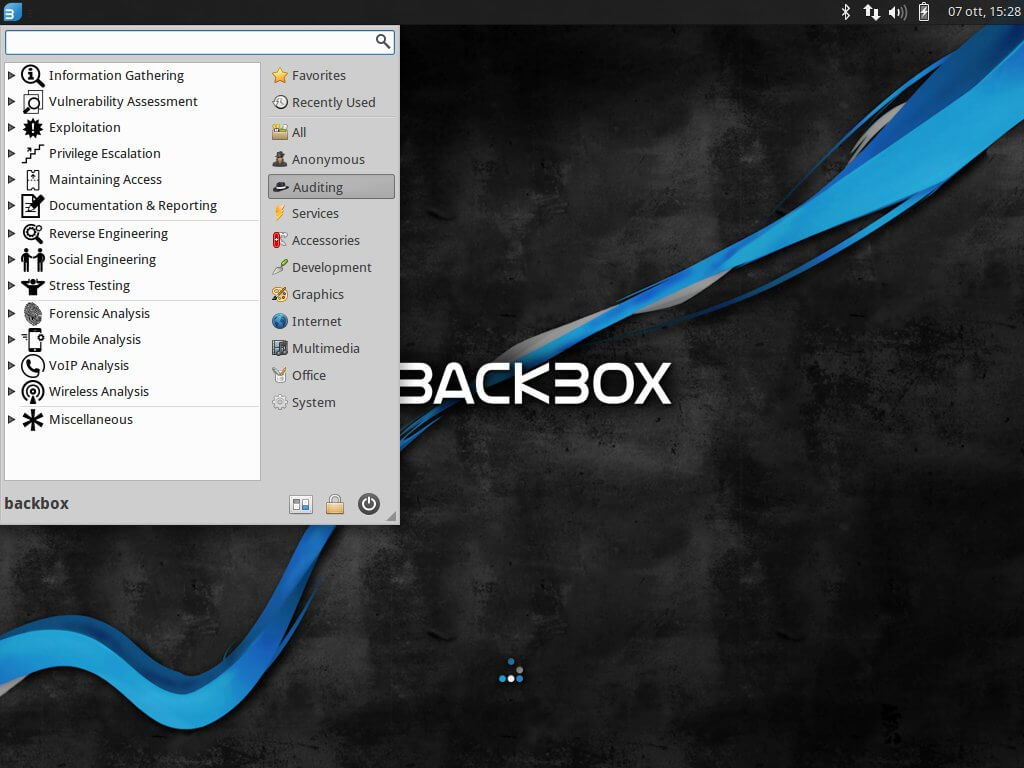

BackBox Linux

BackBox es una distro Linux de código abierto para análisis de seguridad y pen-testing. BackBox es apta para hackers y cuenta con más de 100 paquetes, incluidos algunos de los más utilizados.

- NMAP

- Scapy

- Wireshark

- Aircrack

- Mapa SQL

- W3af

- Metasploit

CAINE

CAINE (Computer Aided Investigate Environment) es una distro Linux viva con una interfaz gráfica y un menú fáciles de usar.

Con CAINE, podrá crear un informe significativo y bien estructurado de una investigación que facilite la comunicación con el resto del equipo.

Puede llevar CAINE en un pen drive USB con un gran número del conjunto de herramientas.

Samurai

SamuraiWTF (Web Testing Framework) es una máquina virtual disponible para Virtual Box y VMWare.

La máquina virtual está preconfigurada con muchas herramientas de seguridad de código abierto, incluyendo las siguientes.

- Escáner de dominios Fierce

- Maltego

- WebScarab

- Ratproxy

- W3af

- Eructo

- Carne

- AJAXShell

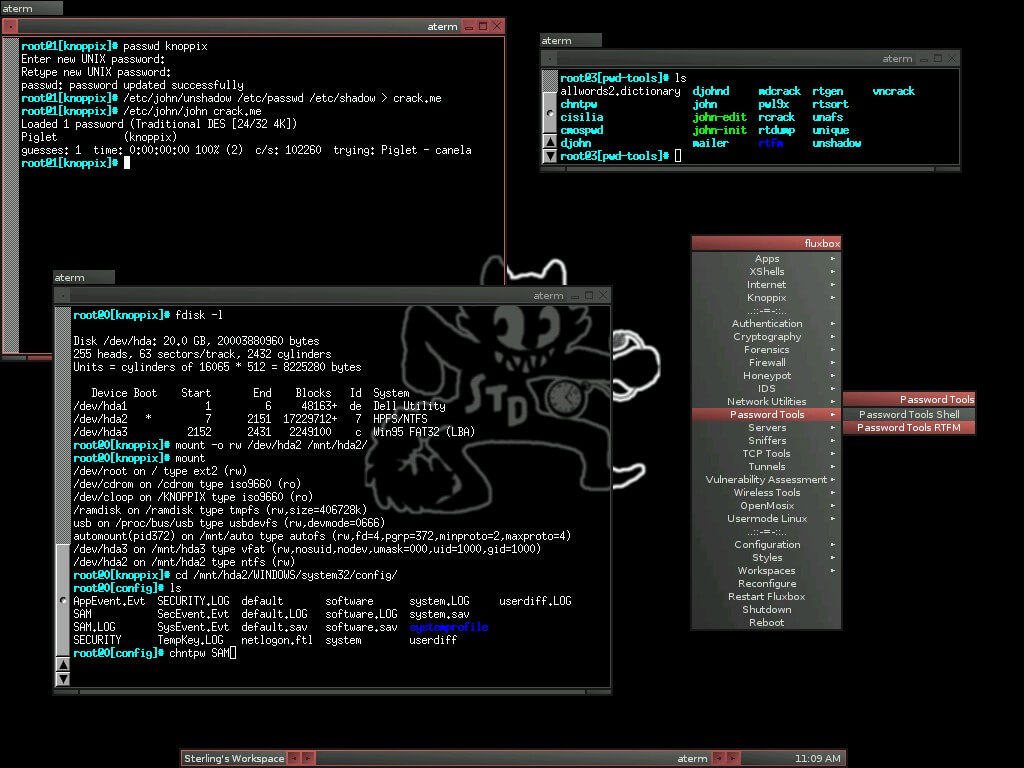

ETS

STD (Security Tool Distribution) es una colección de cientos de herramientas de hacking ético de código abierto. STD es una distro viva, y las herramientas están agrupadas como se indica a continuación.

- Autenticación

- Cifrado

- Análisis forense

- Cortafuegos

- Honeypots

- IDS

- Red

- Herramientas de contraseñas

- Packet sniffing

- Túneles

- Evaluación de vulnerabilidades

- Inalámbrico

Pentoo

Pentoo está basado en Gentoo con muchas herramientas y kernel personalizados y disponible en 32bit y 64bit.

Seguridad Parrot

Parrot está basado en Debian y orientado a pruebas de penetración, protección de la privacidad y análisis forense digital.

Parrot Security está desarrollado en colaboración con Caine y cuenta con mucho software criptográfico, navegador de privacidad como TOR, I2P.

También puede comprar VPS, que viene con Parrot Security preinstalado alojado en sus centros de datos.

SELKS

SELKS (Suricata Elasticsearch Logstash Kibana Scirius) está basado en Debian y centrado en Suricata IDS/IPS (Sistema de detección de intrusos/Sistema de prevención de intrusos). SELKS está disponible con o sin escritorio, así que elija lo que más le guste.

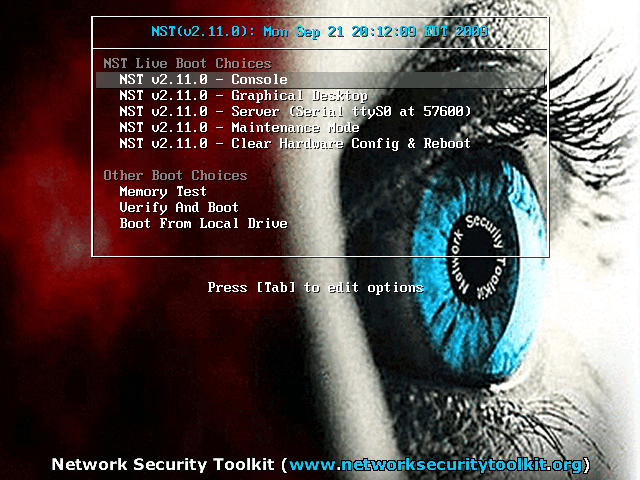

NST

NST (Network Security Toolkit) se centra en la investigación de sistemas y redes. Puede utilizar la versión en vivo, el DVD o la unidad USB.

NST está empaquetado con las 125mejores herramientas de seguridad de Insecure.org

Espero que el sistema operativo anterior diseñado para un hacker ético; experto en seguridad haga que la investigación de incidentes sea fácil y rápida.

Nota: Kaspersky ha anunciado últimamente que el sistema operativo seguro estará disponible en breve.

Puede que también le interese aprender hacking práctico y pruebas de penetración.