En tant que propriétaire d’une entreprise en ligne, vous devez vous préoccuper de nombreuses choses pour sécuriser votre application, fournir une meilleure authentification, une expérience utilisateur agréable, etc.

Si vous proposez une authentification de l’utilisateur sur vos applications web, vous avez quelques options. Traditionnellement, on opte pour l’authentification par nom d’utilisateur et mot de passe.

Mais il y a un problème…

Savez-vous combien de mots de passe vous possédez ?

Vous êtes perplexe, n’est-ce pas ?

Vous avez l’impression que je viens de vous poser une question de mathématiques de haut niveau.

Oui, cela peut être aussi difficile.

C’est parce que vous avez peut-être des centaines de mots de passe pour accéder aux nombreuses solutions en ligne que vous utilisez dans votre entreprise ou pour votre site web. Qu’il s’agisse de courriels, d’outils de suivi de la productivité, de gestion de projets, de CRM ou de solutions de sécurité, vous avez des mots de passe pour chacun d’entre eux.

De plus, il vous est conseillé de ne pas utiliser le même mot de passe dans toutes les applications.

Il devient donc difficile de se souvenir de chacun d’entre eux. Et si vous utilisez un gestionnaire de mots de passe, le risque d’attaques est toujours présent. Si vos mots de passe sont piratés, tous vos mots de passe peuvent être compromis.

Vous n’imaginez pas à quel point cela peut être effrayant pour votre entreprise !

Quelle est donc la solution ?

Ne vous inquiétez pas, il existe un monde au-delà des mots de passe.

Ce monde, c’est l’authentification sans mot de passe.

C’est bien cela !

En tant que développeur ou propriétaire de site web, vous pouvez mettre en œuvre l’authentification sans mot de passe, afin que vos utilisateurs n’aient plus à se souvenir de leur mot de passe et à craindre de le perdre ou de se le faire voler. C’est l’objectif de cet article : vous présenter quelques-uns des meilleurs fournisseurs de solutions dans ce domaine.

Okta

Propulsé par Auth0, Okta offre de multiples façons de se passer de mot de passe, telles que les connexions sociales, les OTP, les passkeys et les courriels à lien magique. La meilleure partie, à part une expérience de connexion conviviale et sécurisée, est la facilité de mise en œuvre.

Par exemple, les développeurs peuvent activer une bascule à partir du tableau de bord Auth0 pour démarrer l’authentification par lien magique. En outre, il est possible de paramétrer le délai et la durée d’expiration de l’OTP. Vous pouvez également désactiver facilement l’inscription par lien magique. Il utilise son propre fournisseur SMTP pour envoyer des emails sans mot de passe. Cependant, il est possible de configurer un service SMTP personnalisé.

Okta est compatible avec l’envoi d’OTP par email et par SMS. La configuration de l’utilisation des OTPs par email est assez similaire à celle des liens magiques. Pour les SMS, il utilise Twilio par défaut, mais vous êtes libre de configurer n’importe quelle passerelle SMS personnalisée. De même, le tableau de bord de l’administrateur permet de définir l’expiration, la longueur et la syntaxe de l’OTP, entre autres choses.

En ce qui concerne les connexions sociales, Okta prend en charge plus de 40 canaux et permet également d’intégrer n’importe quel fournisseur OAuth2 pour créer des connexions personnalisées.

Okta propose des plans d’essai pour sécuriser votre personnel et vos consommateurs.

Son Workforce Identity Cloud offre plus de 7 000 intégrations préconstruites et une prise en main facile. De plus, il peut fonctionner en parallèle avec les outils que vous utilisez déjà. La version d’essai du nuage d’identité client permet 7 000 utilisateurs actifs mensuels et un nombre illimité de connexions. Vous pouvez également opter pour des expériences de connexion propres à votre marque. Il offre également une protection contre la force brute et une limitation des IP pour les tentatives de connexion suspectes.

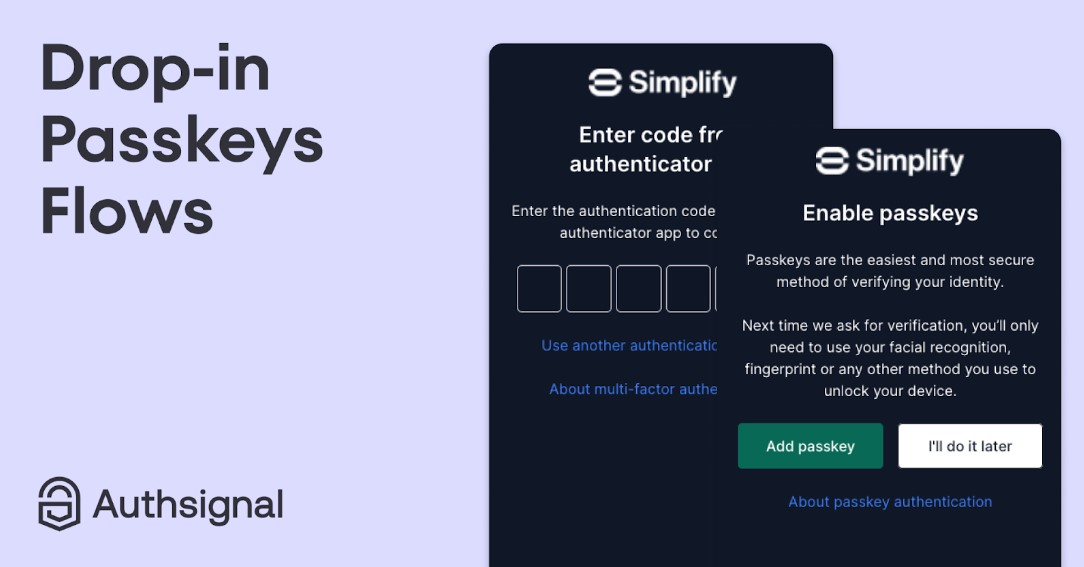

Authsignal

Sécurisez vos parcours clients avec Authsignal. Axé sur le déploiement de flux d’authentification sans mot de passe (y compris les Passkeys), Authsignal fournit une suite d’outils prêts pour l’entreprise afin de prévenir la fraude, de sécuriser les parcours clients et de permettre le déploiement rapide de l’authentification sans mot de passe n’importe où dans votre expérience client.

Authsignal fonctionne avec votre pile technologique actuelle pour améliorer votre expérience client, ce qui vous permet de déployer l’authentification sans mot de passe dans vos parcours clients existants en quelques semaines.

Authsignal est une solution évolutive qui permet d’intégrer l’authentification par mot de passe et les flux MFA dans n’importe quelle architecture, y compris les fournisseurs d’identité existants comme Auth0, Microsoft Azure AD B2C et Duende IdentityServer. Activez la prévention des fraudes d’une simple pression sur un bouton et déployez les meilleurs outils d’évaluation des risques et de réduction des fraudes via notre Enhanced Data Marketplace.

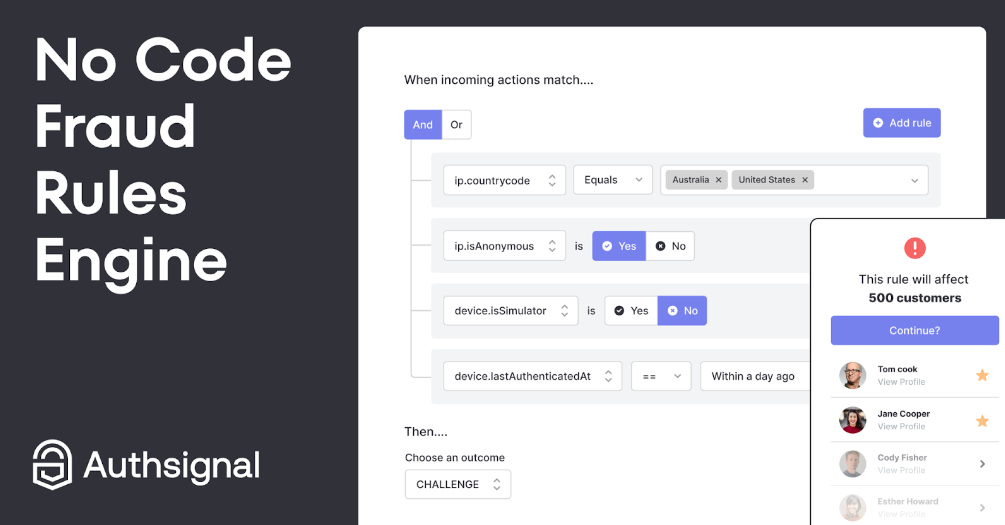

Le moteur de règles de fraude sans code permet de déployer en quelques heures des parcours utilisateurs basés sur le risque, ce qui réduit considérablement les coûts et le temps des équipes d’ingénierie et de développement, généralement associés au codage en dur des règles. Relevez les défis de l’authentification sans mot de passe à n’importe quel moment du parcours client.

Réduisez le temps de support client avec une vue unique du client. En utilisant l’API Track Action, Authsignal offre une vue FraudOps unique des actions de vos clients, permettant de réduire les temps d’attente et apportant une tranquillité d’esprit aux équipes Fraude et Opérationnelles. Obtenez une piste d’audit complète des actions.

Caractéristiques :

- Moteur de règles No Code – construisez des règles en quelques minutes, créez des flux de défis, bloquez, autorisez, défiez et révisez

- Intégration d’Open ID Connect

- Vue unique du client

- Déployez l’authentification multifactorielle ou l’authentification sans mot de passe

- Authentification sans mot de passe Support pour

- Clés d’accès

- Applications TOTP/Authenticator

- SMS & WhatsApp OTP

- Liens magiques par courriel

- Approbation/notification push native in-app

Place de marché Authsignal

Intégré avec des partenaires de premier plan dans le domaine de la fraude, du risque et de l’AML, Authsignal rassemble les meilleurs fournisseurs pour offrir une vue complète du comportement des clients en un seul endroit. L’exploitation de la place de marché des données enchantées permet aux clients de créer un espace de travail central pour les équipes de lutte contre la fraude afin de gérer les enquêtes et de prendre des décisions facilement.

Authsignal s’intègre avec :

- Veriff (IdV/KYC)

- iProove (IdV/KYC)

- Deduce (Réseau d’identité)

- Coinfirm (AML/KYC)

- SMS Sim Swap Shield

FusionAuth

FusionAuth est une excellente option basée sur la messagerie électronique qui prend en charge la connexion sans mot de passe. Elle permet une authentification facile et rapide pour différentes applications sur le web, les ordinateurs de bureau, les consoles et les applications mobiles.

Vous pouvez également créer des expériences de connexion natives ou utiliser les frontaux OAuth, SAML-v2 ou OpenID Connect de FusionAuth. Il prend également en charge d’autres normes industrielles telles qu’OAuth 2, notamment PCKE et Introspect.

Incluez les connexions sociales en quelques minutes, ainsi que les connexions fédérées via Active Directory. Lorsqu’il s’agit d’authentification multi-facteurs, FusionAuth rationalise tout ; vous n’avez pas besoin d’acheter des add-ons coûteux pour cela.

FusionAuth prend en charge l’authentification multifactorielle par code et par SMS, ainsi que l’inclusion de la fonction “Se souvenir de cet appareil” par le biais de l’identifiant de l’appareil à deux facteurs. Il est possible de suivre tous les utilisateurs qui se sont connectés précédemment à un système, ce qui réduit les frictions.

Grâce à la détection des connexions anormales, FusionAuth peut détecter les événements suspects tels que les attaques par force brute. Vous pouvez donner à vos utilisateurs une option intéressante pour verrouiller d’autres utilisateurs si une attaque se produit dans leur système. En outre, FusionAuth prend également en charge le système de modélisation familiale et les systèmes de consentement avancés comme Email Plus et COPPA.

Trusona

La probabilité de vol d’informations d’identification et d’autres risques qui préoccupent toujours vos utilisateurs peuvent être réduits en évitant les informations d’identification traditionnelles dans vos applications. Vous pouvez mettre en œuvre l’authentification sans mot de passe de Trusona.

La solution sans mot de passe prend en charge une multitude d’appareils et de canaux pour vos clients et vos employés. Les champs spécifiques pour la vérification, y compris la date de naissance, le prénom, l’adresse, etc. sont facilement personnalisables en utilisant cette solution.

Trusona dispose d’une technologie brevetée et avancée contre la relecture qui garantit que toutes les données sont protégées contre les attaques de relecture d’identifiants et les attaques de robots. Il peut être utilisé pour l’authentification à 2 facteurs avec Essential jusqu’à l’authentification à 3 facteurs en utilisant un badge d’employé ou une carte d’identité gouvernementale.

Vous pouvez permettre à vos utilisateurs de créer rapidement de la valeur en réduisant les coûts d’habilitation et de formation informatique pour l’intégration de nouveaux utilisateurs. Cela permet également de réduire les volumes d’appels au service d’assistance et les ressources en réduisant les problèmes de réinitialisation de mot de passe. Trusona dispose également d’une interface utilisateur bien pensée qui renforce encore sa sécurité.

Le SDK sans mot de passe a une interface utilisateur impressionnante avec un anglais simple sans jargon technique. Il est disponible pour Android et iOS en utilisant des API natives ainsi que des API RESTful JSON pour les applications web.

L’entreprise propose également le premier service de vérification d’identité du secteur qui utilise le service de vérification des données du permis de conduire (DLDV) de l’AAMVA pour vérifier avec précision et rapidité l’identité réelle. En intégrant cette capacité, vous pouvez fournir une utilisation sécurisée à distance et en personne.

Sans clé

Activez l’authentification sans mot de passe sur vos applications à l’aide de Keyless auquel vos utilisateurs peuvent faire confiance. Vous pouvez déployer Keyless sur divers appareils et dispositifs car ils ne dépendent pas entièrement des capteurs et du matériel de l’appareil.

Keyless protège vos utilisateurs contre la réutilisation des informations d’identification, le phishing et la fraude. Il permet à vos utilisateurs d’avoir une expérience sans friction à travers de multiples canaux tout en accédant à vos applications d’entreprise. Keyless est doté de technologies prêtes à l’emploi telles que l’identification unique, qui permet d’identifier les utilisateurs de manière native en chaque point.

Il peut ainsi garantir que seuls les utilisateurs autorisés se connectent aux systèmes. Au cas où un utilisateur perdrait l’accès à l’un de ses appareils, il existe une option de récupération et de sauvegarde des données grâce à laquelle les utilisateurs peuvent retrouver leurs identités respectives.

Le système sans clé offre un niveau de sécurité élevé, car il n’y a pas de centre où les données des mots de passe sont stockées et peuvent être volées. L’information n’est accessible qu’à l’utilisateur et la confidentialité intégrée préserve les intérêts de vos utilisateurs.

Keyless ne traite ni ne stocke jamais d’informations confidentielles, et vous aide à vous conformer aux réglementations. Il utilise une interface utilisateur à la pointe de l’industrie qui réduit la lassitude et les frictions liées à l’authentification. Il adopte également une technologie anti-fraude ainsi qu’une authentification comportementale qui aide à minimiser les risques de prise de contrôle de compte ainsi que d’autres vols associés à vos applications.

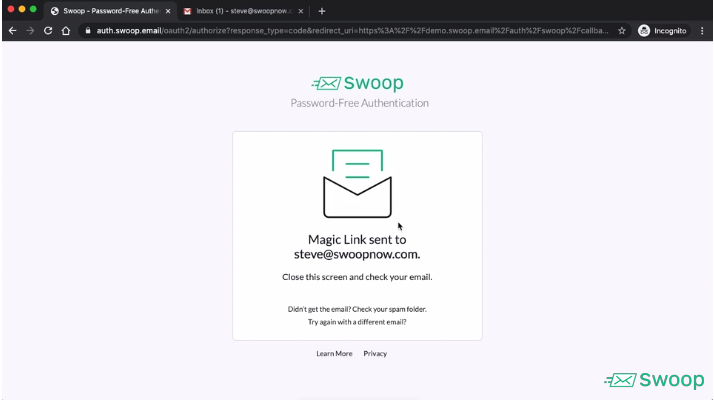

Swoop

Quand la sécurité rencontre l’élégance et la simplicité, Swoop entre en scène. Il dispose de deux technologies puissantes et brevetées – Magic Message et Magic Link.

Donnez à vos utilisateurs la flexibilité de choisir comment ils souhaitent s’authentifier en intégrant Swoop par le biais de deux méthodes :

- Réception d’un e-mail contenant un lien magique, ce qui est idéal pour les ordinateurs de bureau. Ici, les utilisateurs doivent taper l’adresse e-mail et utiliser le lien.

- Envoi d’un message magique adapté aux mobiles. Dans ce cas, il suffit d’appuyer sur “Envoyer” pour recevoir un e-mail généré automatiquement, sans avoir à taper le texte.

Magic

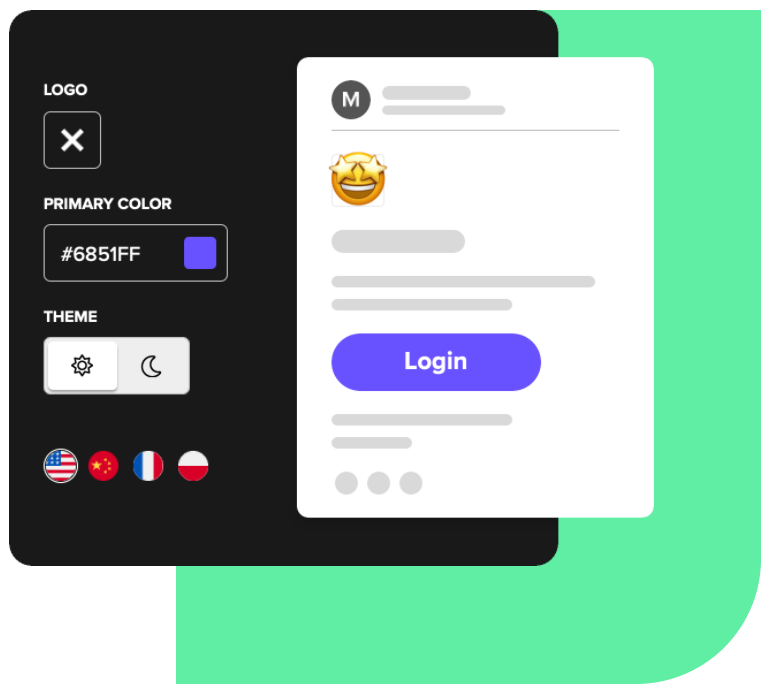

En sécurisant 20 millions d’authentifications chaque mois, Magic fait littéralement de la magie lorsqu’il s’agit de fournir une expérience sans mot de passe.

En implémentant Magic dans vos applications, vous pouvez soulager vos clients de tous les frais d’authentification, ce qui leur permet de se concentrer davantage sur les aspects importants de la croissance de leur entreprise. Magic dispose d’un système de détection des anomalies qui atténue les attaques de connexion basées sur les modèles d’utilisation de l’application.

Magic garantit la fiabilité et la rapidité en éliminant la redondance des e-mails. Magic maintient la sécurité et la conformité au niveau de l’entreprise en utilisant des accords de niveau de service (SLA) et un SOC-2 qui sont testés pour des événements cruciaux. Magic prend en charge plusieurs langues et vous permet de donner à vos utilisateurs la possibilité de personnaliser l’aspect et la convivialité de leur marque.

Pour ceux qui souhaitent en savoir plus sur l’authentification sans mot de passe, voici quelques questions fréquemment posées.

Conclusion

Le monde évolue lentement vers l’absence de mot de passe, car le risque de menaces en ligne ne semble jamais s’arrêter. Dans une telle situation, vous devez vous assurer que vous développez des applications dotées des dernières technologies qui aident vos utilisateurs à réduire la probabilité d’attaques et à promouvoir votre produit.