Sie können die sensiblen Daten Ihres Unternehmens und Ihrer Kunden durch Pseudonymisierung, Anonymisierung und De-Identifizierung schützen, indem Sie diese besten Tools zur Datenmaskierung verwenden.

In digitalen und datenzentrierten Unternehmen gibt es verschiedene Phasen, in denen Dritte auf Ihre Kunden- oder Geschäftsdaten zugreifen. Sie können die Daten nicht einfach aus den Berichten oder Benutzeranzeigen weglassen. Auch können Sie die Originaldaten nicht herausgeben. Hier spielt die Datenmaskierung eine wichtige Rolle beim Schutz der echten Daten, indem die angezeigten Daten durch unrealistische Daten ersetzt werden.

Ihre Mitarbeiter, Lieferanten und Kunden können mit diesen Datensätzen problemlos umgehen, ohne die wirklichen Daten zu kennen, wie z.B. die Gewinnspanne des Unternehmens bei bestimmten Verkäufen oder die Kreditkartendaten der Kunden. Nachfolgend finden Sie eine Liste einiger Datenmaskierungstools, die wir für Sie ausgewählt haben.

Warum ist Datenmaskierung so wichtig?

Hier erfahren Sie, warum erfolgreiche und wachsame Unternehmen Datenmaskierung verwenden:

- Eliminieren Sie das Risiko des Datendiebstahls oder der Infiltration, wenn Sie Daten in die Cloud hochladen.

- Verhindern Sie, dass ein Konkurrent Ihre Geschäftstaktiken wie Gewinnspanne, Nutzerzahlen usw. erfährt.

- Mit der Datenmaskierung können Sie den Missbrauch oder die ungefragte Nutzung von Kundendaten durch Mitarbeiter, Auftragnehmer oder Lieferanten verhindern.

- Sie können maskierte Daten aus geschäftlichen Gründen frei mit Praktikanten, Entwicklern, Designern, Autoren von Inhalten und der Öffentlichkeit teilen.

Wie führt man eine Datenmaskierung durch?

Im Folgenden finden Sie die Methoden, die Unternehmen bei der Maskierung von Daten anwenden:

#1. Pseudonymisierung

Sie verhindert die Identifizierung des Benutzers durch die Kombination verschiedener Daten. Sie müssen persönlich identifizierbare Daten entfernen und diese durch nicht verwandte Namen, Geburtsdaten usw. ersetzen.

#2. Datenvermischung und -substitution

Bei diesem Prozess ersetzen und mischen Sie Daten mit Bestandsdaten wie Aktiennamen aus dem Internet, Aktien-SSNs usw. Der Datensatz sieht zwar immer noch realistisch und nützlich aus, aber Angreifer können die Daten nicht nutzen, um Ihrem Unternehmen zu schaden.

#3. Einen Nullwert anzeigen

Sie können Ihre Datenbanken, Excel-Tabellen, Website-Datentabellen, Cloud-Daten usw. so programmieren, dass die Datensätze einen Null-Text anzeigen, wenn eine unbefugte Person auf die Daten zugreift.

#4. Ändern der Originalwerte

Hier können Sie einfach mathematische Operatoren wie Multiplikation, Division, Subtraktion usw. anwenden, um numerische Werte nach einem logischen Muster zu ändern. Sie müssen ein schwieriges Muster wählen, damit andere die Originalwerte nicht entziffern können. Es ist schwierig, solche Muster selbst zu implementieren, daher müssen Sie eines der in diesem Artikel genannten Tools verwenden.

Eigenschaften, auf die Sie bei einem Datenmaskierungstool achten sollten

Achten Sie bei der Anschaffung eines Tools zur Datenmaskierung auf die folgenden Merkmale, die Sie unbedingt haben müssen:

- Auf internationalen Standards basierende Tools, die Daten automatisch gemäß Konventionen wie HIPAA, CCPA, GDPR usw. maskieren.

- Das Tool sollte automatisch nach persönlich identifizierbaren und sensiblen Daten aus einem Datensatz suchen und eine vorkonfigurierte Datenmaskierungsstrategie anwenden.

- Ein perfektes Tool zur Datenmaskierung sollte es Ihnen ermöglichen, verschiedene Datenquellen wie offene Datensätze und Premium-Quellen zu verbinden.

- Es sollte über strenge Verschlüsselungsalgorithmen verfügen, so dass niemand außer dem für die Datenmaskierung verwendeten Tool die maskierten Daten in ihre ursprünglichen Werte zurückverwandeln kann.

- Es sollte geschäftsspezifische Testdaten, fiktive, aber realistische Daten usw. anstelle der ursprünglichen Spaltenüberschriften, Zeilenköpfe, Werte usw. anbieten. So wird das Endprodukt gut für Forschungs- und Entwicklungszwecke geeignet sein.

- Maskierte Daten sollten für Konkurrenten oder Hacker nicht nützlich sein.

Entdecken Sie die Tools zur Datenmaskierung, die Ihr Unternehmen jetzt ausprobieren sollte:

Delphix

Delphix ist eine Datenmaskierungs- und Compliance-Lösung, die automatisch sensible Informationen aufspüren und maskieren kann. Egal, ob es sich um den Kundennamen, die E-Mail-Adresse oder die Kreditkartennummer handelt, Delphix kann 30 Arten von kritischen Daten aus verschiedenen Quellen wie relationalen Datenbanken und Dateien finden.

Die Lösung bietet mehr als 50 sofort einsatzbereite Profilsets, die benutzerdefinierte Profilierungsausdrücke definieren. Um die Maskierungsalgorithmen auszuführen, müssen Sie keine Programmierkenntnisse haben. Delphix kann die referentielle Integrität innerhalb und zwischen den Datenquellen bewahren und gleichzeitig realistische Werte erzeugen. Delphix ermöglicht Ihnen auch die einfache Anpassung seiner Algorithmus-Frameworks; bei Bedarf können Sie neue Algorithmen definieren.

Die Qualität der maskierten Daten bleibt im voll funktionsfähigen Zustand erhalten, so dass Sie sie für Entwicklung, Tests und Analysen verwenden können. Unternehmen, die Standards und Vorschriften wie GDPR, HIPAA und CCPA einhalten müssen, können diese Plattform für die Tokenisierung und unumkehrbare Maskierung von Daten nutzen. Außerdem können Sie damit konsistente Maskierungsrichtlinien definieren und anwenden, um Risiken in nicht-produktiven Umgebungen zu beseitigen.

K2View

Wenn Sie auf der Suche nach einem Tool zur Datenmaskierung sind, um Ihre großen Mengen an sensiblen Daten zu schützen, ist K2View die richtige Lösung für Sie. Es implementiert einen Datenproduktansatz, der die Implementierungszeit und -kosten reduziert und gleichzeitig die Komplexität auf Unternehmensebene eliminiert.

Die Anonymisierung der sensiblen Daten einzelner Entitäten während der Übertragung schützt PII-Daten vor einer Gefährdung und bewahrt die relationale Konsistenz der maskierten Daten. Diese Lösung unterstützt Sie auch bei der Einhaltung von Datenschutzstandards, einschließlich GDPR, CCPA/CPRA, HIPAA, LGPD und PCI DSS.

Sie nutzt Funktionen zur automatischen Erkennung und zum Datenkatalog, um sensible Daten zu klassifizieren und zuzuordnen. Sie können auch eine Suche auf granularer Ebene in Bezug auf Datenbankdateien und Metadaten durchführen. Mit K2View können Sie außerdem Hunderte von sofort einsetzbaren Maskierungsfunktionen anwenden, z.B. Ersetzen, Zufallsgenerieren, Mischen, Verschlüsseln, Umschalten, Löschen und Schwärzen.

Darüber hinaus unterstützt die Lösung die Integration mit Datenquellen oder Technologien, unabhängig davon, ob sie sich vor Ort oder in der Cloud befinden. Sie können diese Lösung mit relationalen Datenbanken, Legacy-Systemen, NoSQL, XML-Dokumenten, Message Queues und Flat Files verbinden, um Daten mit referentieller Integrität zu maskieren.

Genaue

Accutive bietet eine nützliche Auswahl an robusten Datenmaskierungs-Tools, die Ihre kritischen Daten nicht nur schützen, sondern auch für verschiedene geschäftskritische Funktionen nutzbar halten. Diese Vor-Ort-Lösung stellt sicher, dass maskierte Informationen wie echte Informationen aussehen, indem sie die erfundenen Werte von Datenfeldern und Eigenschaften über alle Datenquellen hinweg beibehält.

Sie unterstützt die Migration von Daten aus Quellen wie Oracle, DB2, SQLServer, XML, MySQL und Flat Files zu ausgewählten Zielen. Sie können die maskierten Daten auch in MySQL, SQLServer, PostgreSQL und anderen Datenbanken speichern. Diese plattformübergreifende Software kann unter Linux, Unix, Windows und verschiedenen Cloud-Diensten eingesetzt werden.

Accutive bietet außerdem ein hochfunktionales Dashboard, auf dem Sie die neuesten Aktivitäten, aktiven Verbindungen, grafischen Datenmaskierungsergebnisse und den Fortschritt der Aufgaben sehen können. Detaillierte Berichte, Einblicke in die Leistung, integrierte Kontoverwaltung, Login-Verzeichnis und Kompatibilität mit der Multi-Faktor-Authentifizierung sind einige weitere erwähnenswerte Funktionen dieser Lösung.

Informatica

Mit der Cloud-Datenmaskierung von Informatica können Sie den Datenschutz Ihrer Kundendaten problemlos gewährleisten. Die Lösung unterstützt Sie bei der Einhaltung von Unternehmenszielen in Bezug auf den sicheren Umgang mit Daten und die Kontrolle der Datensicherheit. Sie können damit sensible Daten anonymisieren und de-identifizieren, um die Daten sicher für Tests, Entwicklung, Datenanalyse, Lieferketten und Kundenerfahrungsprogramme zu nutzen.

Diese Plattform bietet Ihnen flexible, datenzentrierte Sicherheit für alle komplexen Umgebungen, die Ihr Unternehmen nutzt. Sie können diese Lösung nutzen, um Daten im Rahmen von Cloud-nativem Datenschutz und Data Governance zu schützen. Dabei behält Informatica den Datenkontext und die referenzielle Integrität bei, um die Sicherheit zu erhöhen und die Einhaltung von Vorschriften zu gewährleisten.

Sie maskiert alle persönlichen Daten, einschließlich Benutzer, Standorte, Geburtsdaten und Rollen, aus einer großen Menge von Daten aus verschiedenen Standorten und Datenbanken. Die Lösung unterstützt eine breite Konnektivität über Datenbanken, Anwendungen und Mainframes hinweg. Außerdem verringert sie das Risiko von Datenverlust oder Datenmissbrauch.

Hush-Hush

Für moderne Unternehmen ist es eine Herausforderung, die öffentlichen und gesetzlichen Datenschutzanforderungen zu erfüllen. Mit Hush-Hush haben Sie jedoch eine Lösung, die Ihnen bei der Maskierung von PII-Daten hilft. Mit dieser Software können Sie sensible Daten in Ihrer Unternehmensdatenbank ausfindig machen und diese für die Anonymisierung klassifizieren.

Bei der Datenmaskierung erfüllt sie die Standards von GDPR, HIPAA / HITECH, CCPA und GLBA. Hush-Hush verwendet sogar regelbasierte Komponenten für eine umfassende Konfiguration und sichere Datenanonymisierung. Es bietet außerdem sofort einsatzbereite Lösungen zur Maskierung direkter und indirekter Identifikatoren mit festen und generischen Algorithmen.

Außerdem kann die Lösung sowohl vor Ort als auch in der Cloud ausgeführt werden. Sie können sie auch mit nativem SQL Server SSIS, Biztalk und Code über API integrieren. Mit dieser Lösung können Sie Datenanonymisierungsaufträge nach einem Zeitplan oder ad-hoc durchführen. Sie erstellt außerdem Audit-Trail-Berichte für verschiedene gesetzliche Vorschriften wie GDPR, CCPA und HITECH.

dataZense

Möchten Sie Ihre Daten sicher und konform halten? Entscheiden Sie sich für dataZense, die Datenmaskierungslösung für den Schutz sensibler Daten. Die Tools dieser Plattform helfen Ihnen bei der Erstellung von Datenprofilen, der Verhinderung von Datenverlusten, der Behebung von Problemen und der Data Governance. Sie kann Profile von strukturierten und unstrukturierten Daten erstellen, so dass Sie sich keine Gedanken über die Datenquellen machen müssen.

Die Lösung führt ein Datenprofil auf Spaltenebene durch, um mühelos PII und sensible Daten in der Datenbank zu identifizieren. Darüber hinaus gibt es den Business Validation Process, der Sie bei der Überprüfung und Freigabe sensibler Daten unterstützt. dataZense verhindert außerdem den unbefugten Zugriff auf Daten oder deren Missbrauch durch Datenmaskierung, -verschlüsselung oder -kodierung.

Auf diese Cloud-basierte Plattform können Sie von überall aus zugreifen, wann immer Sie wollen. Sie unterstützt auch GDPR, CCPA, OIOO und andere Datenschutzgesetze und -standards. Diese skalierbare Plattform gewährleistet kontinuierlichen Schutz, ermöglicht es Ihnen jedoch, nur für maskierte Daten zu zahlen.

Mit den dataZense PII-Datenermittlungstools können Unternehmen sensible Informationen schützen und die Vorschriften einhalten.

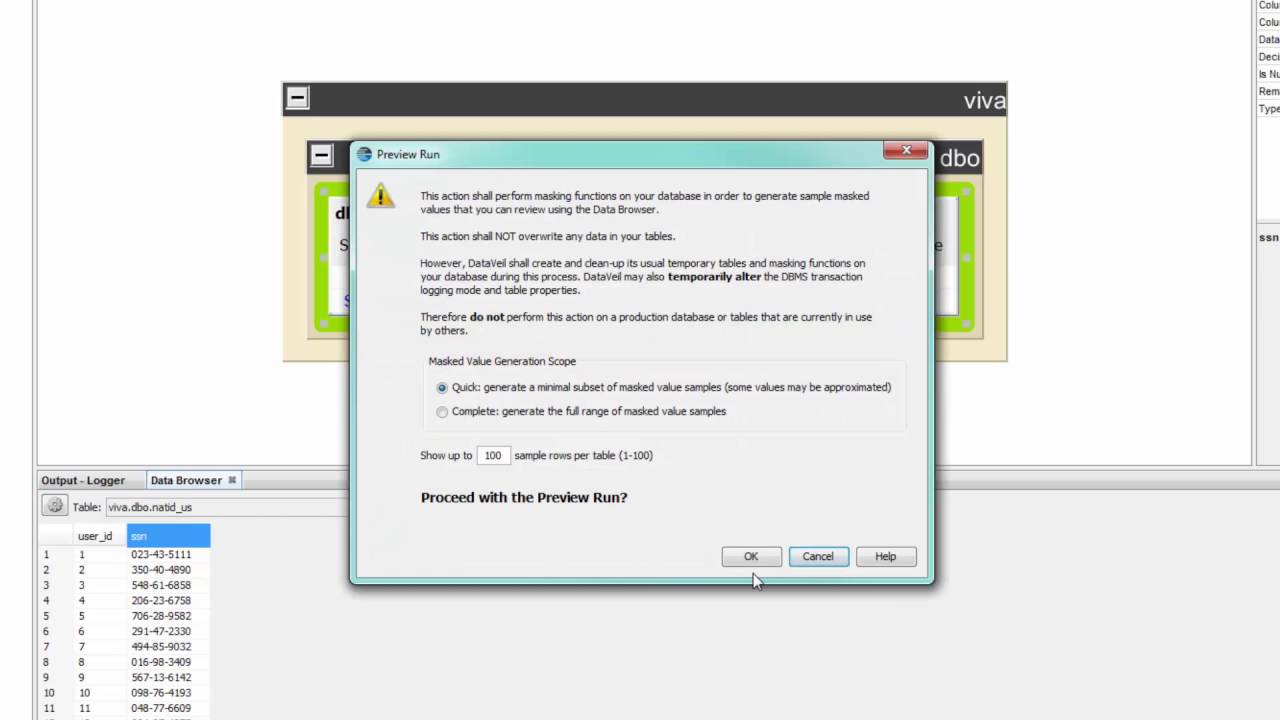

DataVeil

DataVeil bietet zwei leistungsstarke Tools zur Datenmaskierung namens DataVeil und FileMasker. Das erste Tool maskiert sensible Daten in verschiedenen SQL-Datenbanken, während das zweite Tool Daten aus Dateien dauerhaft maskiert. Diese Tools maskieren alle sensiblen Daten wie Namen, Adressen, Kontaktnummern und Kreditkartennummern mit fiktiven Informationen, die echt klingen.

Da die Maskierung die Daten in etwas nicht Sensibles umwandelt, können Unternehmen dies für Tests, Entwicklung, Schulung, Outsourcing, Datenanalyse und Support nutzen. Da die Gesetze zur Datensicherheit und zum Datenschutz weltweit immer strenger werden, können Sie diese Lösung nutzen, um GDPR, HIPAA und PCI einzuhalten.

Bei der Maskierung bleiben die statistischen und syntaktischen Eigenschaften der ursprünglichen Daten erhalten, indem aussagekräftige und relevante maskierte Daten bereitgestellt werden. Sogar das Format der einzelnen Zeichen in einem sensiblen Wert, wie Alphabet, Zahl und Sonderzeichen, bleibt erhalten. So können Sie die Daten nutzen, ohne sich um Tests, Entwicklung, Datenanalyse, Schulung, Support und Outsourcing kümmern zu müssen.

Immuta

Wenn es um dynamische Datenmaskierung und Datenschutzkontrollen geht, könnte Immuta Ihre ideale Wahl sein. Während der Abfragezeit verbirgt es sensible Werte durch Modifikation, ohne die Originaldaten zu verändern. In seiner Sicherheits- und Datenschutzsuite können Sie eine attributbasierte Zugriffskontrollpolitik anweisen. Für die Sprache der Richtlinien können Sie entweder Code oder Klartext wählen.

Außerdem bietet es mehr als 60 vorgefertigte Sicherheits- und Datenschutzkontrollen, aus denen Sie eine beliebige auswählen können, um sensible Daten zu schützen. Sie können diese Kontrollen auch dynamisch zur Abfragezeit für verschiedene Arten der Datenmaskierung anwenden, einschließlich Anonymisierung, Pseudonymisierung, Minimierung und Verschleierung.

Diese dynamischen Richtlinien ermöglichen Ihnen den sofortigen Zugriff auf die autorisierten Daten von jedem Notebook, BI-Tool oder jeder Workbench aus. Mit Immuta können Sie den Prozess der Zugriffsbeschränkungen mit verschiedenen Bedingungen automatisieren, z.B. Benutzerdemografie, zeitbasierte Fenster, Daten aus benachbarten Zellen oder Referenztabellendaten.

Vor allem aber reduziert es den technischen Aufwand und ermöglicht Ihnen den sofortigen Zugriff auf die maskierten Daten. Diese Software verringert außerdem das Risiko von Datenschutzverletzungen, schützt den Ruf Ihres Unternehmens, ermöglicht die sichere gemeinsame Nutzung von Daten und erhöht die Produktivität Ihres Teams.

IRI FieldShield

Machen Sie sich Sorgen um die Verwaltung Ihrer großen Datenmengen, die gefährdet sind? IRI FieldShield ist eine zuverlässige Datenmaskierungslösung für alle Arten von Unternehmen. Unternehmen, die diese Software verwenden, können eine zentrale PII-Klassifizierung durchführen, Daten von jedem beliebigen Standort weltweit lokalisieren und die Daten automatisch maskieren.

Sie kann auch die referenzielle Integrität wahren, wenn sie Verschlüsselung, Pseudonymisierung, Schwärzung und Ansätze für Produktions- und Testumgebungen verwendet. Sie können die Daten unter GDPR, CIPSEA, HIPAA, DPA, PCI, FERPA, GLBA, POPI und anderen Vorschriften nahtlos anonymisieren.

IRI FieldShield unterstützt die Maskierung von Daten, die in jeder Quelle erzeugt wurden, einschließlich relationaler Datenbanken, NoSQL-Datenbanken, Flat Files, Mainframes, Excel-Tabellen, Indexdateien, URLs, halbstrukturierter Dateien und unstrukturierter Dateien. Die Funktionen können für das Profiling und die De-Identifizierung von Daten im Ruhezustand und die Sicherung von Daten in Bewegung genutzt werden. Wenn Sie Interesse haben, können Sie eine Live-Demo buchen, um zu sehen, wie es funktioniert.

Letzte Worte

Sie sollten die Anforderungen verschiedener internationaler und lokaler Datenschutz- und Sicherheitsstandards an die Schwärzung oder Verschlüsselung von Daten nicht ignorieren.

Die Maskierung der ursprünglichen Geschäfts- und Benutzerdaten hilft Ihnen bei der Einhaltung verschiedener Gesetze wie GDPR, HIPAA usw. Dies sind also die zuverlässigen und beliebten Tools zur Datenmaskierung, die Sie bei Ihren datenzentrierten Geschäftsabläufen einsetzen können.

Als nächstes sollten Sie sich die Plattformen für den Datenschutz in der Cloud ansehen, damit Ihre Daten flink und sicher bleiben.