Lassen Sie nicht zu, dass ein DDoS-Angriff Ihren Geschäftsbetrieb unterbricht und Ihren Ruf und Ihre Finanzen schädigt. Verwenden Sie einen Cloud-basierten Denial-of-Service-Schutz, um zu verhindern, dass Sie gehackt werden.

Jeder, der böse Absichten hat, kann einen Hacking-Service für einen gezielten Angriff beauftragen. Malware-Tools sind zugänglich, einfach zu benutzen und effektiv. Cyberkriminelle haben es nicht nur auf große Unternehmen abgesehen, sondern suchen nach anfälligen Opfern jeder Größe, einschließlich persönlicher Blogs, E-Commerce-Shops und kleiner bis mittlerer Unternehmen.

Eine Art von Angriff ist besonders gefährlich und kommt immer häufiger vor. Sie wird als verteilter Denial-of-Service-Angriff, kurz DDoS, bezeichnet.

Bei einem DDoS-Angriff wird eine Reihe von kompromittierten, verteilten Systemen – Server, Heimcomputer, Internet-of-Things-Geräte oder alles, was mit dem Internet verbunden ist – dazu verwendet, ein Zielsystem mit einer Flut von Anfragen zu überschwemmen, bis das angegriffene System so gesättigt ist, dass es nicht mehr funktioniert.

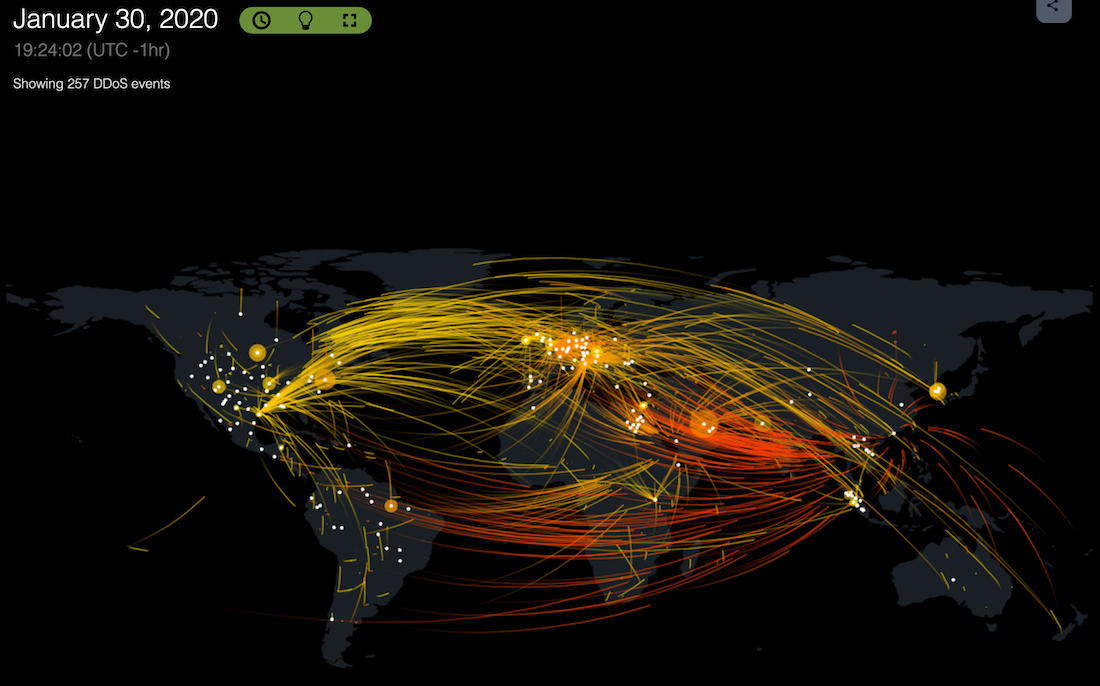

Da die Flut aus vielen verstreuten Quellen kommt, ist es schwierig, den Angreifer zu identifizieren oder den Angriff zu entschärfen. DDoS-Angriffe sind unvorhersehbar, und einige der jüngsten Angriffe sind lächerlich gefährlich. Sie lagen in einem Bereich von 800 bis 900 Gbps.

Sie können sich Cyberangriffe in Echtzeit ansehen.

Angreifer können viele Techniken anwenden, um Ihr Online-Geschäft zu schädigen. Einige der beliebtesten sind die folgenden.

- UDP-Fragment

- DNS, NTP, UDP, SYN, SSPD, ACK-Flut

- CharGEN-Angriff

- TCP-Anomalie

Die Gründe für einen Angriff können vielfältig sein. Erstens sind die Opfer handverlesen, sie werden nie zufällig ausgewählt. Vielleicht will ein Konkurrent Sie aus dem Geschäft drängen oder jemand mag die Inhalte, die Sie veröffentlichen, überhaupt nicht – jeder Vorwand könnte ausreichen, damit jemand ein paar hundert Dollar investiert, um Ihre Website anzugreifen.

Werfen wir einen Blick auf einige der besten Cloud-basierten DDoS-Erkennungs- und Schutzlösungen, die es gibt.

Akamai

Kona DDoS Defender ist der Name der Cloud-basierten Lösung, die Akamai anbietet, um die Bedrohung durch einen DDoS-Angriff zu stoppen. Sie kombiniert den unterbrechungsfreien Service eines Security Operations Center (SOC) mit der Intelligent Platform von Akamai, die eine hohe Skalierbarkeit bietet und den kontinuierlichen Betrieb der Website auch im Falle eines Angriffs gewährleistet.

Die Intelligent Platform von Akamai ist weltweit verteilt und kann zwischen 15 und 30 % des gesamten globalen Internetverkehrs bewältigen. Sie bietet die notwendige Skalierbarkeit, um auch den größten DDoS-Angriff zu bewältigen. Wenn es zu einem Angriff kommt, leitet Kona DDoS Defender automatisch SYN- oder UDP-Floods ab und absorbiert HTTP-GET- und POST-Floods am Rande des Netzwerks, so dass sie die Kernanwendungen nicht erreichen können.

Gcore

Der globale DDoS-Schutzdienst von Gcore schützt Ihre Website, Server und Anwendungen vor komplexen DDoS-Angriffen. Er bietet Schutz mit einer Gesamtfilterkapazität von über 1 Tbps auf drei Ebenen: der Netzwerkschicht (L3), der Transportschicht (L4) und der Anwendungsschicht (L7) auf sechs Kontinenten.

Dank dieser intelligenten Echtzeit-Verkehrsfilterungstechnologie kann der DDoS-Schutz von Gcore statistische, signaturbezogene, technische und verhaltensbezogene Faktoren auf einmal analysieren.

Gcore bietet 2 Arten der Integration von DDoS-Schutz aus der Ferne:

- Geschützten Server kaufen

- Schützen Sie Ihren Server auf der ganzen Welt über den GRE-Tunnel.

Gcore garantiert einen SLA von 99,9% und False-Positive-Raten von weniger als 0,01%. Außerdem erhalten Sie 24/7 hochwertigen technischen Support.

Sie können die Schutzprodukte von Gcore kostenlos testen und sich von einem Sicherheitsexperten beraten lassen, indem Sie eine Anfrage einreichen.

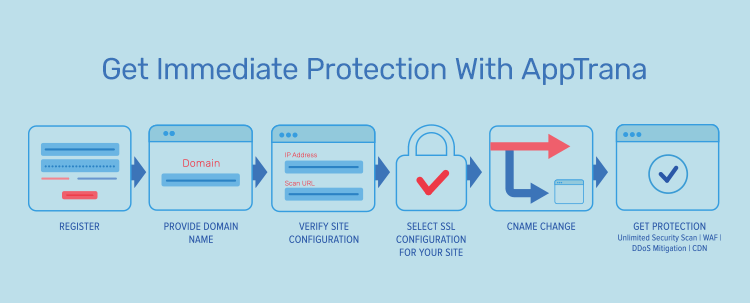

AppTrana

AppTrana bietet sofortigen Schutz vor erkannten Schwachstellen und gewährleistet rund um die Uhr Schutz vor DDoS und neuen Sicherheitsbedrohungen.

- Schutz der Infrastruktur (Schicht 3 & 4).

- Website-Schutz (Layer 7)

- Vollständig verwalteter DDoS-Schutz mit 24×7-Überwachung und unbegrenzten benutzerdefinierten Regelaktualisierungen durch Sicherheitsexperten in Echtzeit auf der Grundlage von vor Ort gefundenen Warnmeldungen und Schwachstellenrisiken, um die Verfügbarkeit der Website sicherzustellen.

Die Global Threat Intelligence-Plattform von AppTrana sorgt dafür, dass der Schutz ständig aktiv, präzise und auf dem neuesten Stand der Abwehr der neuesten Bedrohungen ist.

Der DDoS-Schutz von AppTrana ist in den Tarifen AppTrana Advanced und Premium verfügbar. Sie können mit dem Testplan beginnen und die Dienste von Anwendungsscanning, Web Application Firewall und CDN nutzen. Das Onboarding erfolgt in wenigen Minuten, ohne Ausfallzeiten während der Umstellung.

Lesen Sie unseren ausführlichen Testbericht über AppTrana Security Solution.

Link11

Link11 ist ein führender IT-Sicherheitsanbieter, der sich auf DDoS-Schutz für Websites und IT-Infrastrukturen spezialisiert hat. Die cloudbasierte Schutzlösung garantiert dank des ausgeklügelten Einsatzes von künstlicher Intelligenz jederzeitige Verfügbarkeit.

Das Unternehmen bietet mit seinem patentierten 360-Grad-Schutz gleich zwei Lösungen gegen Distributed-Denial-of-Service-Angriffe (DDoS), um entweder kritische Netzwerkinfrastrukturen zu schützen oder Angriffe auf Webanwendungen abzuwehren.

Die Angriffe werden bei bekannten Vektoren innerhalb von null Sekunden und bei unbekannten Vektoren in weniger als 10 Sekunden eingedämmt. Die Lösung bietet nicht nur unbegrenzten Schutz in Bezug auf die Angriffsdauer, sondern läuft auch vollautomatisch und als permanenter Dienst, um menschliche Fehler auszuschließen.

Darüber hinaus betreibt Link11 einen eigenen internationalen Service und eine 24/7-Hotline, um Kunden eine unkomplizierte und schnelle Einrichtung zu ermöglichen – auch im Notfall. Das Link11 Security Operation Center (LSOC) veröffentlicht regelmäßig Berichte über neue Risiken und Trends in der DDoS-Bedrohungslandschaft.

Sucuri

Sucuri bietet einen DDoS-Abwehrdienst, der unzulässige Anfragen und unzulässigen Datenverkehr automatisch erkennt und blockiert. Der Sucuri-Service wird von einem Cloud-basierten Netzwerk unterstützt, das Angriffe auf Webanwendungen oder große Netzwerke abwehren kann. Mit Hilfe der Technologie des maschinellen Lernens und durch die Korrelation von Daten in seinem globalen Netzwerk ist Sucuri in der Lage, eine Website vor noch nicht entdeckten Sicherheitsbedrohungen zu schützen.

Der DDoS-Abwehrdienst ist Teil einer umfassenden Website-Sicherheitsplattform, die unter anderem die Entfernung von Malware, die Bereinigung von Hackerangriffen, die Überwachung von schwarzen Listen und eine Firewall umfasst. Die drei Tarife bieten verschiedene Leistungsstufen, von Basic bis Enterprise, und die Preise reichen von 199,99 $ pro Jahr bis 499,99 $ pro Jahr.

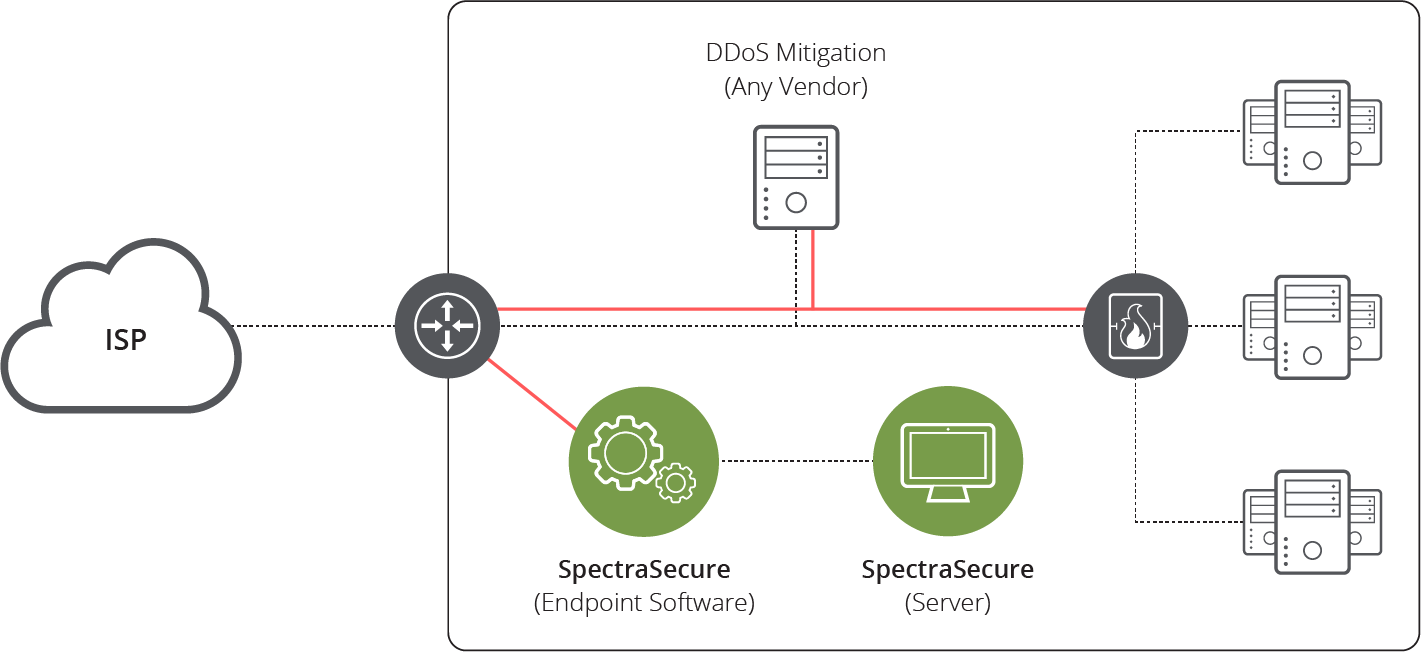

Netscout

Mit dem Arbor Threat Mitigation System (TMS) und dem Availability Protection System (APS) bietet Netscout eine Produktsuite an, die in Verbindung mit der Arbor Sightline Solution bis zu 140 Tbps DDoS-Angriffsverkehr chirurgisch aus dem Kundennetzwerk entfernt, ohne dass die Kernnetzwerkdienste unterbrochen werden.

Die Lösung arbeitet mit IPv4- oder IPv6-Infrastrukturen und ist in der Lage, DDoS-Angriffe über mobile Anwendungen zu stoppen und so die Leistung und Verfügbarkeit von mobilen Netzwerken zu schützen.

Arbor APS bietet zahlreiche Bereitstellungsoptionen, darunter eine Appliance vor Ort, eine virtualisierte Lösung und einen verwalteten Service. Die Lösung bietet proaktive Abwehrfunktionen, um bekannte und neu auftretende Bedrohungen zu stoppen, bevor sie die Verfügbarkeit von Anwendungen beeinträchtigen können, dank der eigenen Atlas-Infrastruktur, die ⅓ des gesamten Internetverkehrs überwacht.

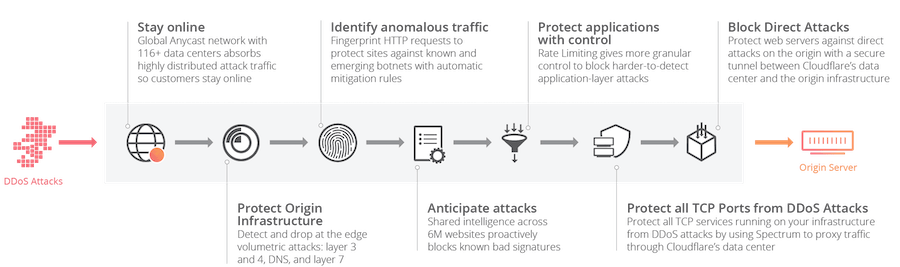

Cloudflare

Die immer verfügbare DDoS-Schutzlösung von Cloudflare basiert auf der Intelligenz seines ständig lernenden globalen Netzwerks. Dieses Netzwerk, Anycast genannt, erstreckt sich über mehr als 190 Städte, wobei alle Sicherheitsdienste an jedem dieser Standorte laufen. Diese Infrastruktur ermöglicht es Cloudflare, einen mehrschichtigen Sicherheitsansatz anzubieten, der viele DDoS-Funktionen (Layer 3/4/7, DNS-Verstärkung/Reflexion, SMURF, ACK usw.) in einem einzigen Service zusammenfasst.

Aus der Sicht des Benutzers kann die DDoS-Lösung über eine intuitive Schnittstelle gesteuert werden, die es Ihnen ermöglicht, Online-Eigentum mit wenigen Klicks schnell zu sichern. Die Preistarife von Cloudflare decken eine unbegrenzte Schadensbegrenzung ab, unabhängig von der Größe des Angriffs, ohne Strafen für Spikes und ohne zusätzliche oder versteckte Kosten.

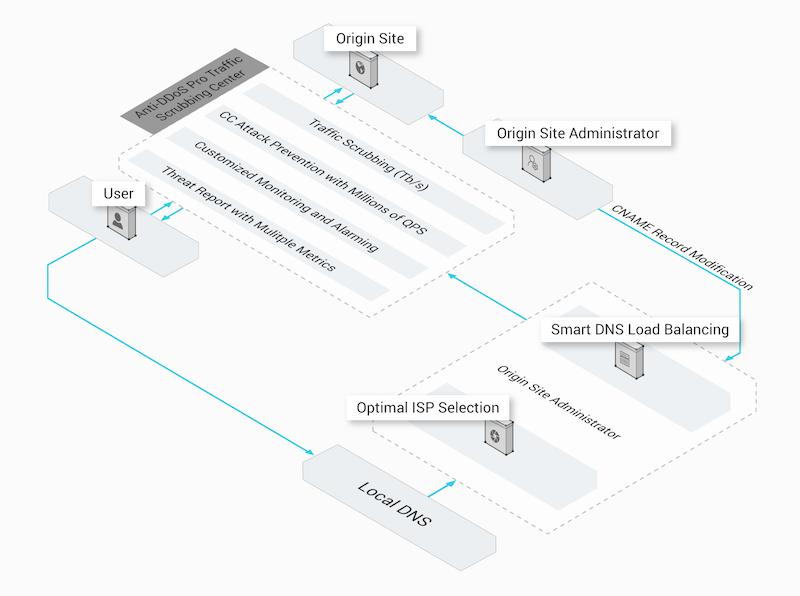

Alibaba

Anti-DDoS Pro von Alibaba kann hochvolumige Angriffe mit bis zu 10 Tbps abwehren und unterstützt alle Protokolle TCP/UDP/HTTP/HTTPS.

Mit Anti-DDoS können Sie nicht nur bei Alibaba gehostete Anwendungen schützen, sondern auch solche, die bei AWS, Azure, Google Cloud usw. gehostet werden. Wenn Ihre Anwendung in China gehostet wird, gibt es nur sehr wenige CBSPs, die Sicherheitsschutz bieten können, und Alibaba ist einer von ihnen.

Es geht nicht nur darum, das Risiko zu mindern, sondern die Alibaba Anti-DDoS-Lösung kann auch dabei helfen, die Quelle der Angriffe zu verfolgen. Die Gebühren richten sich nach der Nutzung, und Sie haben die volle Kontrolle, um die Strategien für Ihr Unternehmen anzupassen und die Kosten zu senken.

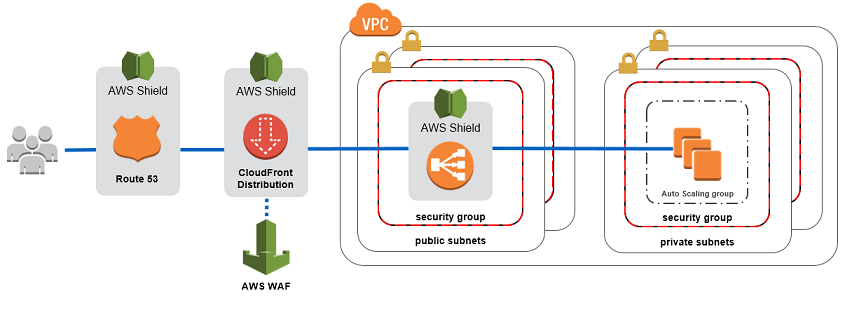

AWS Shield

Amazon bietet einen DDoS-Schutzdienst namens AWS Shield an, speziell für Anwendungen, die auf AWS gehostet werden. Der Schutzservice bietet eine permanente Erkennung und automatische Online-Abwehr, die ohne AWS-Support genutzt werden kann.

Amazon bietet AWS Shield in zwei Servicepaketen an: Standard und Erweitert. AWS Shield Standard ist für alle AWS-Kunden ohne zusätzliche Kosten verfügbar. Es schützt vor den häufigsten DDoS-Angriffen, die im Allgemeinen in den Schichten 3 oder 4 des Netzwerkstapels stattfinden.

Die Advanced-Version bietet die Erkennung und Abschwächung anspruchsvoller, groß angelegter DDoS-Angriffe, zusammen mit Echtzeit-Visualisierung und AWS WAF, einer Firewall für Webanwendungen. AWS Shield Advanced bietet außerdem ununterbrochenen Zugriff auf das AWS DDoS Response Team (DRT) und Schutz vor DDoS-Spitzen.

Cloud Armor

Wenn Sie eine Anwendung auf Google Cloud hosten, sollten Sie Cloud Armor ausprobieren. Die einzige Einschränkung ist, dass es nur mit Google Cloud HTTP(s) Load Balancer funktioniert.0

Sie werden von der Erfahrung von Google profitieren, um deren Dienste wie Gmail, YouTube, Search usw. zu schützen. Einige der Vorteile von Cloud Armor sind:

- Schutz vor Infrastruktur und Anwendungen

- Erstellen Sie benutzerdefinierte Regeln

- IP- und Geo-basierte Zugriffskontrollen

- Leistungsstarke Protokollierung auf Stackdriver

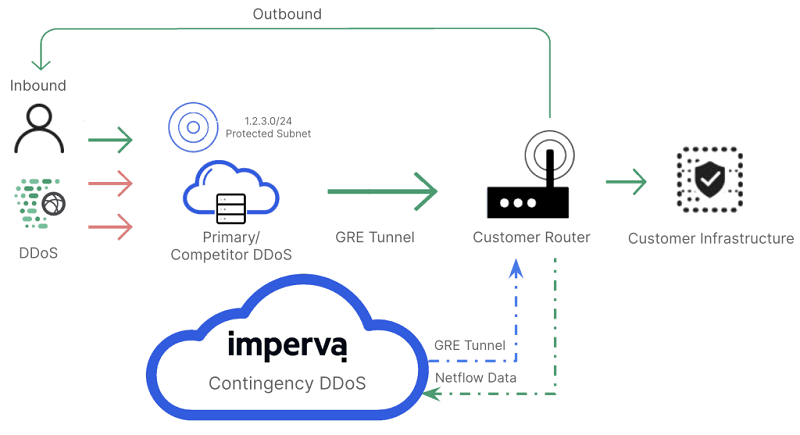

Imperva

Imperva DDoS Protection Services ist eine renommierte Cloud-basierte Lösung, die Unternehmen vor allen Arten von Angriffen schützt, darunter volumetrische Angriffe, Angriffe auf der Anwendungsebene und Angriffe mit erschöpftem Status.

Das Unternehmen gibt an, dass es täglich mehr als 6.000 Unternehmen und Millionen von Menschen schützt. Das Unternehmen wurde als Leader in The Forrester Wave positioniert: DDoS Mitigation Solutions, Q1 2021.

Es integriert erstklassige mehrschichtige Schutztechnologien wie maschinelles Lernen (ML) zur Verhaltensanalyse und identifiziert bösartigen Datenverkehr durch die Analyse seiner Muster.

Die Reputationsdatenbank von Imperva enthält bekannte Informationen über bösartige IP-Adressen oder Websites in der gemeinsam mit anderen Dienstanbietern geführten Datenbank.

Das Unternehmen verfügt über große globale Netzwerke von Scrubbing-Zentren, die selbst den größten DDoS-Angriff abfangen und entschärfen können.

Imperva bietet Geschäftskontinuität mit ununterbrochener Betriebszeit und hoher Leistung. Die automatische Angriffsblockierung am Netzwerkrand schützt Netzwerke vor DDoS-Angriffen, während Funktionen wie Sofortbenachrichtigungen, Überwachungsanalysen und SIEM-Integration bei der Abwehr von Cyberangriffen helfen.

Mit dem Vorteil, dass Ihr Unternehmen dank des starken globalen Netzwerks von Imperva und der Always-on-Schutzfunktionen selbst vor den größten Angriffsvolumina vollständig geschützt ist, wird Ihr Unternehmen rundum geschützt sein.

Imperva DDoS Protection Services ist als “always-on” oder “on-demand” nur bei Bedarf verfügbar. Er kann zum Schutz jeder Art von Anlagegut eingesetzt werden, einschließlich Websites, Anwendungen und Netzwerke.

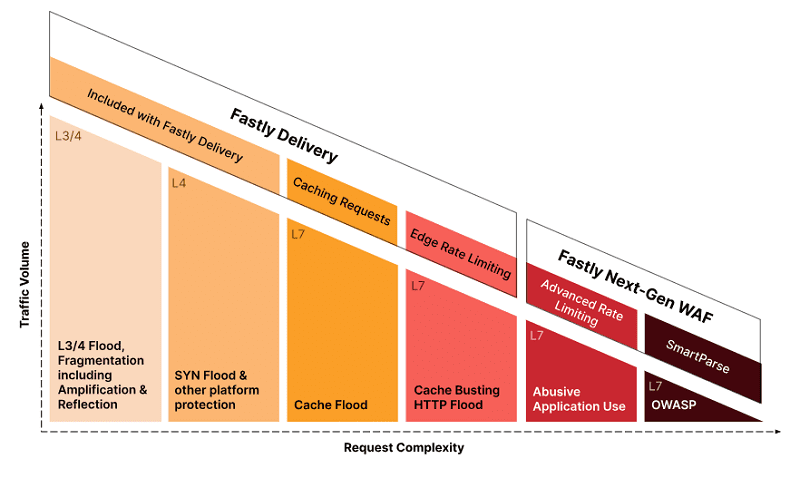

Fastly

Der auf Datenschutz ausgerichtete Fastly DDoS Mitigation Service nutzt Mustererkennung und fortschrittliche Verkehrsanalyse, um Angreifer zu stoppen, bevor sie überhaupt Ihre Ursprungsserver erreichen. Er stoppt DDoS-Angriffe durch Paketfilterung, Ratenbegrenzung, Challenge-Response-Authentifizierung und IP-Blockierung am Rande des Netzwerks.

Ein Team von Sicherheitsexperten steht außerdem rund um die Uhr bereit, um im Falle eines Angriffs schnell und effektiv zu reagieren. All dies in Kombination mit der laufenden Sicherheitsüberwachung macht Fastly zu einem zuverlässigen Partner, wenn es darum geht, zu beweisen, dass Ihr Unternehmen selbst den raffiniertesten Angriffen standhalten kann.

Das Netzwerk von Fastly hat eine Kapazität von 277 Tbps, um DDoS-Angriffe dieser Größenordnung zu bewältigen. Es hilft Unternehmen, den Betrieb aufrechtzuerhalten, da sein Netzwerk als DDoS-Scrubbing-Zentrum fungiert und die bösartigen Anfragen, die an das besagte Unternehmen gerichtet werden, herausfiltert, bevor sie zu ihrem Ursprung gelangen.

Die flexiblen Echtzeit-Protokollierungs- und Beobachtungsfunktionen von Fastly ermöglichen einen besseren Einblick in den HTTP(S)-Verkehr und trennen so legitime Benutzer vom Angriffsverkehr, um eine wirksame Schadensbegrenzung zu ermöglichen.

Fastly kann sich in Echtzeit an sich entwickelnde DDoS-Angriffsvektoren anpassen und somit Änderungen innerhalb von Sekunden global umsetzen, ohne die Leistung zu beeinträchtigen.

Damit sind wir am Ende der Liste der Cloud-basierten DDoS-Schutzsoftware angelangt. Lassen Sie uns nun ein wenig darüber lernen, wie man DDoS-Angriffe verhindern kann, denn schließlich ist Vorbeugen besser als Heilen!

Wie kann man DDoS-Angriffe verhindern?

Wenn Sie ein kleines Unternehmen mit einer ebenso kleinen Website besitzen oder einen Blog oder eine persönliche Website betreiben, dann müssen Sie etwas tun, um nicht Opfer eines DDoS-Angriffs zu werden.

Eine Möglichkeit besteht darin, einen MSSP (Managed Security Service Provider) zu beauftragen, der sich um alle möglichen Cyber-Bedrohungen kümmert. Dazu gehören unter anderem Intrusion Detection, Schwachstellen-Scans, Antiviren-Services und die Bereitstellung von Firewall- und VPN-Technologien.

Ein guter MSSP wird Ihnen Sicherheit geben, aber wahrscheinlich zu einem hohen Preis. Wenn Sie die meisten Sicherheitsvorkehrungen getroffen haben und Ihre Website nur noch vor DDoS schützen müssen, können Sie DDoS Protection as a Service (DPaaS) bei Ihrem ISP oder Ihrem Hosting-Provider mieten.

Wenn Sie eine Lösung zum Selbermachen bevorzugen, sollten Sie als erstes die Erkennung und Eindämmung von DDoS implementieren. Um einen DDoS-Angriff zu erkennen, müssen Sie den eingehenden Datenverkehr auf Ihrer Website überwachen und nach einem Muster suchen, das auf einen Angriff hindeuten könnte.

Ein plötzlicher Anstieg des Datenverkehrs könnte ein Signal sein, aber Sie müssen feststellen, ob es sich um einen Anstieg des legitimen Benutzerverkehrs oder um das Symptom eines DDoS-Angriffs handelt, und das ist nicht immer eine einfache Aufgabe.

Sobald Sie einen echten DDoS-Angriff erkennen, können Sie die IP-Adressen identifizieren, von denen der illegale Datenverkehr ausgeht, und sie mit Hilfe Ihres Hosting-Providers oder eines Geräts zur Filterung des Datenverkehrs, z. B. eines Routers oder einer Firewall, blockieren. Das klingt einfach, oder?

Nun, wenn Sie berücksichtigen, dass ein typischer DDoS-Angriff viele Millionen Datenpakete pro Sekunde umfasst, können Sie zu dem Schluss kommen, dass die DIY-Option nicht praktikabel ist und Sie einen erschwinglichen Cloud-basierten DDoS-Schutzdienst beauftragen sollten.

Wie funktionieren die DDoS-Schutzdienste?

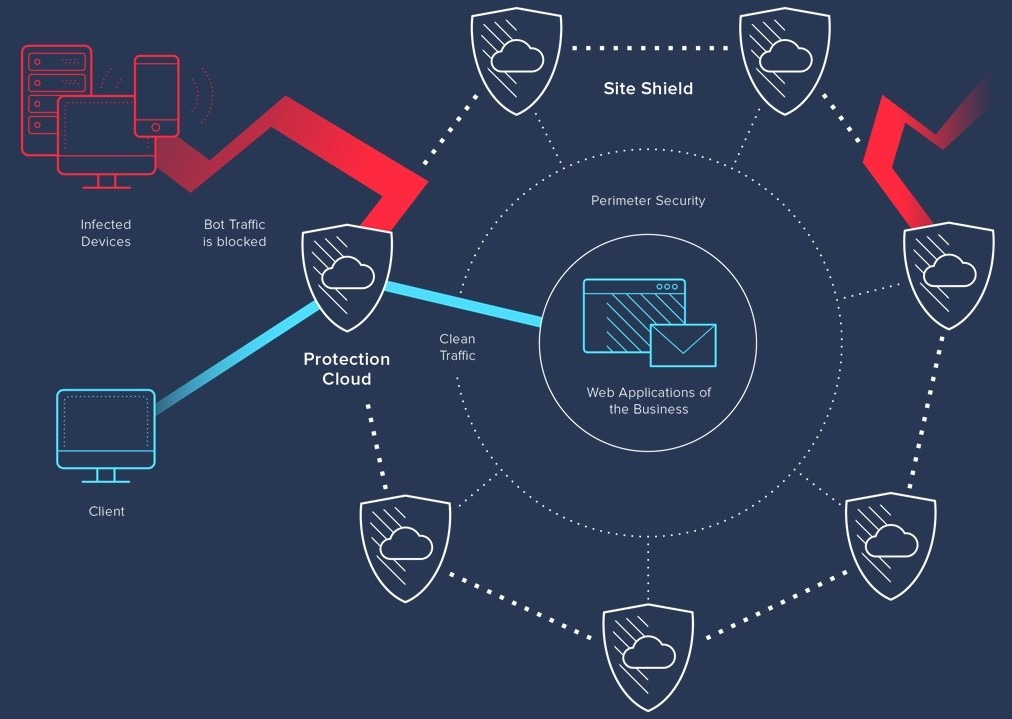

Eine effektive Anti-DDoS-Lösung muss sich um folgende Aufgaben kümmern: Erkennung, Umleitung, Filterung und Analyse.

Erkennung bedeutet, dass Abweichungen im Datenverkehr identifiziert werden, die auf einen DDoS-Angriff hindeuten könnten. Eine effektive Anti-DDoS-Lösung sollte in der Lage sein, den Angriff so schnell wie möglich zu erkennen und Fehlalarme zu vermeiden.

Umleiten bedeutet, den Datenverkehr umzuleiten, entweder um ihn zu verwerfen oder um ihn zu filtern. Mit Filtern meinen wir, dass der DDoS-Verkehr aussortiert und als bösartig identifiziert wird. Eine effektive Anti-DDoS-Lösung wird dies tun, ohne die Erfahrung Ihrer legitimen Benutzer zu beeinträchtigen.

Die Analyse schließlich ist die Überprüfung von Datenverkehrsprotokollen, um Informationen über Angriffe zu sammeln, sowohl um den Angreifer zu identifizieren als auch um zukünftige Erkennungsmaßnahmen zu verbessern.

Wenn Sie Anti-DDoS-Lösungen vergleichen müssen, ist die Netzwerkkapazität ein wichtiger Faktor, den Sie berücksichtigen müssen. Sie wird in Gbps (Gigabit pro Sekunde) oder Tbps (Terabit pro Sekunde) gemessen und gibt an, wie viel Angriffsintensität der Schutz aushalten kann.

Die Cloud-basierte Lösung bietet im Allgemeinen eine Netzwerkkapazität in der Größenordnung von Terabit pro Sekunde. Das ist viel mehr, als jede Website benötigen könnte.

Weitere wichtige Messgrößen für den Service Level sind die Weiterleitungsrate und die Zeit bis zur Schadensbegrenzung. Die Weiterleitungsrate stellt die Kapazität der Lösung zur Verarbeitung von Datenpaketen dar und wird in Millionen von Paketen pro Sekunde (Mpps) gemessen.

Angriffe erreichen in der Regel 300-500 Gbps, und einige können bis zu 1 Tbps erreichen. Die Verarbeitungskapazität der Anti-DDoS-Lösung muss das übertreffen, um effektiv zu sein.

Die Zeit bis zur Schadensbegrenzung variiert je nach der Methode, die der Lösungsanbieter zur Erkennung eines Angriffs einsetzt. Eine Always-on-Lösung mit präemptiver Erkennung sollte in der Lage sein, fast sofortige Abhilfe zu schaffen. Dieser Aspekt muss jedoch in der Praxis unter realen Bedingungen getestet werden. All diese Überlegungen müssen natürlich gegen die Kosten abgewogen werden.

Letzte Worte 👨🏫

Wenn alle Häuser in Ihrer Nachbarschaft eine Alarmanlage haben, dann sollte auch Ihr Haus eine haben, sonst wäre es ein bevorzugtes Ziel für Einbrecher. Dasselbe gilt für Ihre Website oder Webanwendung: Sie möchten nicht, dass sie zu den wenigen gehört, die keinen DDoS-Schutz haben, sonst könnte sie bald angegriffen werden. Eine Lösung zum Schutz vor DDoS ist eine sinnvolle und notwendige Investition, wenn Sie wollen, dass Ihr Online-Geschäft noch lange am Leben bleibt.