Es ist interessant zu beobachten, wer live und weltweit Cyberangriffe gegen wen initiiert. Jeden Tag werden Tausende von Websites aufgrund von anfälligen Dateien, Plugins und Fehlkonfigurationen auf den Servern gehackt.

Wenn Sie Eigentümer oder Administrator einer Website sind, können Sie einen Sicherheitsscan für Ihre Website durchführen, um Schwachstellen und Malware zu überprüfen.

Um auf den Artikel zurückzukommen: Wenn Sie daran interessiert sind, Angriffe auf der ganzen Welt zu beobachten, werden Sie die folgenden Karten faszinieren.

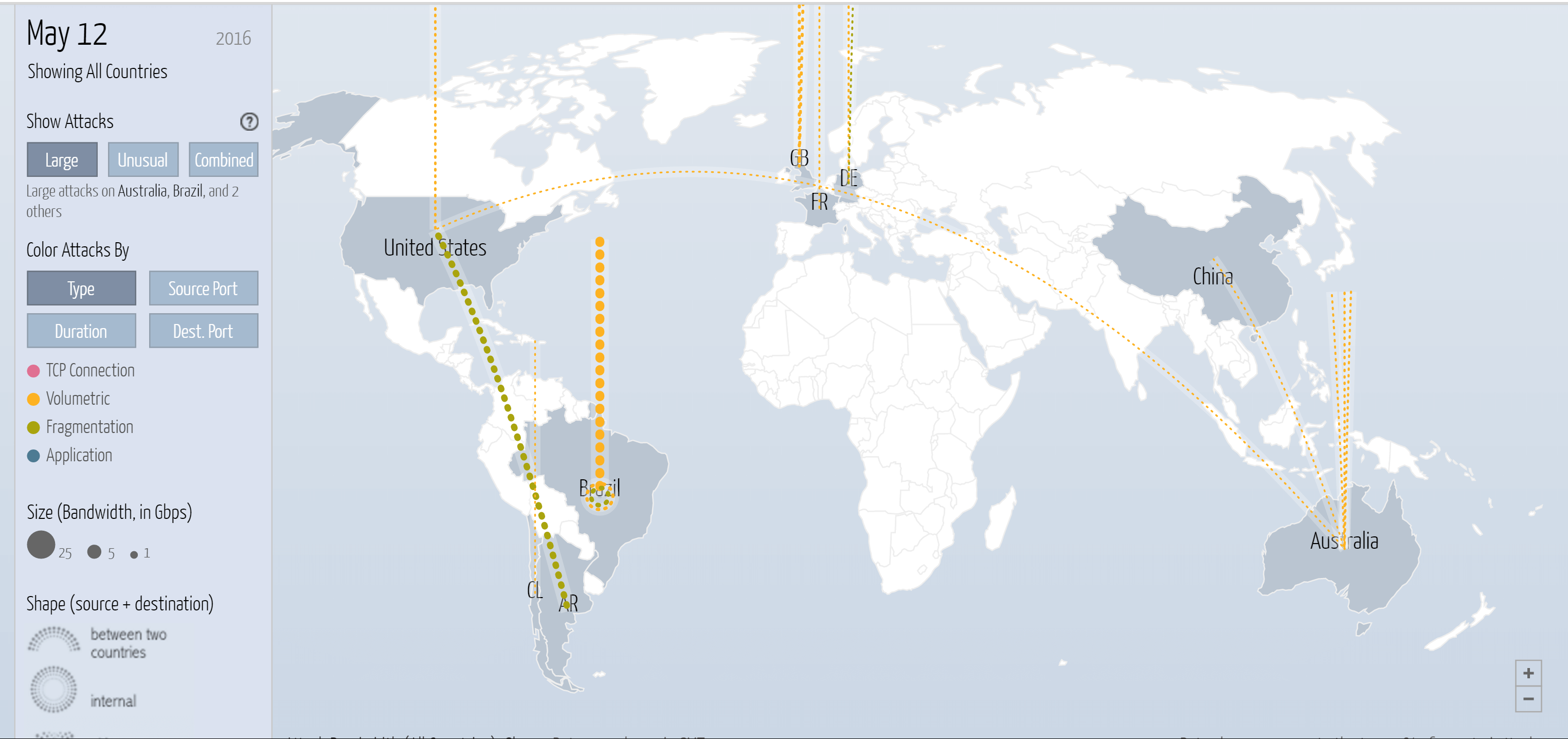

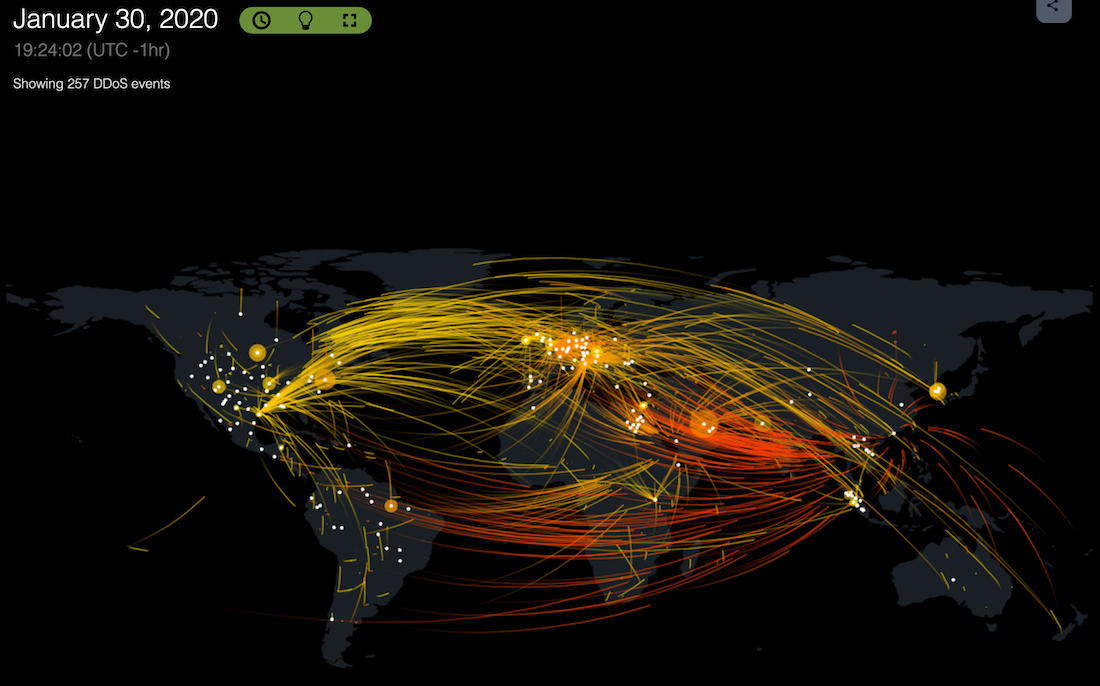

Digitale Angriffskarte

Verfolgen Sie mit Digital Attack Map die täglichen DDoS-Angriffe weltweit. Sie können die Karte mit mehreren Optionen filtern.

Nach Größe der Angriffe

- Groß

- Ungewöhnlich

- Kombiniert

Nach Angriffstyp

- TCP-Verbindung (füllt Verbindungen)

- Volumetrisch (frisst Bandbreite)

- Fragmentierung (Teile von Paketen)

- Anwendung

- Quell- und Ziel-Portnummer

- Dauer

DDoS ist gefährlich für Ihr Online-Geschäft; es kann Ihre Online-Präsenz lahmlegen und Ihrem Ruf und Ihren Finanzen schaden. Wenn Sie ein Unternehmen oder ein Webadministrator sind, sollten Sie in Erwägung ziehen, Ihr Online-Vermögen vor DDoS zu schützen, indem Sie Dienste wie SUCURI oder andere nutzen, wie hier erwähnt.

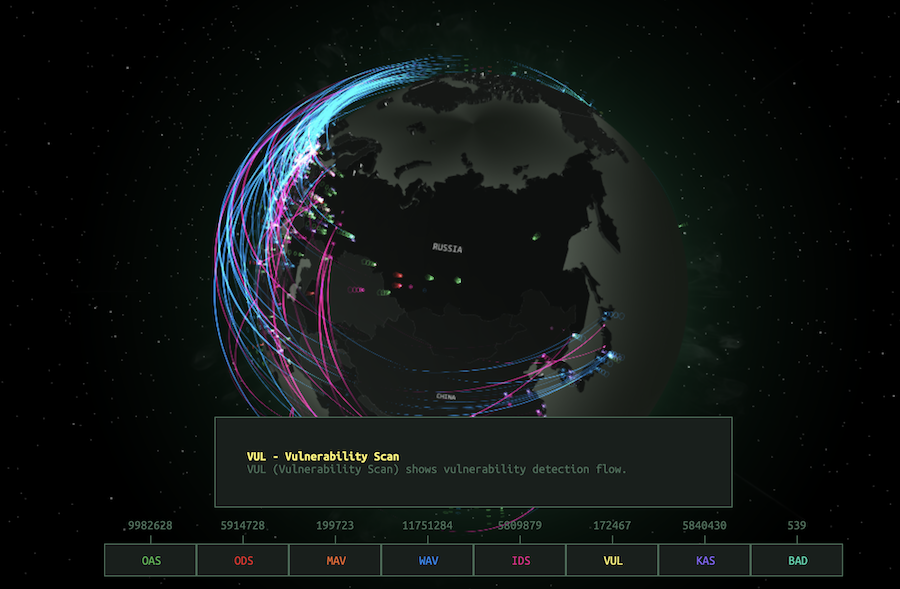

Kaspersky

Die Cyberthreat-Echtzeitkarte von Kaspersky zeigt Ihnen die von den verschiedenen Quellsystemen erkannten Angriffe in Echtzeit an.

- On-Scanner Zugang

- On-Demand-Scanner

- Web-Anti-Virus

- Mail-Anti-Virus

- Intrusion Detection System

- Schwachstellen-Scan

- Kaspersky Anti-Spam

- Erkennung von Botnet-Aktivitäten

Sie können die Daten in tabellarischer Form unter der Seite Statistiken einsehen.

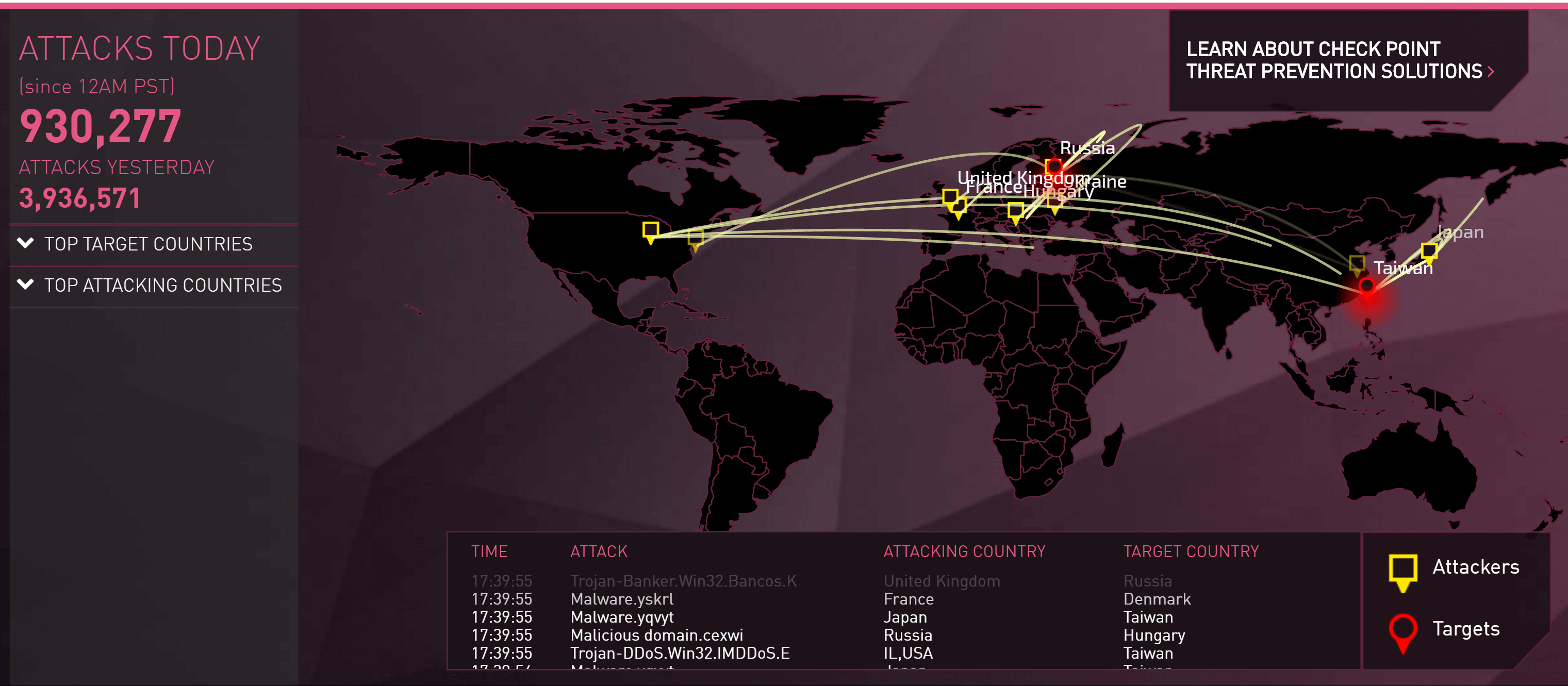

Bedrohungswolke

Threat Cloud von Check Point zeigt die Angriffsdaten von heute und gestern an. Sie bietet auch die Möglichkeit, die wichtigsten Ziel- und Ursprungsländer anzuzeigen.

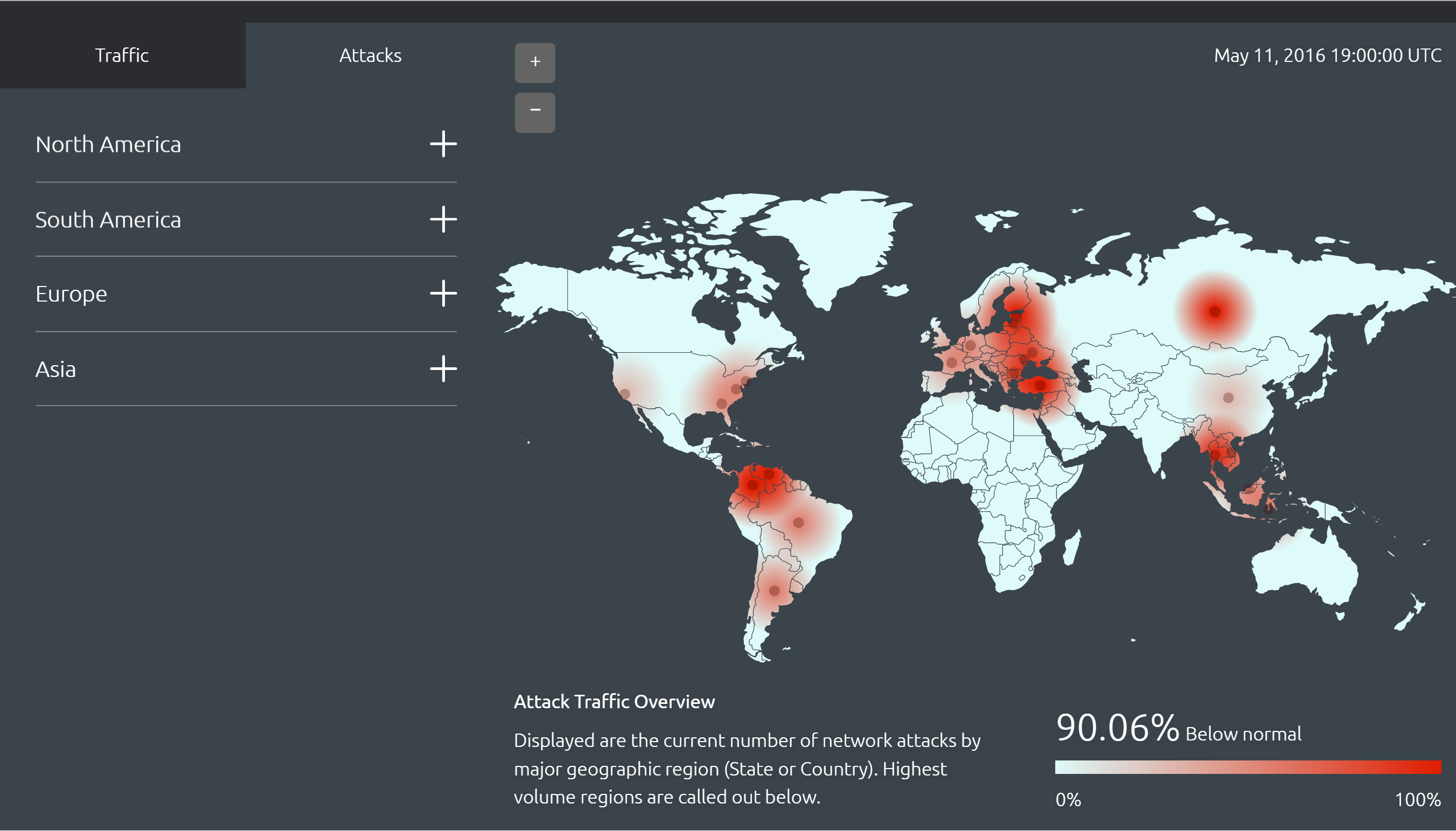

AKAMAI

Der Echtzeit-Webmonitor von AKAMAI zeigt einen Überblick über den Netzwerk- und Angriffsverkehr, den Sie nach Regionen filtern können.

Threatbutt

Die Karte zur Zuordnung von Internetangriffen von Threatbutt ist sehr einfach.

Sie können die Details zu den Angriffen live sehen, z.B. die Software, die für den Angriff verwendet wird, sowie die Details zu Quelle und Ziel.

FortiGuard

Echtzeit-Bedrohungsdaten von FortiGuard.

Die Daten stammen von mehr als 2 Millionen Fortinet-Produkten auf der ganzen Welt. Sie erhalten eine zusammenfassende Ansicht der Angriffe mit Quellenort und Schweregrad.

Bitdefender

Es gibt drei Hauptarten von Angriffen, die auf der Cyberthreat-Karte von Bitdefender visualisiert werden.

- Spam

- Infektion

- Angriff

Bitdefender ist ein führender Anbieter von Sicherheitsprodukten für Privat- und Geschäftskunden.

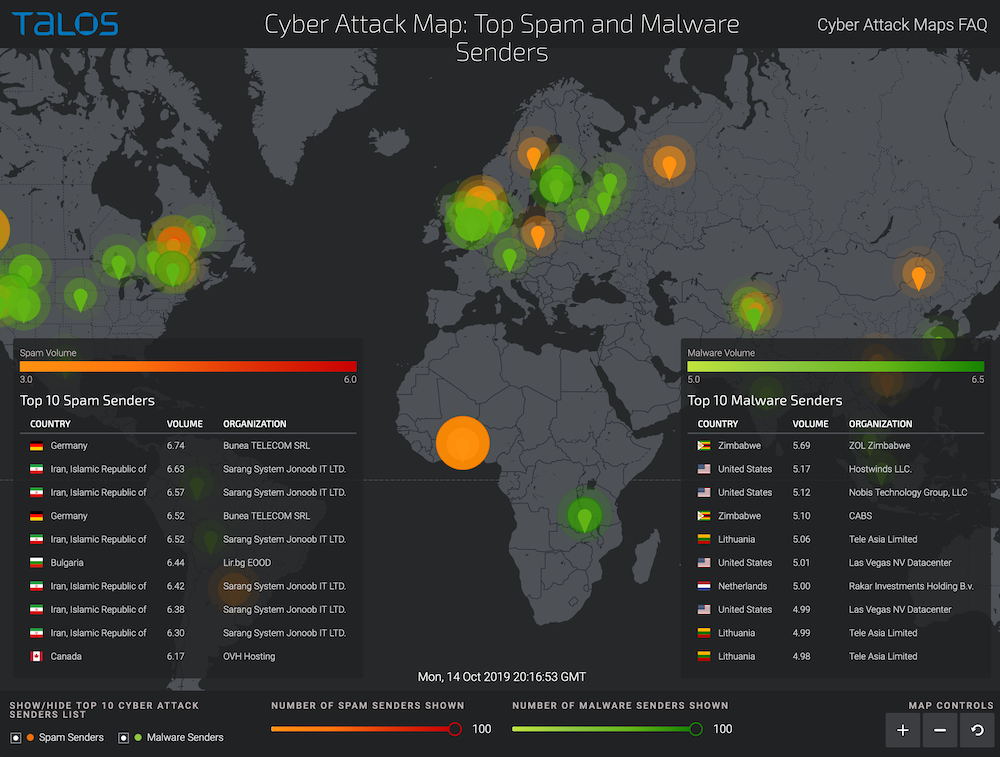

Talos

Talos, ein Unternehmen von Cisco, verfügt über eine Karte der Cyberangriffe, die die wichtigsten Spam- und Malware-Versender zeigt.

Die Daten werden von Cisco und Drittanbietern weltweit gesammelt. Sie können die Top 10 der Malware- und Spam-Versender mit Angaben zu Volumen und Land sehen.

Netscout

Cyber Threat Horizon von Netscout.

DDoS-Ereignisse in Echtzeit weltweit. Sie können die Daten nach Bandbreite, Quelle, Ziel, Ereignistyp (UDP, IPv4, DNS-Amplifikation) und Ereigniskategorien (Amplifikation, Volumetric, TCP-Verbindung) filtern. Netscout veröffentlicht auch eine globale DDoS-Zusammenfassung

Hat Ihnen die Karte der Echtzeit-Angriffe gefallen? Es ist verrückt. Nicht wahr?