No hay mejor manera de mejorar la confianza en las habilidades de hacking ético que ponerlas a prueba.

Puede ser un reto para los hackers éticos y los probadores de penetración poner a prueba sus capacidades legalmente, por lo que disponer de sitios web diseñados para ser inseguros y proporcionar un entorno seguro para poner a prueba las habilidades de hacking es una forma fantástica de mantenerse a prueba.

Los sitios web y las aplicaciones web diseñados para ser inseguros y proporcionar un entorno de pirateo seguro son un terreno ideal para el aprendizaje. Los nuevos hackers pueden aprender a encontrar vulnerabilidades con ellos, y los profesionales de la seguridad y los cazadores de recompensas por fallos pueden aumentar sus conocimientos y encontrar otras vulnerabilidades nuevas.

Uso de aplicaciones web vulnerables

El aprovechamiento de estos sitios web y aplicaciones web vulnerables creados intencionadamente para realizar pruebas le proporciona un entorno seguro para practicar sus pruebas de forma legal mientras se encuentra en el lado correcto de la ley. De este modo, podrá hackear sin entrar en un territorio peligroso que podría conducir a su detención.

Estas aplicaciones están diseñadas para ayudar a los entusiastas de la seguridad a aprender y perfeccionar sus habilidades en materia de seguridad de la información y pruebas de penetración.

En este artículo, he enumerado varios tipos de aplicaciones que han sido diseñadas inseguras a propósito, a menudo conocidas como «Malditamente Vulnerables»

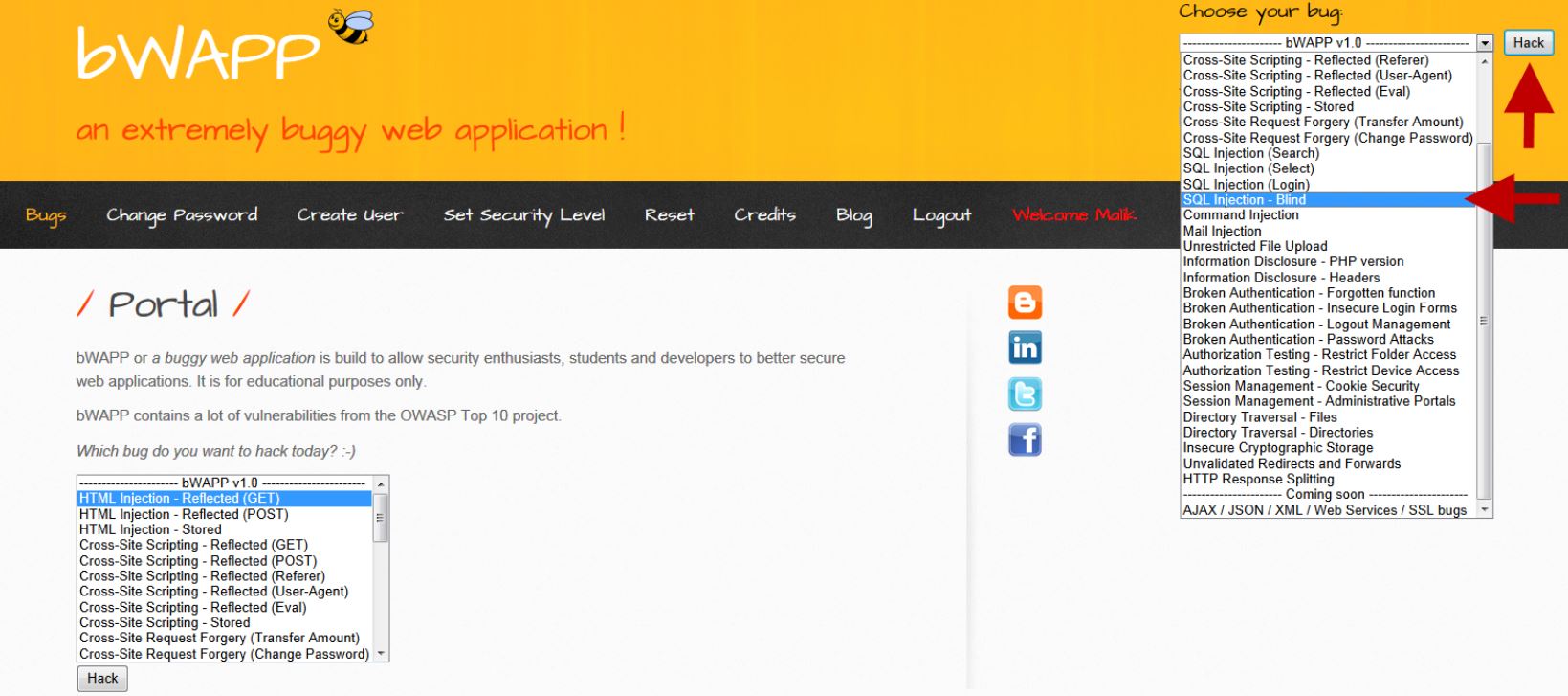

Aplicación Web Buggy

La Buggy Web Application, a menudo conocida como BWAPP, es una herramienta gratuita y de código abierto. Es una aplicación PHP que utiliza una base de datos MySQL como back-end. Este Bwapp tiene más de 100 bugs para que usted trabaje en ellos, tanto si se está preparando para una tarea como si sólo quiere mantener al día sus habilidades de hacking ético. Cubre todos los principales (y más frecuentes) fallos de seguridad.

Más de 100 vulnerabilidades y defectos de aplicaciones en línea están incluidos en esta herramienta, derivada del Proyecto OWASP Top 10. A continuación se enumeran algunos de los defectos:

- Cross-site scripting (XSS) y cross-site request forgery (CSRF)

- AtaquesDoS (denegación de servicio)

- Ataques Man-in-the-middle

- Falsificación de petición del lado del servidor (SSRF)

- Inyecciones SQL, de comandos del sistema operativo, HTML, PHP y SMTP, etc.

Esta aplicación web le ayudará a realizar hacking ético legal y pen testing.

Puede descargar fácilmente este bwapp haciendo clic aquí.

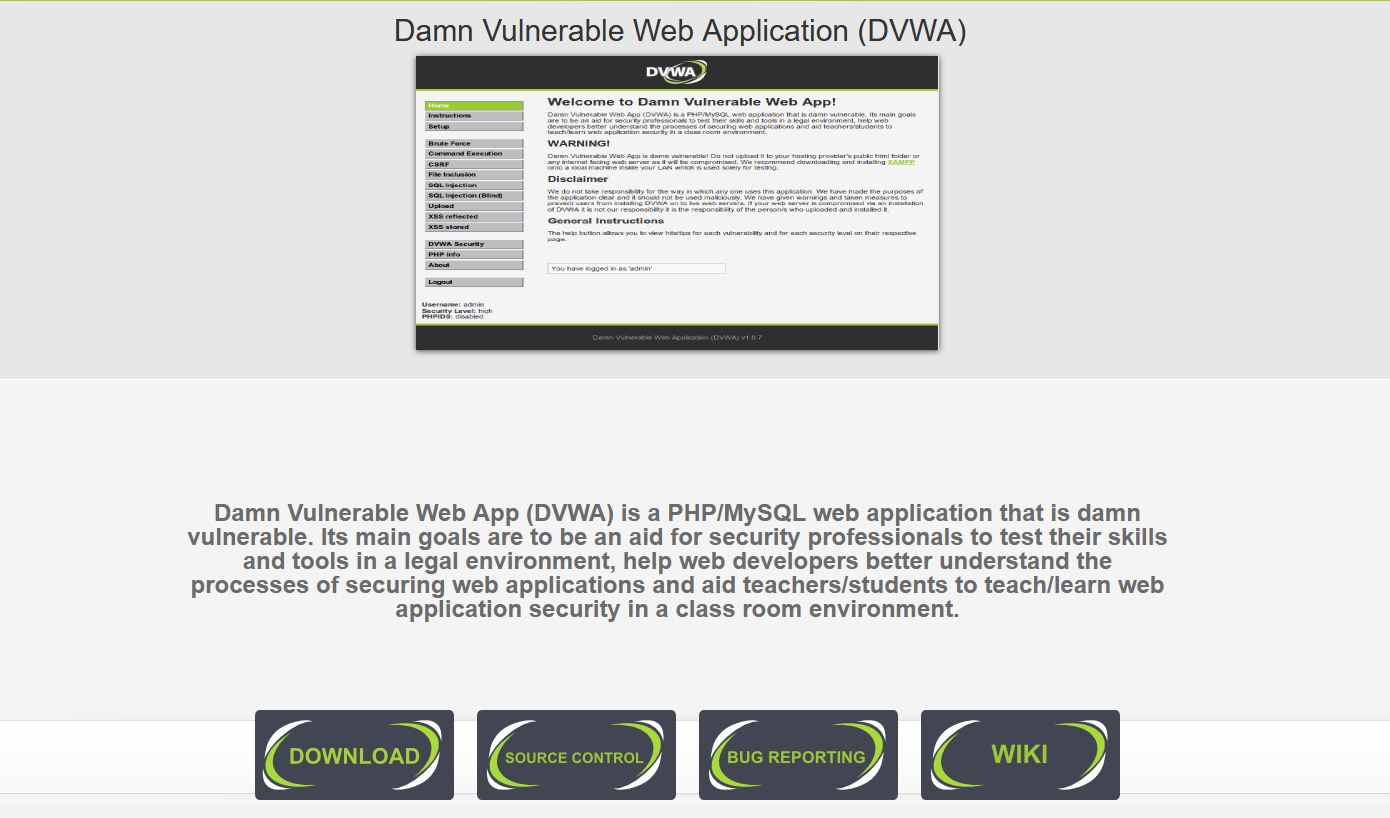

Aplicación Web Damn Vulnerable

Damn Vulnerable Web Application, a menudo conocida como DVWA, está desarrollada en PHP y MySQL. Se deja vulnerable intencionadamente para que los profesionales de la seguridad y los hackers é ticos puedan poner a prueba sus habilidades sin comprometer legalmente el sistema de nadie. Para funcionar, DVWA requiere la instalación de un servidor web, PHP y MySQL. Si aún no tiene un servidor web instalado, la forma más rápida de instalar DVWA es descargar e instalar ‘XAMPP’. XAMPP está disponible para su descarga aquí.

Esta maldita aplicación web vulnerable proporciona algunas vulnerabilidades sobre las que realizar pruebas.

- Fuerza bruta

- Ejecución de comandos

- CSRF e inclusión de archivos

- XSS e inyección SQL

- Carga de archivos insegura

La principal ventaja de DVWA es que podemos establecer los niveles de seguridad para practicar pruebas sobre cada vulnerabilidad. Cada nivel de seguridad necesita un conjunto único de talentos. Los investigadores de seguridad pueden examinar lo que ocurre en el back-end gracias a la decisión de los desarrolladores de publicar el código fuente. Esto es excelente para que los investigadores conozcan estos problemas y ayuden a otros a aprender sobre ellos.

Google Gruyere

No solemos ver juntas las palabras «queso» y «piratería informática», pero este sitio web está lleno de agujeros, igual que el delicioso queso. Gruyere es una excelente opción para los principiantes que quieran aprender a localizar y explotar vulnerabilidades y cómo luchar contra ellas. También utiliza una codificación «cursi», y todo el diseño está basado en el queso.

Para facilitar las cosas, está escrito en Python y categorizado por tipos de vulnerabilidades. Le proporcionarán una breve descripción de la vulnerabilidad que deberá localizar, explotar e identificar utilizando hacking de caja negra o de caja blanca (o una combinación de ambas técnicas) para cada tarea. Algunas de ellas son :

- Revelación de información

- Inyección SQL

- Falsificación de peticiones entre sitios

- Ataques de denegación de servicio

Aunque se requieren algunos conocimientos previos, ésta es la mejor opción para los principiantes.

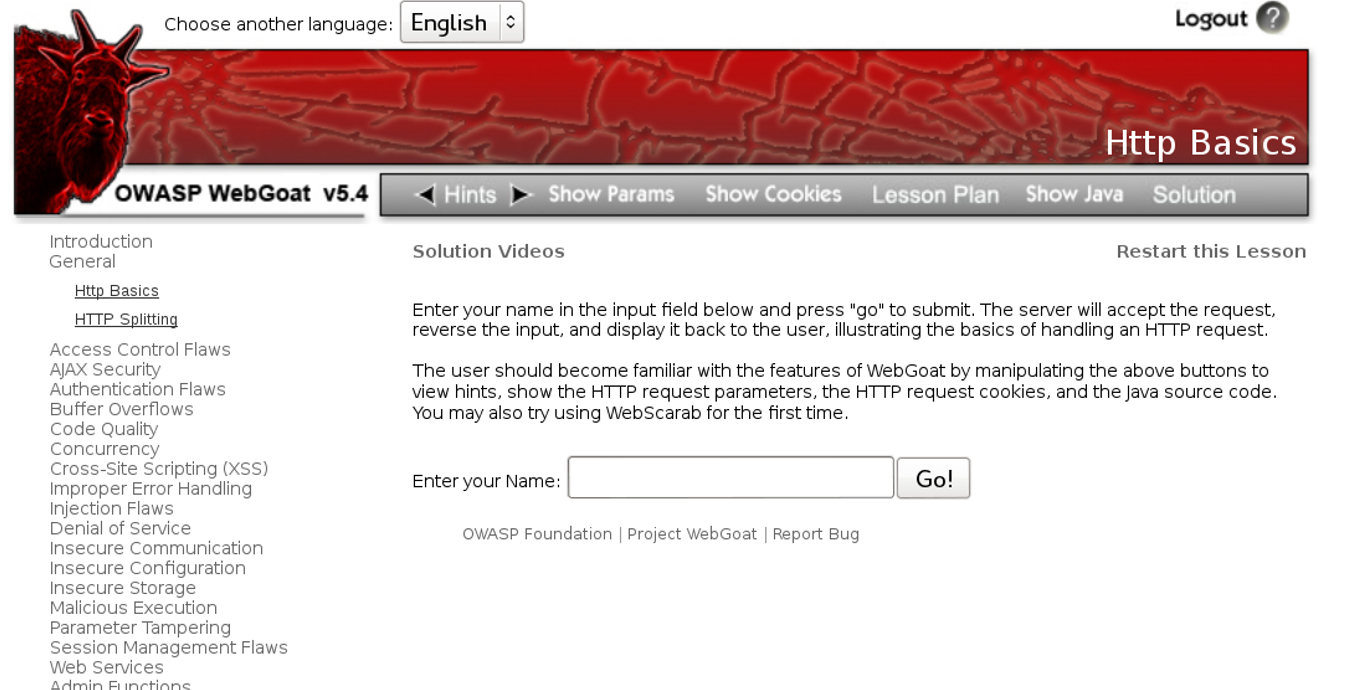

WebGoat

Esta lista incluye otro artículo de OWASP y uno de los más populares. WebGoat es un programa inseguro que puede utilizarse para aprender sobre los problemas más comunes de las aplicaciones del lado del servidor. Está pensado para ayudar a la gente a aprender sobre la seguridad de las aplicaciones y practicar técnicas de pentesting.

Cada lección le permite aprender sobre un fallo de seguridad específico y luego atacarlo en la aplicación.

Algunas de las vulnerabilidades que aparecen en Webgoat son :

- Desbordamientos de búfer

- Manejo inadecuado de errores

- Fallos de inyección

- Comunicación y configuración inseguras

- Fallos en la gestión de sesiones

- Manipulación de parámetros

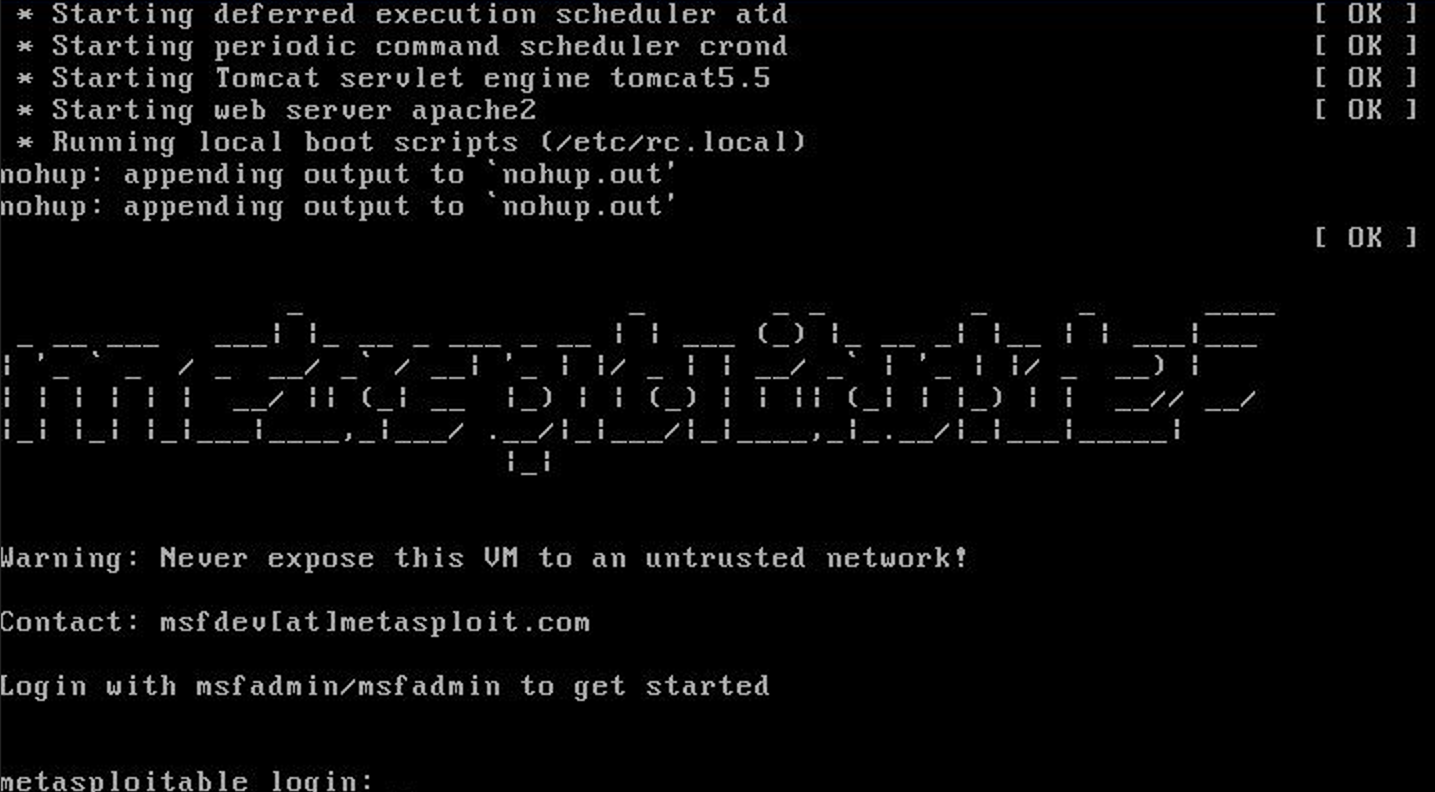

Metasploitable 2

Entre los investigadores de seguridad, Metasploitable 2 es la aplicación en línea más explotada. Los entusiastas de la seguridad pueden utilizar herramientas de alta gama como Metasploit y Nmap para probar esta aplicación.

El objetivo principal de esta aplicación vulnerable es la prueba de redes. Fue modelada a partir del prominente programa Metasploit, que los investigadores de seguridad utilizan para descubrir fallos de seguridad. Es posible que incluso pueda encontrar un intérprete de comandos para este programa. WebDAV, phpMyAdmin y DVWA son funciones incorporadas en esta aplicación.

Puede que no sea capaz de encontrar la GUI de la aplicación, pero aún así puede utilizar numerosas herramientas a través del terminal o de la línea de comandos para explotarla. Puede consultar sus puertos, servicios y versión, entre otras cosas. Esto le ayudará a evaluar su capacidad para aprender la herramienta Metasploit.

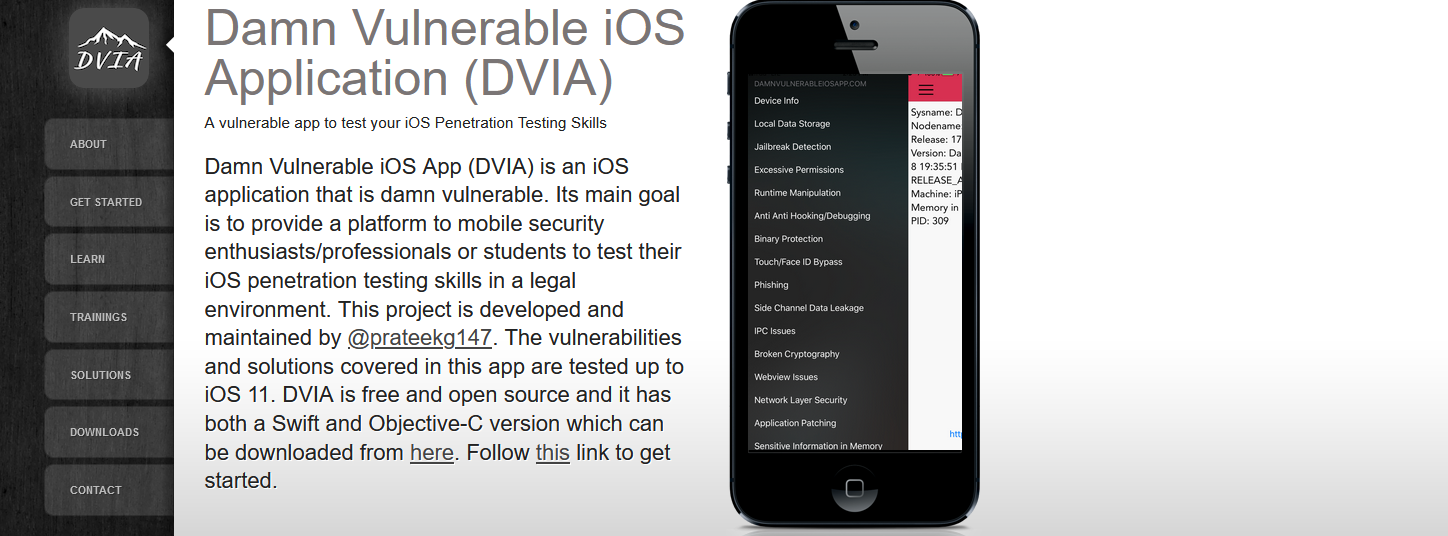

Aplicación Damn Vulnerable para iOS

DVIA es un programa para iOS que permite a los entusiastas de la seguridad móvil, expertos y desarrolladores practicar pruebas de penetración. Ha sido relanzado recientemente y ahora está disponible de forma gratuita en GitHub.

Siguiendo los 10 principales riesgos móviles de OWASP, DVIA contiene vulnerabilidades típicas de las aplicaciones iOS. Está desarrollado en Swift y todas las vulnerabilidades han sido probadas hasta iOS 11. Necesitará Xcode para utilizarlo.

Algunas de las características disponibles en DVIA son:

- Detección de Jail-break

- Phishing

- Criptografía rota

- Manipulación en tiempo de ejecución

- Parcheado de aplicaciones

- Parcheo binario

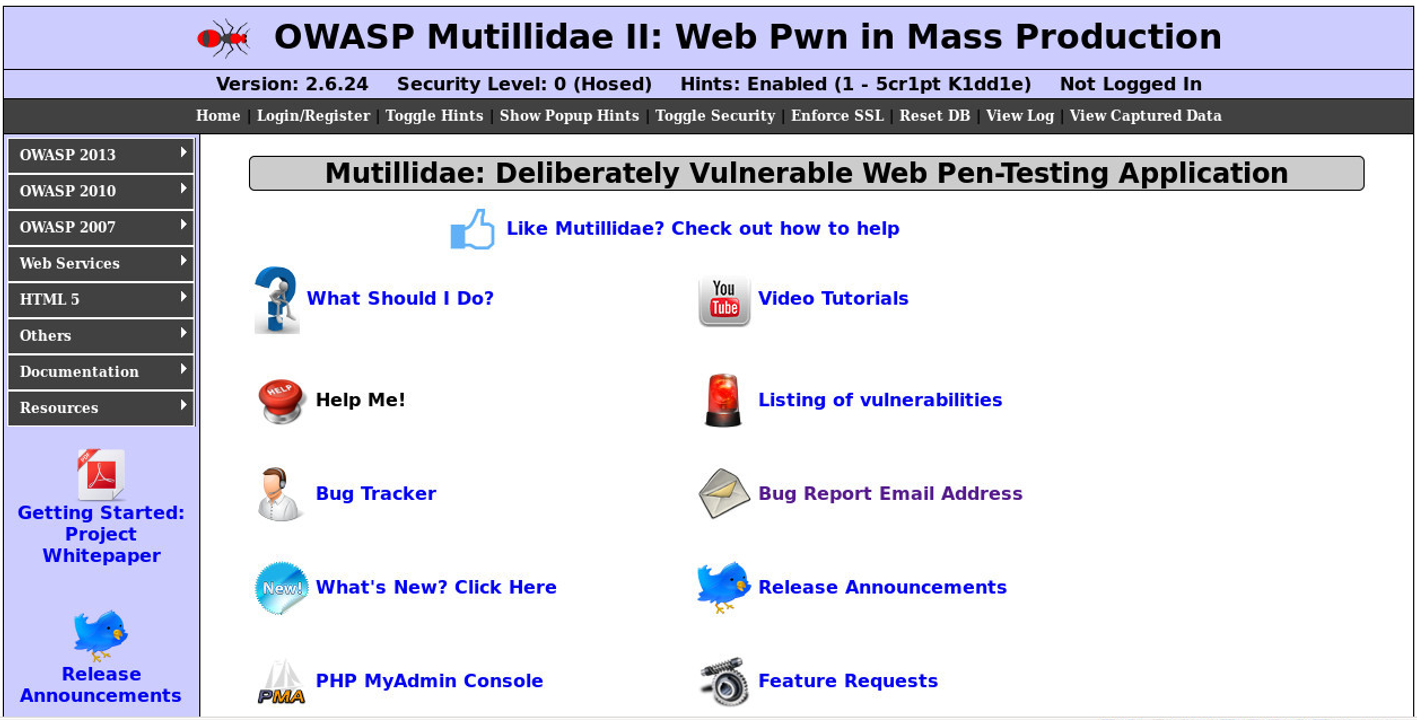

Mutillidae II de OWASP

MutillidaeII es un programa de código abierto y gratuito desarrollado por OWASP. Muchos entusiastas de la seguridad lo han utilizado ya que proporciona un entorno de pirateo en línea fácil de usar. Presenta una gran variedad de vulnerabilidades, así como recomendaciones para ayudar al usuario a explotarlas. Esta aplicación web le servirá para repasar sus habilidades si las pruebas de penetración o el pirateo informático son su pasatiempo.

Contiene una gran variedad de vulnerabilidades para poner a prueba, incluyendo el click-jacking, la derivación de autenticación, y más. Su sección de vulnerabilidades, también incluye subcategorías que proporcionan más alternativas.

Necesitará instalar XAMPP en su sistema. Sin embargo, Mutillidae incluye XAMPP. Incluso es posible cambiar entre los modos seguro e inseguro. Mutillidae es un entorno de laboratorio completo que incluye todo lo que necesita.

Dojo de Seguridad Web

WSD es una máquina virtual con varias herramientas como Burp Suite y ratproxy y máquinas objetivo (como WebGoat). Es un entorno de formación de código abierto basado en el sistema operativo Ubuntu 12.04. Para algunos objetivos, también contiene materiales de formación y guías de usuario.

No necesita ejecutar ninguna otra herramienta para utilizarlo; todo lo que necesita es esta máquina virtual. Tendrá que instalar y ejecutar VirtualBox 5 (o posterior) inicialmente, o puede utilizar VMware en su lugar. A continuación, importe el archivo ova en VirtualBox/VMware, y ya está. Tendrá la misma sensación que cualquier otro SO Ubuntu.

Esta VM es ideal para el autoaprendizaje y el aprendizaje de principiantes, profesionales y profesores que quieran enseñar sobre vulnerabilidades.

Conclusión 😎

Debe tener experiencia práctica con aplicaciones inseguras antes de entrar en el ámbito profesional de la seguridad de la información. Le ayudará en el desarrollo de sus habilidades.

También le ayuda a identificar y practicar sus áreas débiles. Practicando el hacking ético en aplicaciones creadas a propósito, comprenderá mejor sus capacidades de hacking y su posición en el ámbito de la seguridad. Es beneficioso compartir información. Puede utilizar estas aplicaciones web para mostrar a los demás cómo detectar los fallos típicos de las aplicaciones web.