La autenticación multifactor es uno de los métodos más seguros para salvaguardar los datos de robos y piratas informáticos.

¿Qué es la autenticación multifactor (AMF)?

¿Se ha encontrado alguna vez con un escenario en el que se le pedía que proporcionara más información después de introducir su nombre de usuario y contraseña para acceder a un sitio web, una aplicación bancaria u otro dispositivo o sistema? El nombre de este sistema es «autenticación multifactor» (AMF).

La autenticación multifactor (MFA) confirma la identidad de un usuario utilizando dos o más factores, como un código, un token, un PIN, datos biométricos o una combinación de ellos, antes de proporcionarle acceso a los datos o a un sistema.

La autenticación simple necesita un solo dato, como una contraseña. La autenticación multifactor utiliza más de un factor para acceder a un recurso con el fin de aumentar la seguridad.

Teniendo en cuenta el mundo web actual y la creciente incidencia del robo de datos, la AMF es un componente crucial de cualquier sistema de seguridad para proteger la información privada del usuario frente a accesos no autorizados.

Hoy en día, la mayoría de las cuentas de Internet, incluidas las bancarias y las de las redes sociales, y gadgets como teléfonos y portátiles están protegidos con MFA.

La AMF añade una capa adicional de seguridad al requerir el acceso a uno de los factores adicionales, incluso si la contraseña del usuario se viera comprometida. Esto significa que incluso si alguien llegara a conocer la contraseña del usuario, seguiría necesitando acceder a uno de los factores adicionales para obtener acceso.

A los piratas informáticos les resulta mucho más difícil acceder a las cuentas cuando se utiliza más de un factor de autenticación, ya que necesitan conocer muchos datos.

Los particulares y las organizaciones gubernamentales utilizan con frecuencia la AMF y otras empresas para salvaguardar los datos sensibles y garantizar que sólo las personas autorizadas puedan acceder a sus sistemas o datos para reforzar la seguridad.

La AMF está ganando popularidad, especialmente a medida que las empresas pasan de utilizar contraseñas estándar a técnicas más sólidas de verificación de la identidad. La autenticación multifactor (MFA) es una potente herramienta para impedir el acceso ilegal a las redes y a los datos de los usuarios mediante la utilización de múltiples etapas de verificación de la identidad.

La AMF es esencial para proteger la información de los usuarios en las redes interconectadas de hoy en día y en los crecientes casos de robo de datos. Ayudará a reducir el riesgo de robo de identidad, violación de datos y otros ciberataques.

Este post analizará otros aspectos de la AMF, incluidas algunas plataformas que ofrecen servicios de AMF.

¿Cómo funciona la AMF?

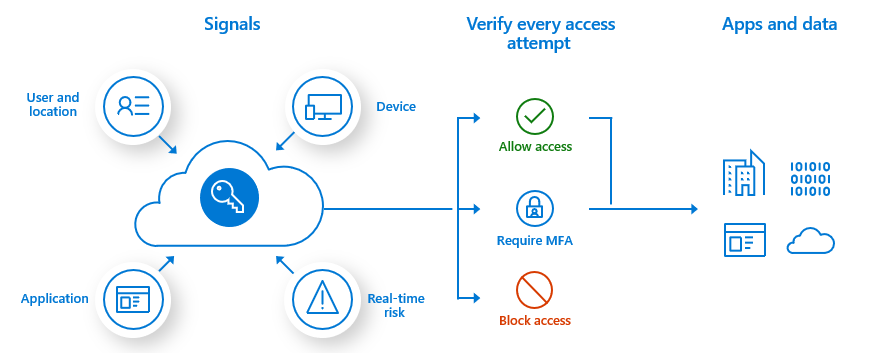

Antes de proporcionar a alguien acceso a un sistema o cuenta, una medida de seguridad llamada MFA verifica la identidad de la persona utilizando varios métodos de autenticación. Su objetivo es dificultar enormemente a los atacantes el acceso a información o recursos sensibles.

La AMF combina un elemento físico -como un código enviado a su teléfono- con algo que usted conoce -como una contraseña-. También puede utilizar datos biométricos, como las huellas dactilares, para establecer la identidad.

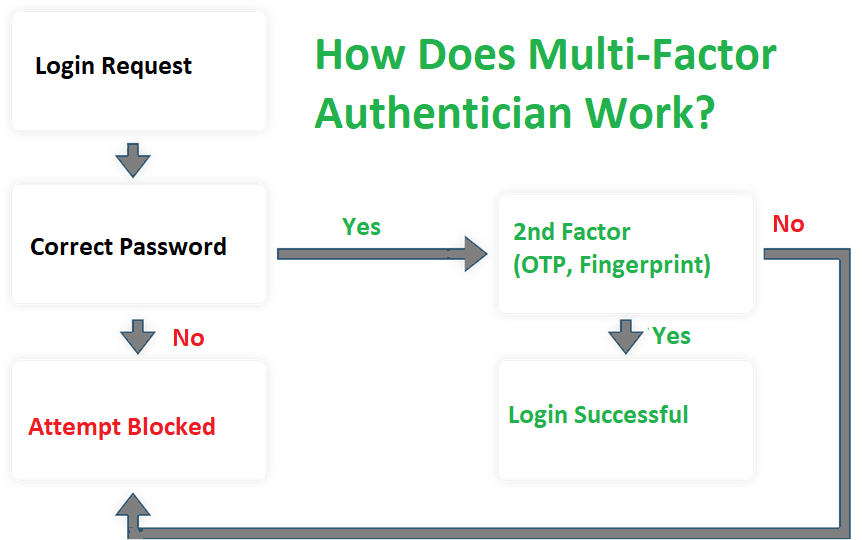

Los usuarios finales suelen introducir su nombre de usuario y contraseña cuando acceden a una cuenta utilizando la autenticación multifactor. Después, se les pedirá que autentifiquen su identidad, normalmente con algunas opciones adicionales.

Las contraseñas de un solo uso (OTP) enviadas a través de SMS o los códigos introducidos a través de aplicaciones autenticadoras son otras alternativas.

También puede utilizar una aplicación autenticadora para enviar información biométrica como una huella dactilar o un escaneado facial. Algunas empresas pueden exigir que los usuarios se autentiquen mediante un token físico, como una llave o una tarjeta magnética.

Las aplicaciones autenticadoras de terceros (TPA) como Google, que suelen mostrar un código de autenticación que cambia con frecuencia y se produce aleatoriamente, proporcionan una autenticación multifactor.

Factores de una configuración AMF

La autenticación se produce cuando alguien quiere acceder a un recurso como una red, un dispositivo o una aplicación. Para utilizar el producto final (sistema o servicio), el usuario debe proporcionar ayuda con su identificación y la verificación de su reivindicación de esa identidad.

Las organizaciones y los particulares pueden implantar la autenticación multifactor utilizando los factores de autenticación que se enumeran a continuación:

Los factores AMF pueden agruparse en tres aspectos:

- Factor de conocimiento: Algo que usted conoce, como una contraseña o un PIN

- Factor deposesión: Algo que tiene, como un token de hardware o un dongle USB

- Factorinherente: Algo que tiene, como una huella dactilar, un escáner ocular o facial

Códigos de correo electrónico: El usuario que desee acceder por correo electrónico recibirá estos códigos. Una de las formas más típicas de AMF es recibir un código por correo electrónico.

Tokens de texto: Uno de los factores AMF más populares son los tokens de texto. Una contraseña de un solo uso (OTP) en forma de PIN será enviada a su teléfono cuando introduzca su nombre de usuario y contraseña.

Tokens virtuales: Las aplicaciones de autenticación multifactor habilitadas para autenticadores móviles aumentan la seguridad del inicio de sesión en cuentas en línea y sitios web. La aplicación Authenticator de Microsoft ofrece un código generado aleatoriamente y que cambia con frecuencia, similar al de Google. El código generado por el autenticador móvil debe introducirse después del nombre de usuario y la contraseña del usuario para acceder al sistema o servicio deseado.

Verificación mediante biometría: La verificación mediante biometría puede implicar cualquier cosa, desde el reconocimiento facial hasta la identificación por huella dactilar. Los usuarios de ordenadores o dispositivos inteligentes pueden beneficiarse de esta tecnología para mejorar su seguridad en línea.

Tokens de hardware: Esta técnica produce códigos utilizando un diminuto artilugio. Es una de las técnicas de AMF más seguras. Se utiliza mucho en empresas, banca y otras aplicaciones muy determinadas.

Si desea acceder a la información en un dispositivo móvil, puede utilizar un «dongle» USB o USB-C.

Preguntasde seguridad: Las preguntas de seguridad pueden plantearse ocasionalmente como parte de la AMF. Al crear su cuenta, puede que se le pida que elija una pregunta de seguridad como:

- ¿Cómo se llamaba su primera mascota?

- ¿En qué calle creció?

- ¿Cuál es el apellido de soltera de su madre?

- ¿Cuál era su apodo de la infancia?

Primero debe introducir su nombre de usuario y contraseña para acceder a su cuenta y responder a una pregunta de seguridad. Pero como se puede recopilar fácilmente información similar de otras herramientas de medios sociales, las AMF de este tipo deben actualizarse.

La AMF será segura si los tokens, el código de acceso, los PIN, el escaneado biométrico, etc., se implementan de forma dinámica.

MFA Vs. 2FA

Examinemos en qué se diferencian la MFA (autenticación multifactor) y la 2FA (autenticación de dos factores):

El uso de múltiples factores para verificar la identidad de una persona al intentar acceder a un recurso, sitio web u otra aplicación se conoce como autenticación multifactor o MFA.

La autenticación multifactor ofrece más garantías de que los usuarios son quienes dicen ser al exigir más de una forma de confirmación de la identidad, lo que reduce el riesgo de acceso no deseado a datos sensibles. La autenticación multifactor se define, por tanto, como cualquier combinación de dos o más factores.

Mientras que el mero uso de dos factores se denomina 2FA. El método más sencillo y eficaz para añadir una capa segura de autenticación sobre las credenciales de inicio de sesión es la autenticación de dos factores (2FA).

Tras la introducción de sus credenciales, los usuarios deben confirmar su identidad utilizando un factor diferente, como un código obtenido por correo electrónico o SMS, preguntas de seguridad, etc. Incluso si alguien roba la contraseña de un cliente de forma malintencionada, estos protocolos impiden intentos sospechosos de acceso al sistema.

El tipo de autenticación utilizado depende totalmente de la sensibilidad de los datos y de otras circunstancias. Por ejemplo, la AMF se utiliza cuando el sistema o los datos están relacionados con las finanzas o la banca, pero la simple 2FA se utiliza cuando se accede a servicios de correo electrónico.

Desventajas de la AMF

Adoptar y utilizar la AMF no tiene más desventajas que la facilidad mental. La AMF no tiene inconvenientes si puede gestionar varias entradas de medidas de seguridad. Las medidas MFA son generalmente necesarias para proteger sus datos y asegurar su sistema.

MFA sólo le pedirá constantemente que introduzca medidas de seguridad si cierra la sesión inicial. Por lo tanto, mientras esté conectado al sistema, no hay posibilidad de inconvenientes.

Los requisitos de inicio de sesión deben lograr un equilibrio entre seguridad y comodidad para garantizar un acceso seguro y fiable. Sin embargo, deben ser manejables para evitar causar excesivas dificultades a los usuarios.

Aplicaciones MFA

#1. Autenticación multifactor de Microsoft en Azure AD

Una solución de gestión de identidades que permite a las empresas controlar el acceso de los usuarios a aplicaciones y servicios es Azure Active Directory (AD) de Microsoft. Azure AD cuenta con capacidades como la autenticación multifactor (MFA).

Una capa de seguridad esencial para proteger las redes empresariales, las aplicaciones y los datos es la MFA de Azure AD de Microsoft. MFA requiere que los usuarios inicien sesión con dos o más documentos de verificación de identidad.

Permite a los usuarios acceder a sus cuentas utilizando tanto algo que conocen (su contraseña) como algo que poseen (un código de autenticación). Con ambas informaciones, se puede acceder a las cuentas de los usuarios gracias al grado adicional de seguridad.

Al exigir una o varias formas de autenticación cuando un usuario inicia sesión, Azure AD MFA de Microsoft proporciona a las cuentas de usuario una capa adicional de seguridad. Esto proporciona una defensa contra el acceso no autorizado, así como contra los intentos de acceso malintencionados. MFA puede configurarse para cuentas de usuario específicas o como política general para todos los usuarios de una empresa.

Al hacer que la autenticación sea más difícil para los posibles atacantes, este método de autenticación reduce la posibilidad de que una persona no autorizada acceda a la cuenta de un usuario.

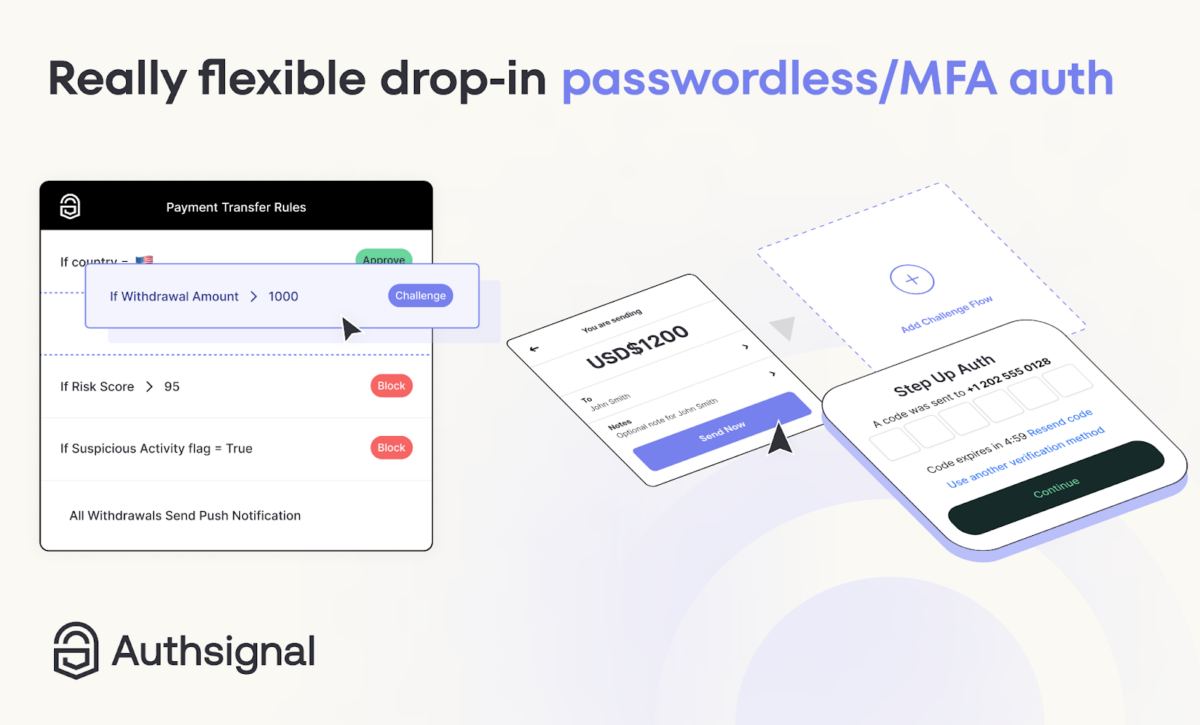

#2. Autenticación multifactor de Authsignal (MFA y Passkeys)

La plataforma de autenticaciónmultifactor e identidad de Authsignal es fácil de implantar y es una opción líder para las empresas tecnológicas alojadas en la nube. Centrada en la autenticación y orquestación de la identidad de los clientes, Authsignal ofrece un conjunto de herramientas de uso inmediato (Passkeys, MFA, autenticación biométrica) para autenticar firmemente a los usuarios, prevenir el fraude y proteger los datos de los clientes.

El enfoque de Authsignal para la autenticación multifactor basada en el riesgo permite que los flujos de desafío sin contraseña se inserten en sus recorridos de cliente o pilas de identidad existentes en cualquier lugar donde exista la necesidad de aumentar la confianza y la seguridad.

Su conjunto de herramientas de autenticación funciona con su pila de identidades existente y puede implantarse en cualquier punto de sus flujos de clientes. El tiempo de ingeniería se reduce al mínimo mediante una única API. No se requiere migración. Sus integraciones listas para usar con Auth0, Microsoft Azure AD B2C, AWS Cognito, Twillo, Messagbrid y Authsignal funcionan con su pila tecnológica existente.

El motor de reglas sin código permite que los viajes de los clientes se desplieguen en horas, reduciendo significativamente el coste y el tiempo de los equipos de ingeniería y desarrollo típicamente asociados con las reglas de hardcoding. Introduzca retos de autenticación sin contraseña en cualquier punto del recorrido del cliente.

Reduzca el tiempo de atención al cliente con una visión única del cliente. Utilizando su API de seguimiento de acciones, Authsignal ofrece una única vista FraudOps de las acciones de sus clientes, lo que permite reducir los tiempos de espera y aporta tranquilidad a los equipos de fraude y operativos. Obtenga una pista de auditoría completa de las acciones.

Funciones:

- Autenticación multifactor flexible, Passkeys, Whatsapp OTP,

- Autenticación de la identidad de los usuarios e integración con múltiples proveedores de identidad

- Motor de reglas sin código: cree reglas en cuestión de minutos, cree flujos de impugnación, bloquee, permita, impugne y revise

- Una única vista del cliente

- UX y UI personalizables con soporte para su marca

- Autenticación sin contraseña compatible con

- Claves de acceso

- SMS OTP / TOTP

- FIDO2/WebAuthn

- Enlaces mágicos por correo electrónico

#3. Autenticación multifactor (MFA) de Akamai

La Autenticación de Factores Múltiples( MFA) de Akamai es una solución de autenticación basada en la nube y fácil de usar que ofrece una experiencia segura y profesional.

La MFA de Akamai es un sistema basado en la nube con características simples y directas, como la distribución automatizada de contraseñas de un solo uso (OTP), posibilidades multifactor y la interacción directa con la aplicación.

La exclusiva tecnología MFA de Akamai simplifica la autenticación de los usuarios mediante su voz, rostro, huellas dactilares u otros factores biométricos, proporcionando una visión y un control inigualables sobre las identidades de los usuarios.

Las organizaciones pueden configurar fácil y rápidamente una solución de autenticación segura con MFA de Akamai que se adapte a sus requisitos exclusivos, al tiempo que ofrece a sus usuarios la facilidad de una experiencia optimizada. Su plataforma MFA es altamente personalizable y ampliable, por lo que resulta sencillo satisfacer las necesidades de diversos grupos de usuarios.

Estas soluciones MFA proporcionan a las empresas capacidades avanzadas de autenticación que ayudan a defender sus redes contra amenazas e intrusiones sofisticadas. Sus soluciones MFA están hechas para garantizar el cumplimiento total de los requisitos de la industria, lo que las convierte en una de las soluciones de autenticación más seguras del mercado en estos momentos.

La sencillez de la MFA de Akamai la convierte en la solución perfecta para empresas de todos los tamaños.

#4. Duo Autenticación multifactor (MFA)

La protección de las identidades digitales frente a posibles atacantes es cada vez más sencilla gracias a la tecnología emergente. Duo MFA Security, un producto de Cisco, es actualmente la solución MFA líder.

Duo es una plataforma de acceso seguro de confianza cero basada en SaaS para empresas de todos los tamaños que ofrece autenticación de dos factores, inicio de sesión único y acceso remoto seguro.

Duo MFA añade una capa de protección a cualquier servicio o sitio web que requiera autenticación. Está diseñado para su uso en la nube y en las instalaciones.

Los usuarios deben completar un paso adicional para obtener un acceso seguro utilizando la solución de autenticación multifactor (MFA) de Duo.

Este paso adicional se incorpora al procedimiento de autenticación del usuario y le pide que demuestre su identidad proporcionando algo que sabe (contraseña o pin), algo que tiene (token o smartphone) o algo que es (huella dactilar o rostro).

Las organizaciones pueden aumentar la seguridad protegiendo a los usuarios de credenciales defectuosas, estafas de phishing y otras acciones no deseadas utilizando una solución MFA completa de Duo.

#5. Autenticación multifactor Lastpass

Hay muchos productos disponibles de Lastpass Multifactor Authentication para ayudar a salvaguardar los datos de los usuarios. Su cuenta LastPass recibe seguridad adicional, garantizando que sólo usted puede acceder a sus datos.

Mediante la autenticación multifactor, LastPass proporciona una forma sencilla y segura de salvaguardar sus cuentas en línea. Al confirmar su identidad con un factor adicional, como un código o una huella dactilar, este sistema de autenticación permite a los usuarios añadir un grado extra de seguridad a sus cuentas.

Además, proporciona gestión de contraseñas para que pueda iniciar sesión en cualquier dispositivo sin necesidad de contraseña. Las aplicaciones en la nube, las VPN y los puntos de acceso pueden protegerse con LastPass.

Los usuarios pueden configurar rápidamente el procedimiento de autenticación multifactor con LastPass para que sus cuentas estén siempre seguras. Ofrece a los consumidores la seguridad de que, aunque los piratas informáticos u otros actores peligrosos conozcan sus contraseñas, no podrán acceder a sus cuentas.

A las personas no autorizadas les resulta más difícil acceder cuando se utilizan muchos elementos de autenticación, como contraseñas, datos biométricos y preguntas de seguridad. Los usuarios pueden sentirse seguros sabiendo que sus datos están a salvo y son privados cuando utilizan estos productos.

Es fácil de instalar en empresas de todos los tamaños gracias a sus características principales, como la autenticación adaptable, la implantación sencilla, el control centralizado y granular, y la automatización del aprovisionamiento de usuarios con Microsoft AD, Google Workspace y Azure AD.

Final Words

Para aclararlo, añadir más elementos de autenticación al proceso de autenticación es lo que implica la AMF. Un subconjunto de MFA conocido como de dos factores emplea sólo dos factores de credenciales. Debe instalar MFA en su organización, ya que el uso de una contraseña como único factor debe ser más seguro.

El tiempo corre. Después de conocer las diferencias entre 2FA y MFA y los peligros de utilizar contraseñas de factor único para acceder a los sistemas de la empresa, debe hacer del refuerzo de la seguridad su máxima prioridad para salvaguardar los datos.