15 meilleurs cours DevOps pour 2026 : Apprenez les derniers outils et pratiques

Les articles de Geekflare sont rédigés par des humains pour des humains.

L’équipe d’experts de Geekflare se consacre avec passion au partage de contenus utiles, d’informations et de conseils personnalisés pour aider les particuliers et les entreprises à prospérer dans le monde numérique.

15 meilleurs cours DevOps pour 2026 : Apprenez les derniers outils et pratiques

Les meilleurs outils de diagramme de flux d’utilisateurs pour un design UX sans faille en 2026

10 exemples d’intelligence artificielle (IA) dans la vie quotidienne [2026]

11 meilleurs outils d’intégration continue (CI) en 2026

8 meilleurs navigateurs MIB pour gérer les appareils SNMP en 2026

8 meilleurs outils de documentation de base de données à essayer en 2026

VLAN vs. sous-réseau : Les différences expliquées [2026]

10 meilleurs outils anti-hameçonnage pour les entreprises en 2026

8 Meilleur logiciel de contrôle d’accès au réseau (NAC) [2026]

10 meilleures applications qui rapportent de l’argent en 2026

15 meilleurs logiciels de stockage en nuage en 2026

15 meilleurs logiciels de synthèse vocale en 2026

Les 22 meilleurs outils YouTube pour augmenter votre audience, votre chiffre d’affaires et bien plus encore

5 outils complets de capture et d’analyse de paquets pour les petits et grands réseaux

Le guide ultime de la VDI pour les entreprises et les 5 meilleures solutions

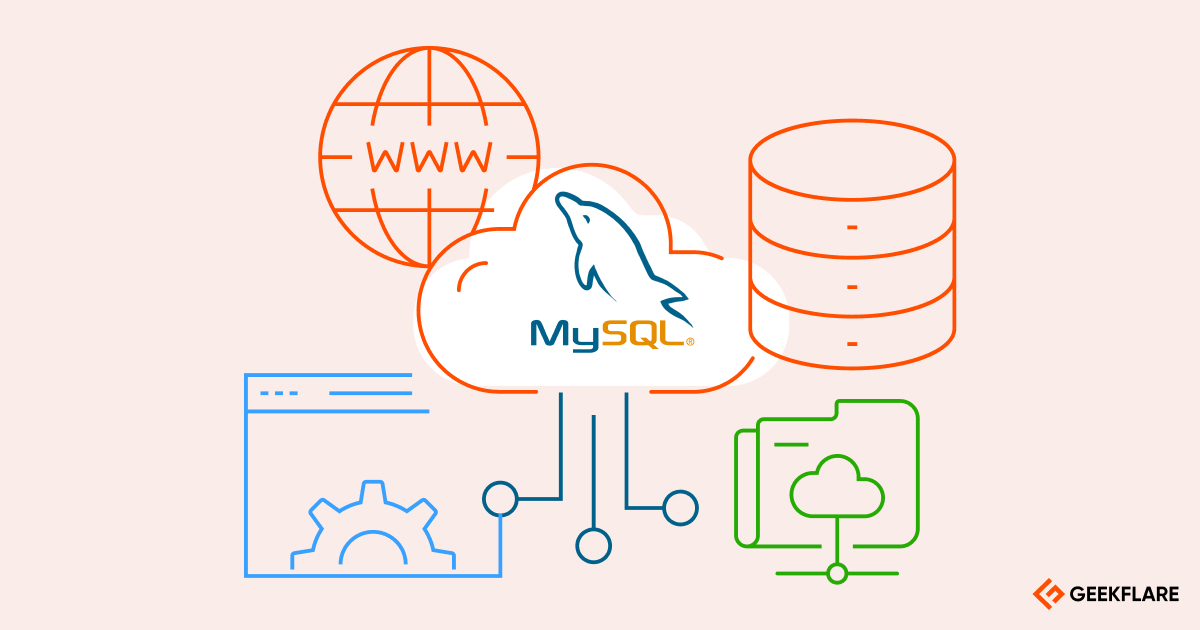

10 meilleures plateformes d’hébergement MySQL gérées pour votre application

Les meilleurs écouteurs pour les jeux vidéo pour bloquer toutes les distractions

Introduction aux bases de la cybersécurité pour les débutants

11 meilleurs outils d’automatisation des tests pour rationaliser les tests d’applications Web

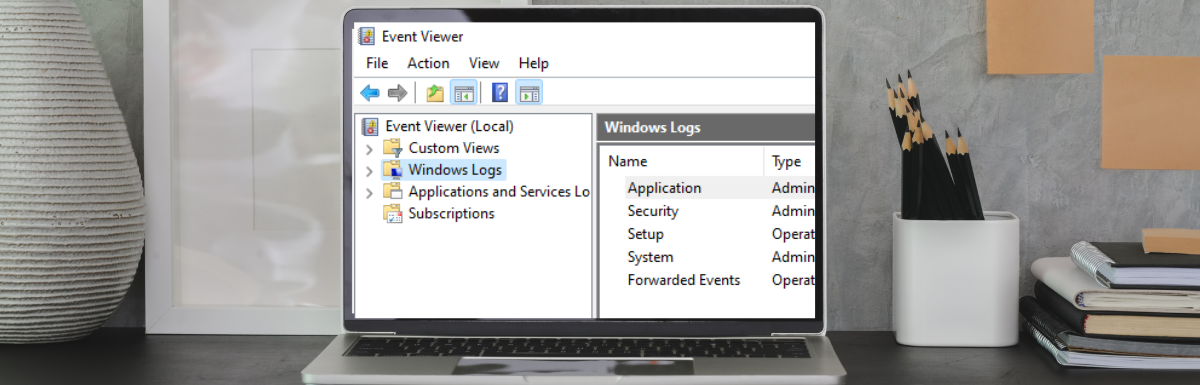

Qu’est-ce que le journal des événements de Windows ? – Guide d’introduction

La segmentation des réseaux expliquée en termes simples

Les 85 meilleures questions et réponses d’entretien avec VMware

9 meilleurs traceurs GPS pour les enfants afin de garantir leur sécurité

6 meilleurs outils de gestion de la configuration pour DevOps

20 meilleurs sites web pour trouver des emplois en ligne [Remote Work, Your Way] (en anglais)

Comment supprimer l’arrière-plan avec GIMP : Guide étape par étape

Les meilleures applications de vélo d’intérieur pour se mettre en forme à la maison

7 meilleurs IDE pour le développement d’applications mobiles

15 meilleurs robots de trading de crypto-monnaies pour le trading automatisé

13 meilleurs outils de conception pour créer des images époustouflantes