Bester Marktplatz zum Kaufen oder Verkaufen von Online-Geschäften [2026]

Unsere Auswahl an Geschäftsressourcen zur Rationalisierung des Projektmanagements, zur Verwaltung von Personalressourcen, zur Förderung von Kundenbeziehungen und zur Verbesserung der Teamzusammenarbeit.

10 beste Quittungs-Scanner-Apps/Tools, um den Überblick über Ausgaben zu behalten [2026]

15 Beste Kassensoftware für 2026

10 beste Klassenraum-Management-Software für Lehrer im Jahr 2026

16 Beste Coaching-Software zum Verfolgen und Verwalten Ihrer Kunden [2026]

Die 14 Besten Business Software für 2026

8 beste Open-Source-LMS (Moodle-Alternativen) im Jahr 2026

die 10 besten E-Mail-Migrations-Tools für Unternehmen im Jahr 2026

die 11 besten Konverter für OST- zu PST-Dateien im Jahr 2026

14 Top-Dokumentenmanagement-Software (DMS) im Jahr 2026

16 Beste Software zur Workflow-Automatisierung [2026]

Zahlungsbereitschaft: Definition, Bedeutung und Berechnungsweise

Top 10 Open Source ERP-Software zur Effizienzsteigerung

10 Top Auftragsverwaltungssysteme zum Verwalten und Verfolgen von Aufträgen

Meistern Sie Projektmanagement, Teamarbeit und Kundensupport mit Hilfe von Expertenrat und modernsten Tools. Optimieren Sie Produktivität, Zusammenarbeit und Kundenzufriedenheit.

Fördern Sie nahtlose Teamarbeit mit unserer Auswahl der besten Kollaborations-Tools. Erfahren Sie mehr über Kommunikation, Projektmanagement und effektive Strategien für die Zusammenarbeit aus der Ferne.

9 Beste Open-Source Slack-Alternativen [2026]

die 12 besten Tools für die Kommunikation im Remote-Team im Jahr 2026

8 sicherste Kalender, die Sie im Jahr 2026 verwenden können

die 13 besten Plattformen für Mitarbeiterkommunikation im Jahr 2026

die 8 besten WinZip-Alternativen zum Komprimieren von Dateien im Jahr 2026

die 8 besten Tools für die Datenbankdokumentation, die Sie im Jahr 2026 ausprobieren sollten

Bieten Sie außergewöhnlichen Kundenservice mit unserer Auswahl an erstklassiger Kundensupport-Software. Verbessern Sie die Servicequalität, verkürzen Sie die Reaktionszeiten und steigern Sie die Kundenzufriedenheit.

13 Beste Net Promoter Score Umfrage (NPS) Software & Tools zur Messung der Kundenzufriedenheit [2026]

die 13 besten Tools für Kundenfeedback, um Ihre Produkte zu verbessern

Service Blueprint Diagramm erklärt [ 5 Ressourcen]

Die besten kostenlosen Ticketingsysteme, die Sie kennen sollten

Machen Sie günstige Auslandsgespräche einfacher mit diesen 9 Apps/Tools

Hesk: Erschwingliche und zuverlässige Helpdesk-Software für Ihr Unternehmen

Unsere Expertenempfehlungen für Projektmanagement-Software, -Ressourcen und -Strategien helfen Ihnen bei der erfolgreichen Verwaltung von End-to-End-Projekten.

die 11 besten Scrum-Tools für agiles Projektmanagement im Jahr 2026

14 Beste Software für Ressourcenmanagement im Jahr 2026

Projektfahrplan: Leitfaden und kostenlose Vorlagen [2026]

Asana vs. monday.com: Welches ist das bessere Projektmanagement-Tool im Jahr 2026?

Trello vs. monday.com: Die besten Projektmanagement-Tools im Vergleich [2026]

15 beste Aufgabenverwaltungssoftware im Jahr 2026 [Getestet & bewertet]

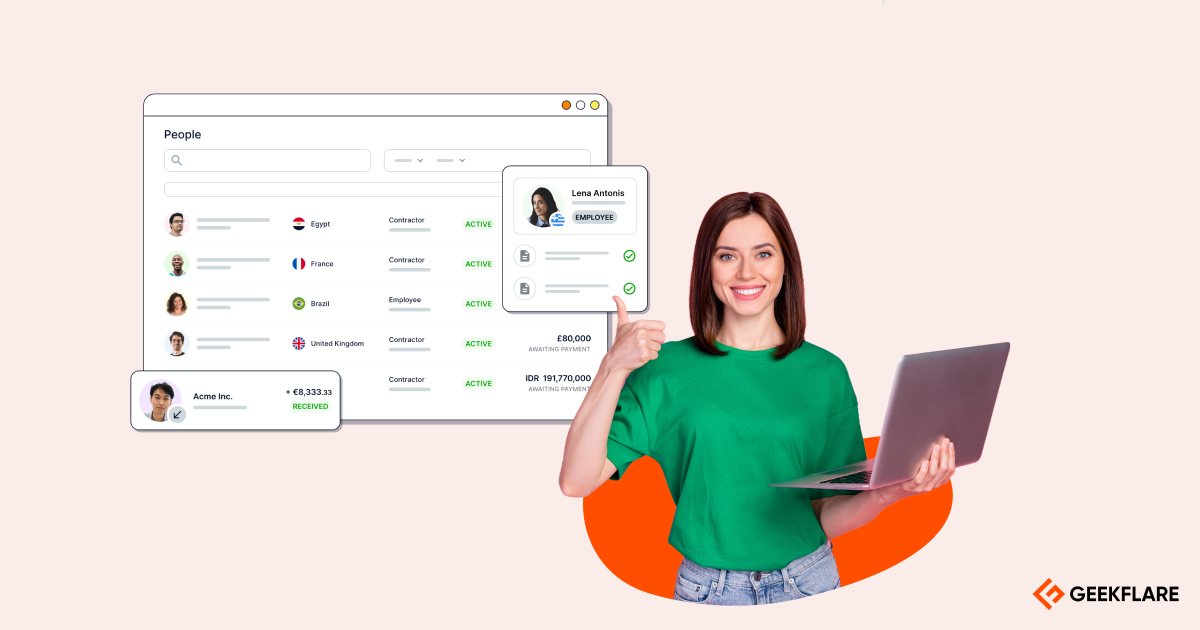

Steigern Sie das Engagement Ihrer Mitarbeiter, optimieren Sie die Personalbeschaffung, verbessern Sie die Leistung Ihrer Mitarbeiter und steigern Sie die Effizienz am Arbeitsplatz mit unseren besten HR-Softwareprodukten und Methoden.

Beste Software für die Gehaltsabrechnung im Jahr 2026

Top Personensuchmaschinen-Dienste im Jahr 2026

15 beste KI-Recruiting-Tools für eine effiziente und schnelle Einstellung (2026)

17 Beste Mitarbeiterverwaltungssoftware zur Rationalisierung Ihrer Belegschaft [2026]

Der grosse HR Software Vergleich: Wir testen 10 Tools für Sie

10 Beste KPI-Software zum Verfolgen von Fortschritt und Erreichen von Zielen

Erhöhen Sie die Kundenbindung, verbessern Sie Ihre Beziehungen und bauen Sie Loyalität auf – mit leistungsstarker CRM-Software und Expertenratschlägen.

Wie KI-gesteuerte CRMs den Vertrieb revolutionieren [2026]

11 beste KI-CRM-Tools, die Sie 2026 ausprobieren sollten

Transformieren Sie Ihren Kundenservice mit Salesforce: Erschwinglich und effizient

11 beste Gmail CRMs zur Optimierung der Kundenbeziehungen

13 Beste CRM-Software für das Gesundheitswesen für Ärzte und Krankenhäuser

20 beste Software für Kundenbeziehungsmanagement (CRM)

Stärken Sie die Online-Präsenz Ihrer Marke mit strategischen Tools für digitales Marketing und Suchmaschinenoptimierung, um Ihre Konkurrenten zu analysieren, Ihre Reichweite zu vergrößern, mit Kunden in Kontakt zu treten und den Umsatz zu steigern.

10 beste selbst gehostete E-Mail-Marketing-Software (2026)

Die besten Apps für die Videobearbeitung im Jahr 2026

15 beste Plagiatsprüfungs-Tools zur Verhinderung von Kopien im Jahr 2026

die 6 besten WordPress Plugins für Barrierefreiheit im Jahr 2026

Wie erhalte ich eine Meta (Facebook) Blueprint Zertifizierung im Jahr 2026?

Beste Wayback Machine Alternativen im Jahr 2026

Schützen Sie Ihr Unternehmen vor Cyberangriffen, indem Sie unsere Expertenrecherchen und Empfehlungen für Cybersecurity-Software, Best Practices und Techniken nutzen.

12 Disaster-Recovery-Lösungen für kleine bis mittlere Unternehmen [2026]

Die besten Lösungen für Privileged Access Management (PAM) im Jahr 2026

die 8 besten Bedrohungsdaten-Plattformen im Jahr 2026

8 Beste Software für die Netzwerkzugangskontrolle (NAC) [2026]

die 12 besten DDoS-Schutzdienste im Jahr 2026

die 9 besten Hardware-Sicherheitsschlüssel für die Zwei-Faktor-Authentifizierung [2026]

die 10 besten Tools zur Überwachung von Website-Änderungen im Jahr 2026

15 Beste Website-Scanner zum Auffinden von Sicherheitslücken und Malware im Jahr 2026

8 Beste DNS-Filter-Software im Jahr 2026

Freischalten von Websites: Beste Methoden und Tools

17 Beste Web Application Firewall Software [Top-Auswahl]

9 WordPress Scanner zum Auffinden von Sicherheitslücken

7 Phasen und Schritte der Penetrationstests erklärt

Wie Sie eine PDF-Datei schnell und einfach mit einem Passwort schützen

die 26 bestbezahlten Bug Bounty-Programme der Welt

Google Dorking: Die Suchtechnik, die Sie angreifbar macht

11 Brute-Force-Angriffswerkzeuge für Penetrationstests

12 HTTP-Client und Proxy-Tools zur Web-Debugging

Erfahren Sie, wie Sie sich in der digitalen Welt schützen können, indem Sie die besten Antivirenprogramme, Anti-Spyware, Datenschutz-Tools und VPN nutzen, um Ihre Online-Identität und Ihre Geräte zu schützen.

Beste Antiviren-Software für Unternehmen im Jahr 2026

Top Spionage-Apps für die Überwachung von Android und iPhone [2026]

10 Top Scammer Phone Number Lookup Apps [2026]

14 beste Keylogger für Android im Jahr 2026 [Effektive Überwachung]

die 9 besten Werbeblocker für 2026

Unsere Top-Auswahl an kostenlosen VPNs, die 2026 tatsächlich funktionieren